基于Nginx的分布式限流(网关层限流)

# 根据IP地址限制速度

# 1) 第一个参数 $binary_remote_addr

# binary_目的是缩写内存占用,remote_addr表示通过IP地址来限流

# 2) 第二个参数 zone=iplimit:20m

# iplimit是一块内存区域(记录访问频率信息),20m是指这块内存区域的大小

# 3) 第三个参数 rate=1r/s

# 比如100r/m,标识访问的限流频率

limit_req_zone $binary_remote_addr zone=iplimit:20m rate=1r/s;

# 根据服务器级别做限流

limit_req_zone $server_name zone=serverlimit:10m rate=100r/s;

# 基于连接数的配置

limit_conn_zone $binary_remote_addr zone=perip:20m;

limit_conn_zone $server_name zone=perserver:20m;

server {

server_name www.imooc-training.com;

location /access-limit/ {

proxy_pass http://127.0.0.1:10086/;

# 基于IP地址的限制

# 1) 第一个参数zone=iplimit => 引用limit_req_zone中的zone变量

# 2) 第二个参数burst=2,设置一个大小为2的缓冲区域,当大量请求到来。

# 请求数量超过限流频率时,将其放入缓冲区域

# 3) 第三个参数nodelay=> 缓冲区满了以后,直接返回503异常

limit_req zone=iplimit burst=2 nodelay;

# 基于服务器级别的限制

# 通常情况下,server级别的限流速率是最大的

limit_req zone=serverlimit burst=100 nodelay;

# 每个server最多保持100个连接

limit_conn perserver 100;

# 每个IP地址最多保持1个连接

limit_conn perip 5;

# 达到限流条件抛出异常,返回504(默认是503)

limit_req_status 504;

limit_conn_status 504;

}

}

基于Lua+Redis限流(服务层限流-推荐使用 更灵活)

依赖

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-data-redis</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-aop</artifactId>

</dependency>

<dependency>

<groupId>com.google.guava</groupId>

<artifactId>guava</artifactId>

<version>18.0</version>

</dependency>

- 在resources下定义ratelimiter.lua脚本

-- 获取方法签名特征

local methodKey = KEYS[1]

redis.log(redis.LOG_DEBUG, 'key is', methodKey)

-- 调用脚本传入的限流大小

local limit = tonumber(ARGV[1])

-- 获取当前流量大小

local count = tonumber(redis.call('get', methodKey) or "0")

-- 是否超出限流阈值

if count + 1 > limit then

-- 拒绝服务访问

return false

else

-- 没有超过阈值

-- 设置当前访问的数量+1

redis.call("INCRBY", methodKey, 1)

-- 设置过期时间

redis.call("EXPIRE", methodKey, 1)

-- 放行

return true

end

- 定义RedisConfiguration配置类

@Configuration

public class RedisConfiguration {

// 如果本地也配置了StringRedisTemplate,可能会产生冲突

// 可以指定@Primary,或者指定加载特定的@Qualifier

@Bean

public RedisTemplate<String, String> redisTemplate(

RedisConnectionFactory factory) {

return new StringRedisTemplate(factory);

}

@Bean

public DefaultRedisScript loadRedisScript() {

DefaultRedisScript redisScript = new DefaultRedisScript();

redisScript.setLocation(new ClassPathResource("ratelimiter.lua"));

redisScript.setResultType(java.lang.Boolean.class);

return redisScript;

}

}

- 定义AccessLimiter注解

@Target({ElementType.METHOD})

@Retention(RetentionPolicy.RUNTIME)

@Documented

public @interface AccessLimiter {

int limit();

String methodKey() default "";

}

- 定义AccessLimiterAspect切面

@Slf4j

@Aspect

@Component

public class AccessLimiterAspect {

@Autowired

private StringRedisTemplate stringRedisTemplate;

@Autowired

private RedisScript<Boolean> rateLimitLua;

@Pointcut("@annotation(com.imooc.springcloud.annotation.AccessLimiter)")

public void cut() {

log.info("cut");

}

@Before("cut()")

public void before(JoinPoint joinPoint) {

// 1. 获得方法签名,作为method Key

MethodSignature signature = (MethodSignature) joinPoint.getSignature();

Method method = signature.getMethod();

AccessLimiter annotation = method.getAnnotation(AccessLimiter.class);

if (annotation == null) {

return;

}

String key = annotation.methodKey();

Integer limit = annotation.limit();

// 如果没设置methodkey, 从调用方法签名生成自动一个key

if (StringUtils.isEmpty(key)) {

Class[] type = method.getParameterTypes();

key = method.getClass() + method.getName();

if (type != null) {

String paramTypes = Arrays.stream(type)

.map(Class::getName)

.collect(Collectors.joining(","));

log.info("param types: " + paramTypes);

key += "#" + paramTypes;

}

}

// 2. 调用Redis

boolean acquired = stringRedisTemplate.execute(

rateLimitLua, // Lua script的真身

Lists.newArrayList(key), // Lua脚本中的Key列表

limit.toString() // Lua脚本Value列表

);

if (!acquired) {

log.error("your access is blocked, key={}", key);

throw new RuntimeException("Your access is blocked");

}

}

}

- 在需要限流的方法上添加注解 实现限流

// limit 的值表示每秒访问的次数限制

@GetMapping("test-annotation")

@AccessLimiter(limit = 1)

public String testAnnotation() {

return "success";

}

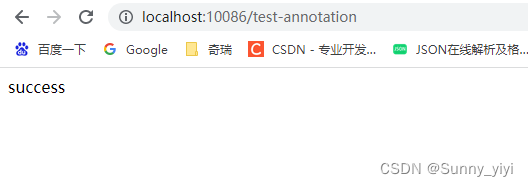

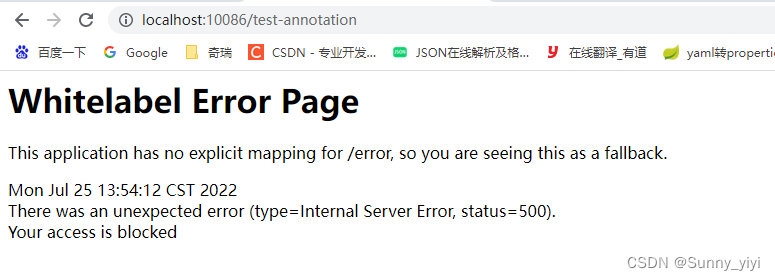

测试

1秒刷新一次

1秒内刷新多次, 限流结果

308

308

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?