1、通常情况下,有三种方法可以被用来防御CSRF攻击:

- 验证token

- 验证HTTP请求的Referer

- 验证XMLHttpRequests里的自定义header

2、测试验证上面三种方法的步骤

- 验证token

注意:token应该要有随机性和时效性,

时效性:可以等待一段时间后,重新请求是否能请求成功,如果请求成功,那就是有问题

随机性:每一次token值应该是不一样的

- 验证HTTP请求的Referer

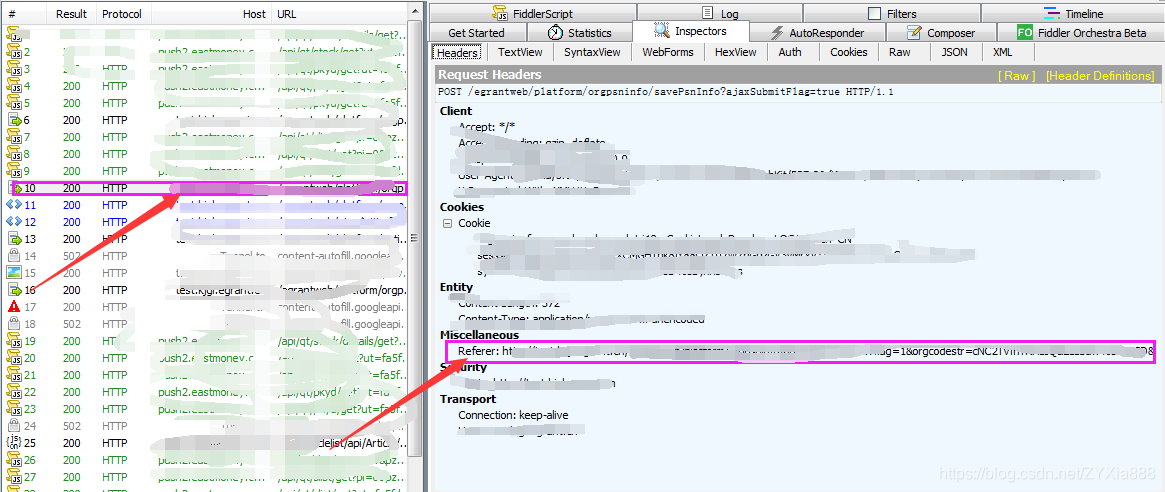

fiddler 找到请求的http后,在头文件找到refer字段,编辑后,直接搞为空,或者去掉,修改一下信息去重新请求,看下是否能请求成功,如果请求成功了,那就是有问题

- 验证XMLHttpRequests里的自定义header

哈哈哈,我没试过,等后面有遇到来补充,下面的图是从别的地方截图的,等后面再自己来更新,也不知道啥时候能更新

3、referer字段讲解

- 定义:HTTP Referer是header的一部分,当浏览器向web服务器发送请求的时候,一般会带上Referer,告诉服务器该网页是从哪个页面链接过来的,服务器因此可以获得一些信息用于处理。

- 作用:

1)防盗链

比如政务服务器只允许网站访问自己的静态资源,那服务器每次都需要判断Referer的值是否是zwfw.yn.gov.cn,如果是就继续访问,不是就拦截。

2)防止恶意请求

比如静态请求是.html结尾的,动态请求是.shtml,那么所有的*.shtml请求,必须 Referer为我自己的网站才可以访问,这就是Referer的作用。

3)空Referer?

空Referer是指Referer头部的内容为空,或者,一个HTTP 请求头中根本不包含Referer,那么什么时候HTTP请求会不包含Referer字段呢?

根据Referer的定义,它的作用是指示一个请求是从哪里链接过来,那么当一个请求并不是由链接触发产生的,那么自然也就不需要指定这个请求的链接来源。

比如,直接在浏览器的地址栏中输入一个资源的URL地址,那么这种请求是不会包含Referer字段的,因为这是一个“凭空产生”的HTTP请求,并不是从一个地方链接过去的。

4、token字段

- 定义

Token是服务端生成的一串字符串,以作客户端进行请求的一个令牌,当第一次登录后,服务器生成一个Token便将此Token返回给客户端,以后客户端只需带上这个Token前来请求数据即可,无需再次带上用户名和密码。

- 基于token的验证方法

- 使用基于 Token 的身份验证方法,在服务端不需要存储用户的登录记录。流程是这样的:

客户端使用用户名跟密码请求登录

服务端收到请求,去验证用户名与密码

验证成功后,服务端会签发一个 Token,再把这个 Token 发送给客户端

客户端收到 Token 以后可以把它存储起来,比如放在 Cookie 里或者 Local Storage 里

客户端每次向服务端请求资源的时候需要带着服务端签发的 Token

服务端收到请求,然后去验证客户端请求里面带着的 Token,如果验证成功,就向客户端返回请求的数据

APP登录的时候发送加密的用户名和密码到服务器,服务器验证用户名和密码,如果成功,以某种方式比如随机生成32位的字符串作为token,存储到服务器中,并返回token到APP,以后APP请求时,

凡是需要验证的地方都要带上该token,然后服务器端验证token,成功返回所需要的结果,失败返回错误信息,让他重新登录。其中服务器上token设置一个有效期,每次APP请求的时候都验证token和有效期。 - 参考:https://www.cnblogs.com/lufeiludaima/p/pz20190203.html

本人QQ:3461838632

一名学习测试3年,工作4年菜鸟测试工程师,有问题可以加QQ私聊哈,可以交流测试的相关问题

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?