[NewStarCTF 2023 公开赛道]泄漏的秘密

网站显示

粗心的管理员泄漏了一些敏感信息,请你找出他泄漏的两个敏感信息!

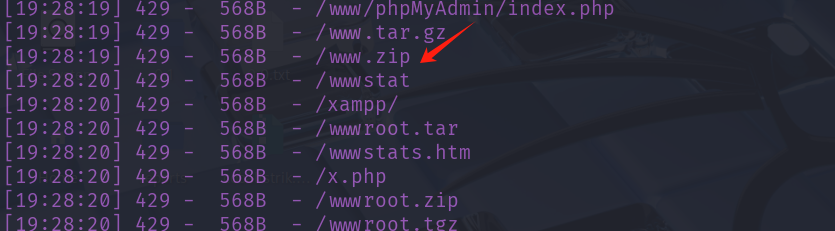

用dirsearch 扫描

看见www.zip

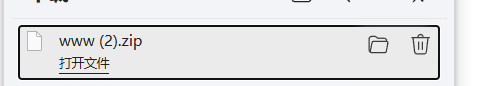

在url后面拼接/www.zip

网页跳转,下载文件

打开文件

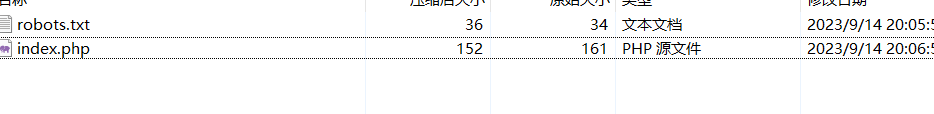

看见2个文件,挨个访问

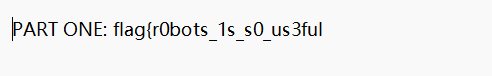

访问robots.txt

flag{r0bots_1s_s0_us3ful

得到一半的flag

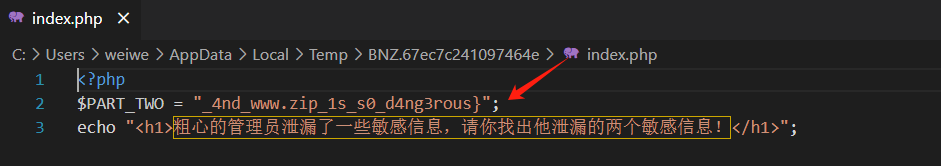

然后再访问index.php

_4nd_www.zip_1s_s0_d4ng3rous}

得到剩下的flag

拼接得到完整的flag

flag{r0bots_1s_s0_us3ful_4nd_www.zip_1s_s0_d4ng3rous}

176

176

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?