一、设备使用说明

设备背面:

- 开关按钮长按关机

- 按一下开机

- 需要插两个电源插头

设备前面(接口描述):

- 只有M口有用,其他接口都没用,因为M口既可以做设备管理也可以做数据通信及日志采集

二、日志审计概述

- 背景

- 各类操作系统、应用服务器、安全设备及网络设备等无法长时间留存对应日志,造成后期溯源取证的困难性

- 日志审计主要的作用

- 搜集企业网络环境中信息资产的日志(包括主机操作系统、应用服务器、安全设备及网络设备等)进行留存

- 日志审计上有对应的规则库,通过对日志的判定,确定攻击行为进行告警

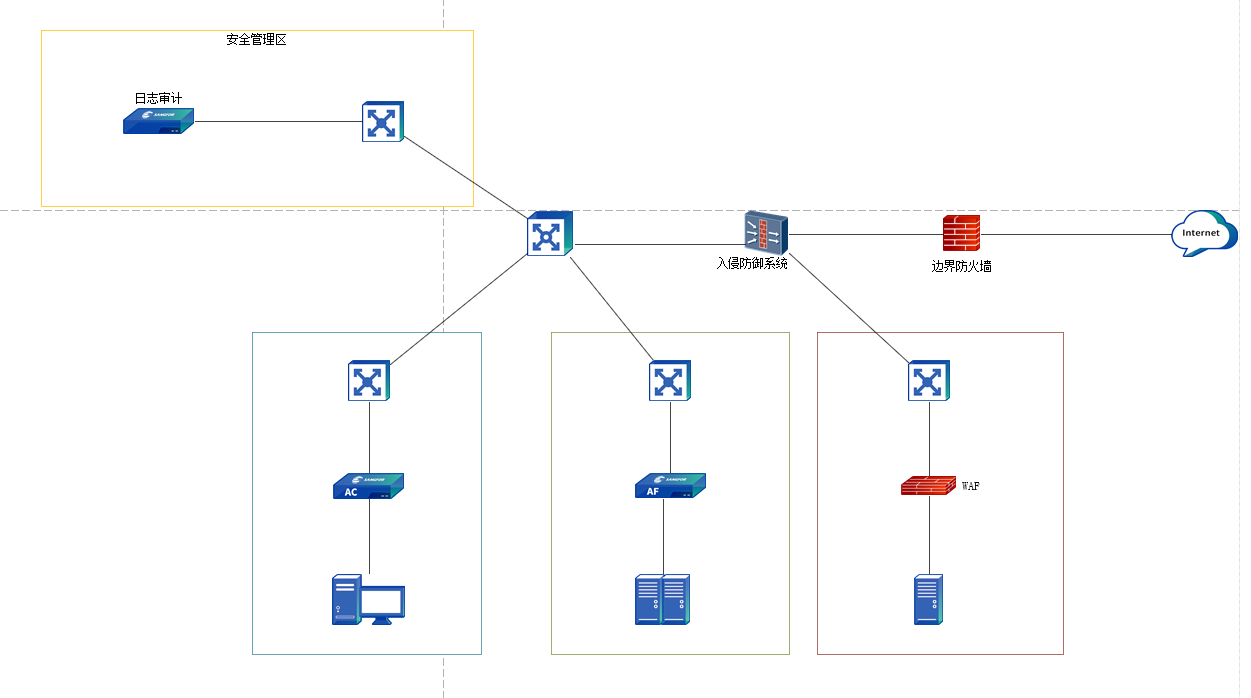

三、网络拓扑架构

- 企业网络中部署

- 日志审计属于全局安全设备,只要接入企业网络安全环境中,就可以收集与日志审计设备通信的对应的安全设备日志。

- 实验环境中部署

四、设备网络基础配置

- 设备管理:IP:192.168.111.188

- 用户名:admin

- 密码:*********

- 管理url:https://192.168.111.188

五、登陆设备后基础配置

1.登陆设备(登陆url地址为:https://192.168.111.188)

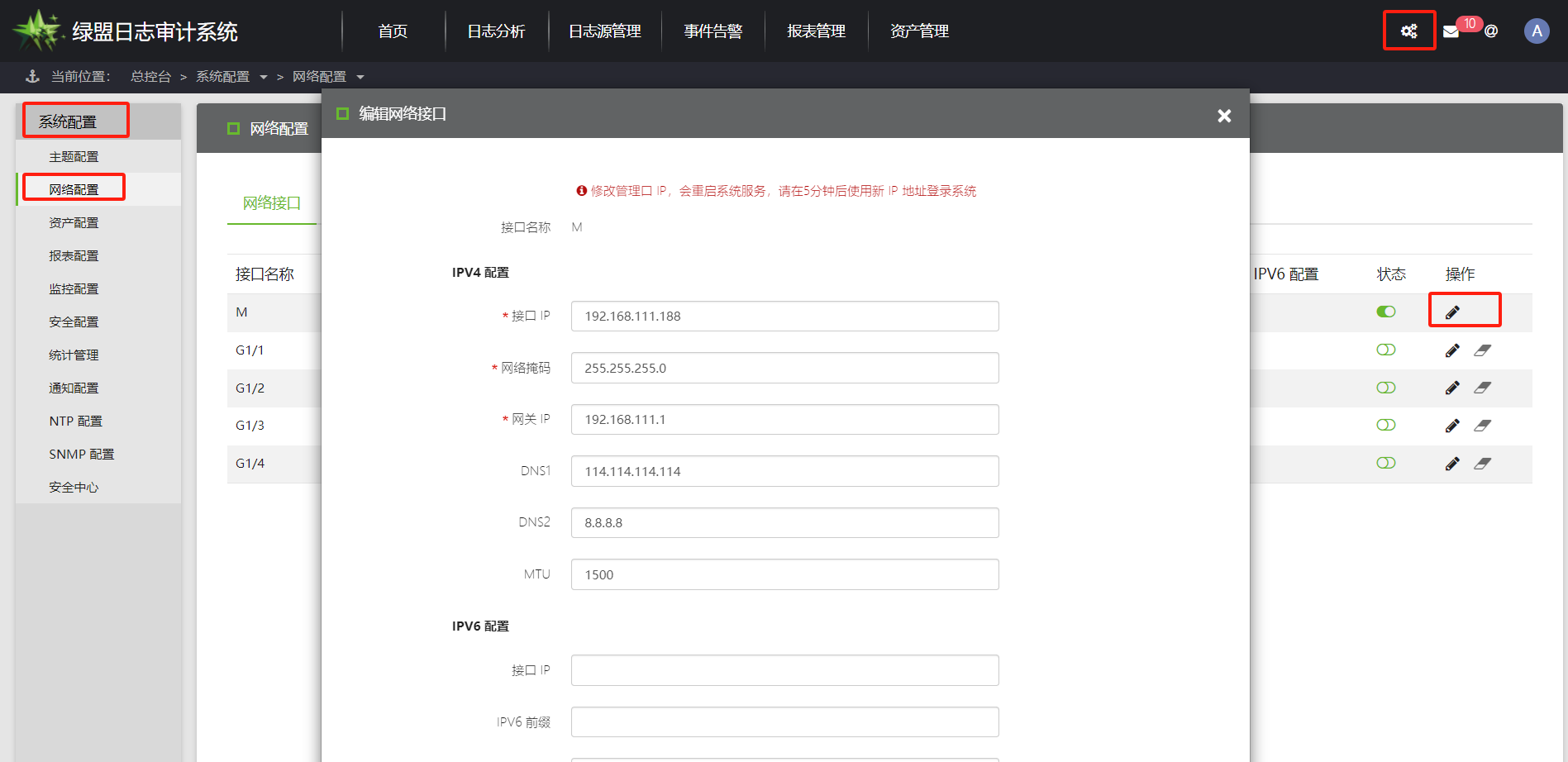

2.登录后设备网络配置检查

点击:

右上角的齿轮–>系统配置–>网络配置–>M–>操作

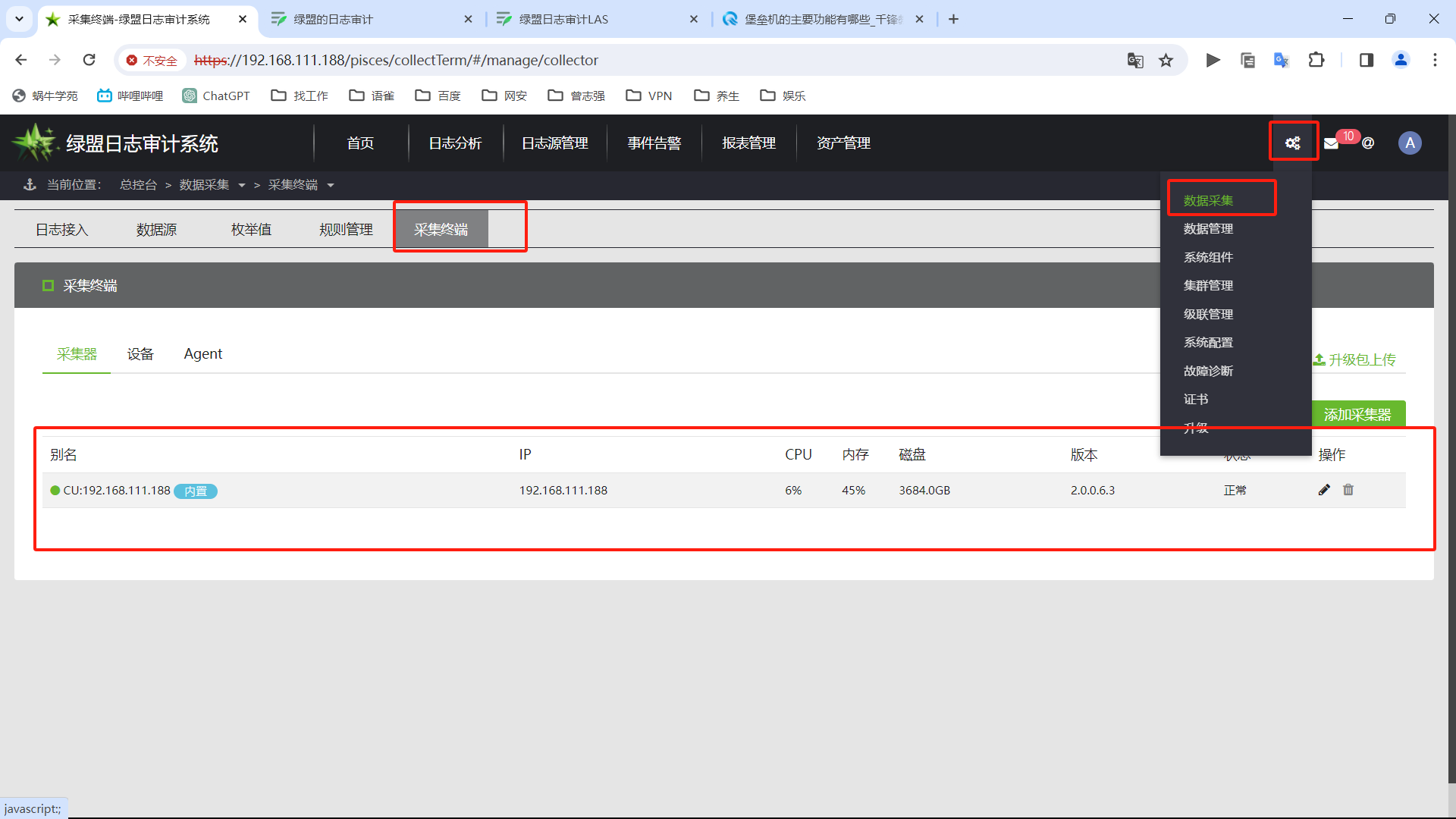

3.确定设备的日志采集器(不需要配置)

齿轮–>数据采集–>采集终端

六、日志采集并审核

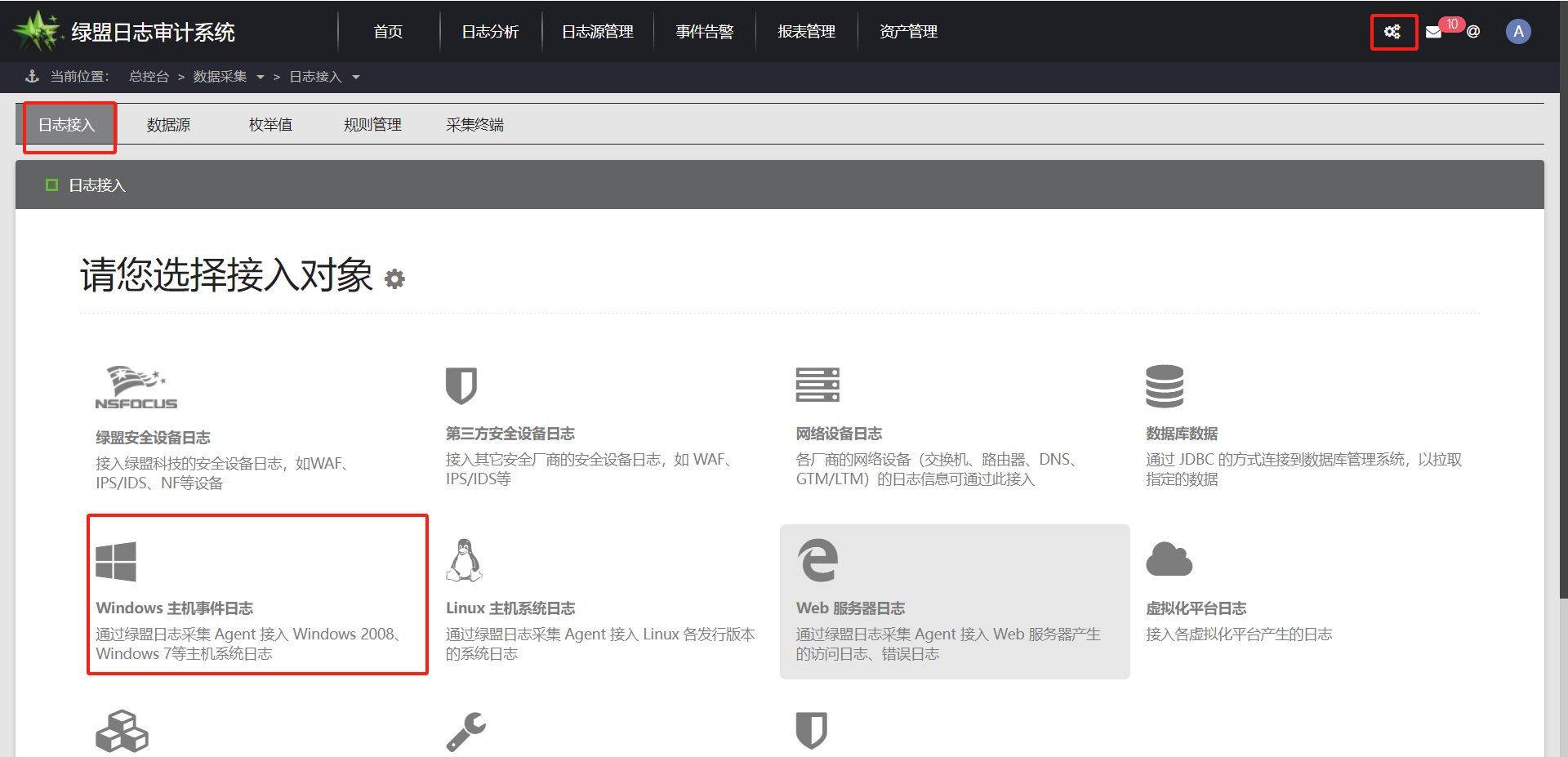

1、审计Windows日志

windows日志计入分为Agent和WMI,常规使用Agent接入。

Agent接入windows步骤:

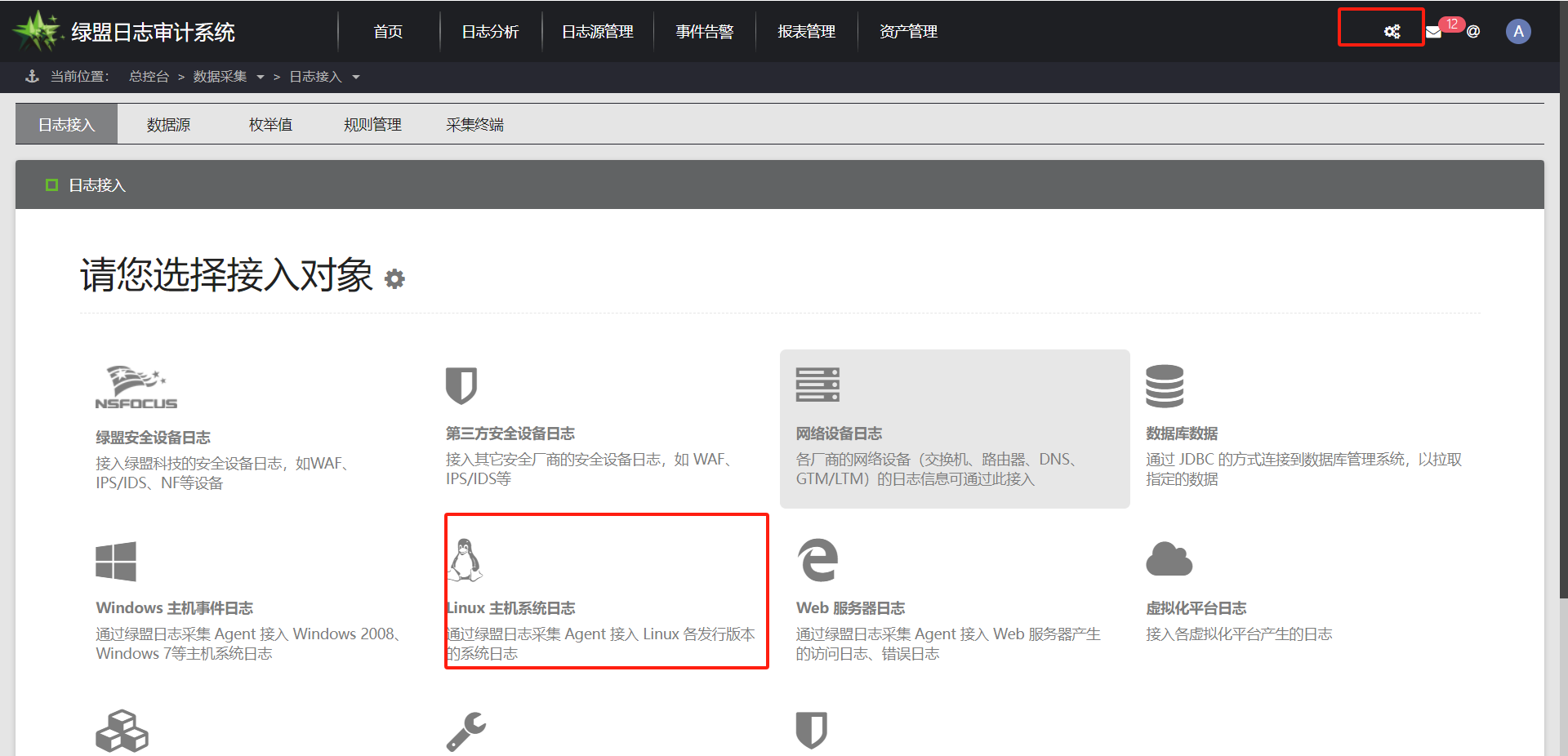

- 选择对象

齿轮–>日志接入–>windows

- 选择agent

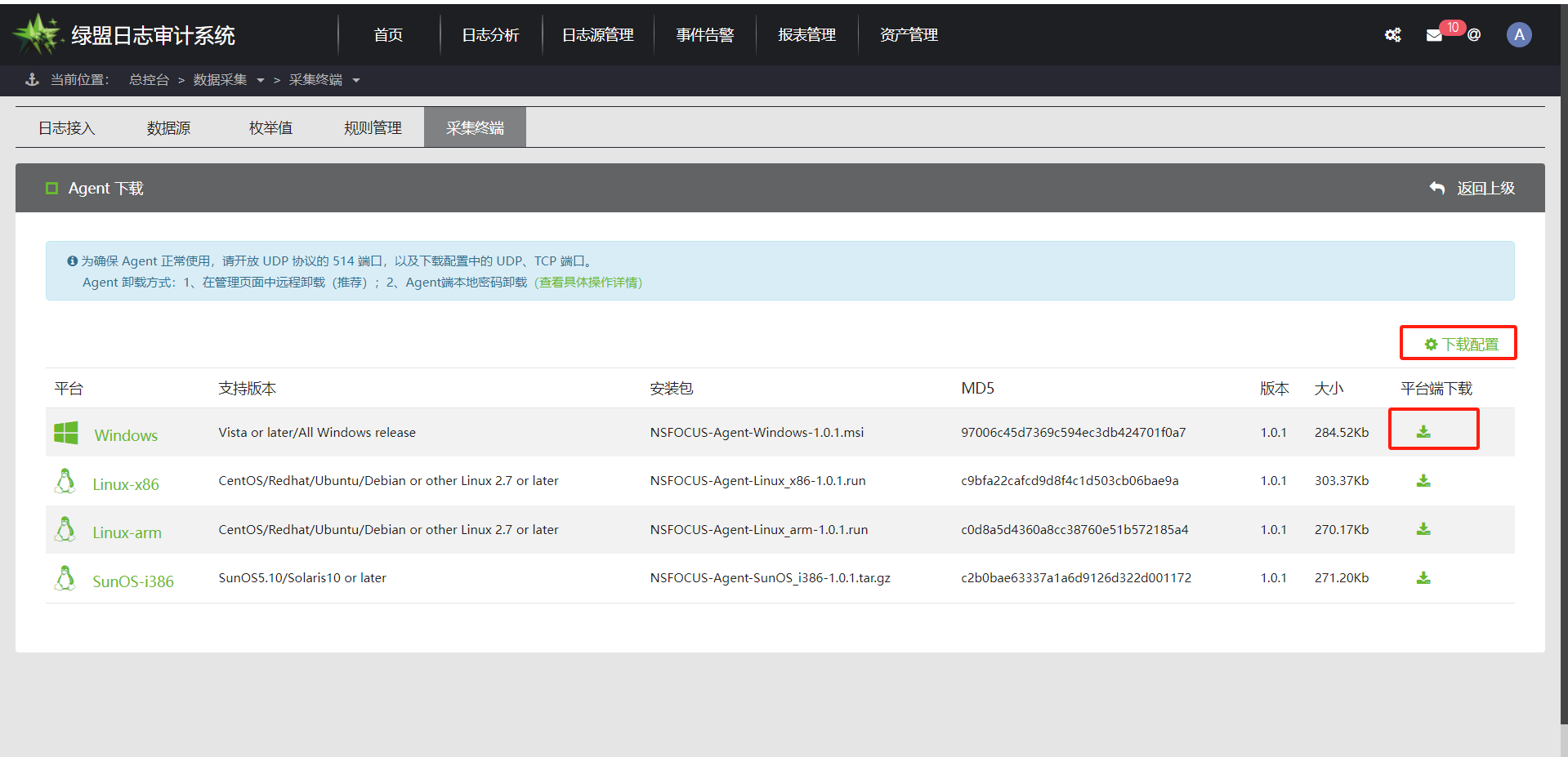

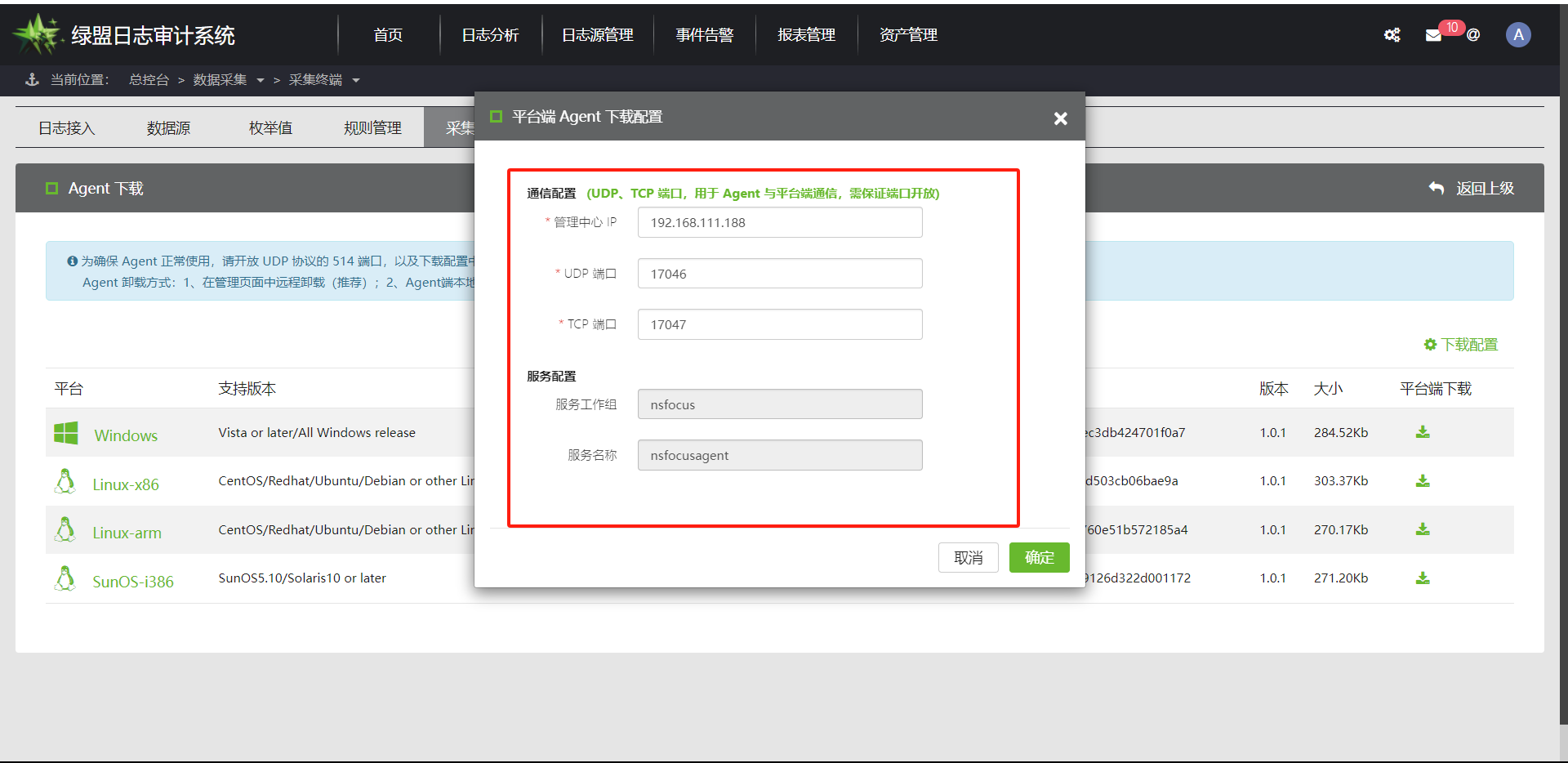

- 下载配置

管理中心配置需要与日志审计系统IP一致

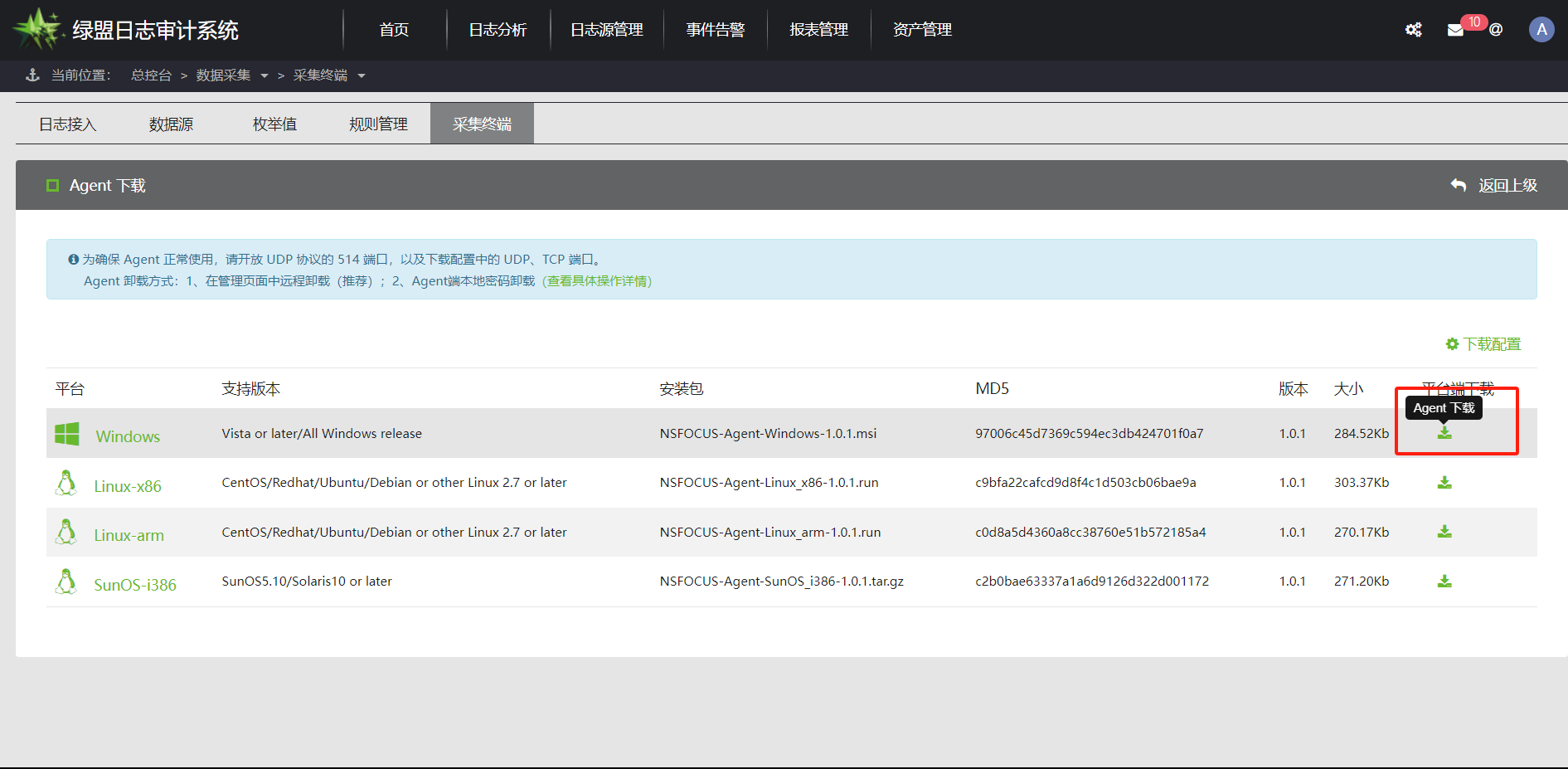

- 下载agent

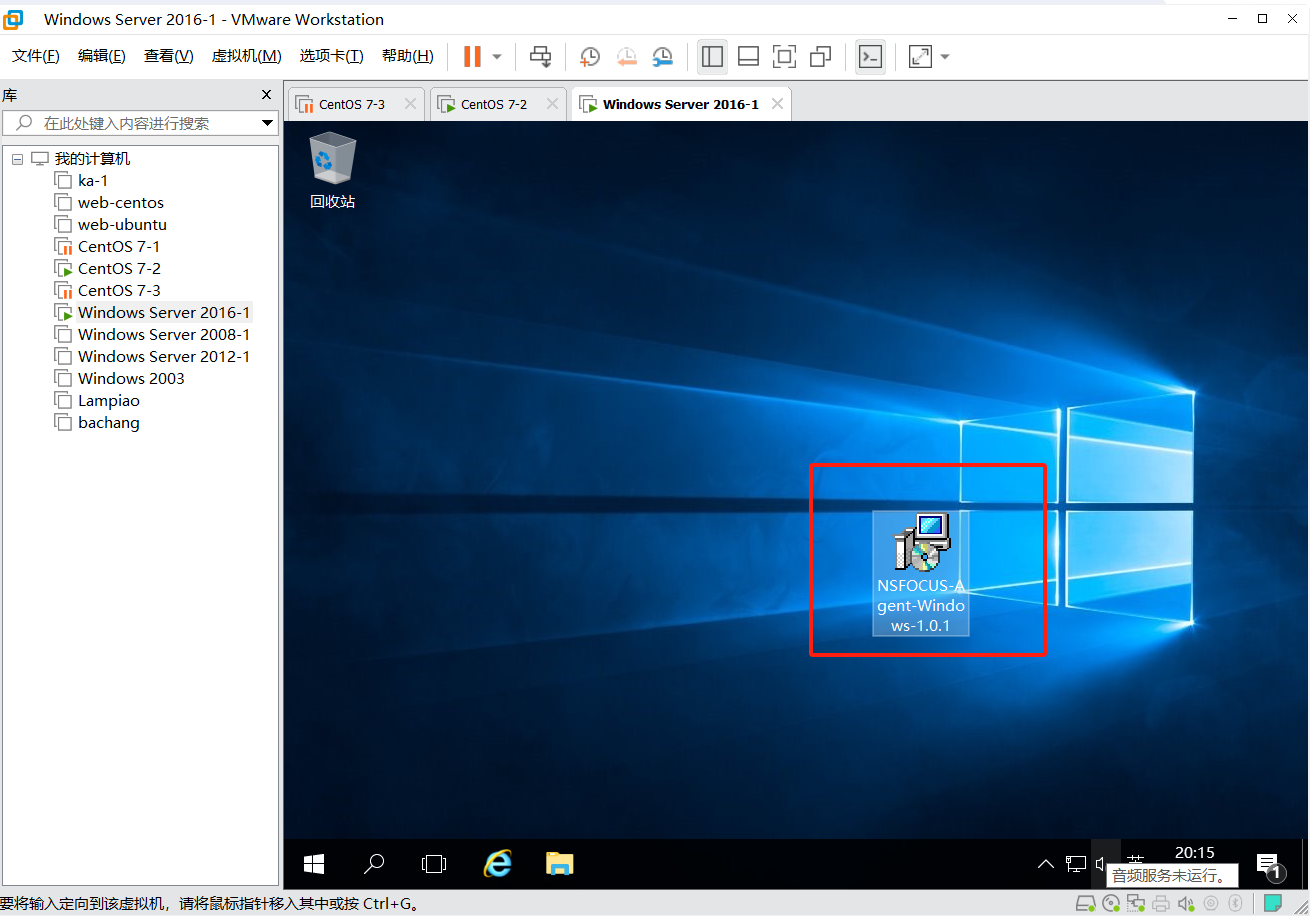

- 将下载的软件安装在windows主机上,双击安装

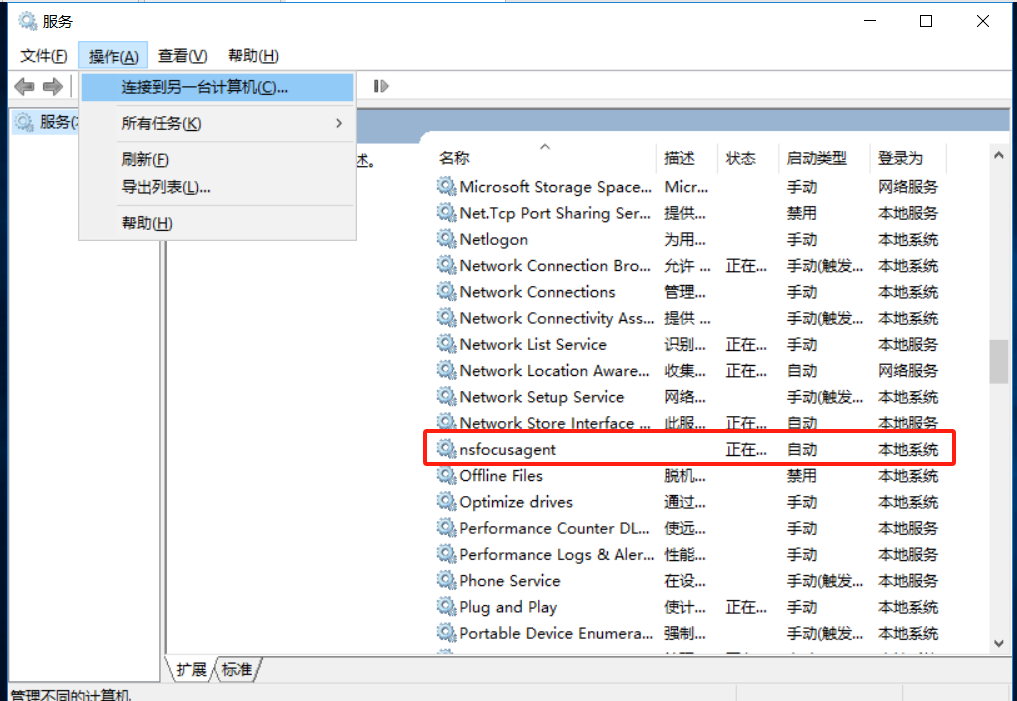

- 确认agent服务是否启动状态,下载的agent后在客户机上安装完成,会写入系统服务

系统服务cmd命令 :services.msc

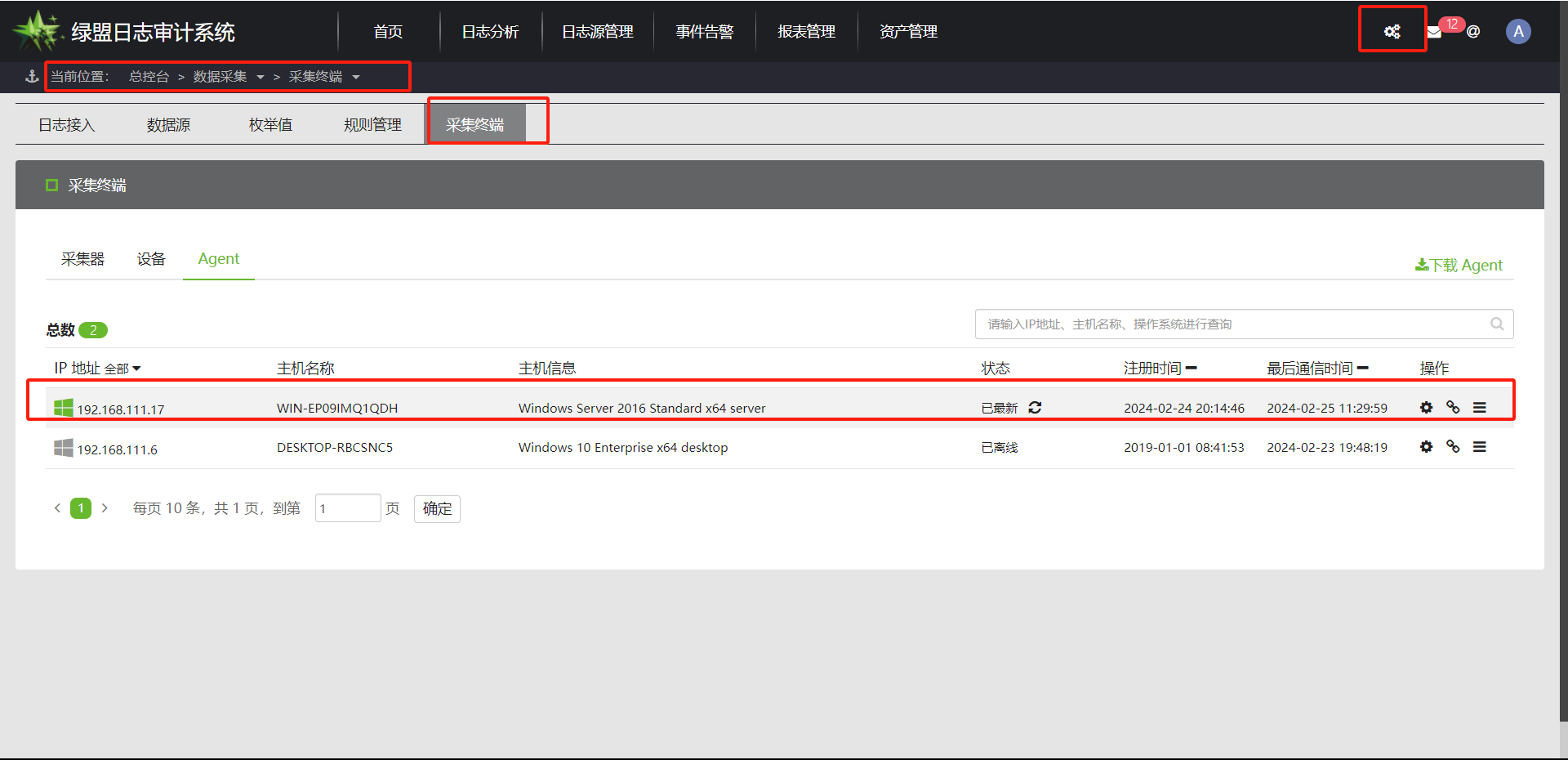

- 确定agent是否上线

齿轮–>数据采集–>采集终端

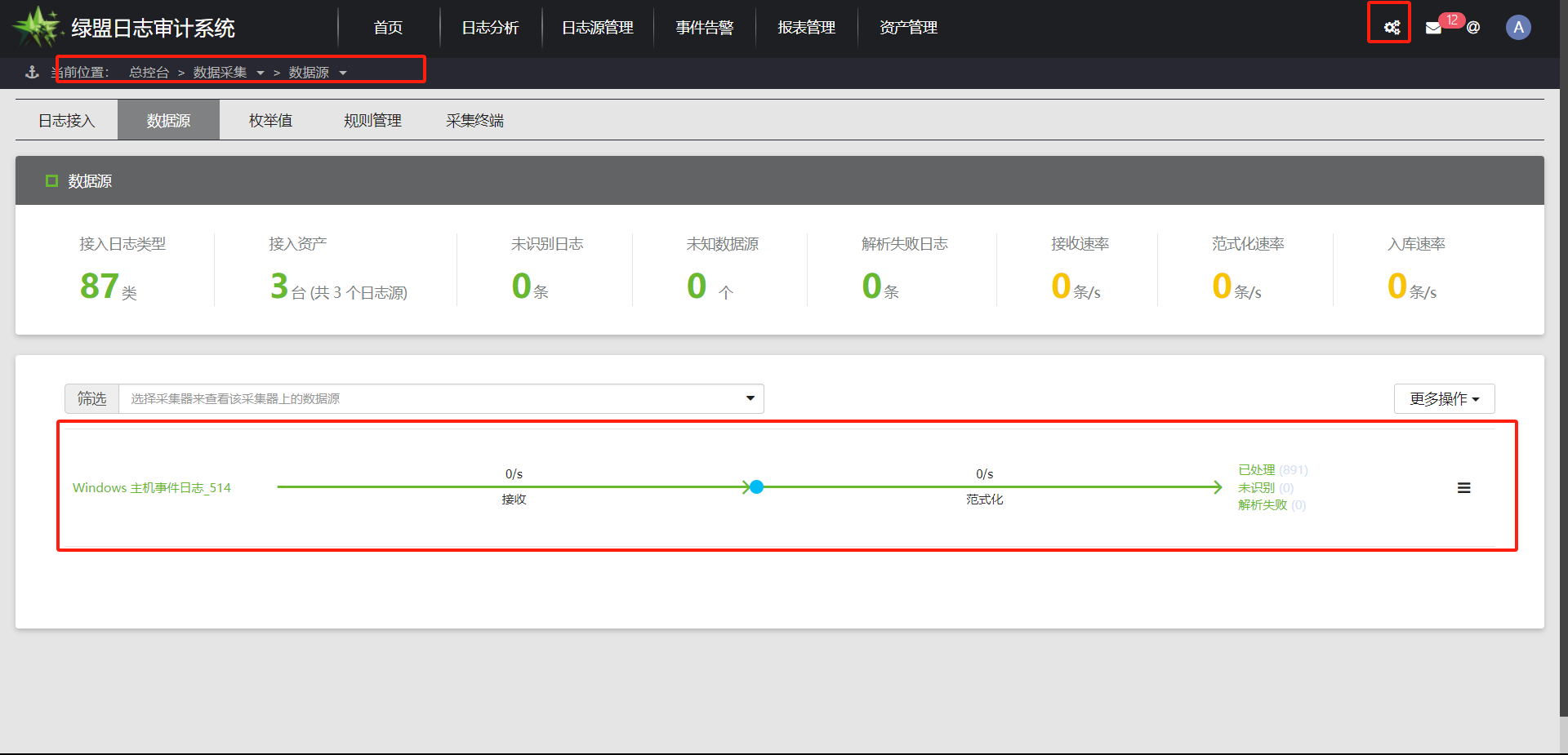

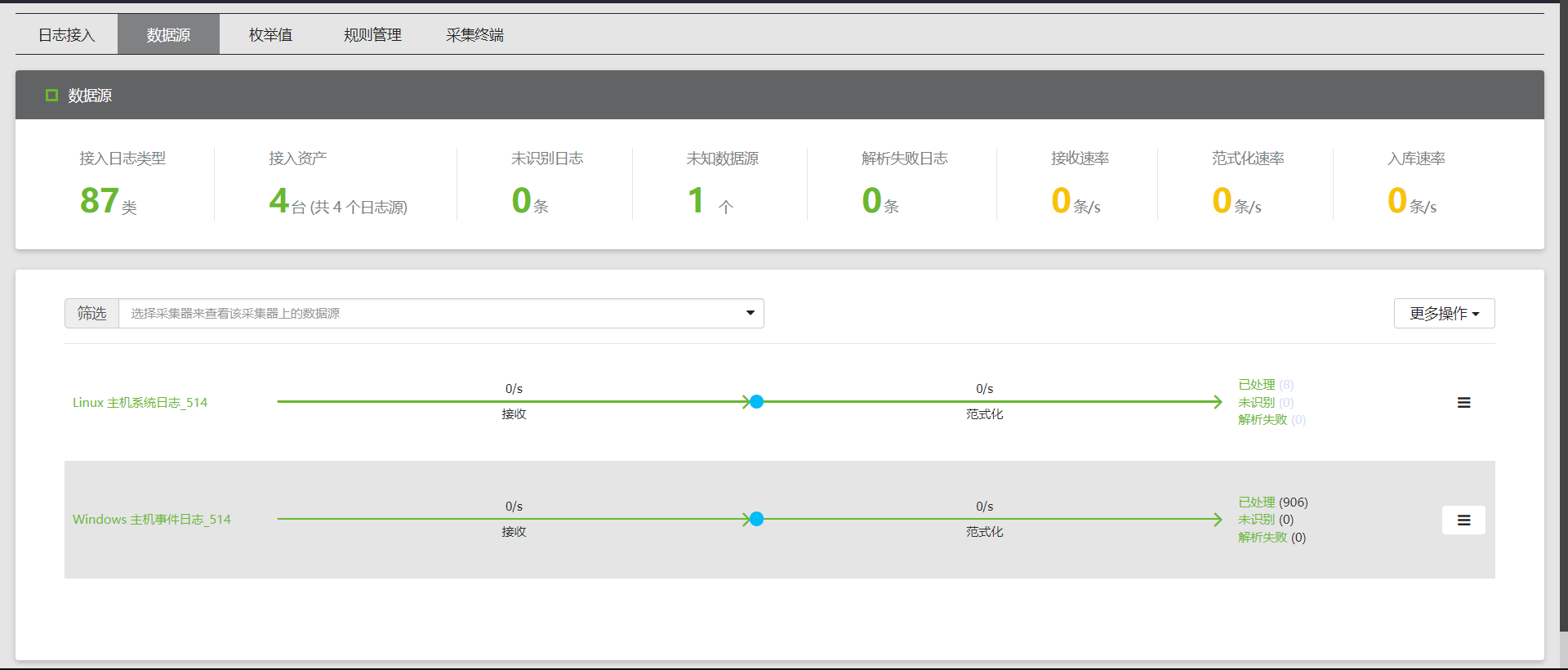

- 查看数据源,是否有数据产生

齿轮–>数据采集–>数据源

- 操作windos,看是否能产生日志

- windows本地安全策略命令secpol.msc

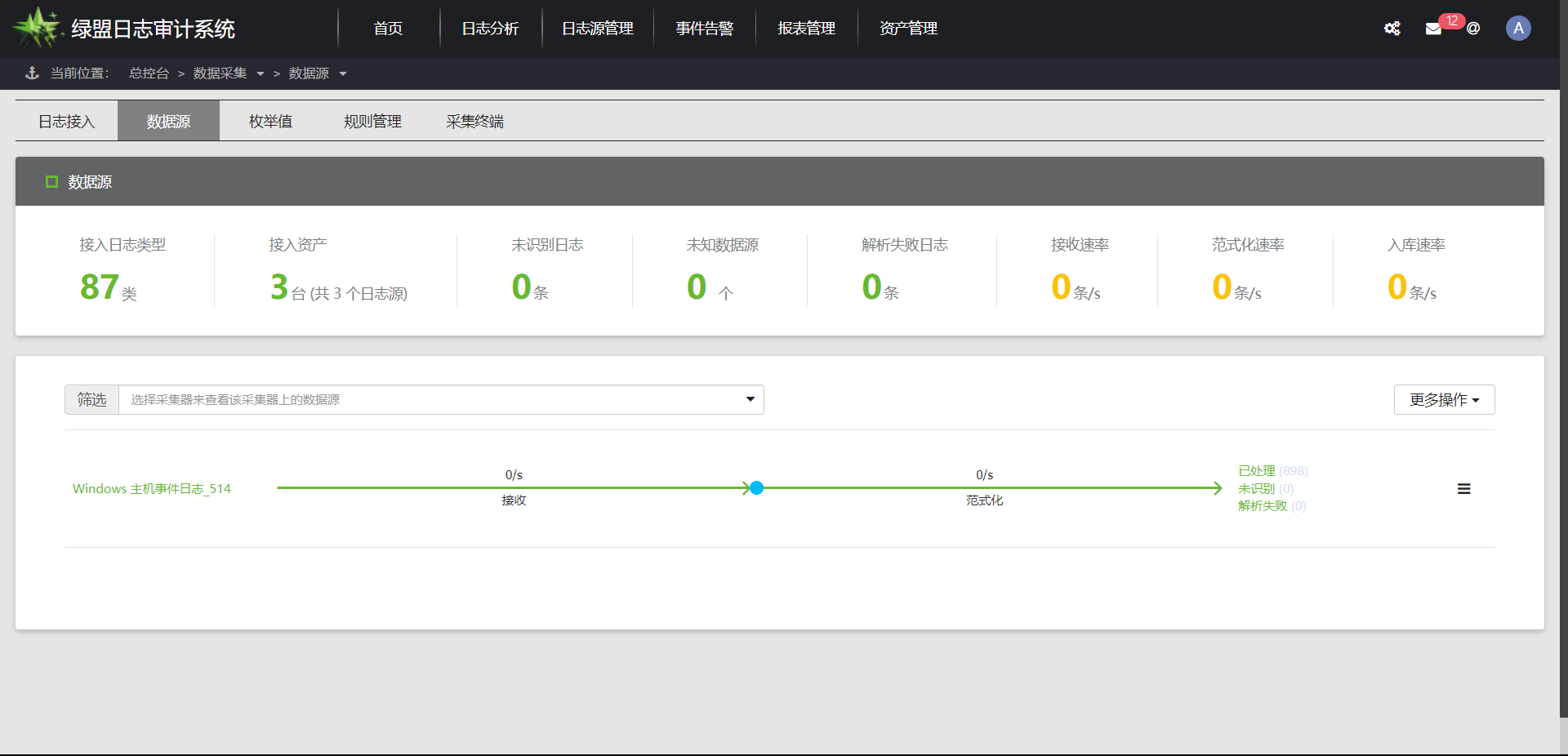

- 确认数据源是否产生数据

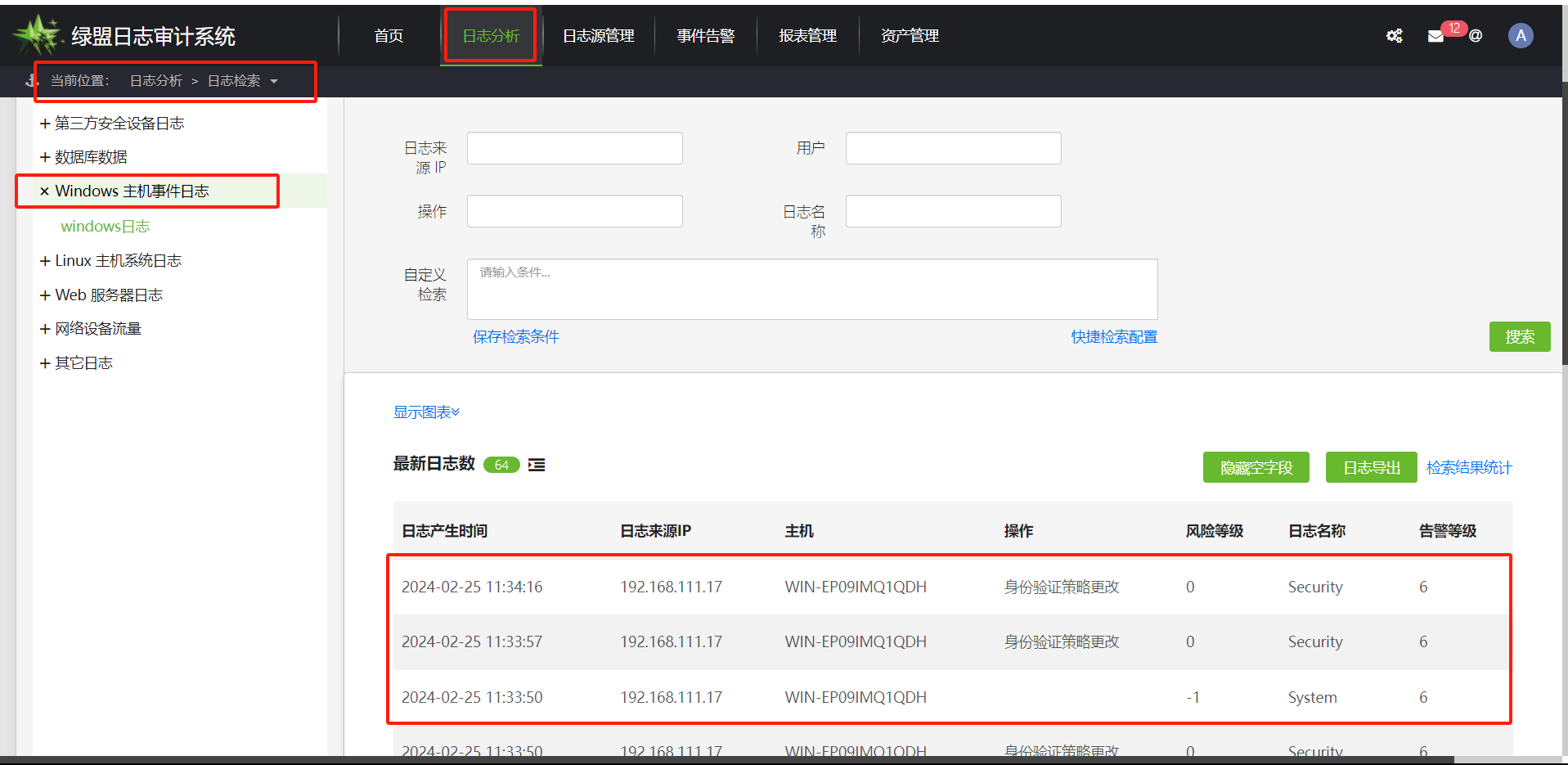

- 进行日志检索,产看产生的日志

最上方–>日志分析–>日志检索–>Windows主机事件日志

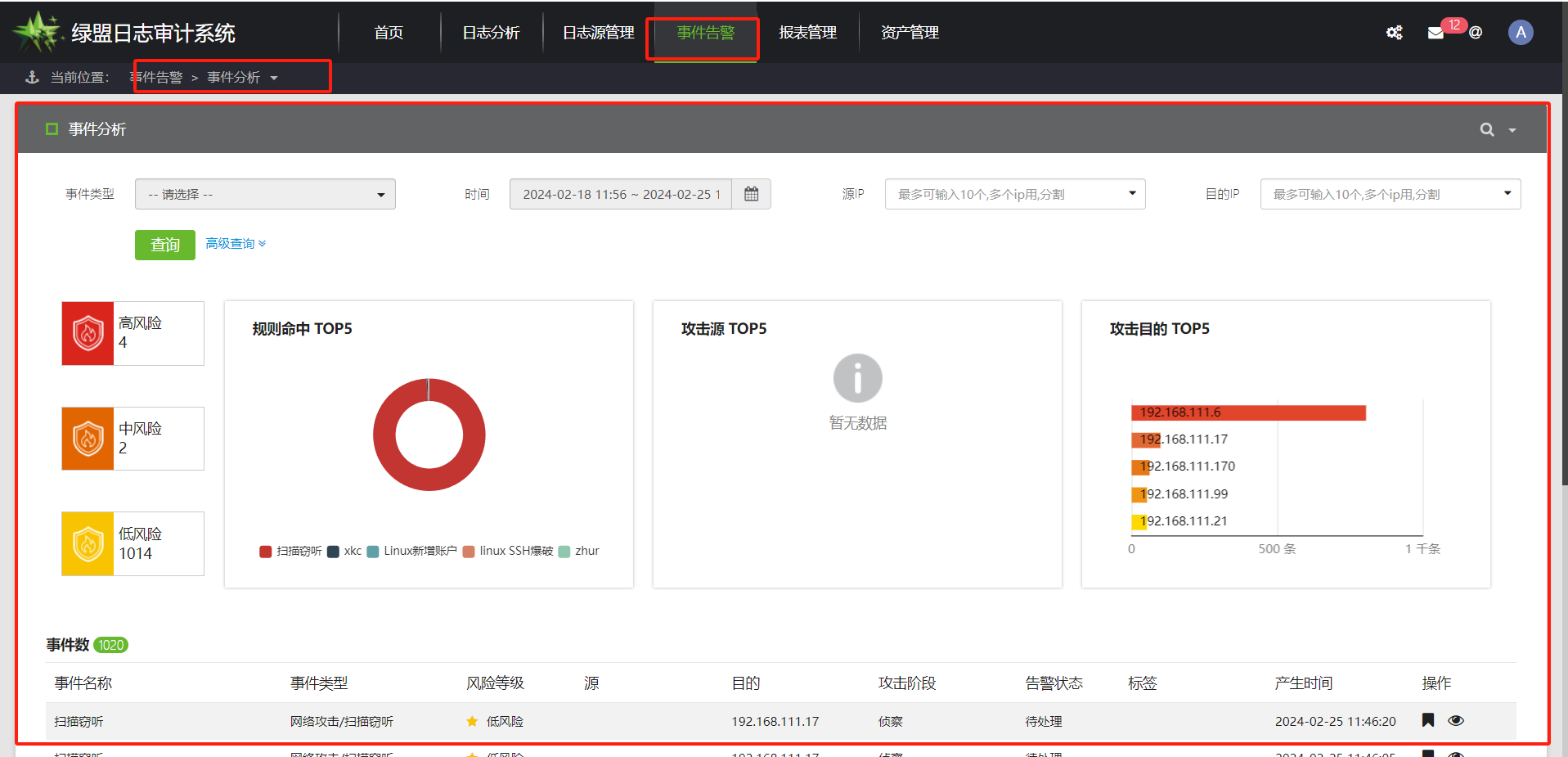

- 查看告警

事件告警–>事件分析

2、审计Linux系统日志

Linux接入方式有两种:Agent和Rsyslog

1.Agent方式

Agent方式基本和windows的agent流程一样

区别在于:linux的agent下载软件为可执行程序

需要给予执行权限

chmod +x NSFOCUS-Agent-Linux_x86-1.0.1.run

运行软件

./NSFOCUS-Agent-Linux_x86-1.0.1.run

查看运行进程

ps aux | grep nsfocusagent

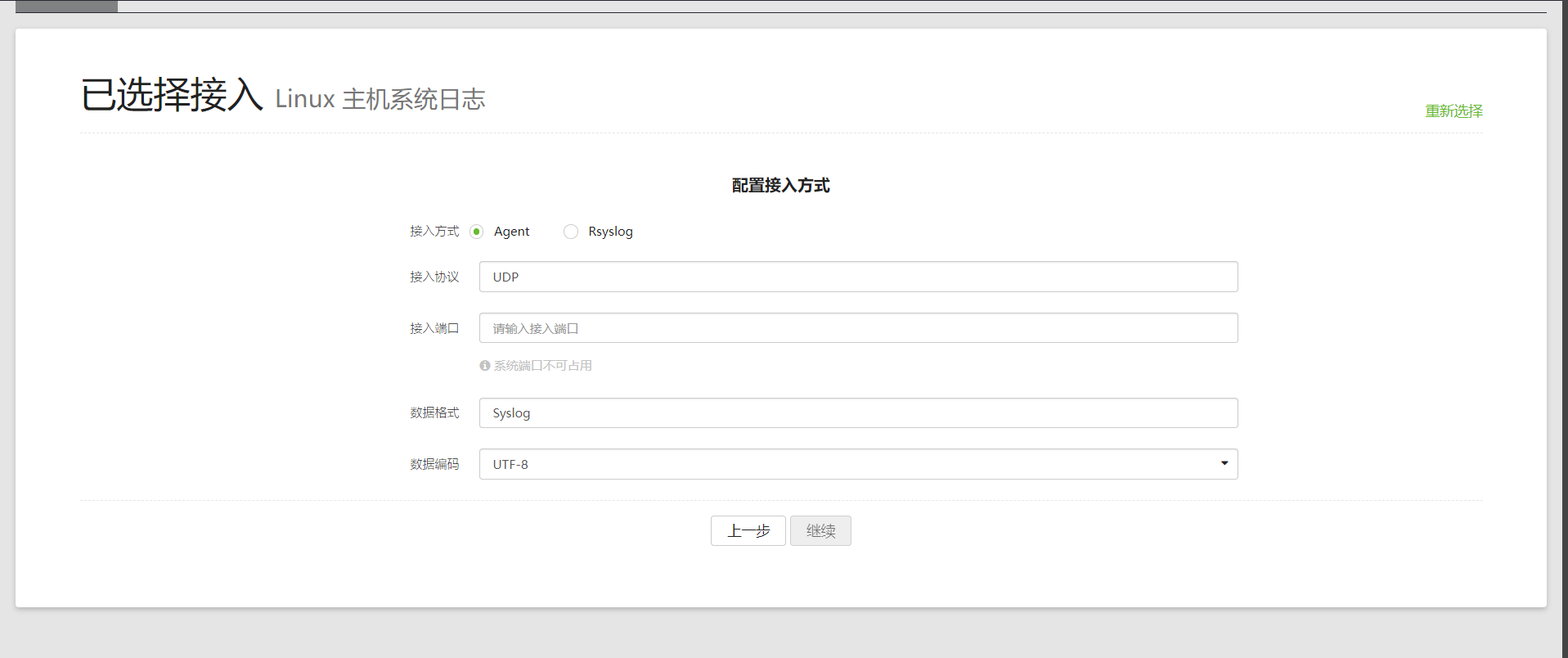

2.rsyslog方式

- Linux操作系统可以通过rsyslog服务来进行发送日志

- 一台Linux作为rsyslog客户端

- 日志审计作为日志采集端

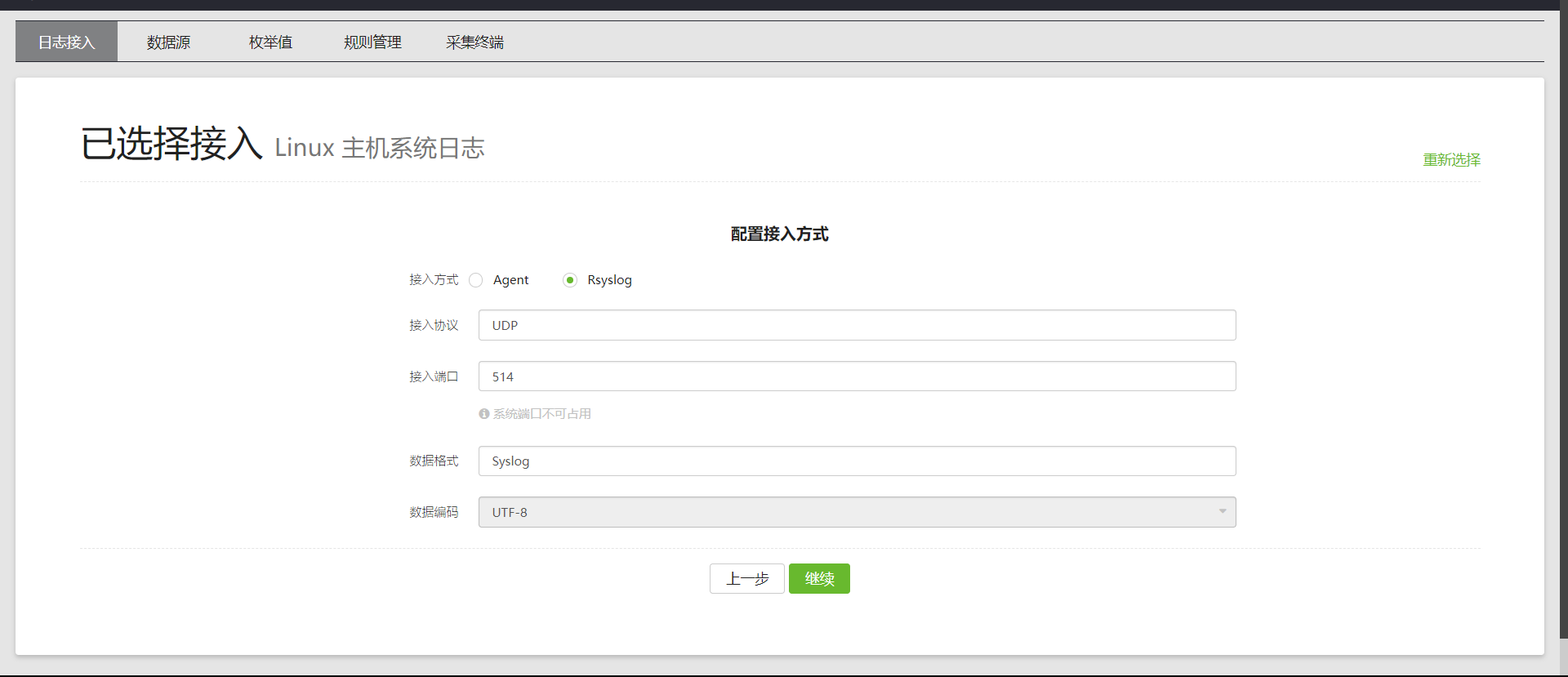

- 使用rsyslog直接日志接入,配置接入端口514

首先配置Linux的rsyslog接入模式

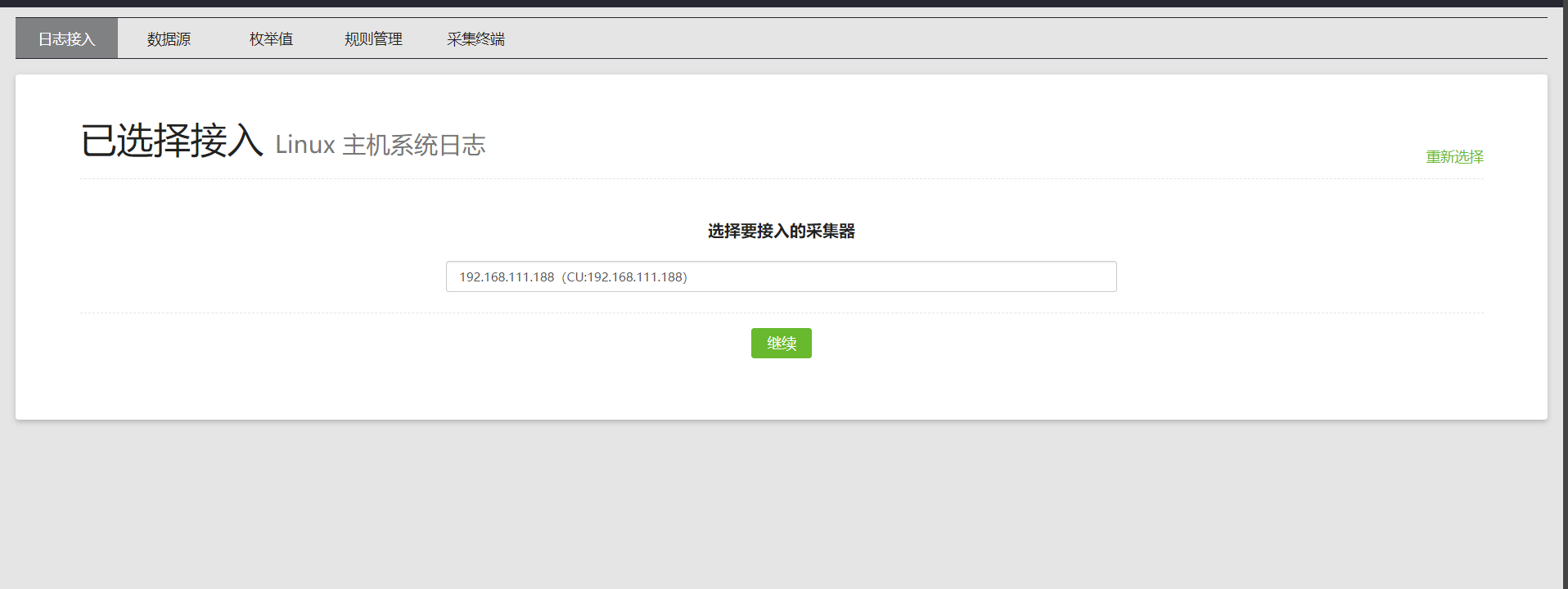

- 数据采集–>Linux主机日志(不要点击agent)

- 点击继续

- 这里注意rsyslog的端口为514

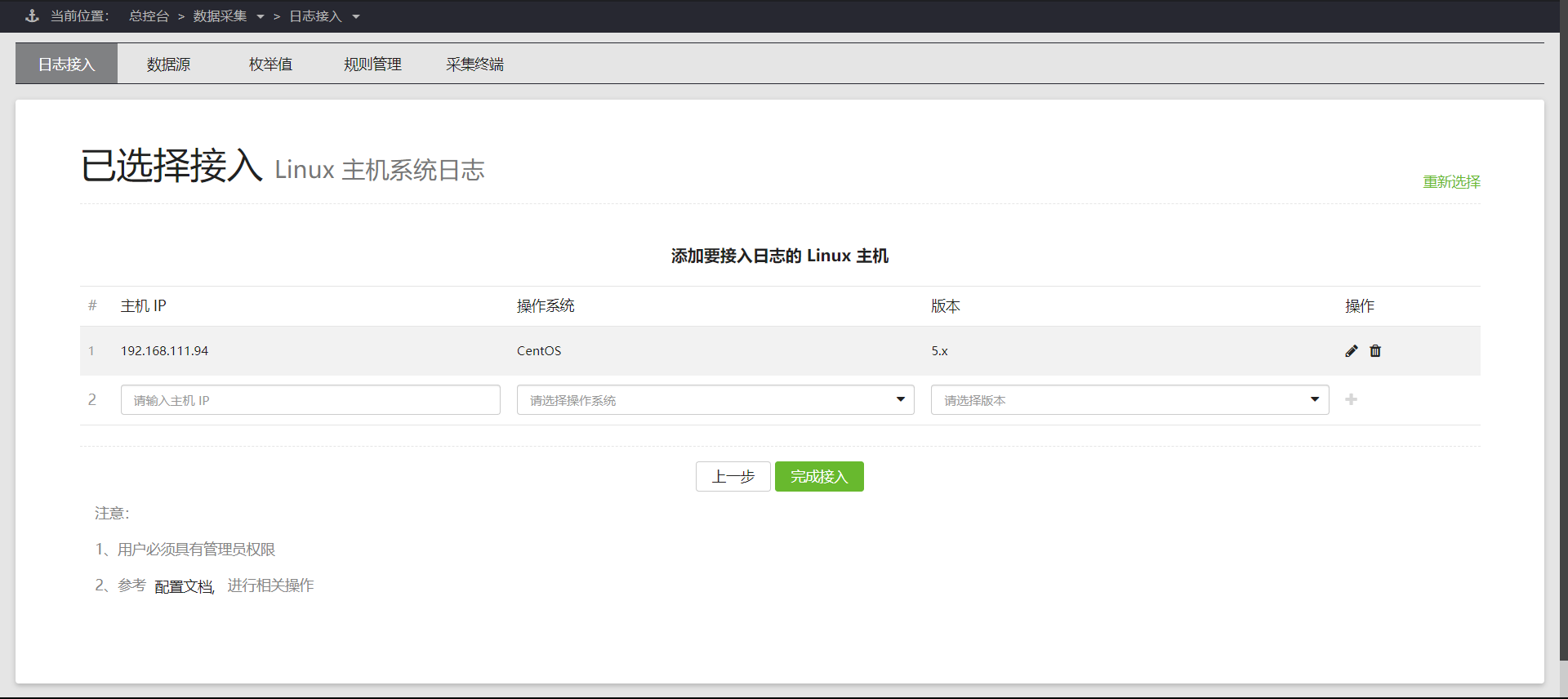

- 配置接入主机信息

- 配置linux主机信息

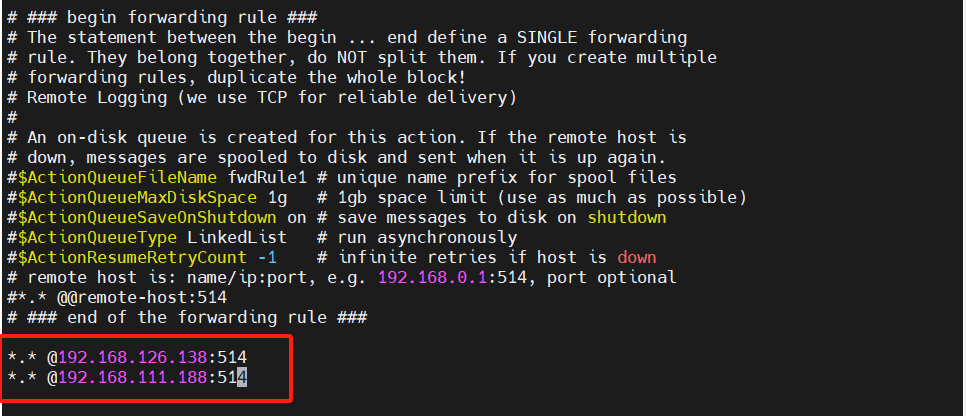

#编辑rsyslog配置文件并重启服务

vi /etc/rsyslog.conf

#添加内容

. @192.168.111.188:18888

最后重启服务

systemctl restart rsyslog

- 查看数据源

3、审计web日志

- 需要利用agent,以Linux操作系统中的web日志为例

- 这里和之前的上传agent步骤一样

- 需要对agent进行数据采集配置

在数据采集–>采集终端–>agent

- 配置内容

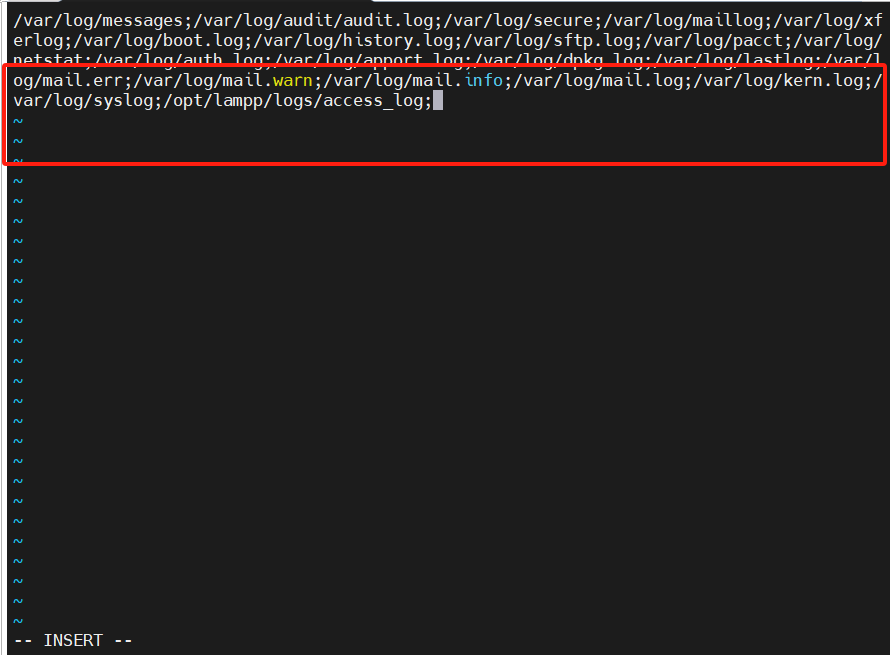

- 配置Linux系统中agent程序,添加需要采集的日志文件路径

vi /etc/.nsfmhp/syslog.conf

添加需要收集的日志文件路径:/opt/lampp/logs/access_log;

重启agent服务

systemctl restart nsfocusagent

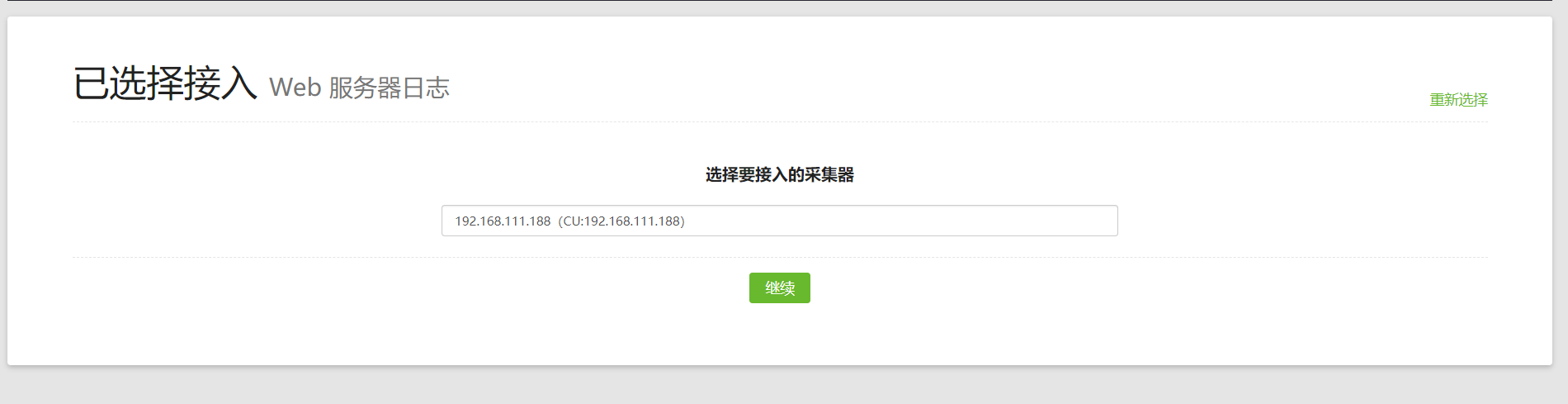

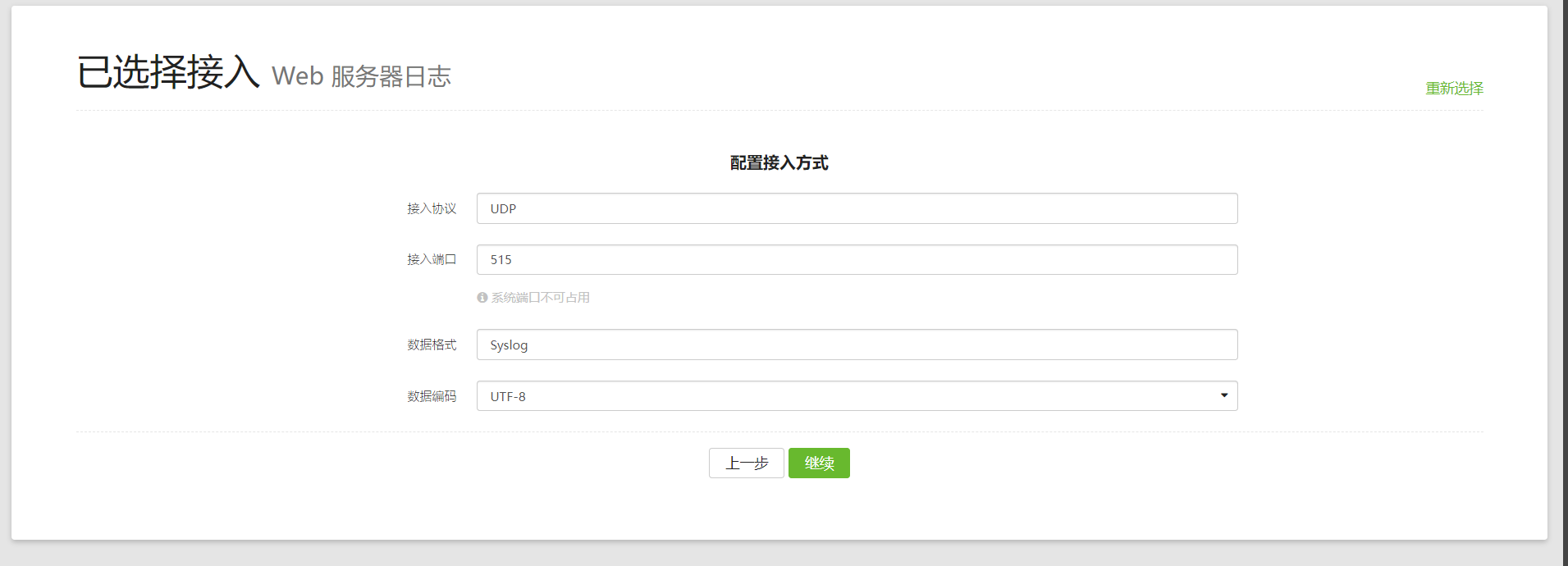

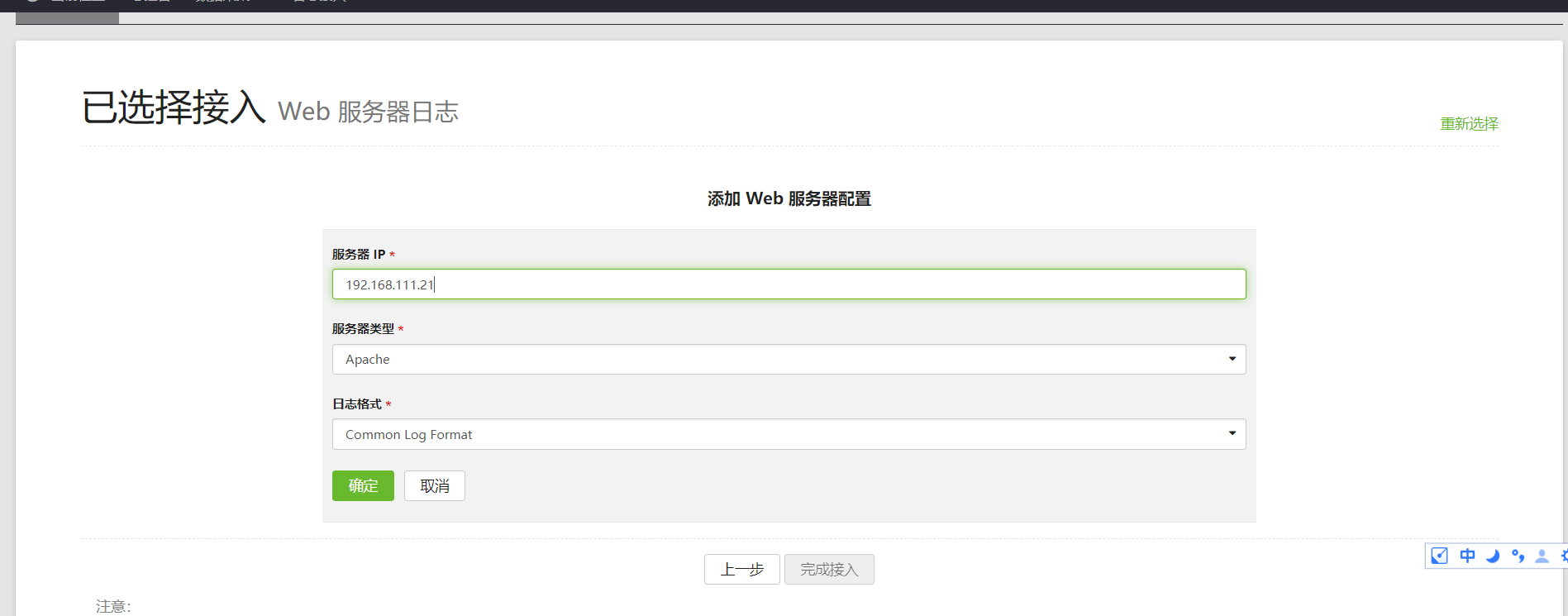

- Web服务器日志接入

系统配置 > 数据采集 > 日志接入

按照提示选择采集器,输入端口号,点击添加 web 服务器后,输入 web 服务器 ip,选择接入的日志

格式并进行相应的字段配置,F03 版本已将接入配置文档在线化,可以点击点击“配置文档”在线查看,

最后完成接入即可;

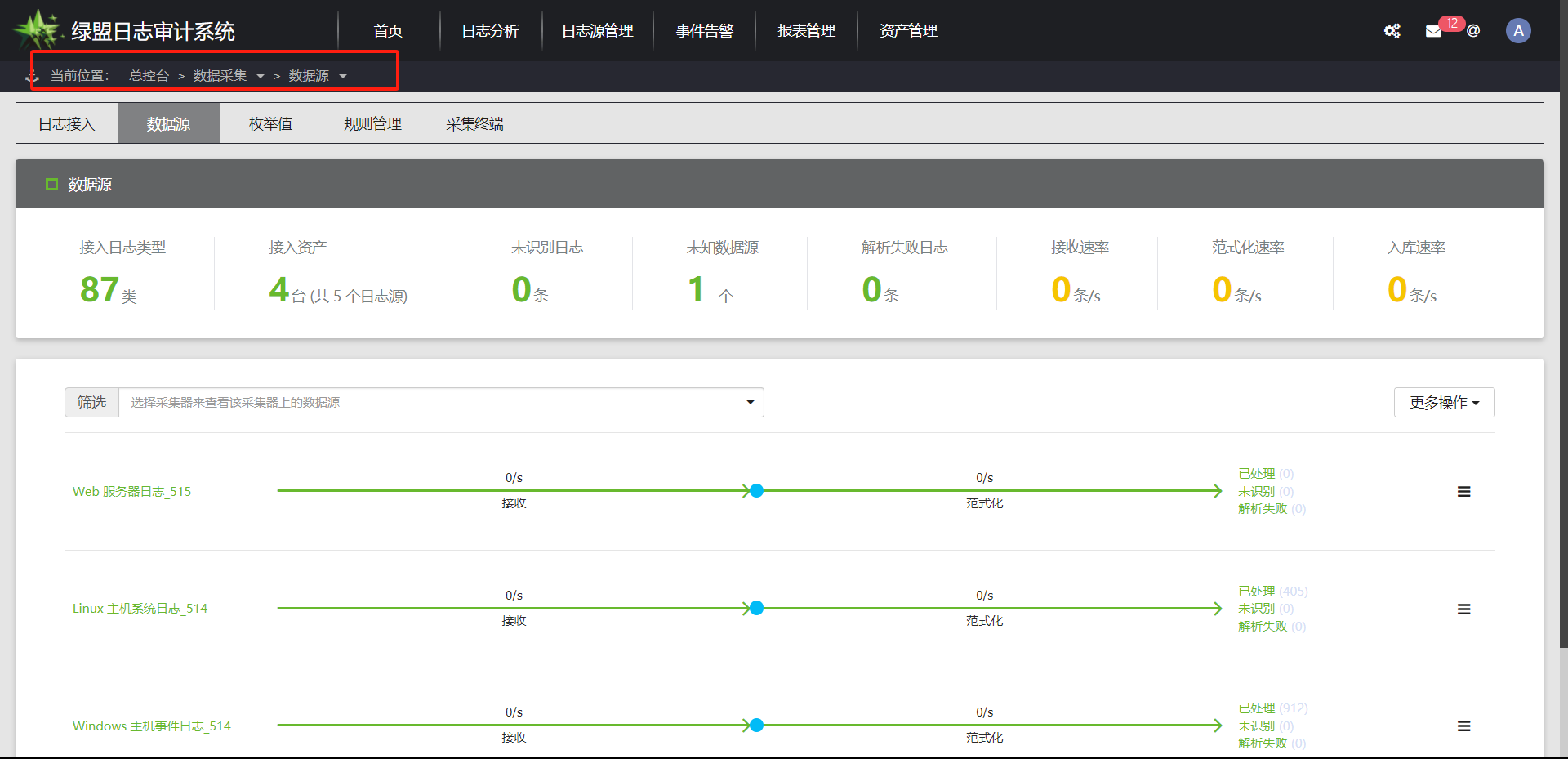

- 齿轮–>数据采集–>数据源(查看是否接入web服务器)

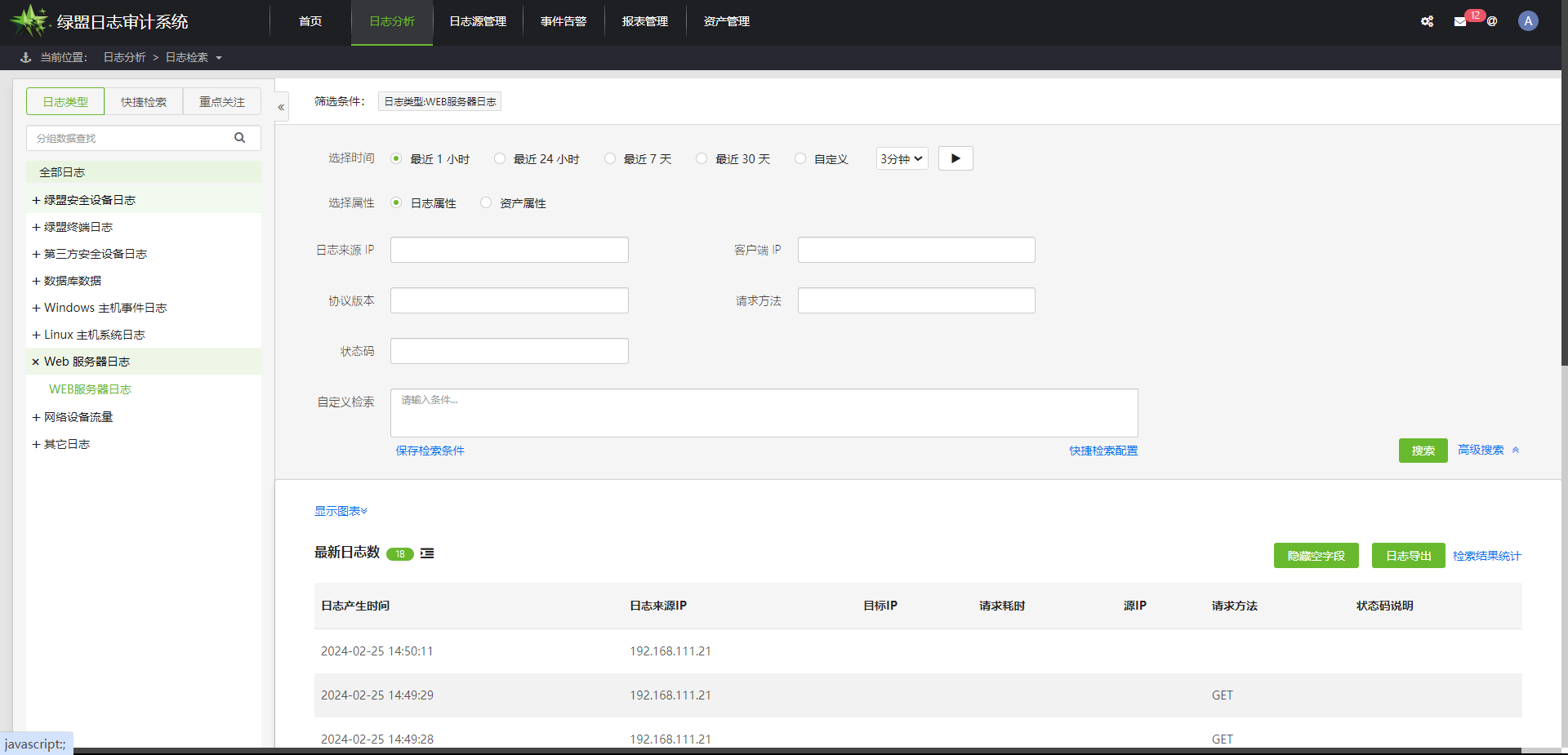

- 日志分析–>日志检索–>web服务器日志查看日志记录

本文详细介绍了设备的使用说明,涉及开关操作、接口功能、网络基础配置和登陆设置。重点讲解了日志审计的概念、作用以及在Windows、Linux和Web日志上的审计方法,包括Agent和Rsyslog接入步骤。

本文详细介绍了设备的使用说明,涉及开关操作、接口功能、网络基础配置和登陆设置。重点讲解了日志审计的概念、作用以及在Windows、Linux和Web日志上的审计方法,包括Agent和Rsyslog接入步骤。

576

576

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?