为了方便大家观看,我每章都不会很长,因为太长了容易看不下去,我本人耐性就比较差,对那些太长的文章就感觉不是很能看下去,学到的知识也很有限,所以我写的话很长的文章我会尽量避免一下。

一、PKI技术

1.概念

公钥基础设施( PKI )是利用密码学中的公钥概念和加密技术为网上通信提供的符合标准的一整套安全基础平台。

基础机制:

- 公开密钥机制

- 加密机制

PKI作用:

PKI可以作为支持认证、完整性、机密性不可否认性的技术基础

解决网上身份认证、信息完整性、不可抵赖等安全问题

2.PKI机制

主要思想:通过公钥证书对某些行为进行授权。

目标:可以根据管理者的安全策略建立起-一个分布式的安全体系。

PKI机制;

核心:要解决网络环境中的信任问题。确定网络环境中行为主体(包括个人和组织)身份的唯一性、真实性和合法性,保护行为主体合法的安全利益。

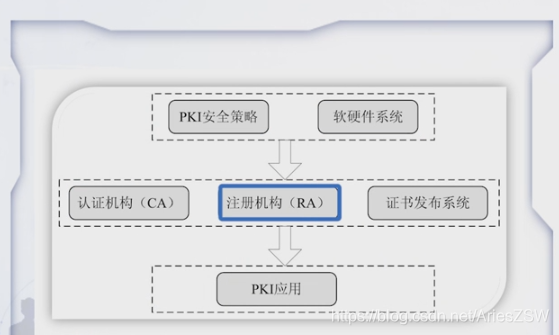

3.PKI组成

**PK|系统的关键:**如何实现对密钥的安全管理

公开密钥机制涉及公钥私钥,私钥由用户自己保存,公钥在一定范围内是公开的。

公开密钥体制的密钥管理主要是对公钥的管理,目前较好的解决方法是采用大家共同信任的认证机构( CA )。

4.认证机构(CA)

CA的概念

认证机构( CA)是整个网上电子交易等安全活动的关键环节,主要负责产生、分配并管理所有参与网上安全活动的实体所需的数字证书。

在公开密钥体制中,数字证书是一种存储和管理密钥的文件。

CA具有权威性、可依赖性、公正。

CA的主要职能:

- 制订并发布本地CA策略。但本地CA策略只能是对上级CA策略的的补充,而不能违背。

- 对下属各成员进行身份认证和鉴别。

- 发布本CA的证书,或代替上级CA发布证书。

- 产生和管理下属成员证书。

- 证实RA的证书申请,向RA返回证书制作的确认信息,或返回已制作好的证书。

- 接收和认证对它所签发的证书的撤销申请。

- 产生和发布它所签发的证书和CRL,

- 保存证书信息、CRL信息、审计信息和它所制订的策略。

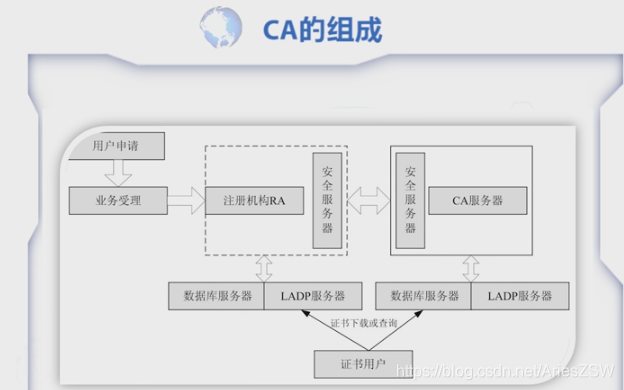

CA的组成:

证书及管理:

PKI采用证书管理公钥。通过第三方的可信任机构CA把用户的公钥和用户的其他标识信息捆绑在一起,在Internet或Intranet上验证用户的身份。数字证书的营理方式在PKI系统中起着关键作用。

5.数字证书

数字证书概念:

也称为数字标识( Digital Certificate,或Digital ID)。

它提供了一种在Internet等公共网络中进行身份验证的方式,是用来标识和证明网络通信双方身份的数字信息文件。

跟日常生活中的身份证差不多。.

证书的概念:数字证书由一个权威的证书认证机构(CA)发行

比较专业的数字证书定义:

数字证书是一个经证书授权中心数字签名的包含公开密钥拥有者信息以及公开密钥的文件。

**最简单的证书组成:**公开密钥、名称、证书授权中心的数字签名

**一般来说:**证书里面还会有密钥的有效时间、发证机关名称、证书的序列号等信息。

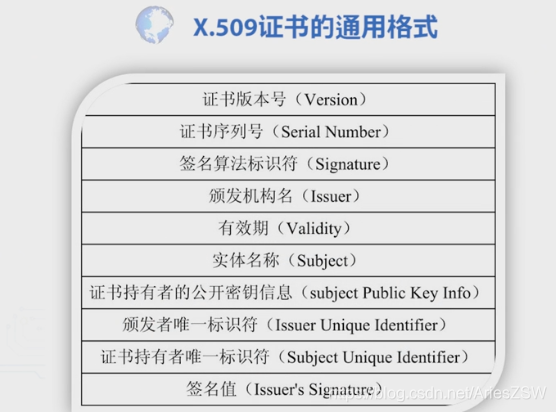

**数字证书格式:**X.509、WTLS ( WAP )、PGP等多种

X.509最为通用,它的通用格式为:

数字证书的管理:证书申请、证书发放、证书撤销、证书更新。

- 证书申请:在线申请、离线申请。

- 证书撤销:(1)利用周期性发布机制,主要有证书撤销列表( CRL) ;(2)利用在线查询机制,如在线证书状态协议(OCSP).

- 证书更新:普通用户证书更新、机构证书更新

二、PMI技术

1.概念

PMI(授权管理基础设施)

PMI的概念

PMI是在PKI发展的过程中为了将用户权限的管理与其公钥的管理分离,由IETF提出的一种标准。PMI以资源管理为核心。对资源的访问控制权统一交由授权机构统管理。

2. PMI与PKI的区别:

PKI证明用户是谁。

PMI证明这个用户有什么权限、能干什么。

PMI需要PKI为其提供身份认证。

PKI:身份鉴别

PMI:授权管理

3. PMI组成

属性权威(Attribute Authority, AA)、属性证书(Attribute Certification, AC)、属性证书库

属性权威(AA);

也称为“授权管理中心"或“属性权威机构”, 是整个PMI系统的核心,

它为不同的用户和机构进行属性证书(AC)创建、存储、签发和撤销,负责管理AC的整个生命周期。

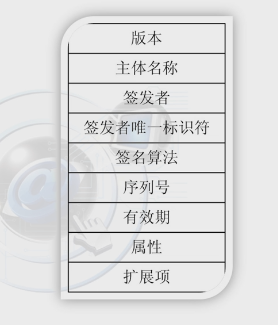

属性证书(AC):

是由PMI的权威机构签发的将实体与其享有的权限属性捆绑在一起的数据结构,权威机构的数字签名保证了绑定的有效性和合法性。

属性证书库

用于存储属性证书,一般情况下采用LDAP目录服务器。

对于授权管理;最常用的就是基于角色的访问控制。

PMI中基于角色的访问控制的优势:

- 授权管理的灵活性

- 授权操作与业务操作相分离

- 多授权模型的灵活支持

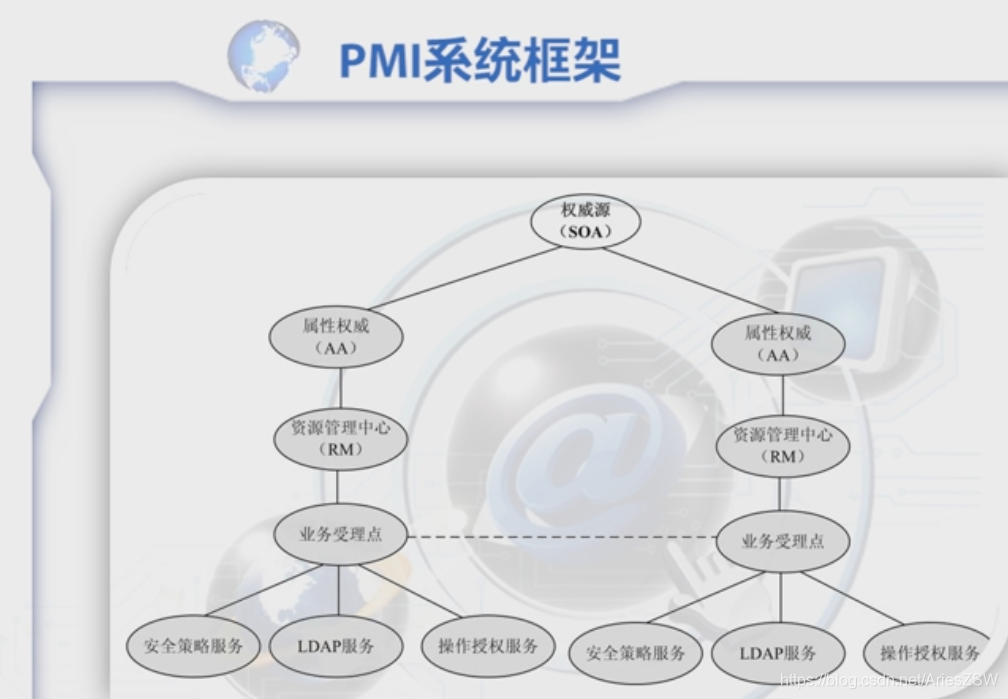

PMI系统框架:

授权管理基础设施在体系上可分为三级: - 权威源(SOA)

- 属性权威(AA)

- AA代理点

三级二级一级可以灵活配置。

PMI与PKI之间的关系:在建设PMI设施的时候必须拥有足够安全的PKI信息。

PKI负责公钥信息的管理

PMI负责权限的管理

PMI设施中的每一个AA实体和终端用户都是PKI设施的用户

应用角度:PMI和PKI的发展是相辅相成,并互为条件的

本文详细介绍了公钥基础设施(PKI)和授权管理基础设施(PMI)的技术原理和应用。PKI利用公钥和加密技术解决网络身份认证、信息完整性和不可抵赖性等问题;PMI则关注用户权限管理,确保资源访问控制权统一管理。

本文详细介绍了公钥基础设施(PKI)和授权管理基础设施(PMI)的技术原理和应用。PKI利用公钥和加密技术解决网络身份认证、信息完整性和不可抵赖性等问题;PMI则关注用户权限管理,确保资源访问控制权统一管理。

288

288

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?