拿到一张图片

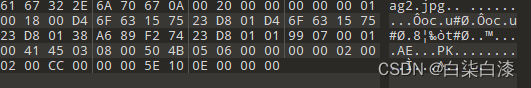

放到文本编辑器里观察,发现有压缩包文件头,随后拖到kali里面去分割

把分割出来的东西拖到桌面上,有两个压缩包,先把没有密码的压缩包解压里面是flag压缩包的密码文本是利用rsa解密,解出来的密码是一串数字要根据提示#longs_to_bytes(m) = passwd转化为bytes类型将他转化为十六进制再转化为ascii码,就是密码。转化后是。passwd:I_1ove_mumuz1!

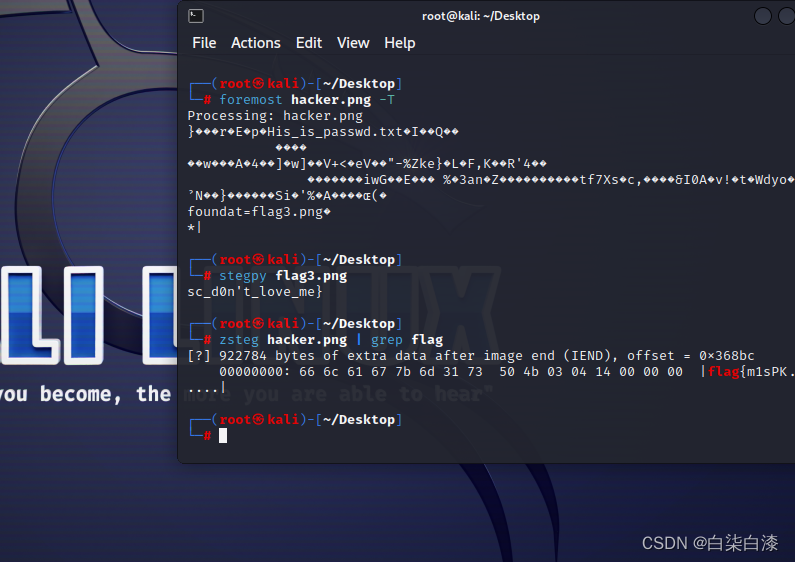

拿到两张图片,红色的那张把高该大一点就有部分flag,三哈那张放到stegpy里面就要有最后一部分

第一部分则在原图里,用zsteg hacker -a | grep flag 可以找到那个PK 跟flag没关系是压缩包的一部分

2567

2567

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?