目录

一.漏洞的挖掘思路与复现:

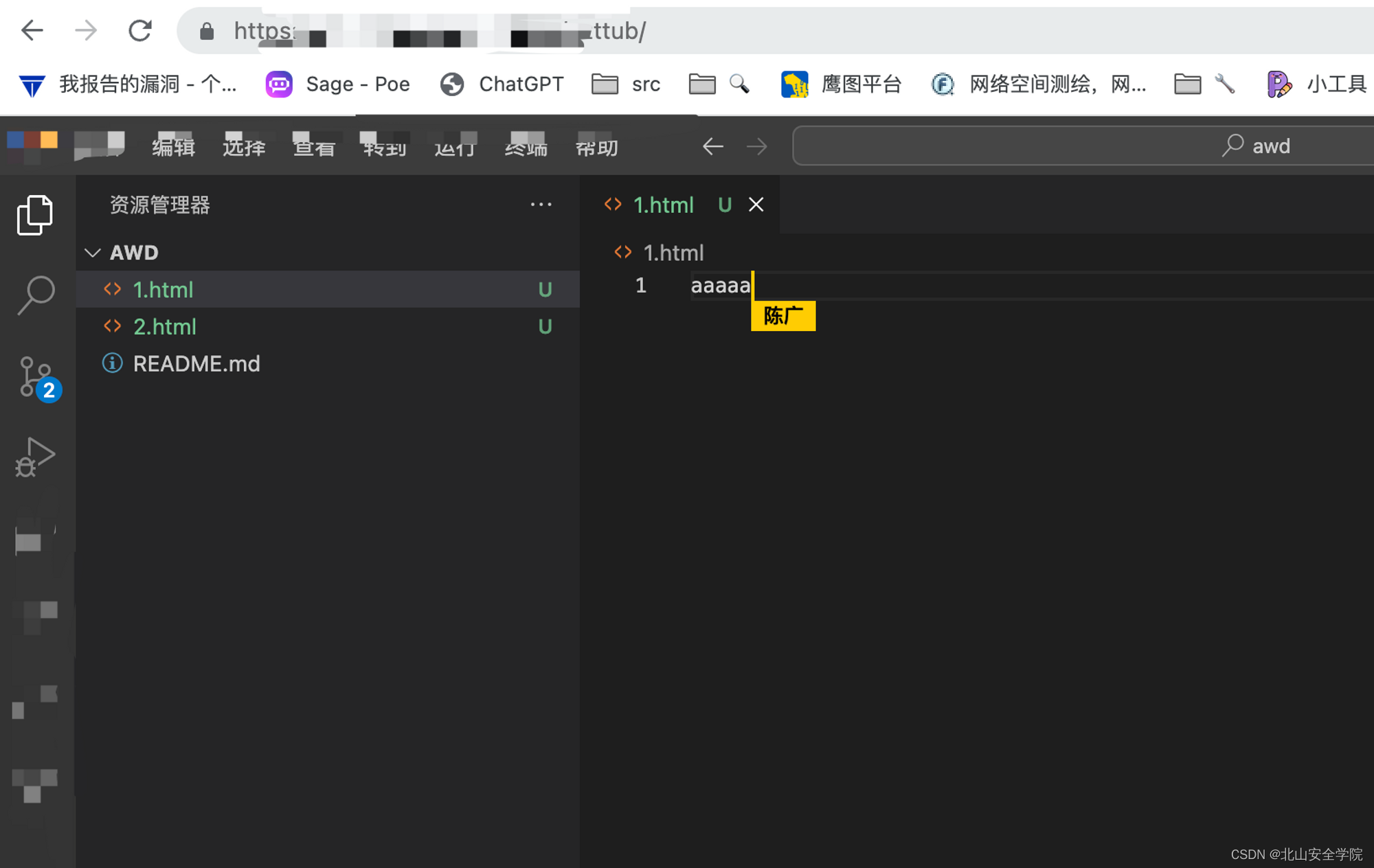

业务功能是云开发,使用在线的vscode处理代码(创建一个空间,可以在空间内运行、调试以及修改代码)

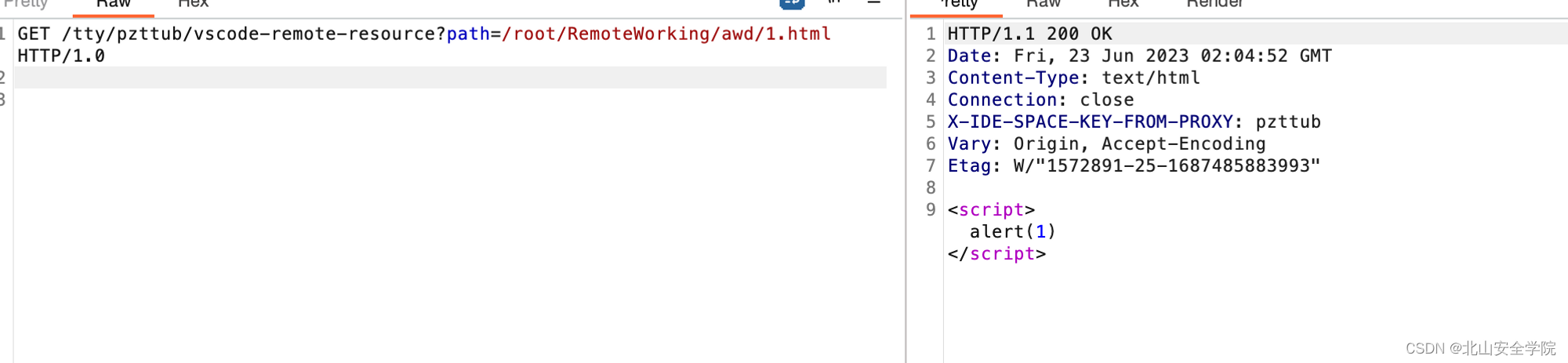

在数据包中发现/tty/pzttub/vscode-remote-resource接口可加载空间中的文件,包括html

但是这个路径是不可预测的,无法造成有效的xss

有一个思路是

使用两个iframe

第一个:加载受害者敏感信息

第二个:让受害者退出登录,登录攻击者账号获取第一个iframe的内容(由于都是同一个域名所以无同源策略限制)

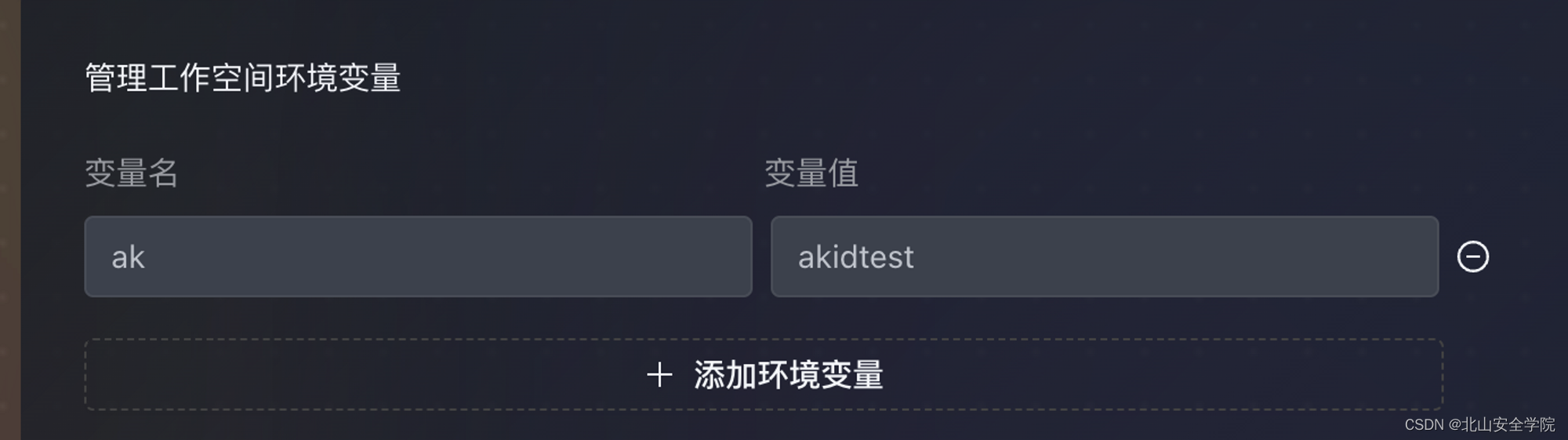

发现有设置环境变量功能,很多开发喜欢把ak/sk(云上密匙)写在环境变量中

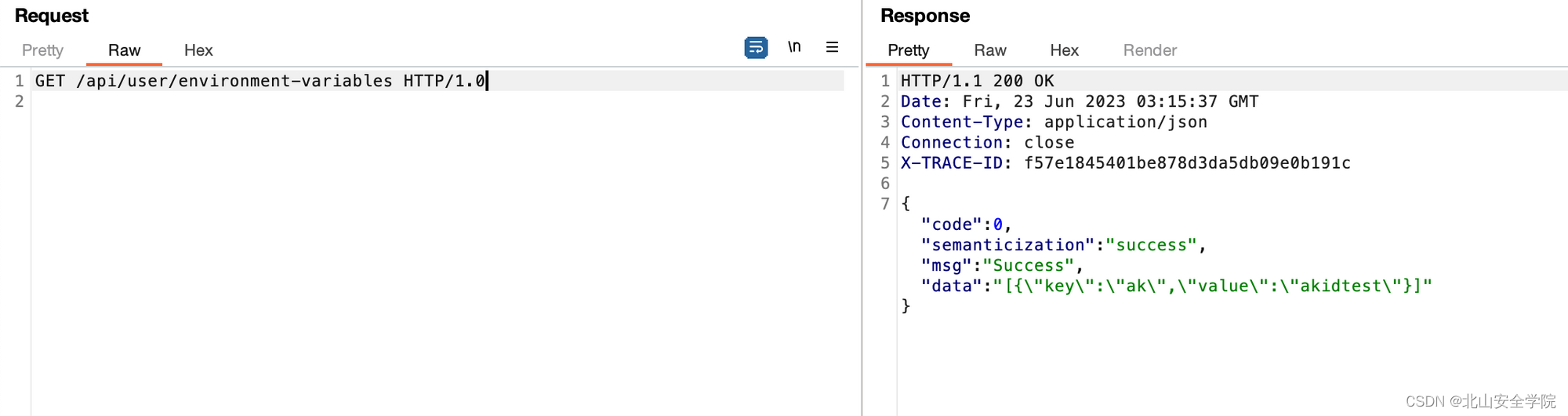

/api/user/environment-variables加载了用户的环境变量

整个思路就

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

390

390

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?