还记得小杰之前为大家分享的关于自学网安的文章吗?当时我们只是大致触及了一些网络安全自学的关键点,比如“网络安全只有计算机高材生才能学?”“没有名校背景,根本进不了这个行业?”这些疑问。这次,我们明叔将为大家奉上一份更详细深入的学习指南,详细解析网络安全学习的每一个重要环节。

从基础到进阶,从理论到实战,帮你彻底搞清楚如何一步步掌握这门技术,最终在网络安全领域中脱颖而出。还在等什么?快跟着我们小杰一起努力学习叭。

文章内容有点长,建议点赞关注收藏哦。

第一阶段:打牢基础,步步为营

不要被"黑客"、"渗透测试"这些听起来很酷的词吓到,网络安全的基础其实是普通的计算机知识。建议从以下几个方面入手:

操作系统

熟练掌握Windows、Linux等主流操作系统的核心概念与操作技巧,这是网络安全工程师的必备技能。

-

Windows:

-

了解注册表结构和常见键值

-

掌握组策略管理和安全策略设置

-

熟悉系统服务管理和进程监控

-

了解Windows权限模型(如UAC)

-

Linux:

-

掌握常用命令(如grep,awk,sed)和shell脚本编写

-

理解文件系统结构和权限管理(rwx,SUID,SGID等)

-

了解系统启动流程和服务管理(systemd)

-

熟悉网络配置和防火墙设置(iptables)

协议与网络

深入了解TCP/IP、HTTP、HTTPS等网络协议,掌握网络通信原理,这对识别和防范网络攻击至关重要。

-

OSI七层模型和TCP/IP四层模型的详细对比

-

TCP三次握手和四次挥手过程

-

HTTP请求/响应结构,常见状态码含义

-

HTTPS的工作原理,SSL/TLS握手过程

-

DNS解析过程和常见攻击(如DNS缓存投毒)

-

常见端口号及其对应的服务(如80-HTTP,22-SSH,3306-MySQL)

-

子网划分和CIDR表示法

-

抓包分析工具Wireshark的高级使用技巧(如过滤器编写,协议分析)

数据库

精通SQL语言,熟悉数据库管理和数据安全,这是进行数据库相关攻击与防护的关键。

-

关系型数据库(如MySQL)和非关系型数据库(如MongoDB)的区别和使用场景

-

SQL语句进阶:子查询、连接查询、存储过程、触发器等

-

数据库索引原理和优化策略

-

数据库安全配置:最小权限原则,账户管理,日志审计

-

数据库备份和恢复策略

-

SQL注入原理和防御措施(参数化查询,转义特殊字符等)

开发语言

掌握至少一种编程语言,如Python、Java或C++,编程能力将大幅提升你的代码审计与漏洞利用工具开发水平。

-

Python:

-

网络编程(socket编程,requests库使用)

-

Web开发框架(Django,Flask)

-

数据处理和分析(pandas,numpy)

-

自动化测试和漏洞扫描脚本编写

-

Java:

-

Java安全管理器和访问控制机制

-

Web应用安全(XSS,CSRF防御)

-

反序列化漏洞原理和防御

-

Android应用安全开发

-

C++:

-

指针和内存管理

-

缓冲区溢出原理和防御

-

多线程编程和线程安全

-

网络编程(Boost.Asio库使用)

常见漏洞原理

学习OWASP Top 10等常见Web应用漏洞,理解其成因与防御策略,这是提升渗透测试能力的基础。

-

SQL注入:联合查询注入、报错注入、布尔盲注、时间盲注

-

XSS:存储型、反射型、DOM型XSS的区别和防御

-

CSRF:原理、攻击流程、Token验证等防御措施

-

文件上传漏洞:文件类型验证绕过、文件内容检测

-

权限绕过:垂直越权和水平越权,最小权限原则

-

密码安全:密码复杂度要求,加盐哈希,防暴力破解

-

会话管理:Session固定攻击,Cookie安全

-

点击劫持:Frame嵌套,X-Frame-Options头

-

XXE(XML外部实体):原理、攻击向量、防御措施

-

反序列化漏洞:Java反序列化,PHP对象注入

学习这些基础知识有什么用呢? 计算机各领域的知识水平决定你渗透水平的上限!

- 编程水平高,那你在代码审计的时候相比其他人会略胜一筹,所编写的漏洞利用工具更高效、更好用;

-

能够快速识别代码中的不安全函数使用(如C语言中的strcpy)

-

能够编写更复杂的Payload,如构造多级嵌套的XSS攻击向量

-

开发自动化扫描工具,提高渗透测试效率

2、数据库知识水平高,那你在进行SQL注入攻击的时候,你就可以写出更复杂更有效的SQL注入语句,轻松绕过别人绕不过的WAF;

-

利用数据库特定函数构造复杂的注入语句(如MySQL的if()函数)

-

了解数据库存储过程,利用二次注入技巧

-

熟悉不同数据库的差异,针对性构造Payload(如Oracle的UNION ALL SELECT NULL)

3、精通网络技术,那你在内网渗透的时候就可以比别人更容易了解目标的网络架构,获取一张网络拓扑就能发现在哪个部位,拿到以一个路由器的配置文件,就知道人家做了哪些路由;

-

通过分析路由表快速定位关键服务器

-

利用协议漏洞进行横向移动(如SMB协议漏洞)

-

构建隐蔽的C2通道,如DNS隧道、ICMP隧道

4、操作系统玩的好,提权就更加强,信息收集效率愈发游刃有余,你就可以高效筛选出更多有价值的信息。

-

利用内核漏洞进行本地提权(如Dirty COW漏洞)

-

通过分析系统日志发现可疑活动

-

利用系统计划任务实现持久化

写到这,是不是觉得第一阶段理论太多、学习太枯燥?既然这样,那咱们可以试试动手搭建个人网站,实践过程中你会发现这些知识突然变得生动起来。就好比用WordPress搭建一个博客,配置服务器、数据库,你就会对Web的工作原理有更直观的理解。

-

具体可以尝试:

-

在VPS上搭建LAMP/LNMP环境

-

配置MySQL数据库,创建用户和权限

-

安装和配置WordPress,了解其文件结构

-

配置Web服务器(Apache/Nginx)的安全选项

-

实现HTTPS,配置SSL证书

-

设置防火墙规则,只开放必要端口

第二阶段:化整为零,专攻各点

网络安全涵盖的内容很广,里面所涉及的版块很多,但请不要慌,学习就好比修建房子一样,想要把房子修建的更高更牢固,地基整好了接下来就是砌砖了,一块一块搭建,慢慢来。

一、先了解常见的攻击方式

如SQL注入、XSS攻击、CSRF等。咱们不仅要知道它们是什么,更要理解为什么会出现这些漏洞,该如何防御。

-

SQL注入:

-

联合查询注入:利用UNION SELECT语句

-

报错注入:利用数据库的错误信息

-

布尔盲注:通过页面返回的真假判断

-

时间盲注:利用数据库的时间延迟函数

-

堆叠注入:使用分号分隔多条SQL语句

-

二次注入:存储后再次使用时触发的注入

-

XSS(跨站脚本):

-

反射型XSS:直接反射在响应中

-

存储型XSS:存储在数据库中

-

DOM型XSS:在客户端JavaScript中执行

-

变种:mXSS(突变XSS),UXSS(通用XSS)

-

防御:输入过滤,输出编码,CSP策略

-

CSRF(跨站请求伪造):

-

GET型CSRF:利用图片等资源请求

-

POST型CSRF:利用自动提交的表单

-

JSON CSRF:利用JSONP等跨域请求

-

防御:CSRF Token,SameSite Cookie

-

文件上传漏洞:

-

客户端验证绕过:修改前端代码

-

MIME类型绕过:修改Content-Type

-

黑名单绕过:使用不常见的文件扩展名

-

白名单绕过:双扩展名,畸形文件名

-

内容检测绕过:图片木马,多格式文件

-

命令注入:

-

系统命令注入:例如使用 ‘;’、‘&’, ‘||’ 等符号拼接命令

-

参数注入:修改命令参数达到意外效果

-

环境变量注入:修改PATH等环境变量

-

通配符注入:利用bash通配符特性

-

防御:参数化,白名单,最小权限原则

二、学习基本的安全工具

如Nmap、Wireshark、Metasploit等等。每学一个工具,都要勤加练习,了解它的各种用法。

-

Nmap:

-

端口扫描技术:SYN扫描,ACK扫描,FIN扫描等

-

服务版本探测:使用-sV参数

-

操作系统指纹:使用-O参数

-

NSE脚本使用:如http-enum,smb-vuln-ms17-010

-

输出格式:生成XML,HTML报告

-

Wireshark:

-

捕获过滤器和显示过滤器的编写

-

协议分析:HTTP,DNS,SMB等常见协议

-

跟踪TCP流,重组分片数据包

-

提取文件,解密SSL/TLS流量

-

编写Lua插件扩展功能

-

Metasploit:

-

信息收集模块使用

-

漏洞利用模块选择和配置

-

Payload生成和使用

-

后渗透模块:提权,信息收集,持久化

-

自定义模块开发

-

Burp Suite:

-

代理设置和SSL证书安装

-

Spider爬虫功能使用

-

Intruder暴力破解和fuzz测试

-

Repeater手动修改和重放请求

-

Extender插件开发和使用

三、参与CTF比赛

在实战中学习,CTF是安全圈比较流行的一种比赛形式,涵盖Web安全、密码学、逆向工程等多个方向,非常锻炼实战能力,有精力的朋友可以踊跃尝试。

-

Web:

-

SQL注入:各种注入技巧的实战应用

-

XSS:构造复杂的XSS payload

-

文件包含:远程文件包含,本地文件包含

-

代码审计:找出PHP,Python等语言的漏洞

-

逻辑漏洞:绕过身份认证,越权访问

-

Pwn:

-

栈溢出:ROP链的构造

-

堆利用:Use After Free,Double Free

-

格式化字符串:任意地址读写

-

整数溢出:绕过长度检查

-

Shellcode编写和优化

-

Reverse:

-

静态分析:IDA Pro,Ghidra的使用

-

动态调试:OllyDbg,GDB的使用

-

算法还原:加密算法的识别和实现

-

混淆代码分析:JavaScript混淆

-

壳分析与脱壳:常见壳的识别和去除

-

Crypto:

-

古典密码:凯撒密码,维吉尼亚密码

-

现代密码:RSA,ECC等公钥密码系统

-

分组密码:AES,DES的各种模式

-

哈希函数:MD5,SHA家族

-

常见攻击:中间人攻击,生日攻击

学习建议:

-

对于每种攻击方式,先理解原理,然后在靶机上实践,最后学习如何防御。

-

工具的使用可以结合现在各大平台的视频教程,我们阿一网络安全也有详细使用教程可供学习,欢迎滴滴。

-

CTF可以从简单的平台开始,如PicoCTF,逐步过渡到难度更大的比赛。

友情提示:每天能掌握一个小知识点已经算很不错的进步了,不要因为一时看不懂某个概念就打退堂鼓,坚持就是胜利啊靓仔。

第三阶段:化虚为实,实战演练

光有理论不操作那肯定是不行,纸上得来终觉浅,绝知此事要躬行,一定要多练才会有不错的结果哦。

搭建靶机环境

如Metasploitable、DVWA(Damn Vulnerable Web Application)等,在安全的环境中练习各种攻击和防御技术。你可以在虚拟机中搭建这些环境,既安全又方便。阿一靶场也欢迎大家入驻练习。

-

Metasploitable:

-

漏洞服务利用:如vsftpd后门, Samba溢出

-

弱密码爆破:如MySQL,SSH等服务

-

权限提升:利用内核漏洞提权

-

信息收集:端口扫描,服务枚举

-

DVWA:

-

SQL注入:从低到高难度的注入练习

-

XSS:存储型和反射型XSS的利用

-

文件包含:远程和本地文件包含

-

命令执行:系统命令注入

-

文件上传:绕过各种上传限制

-

WebGoat:

-

认证缺陷:会话管理,密码重置漏洞

-

访问控制:水平和垂直越权

-

不安全的反序列化:Java反序列化漏洞

-

注入缺陷:各种类型的注入攻击

-

安全配置错误:服务器错误配置利用

-

Vulnhub:

-

真实环境模拟:完整的渗透测试流程

-

技能综合运用:信息收集,漏洞利用,后渗透

-

难度递进:从入门级到高级靶机

-

特定场景:如内网渗透,社会工程学

参与开源项目

GitHub上有很多安全相关的项目,参与其中是很好的学习机会。从提交bug报告开始,逐步到修复问题,再到贡献新功能,每一步都是宝贵的经验。

-

寻找感兴趣的安全工具项目:

-

漏洞扫描器:如w3af,Nikto

-

渗透测试框架:如Metasploit,PowerSploit

-

Web应用防火墙:如ModSecurity

-

网络分析工具:如Bro IDS,Suricata

-

阅读源码,理解项目结构:

-

代码风格学习

-

设计模式应用

-

算法实现分析

-

安全编码实践

-

尝试修复简单的bug,提交pull request:

-

遵循项目的贡献指南

-

编写清晰的commit信息

-

添加必要的测试用例

-

参与code review过程

-

逐步参与功能开发,提升编码能力:

-

新功能提案和讨论

-

模块化和可扩展性设计

-

性能优化技巧

-

安全性考虑和实现

技术分享心得

这不仅能巩固知识,还能结识同道中人。可能刚开始没人看,但坚持下去,你会慢慢积累起自己的影响力。

-

撰写技术博客,记录学习心得:

-

选择合适的博客平台:如GitHub Pages,WordPress

-

定期更新,保持频率

-

深入浅出,图文并茂

-

SEO优化,提高曝光度

-

参与技术论坛讨论,与他人交流想法:

-

国内外主流安全论坛:如FreeBuf,看雪论坛等等

-

Stack Overflow等问答平台

-

Reddit相关子版块

模拟真实场景

尝试为自己或朋友的网站做安全审计,或者参与一些漏洞赏金项目,在实战中提升能力。

-

为朋友或者他人网站进行安全审计(需获得授权):

-

信息收集:子域名枚举,端口扫描

-

漏洞扫描:使用多种工具交叉验证

-

手动测试:针对性测试,逻辑漏洞挖掘

-

报告撰写:清晰描述问题和修复建议

-

参与漏洞赏金项目,如Hackerone、Bugcrowd等平台:

-

仔细阅读项目规则和范围

-

关注高赏金的漏洞类型

-

创新思维,发现独特漏洞

-

编写高质量的漏洞报告

-

为开源项目进行安全评估并提交漏洞报告:

-

选择感兴趣的开源项目

-

进行代码审计,寻找潜在漏洞

-

验证漏洞,构建POC

-

负责任地披露漏洞,遵循项目的安全政策

实践技巧:

-

在进行任何渗透测试之前,一定要确保你有合法的授权。未经允许的入侵测试是违法的。

-

记录你的每一次实践,包括你做了什么,遇到了什么问题,如何解决的。这些记录将成为你宝贵的经验积累。

-

尝试用不同的方法解决同一个问题,这样可以全面提升你的能力。

第四阶段:找准定位,深耕细作

当你对网络安全有了整体认识,就可以选择感兴趣的方向深入研究。网络安全是一个很大的领域,包括但不限于:

Web安全: 主要关注Web应用的安全问题,如SQL注入、XSS等。

-

深入研究各种Web漏洞的原理和利用技术

-

学习Web应用防火墙(WAF)的绕过技术

-

了解新兴Web技术(如WebSocket,GraphQL)的安全问题

移动安全: 研究移动应用和设备的安全问题。

-

学习Android/iOS应用的逆向分析

-

研究移动应用常见漏洞,如不安全的数据存储、不安全的通信等

-

了解移动设备操作系统级的安全机制

云安全: 随着云计算的普及,这个方向会越来越重要。

-

熟悉主流云平台(如AWS,Azure,GCP)的安全配置

-

学习容器安全,如Docker、Kubernetes的安全加固

-

了解云原生应用的安全挑战和解决方案

物联网安全: 随着物联网设备的增多,这个领域的安全问题也日益突出。

-

研究嵌入式设备的安全问题

-

了解物联网通信协议(如MQTT,CoAP)的安全机制

-

学习物联网设备固件分析和漏洞挖掘技术

二进制安全: 包括逆向工程、漏洞挖掘等,需要较深的编程功底。

-

深入学习汇编语言和计算机体系结构

-

掌握静态分析和动态调试技术

-

研究软件漏洞(如缓冲区溢出、格式化字符串等)的原理和利用

安全运营: 包括安全设备的部署、日志分析、应急响应等。

-

学习安全信息和事件管理(SIEM)系统的使用

-

掌握日志分析和威胁狩猎技术

-

了解安全运营中心(SOC)的工作流程和最佳实践

选择一个专攻方向,成为技术领域的大佬,这远比广泛涉猎却一知半解更具竞争力。不过,也不要把自己局限在单一领域,毕竟各个方向的知识是相互贯通的。

深入学习建议:

-

选择方向时,可以考虑自己的兴趣、优势,以及就业市场的需求。

-

关注该领域的最新动态,包括新的攻击方式、防御技术等。

-

尝试解决该领域的实际问题,可以参与开源项目或者自己开发工具。

当然啦,学习的终极目标是学以致用。不论是通过自学敲开了网络安全实习的大门,还是另辟蹊径,承接网络安全相关的私活,这些都是将知识转化为实战能力的体现。但是在当下的大环境下,能够通过自学在网络安全领域取得成功的案例屈指可数,多数人往往会在半路折戟沉沙。

自学失败的原因有很多,具体如下:

缺乏成熟的学习路径: 即使是行业内的专业人士,也未必能提炼出一套系统全面的学习方案,更何况是初入行的菜鸟,面对纷繁复杂的知识体系,选择学习路线时往往无所适从。尤其是对于纯小白来说可能比较痛苦。理论知识难以理解,网上的免费教程又常常不够系统。

无人引导与方法不当: 网络安全的本质在于实战,没有导师的指引,仅凭一己之力摸索,很容易陷入理论与实践脱节的困境,空谈无益,实战才是检验真理的唯一标准。

自制力薄弱+外界诱惑重重: 在学习的路上,最忌心浮气躁。手机的频繁打扰、社交活动的诱惑,都可能成为前进路上的绊脚石,导致学习进程停滞不前。缺乏专注力,学习效率自然大打折扣。

第五阶段:寻求专业指导,突破学习瓶颈

当你在自学中遇到瓶颈,感觉难以突破时,寻求专业指导是一个很好的选择。这不仅能帮你理清学习思路,还能快速提升技能,避免走弯路。

1、参加专业培训:

-

系统课程:专业的网络安全培训课程通常经过精心设计,可以系统地弥补自学中的不足。无论你是刚入门还是已有基础,都会找到适合自己的进阶路径。

-

经验分享:网络安全培训班里的讲师通常是行业专业人士,能为你分享他们在实战中积累的经验和技巧,这些可是你在书本上学不到的知识内容哦。

-

拓展人脉:在所选择的网络安全培训班里,你会遇到很多志同道合的伙伴。大家一起学习、交流,不仅能拓展视野,还能建立未来的职业关系网。

2、加入安全社区:

-

参与活动:多参加线上或线下的安全meetup,你可以接触到最前沿的技术趋势,认识到业内的大牛,甚至参与实际项目,积累经验。

-

活跃在线社区:加入一些专业的论坛或者订阅邮件列表,能让你时刻保持对行业动态的敏感,遇到问题时也能迅速找到答案。

-

关注大佬:多关注一些行业内大佬的博客或社交媒体,他们经常会分享最新的研究成果和实用工具,跟着他们的脚步学习,你会进步很快。

3、寻找“贵人”:

-

找对人:无论是在你的工作环境或学校里,能遇到一位愿意分享经验的前辈作为老师,会给你带来很大的帮助。他们的建议往往能让你少走很多弯路。

-

定期沟通:和行内人士保持定期的技术沟通,不仅能帮助你在学习上更有方向感,还能在职业规划上获得更清晰的指导。

4、参加安全认证:

-

认证加分:虽然证书不等同于能力,但是如果你希望在简历上增加亮点,适当可以选择参加一些含金量比较高的安全认证考试,如CISSP、OSCP都是很好的选择。这些认证不仅能验证你的知识水平,还能帮助你在学习过程中深入理解网络安全的核心概念。

-

注重实战:仅仅想凭借证书来证明实力,那可真的大错特错。真正的有能力是在实战中磨练出来的。所以在追求认证的同时,别忘了多动手实践,把知识转化为实际操作能力。

选择培训或指导时的注意事项:

-

挑选合适的机构:在选择培训机构时,不妨多做些功课,看看各家培训机构口碑和课程质量,确保能提供你所需要的内容,毕竟选错机构、跟错老师、没学到知识也是一件比较糟心的事。

-

注重实战演练:理论知识固然重要,但实践经验更为关键。大家在选择培训机构的同时一定要选择那些能结合理论与实践的培训,这样才能真正掌握网络安全的精髓。

总算写完啦……仔细回顾一下,学网络安全确实有些难度,特别是面对那些复杂的技术和不断更新的威胁。不过再一想,现在这行情,学啥不难呢?如果真的简单到人人都能轻松掌握,那网络安全这个行业可能就无所谓不复存在了。或许我们这些网络安全从业人员,也就成了“冷门职业”,无人问津了。

正是因为网络安全的挑战和复杂,才让它显得如此重要,也为我们提供了广阔的职业发展空间。希望通过这篇文章,你能对网络安全的学习方法有一个清晰的认知,并在今后的学习中找到属于自己的节奏和方向。

每一份努力和每一次突破,都会让我们在这个领域中站得更稳、走得更远。最好祝大家学有所成,坚持就是胜利。

网络安全学习资源分享:

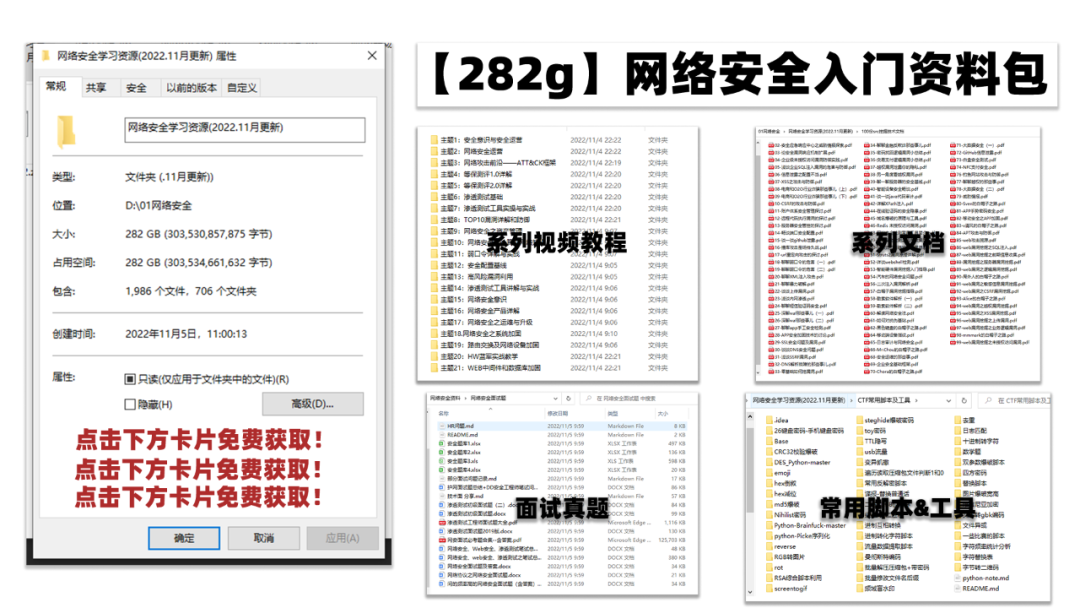

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

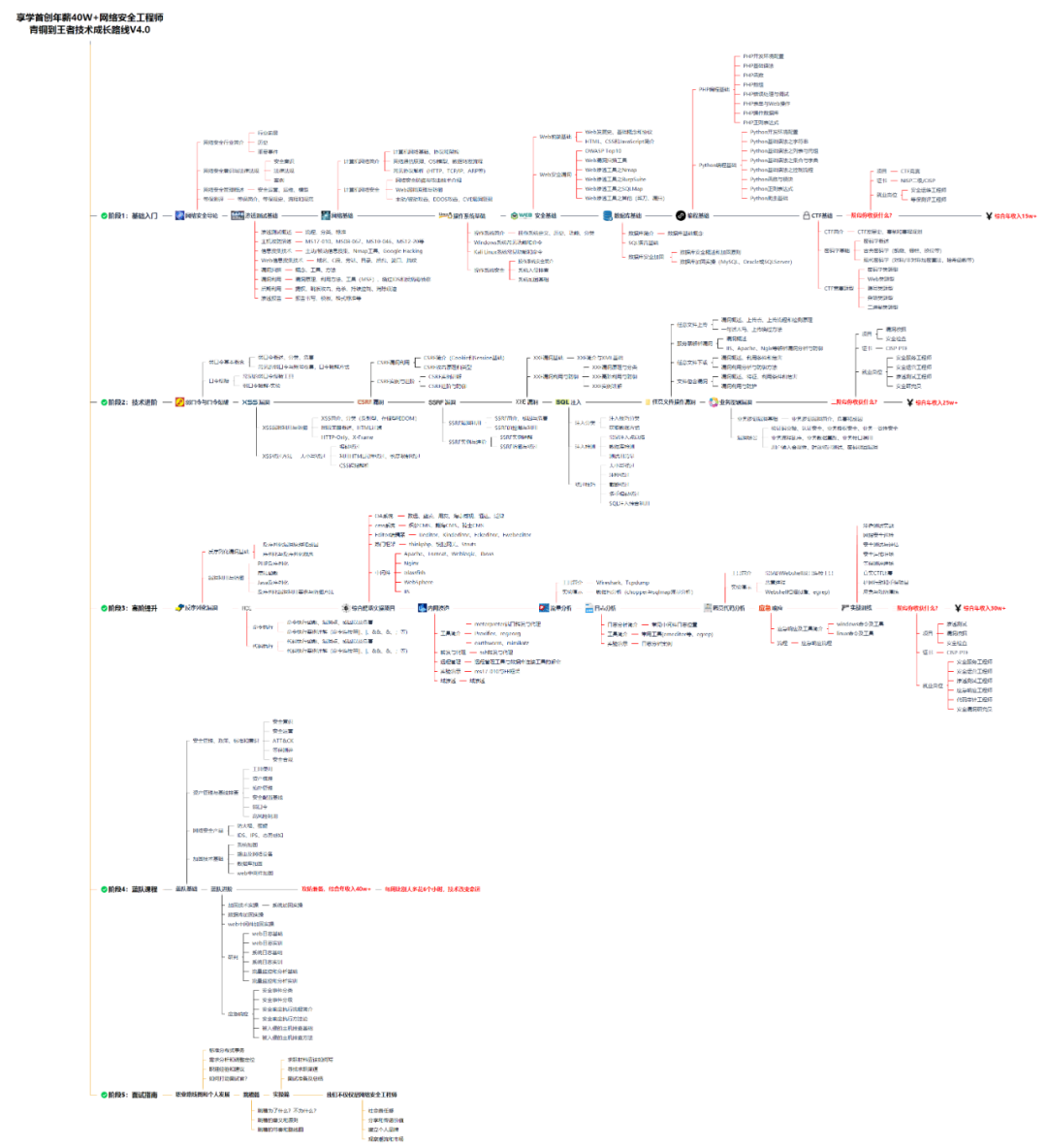

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

同时每个成长路线对应的板块都有配套的视频提供:

学习资料工具包

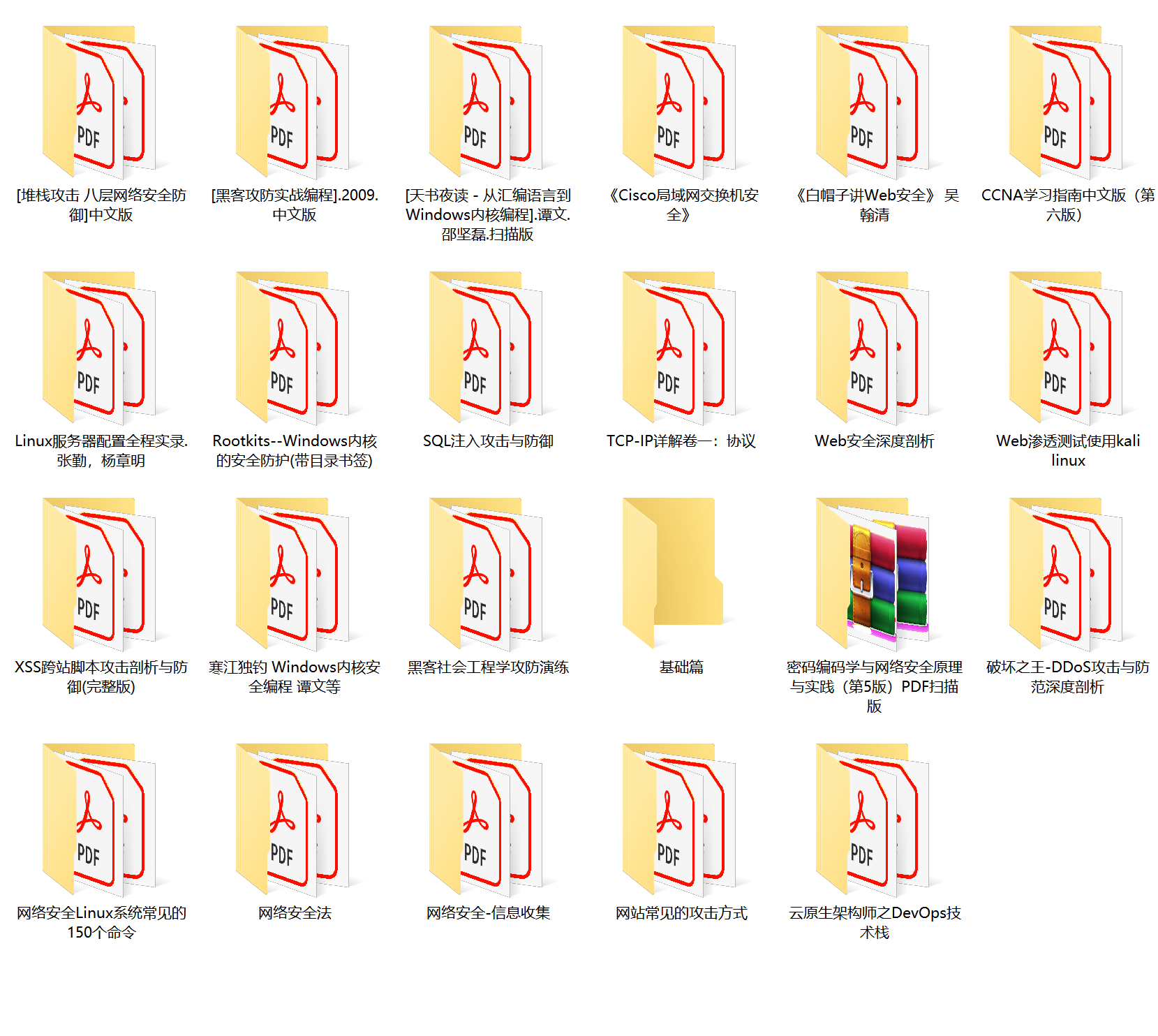

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

面试刷题

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

1262

1262

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?