最近Petya勒索事件在安全圈传的沸沸扬扬,底下信息是前几天发的,然后现在认真看了看样本,并用两个虚拟机做了一下实验,发现了样本以下特征。

首先样本先进行全网扫描,边扫描边加密,如下图所示(所有扫描都是局域网内)

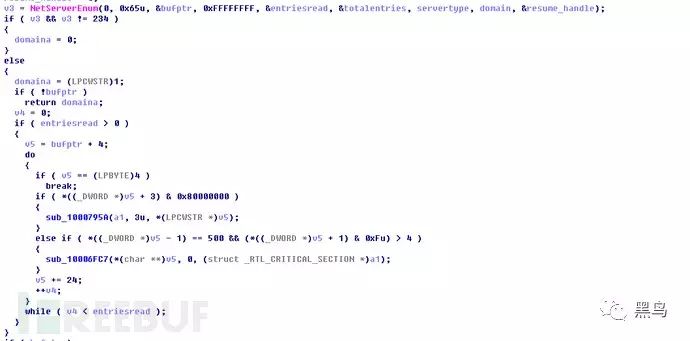

枚举这堆ip的函数如下

然后当扫到可以ping通的机子后或者可以法松SMB包的机子后,就会记录下来,然后发一堆记录信息哔哩吧啦

然后接着就等把所有网段都扫描完毕后,再会将之前记录下来的ip开始进行内网渗透攻击,可能是我的靶机没有设密码的原因,样本默认用漏洞进行攻击了吧,然后就如下面静态分析所说的用rundll32加载自身样本dll一样,样本就这样传到了靶机上,报文里面有记载着漏洞攻击包,和永恒之蓝的攻击包相似,在

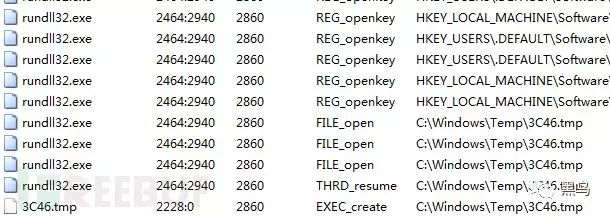

此就不发截图了,靶机内被攻击图如下

上图为传过去的样本创建临时文件截图

目前有报道称,这个样本有两个漏洞,永恒之蓝是针对win7,永恒浪漫是针对xp,之后我会将靶机换成xp来试试会不会触发永恒浪漫,明天再改改吧,话说我攻击机是xp,靶机是win7,明天换一下姿势,好像有点邪恶,233

总而言之,这样本要是有无聊的人在内网测试了一下,肯定会造成全网爆炸,相信我,这样本加密快,扫描块,还同时进行,威力真的大,就是周期长了点,要一个来小时才关机,定时函数如下

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

534

534

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?