前言

2017年,一个名为“影子经纪人”的神秘黑客团体在网上发布了名为“ Lost in Translation ” 的泄露数据库。

泄露数据库(据称是从美国国家安全局(NSA)入侵获得)包含一系列漏洞利用和黑客工具,其中包括现在永恒之蓝漏洞,以及其发扬光大者WannaCry勒索病毒。

但这都不是重点,重点是泄露的文件中有一个名为sigs.py的文件,该文件用作内置的恶意软件扫描程序,NSA黑客使用该文件扫描受感染的计算机,以查找是否存在其他APT组织,即他国网军的攻击痕迹,从而通过是否存在攻击痕迹而执行下一步操作。

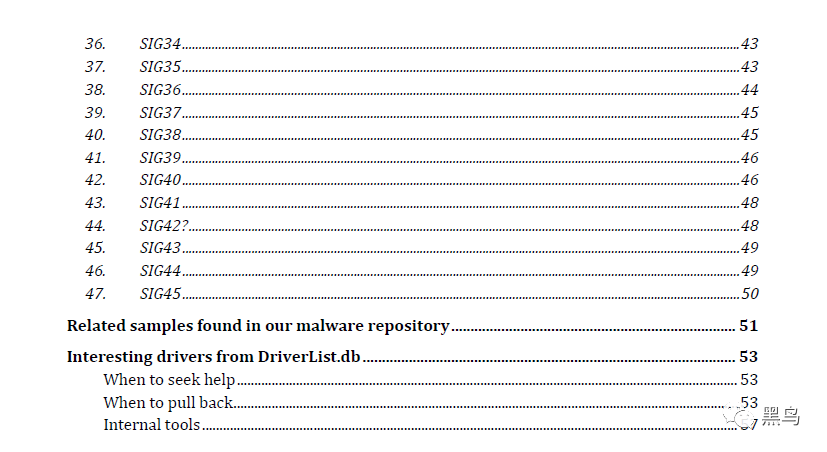

而该sigs.py脚本包括用于检测其他44(45?)个APT组织的特征,这也充分说明了美国相关部门在追踪他国网军的能力也是极强的。

正文

而这个sigs.py的脚本中,有一个名为Sig27的未知APT组织被NSA专门用于检测,而其落地文件也具有明显特征,文件后缀为sqt,而这个组织在2019年11月5号被卡巴斯基曝光其攻击行动,并命名为DarkUnivers

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1261

1261

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?