IDA里面可能会遇到下图代码

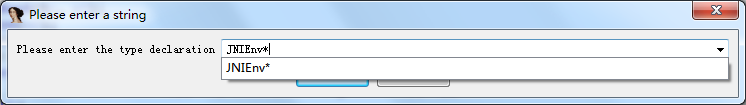

一个指针加一个数字,就像上图a1+676,,然后这个地址作为一个方法进行调用,类似a1+676(),这实际上就是JNI中常用的JNIENV方法,因为IDA不能对这些函数进行识别,所以当我们对so文件进行调试的时候经常会见到却搞不清楚这个函数究竟在干什么,因为这个函数实在是太抽象了。解决方法非常简单,只需要对JNIEnv指针做一个类型转换即可。比如说上面提到v3指针,我们选中后按一下”y”键,然后将类型声明为”JNIEnv*”。

然后就可以了。

v2 = (const char *)((int (*)(void))(*a1)->GetStringUTFChars)();

当我们看到一些内容全部是二进制时,IDA可能把这些内容当成字符串区了,我们只需按一下P,就会自动装换成代码区。

adb shell am start -D -n com.yaotong.crackme/.MainActivityjdb -connect com.sun.jdi.SocketAttach:hostname=127.0.0.1,port=8700

我们还可以利用kill让程序挂起,挂起后,再用IDA的attach。

1. 首先用ps获取运行的app的pid。

2. 然后用kill -19 [pid] 就可以将这个app挂起了。

3. 随后我们用ida attach上这个app。因为整个进程都挂起了。

4. 如果想要恢复app的运行,需要将ida退出,然后再使用kill -18 [pid]即可。

7762

7762

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?