博文目录

一、IPSec 虚拟专用网故障排查

二、配置防火墙和路由器实现IPSec 虚拟专用网

三、总结

关于IPSec 虚拟专用网工作原理及概念,前面写过一篇博文:Cisco路由器IPSec 虚拟专用网原理与详细配置,博客里都有详细介绍,前面是在公司网关使用的是Cisco路由器的情况下来搭建虚拟专用网的,今天来配置一下在ASA防火墙上实现IPSec 虚拟专用网。

由于“Virtual Private Network”(请看首字母,就知道是什么了)是敏\感词,所以在博文中使用它的中文名字“虚拟专用网”来代替。

一、IPSec 虚拟专用网故障排查

IPSec 虚拟专用网在工作中应用很广泛,除了掌握如何组建IPSec对等体实现虚拟专用网通信,还应具备一定的故障排查能力。

1、"show crypto isakmp sa"命令

上面超链接的博文讲过,通过“show crypto isakmp sa”命令可以了解管理连接所处的状态(在此只介绍主模式)。

MM_NO-STATE:ISAKMP SA建立的初始状态,管理连接建立失败也会处于该状态。

MM_SA_SETUP:对等体之间ISAKMP策略协商成功后处于该状态。

MM_KEY_EXCH:对等体通过DH算法成功建立共享密钥,此时还没有进行设备验证。

MM_KEY_AUTH:对等体成功进行设备验证,之后会过渡到QM_IDLE状态。

- QM_IDLE:管理连接成功建立,即将过渡到阶段2的数据连接建立过程。

2、"debug crypto isakmp"命令

如果希望更加详细地了解整个过程,可以使用“debug crypto isakmp”命令,该命令是工作中最常用诊断和排查管理连接出现问题的命令。

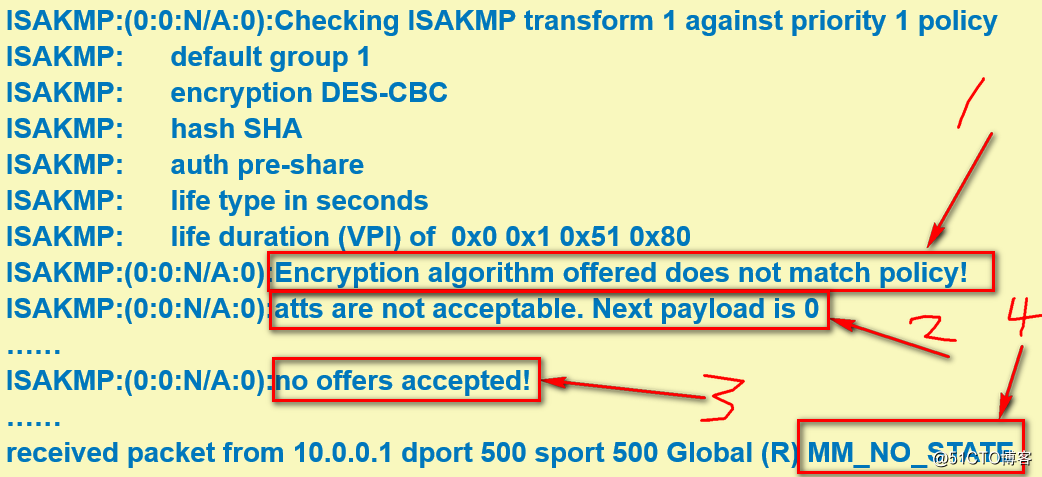

将路由器的加密算法有DES改为3DES,这时对等体间阶段1的加密算法显然不匹配,通过“debug crypto isakmp”命令可以很清楚地看到这点。如下图所示:

路由器依然会逐条对比策略,之后发现,“Encryption algorthm offered does not match policy!”(加密算法不匹配),所以“atts are not acceptable”(策略不被接受)。然后路由器会与本地的默认策略进行对比,如果依然没有匹配的策略,就会得出结论“no offers accepted!”(没有策略匹配),最后路由器会回到“MM_NO_STATE”状态。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2894

2894

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?