SYN攻击和land攻击,使用 虚拟机环境测试。

SYN攻击:发送端发送数据时截获该数据包,然后篡改发送端的源IP地址并发给服务器,服务器会返回给错误的IP地址确认数据包,而收到确认数据包计算机会忽略该请求,然而该确认数据包仍然会存在一段时间才会知道确认无效并释放。如果这种篡改请求数据包数量庞大,则服务器会返回大量无效确认数据包,则会消耗大量系统资源且无意义。

Land攻击:攻击者伪造一个与接收端完全相同的IP地址作为源地址发送TCP连接请求,接收端收到后,会给出确认数据包,然而确认数据包的源和目标IP地址都是自己的,端口也是来源与目标一致。这种情况下,对接收端的影响非常巨大,接收端可能会系统崩溃,因为自己给自己建立连接请求的数据包去向是不合法的。

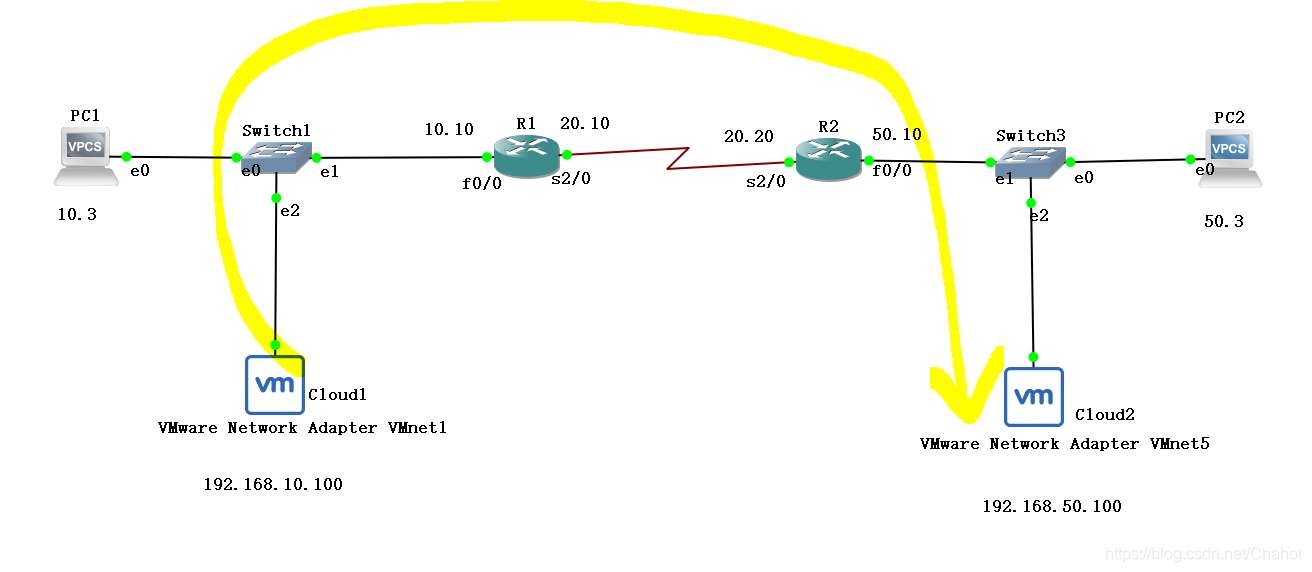

首先要保证两台设备网络互通,否则无法实现传输层攻击,传输层攻击基于网络攻击。

SYN攻击

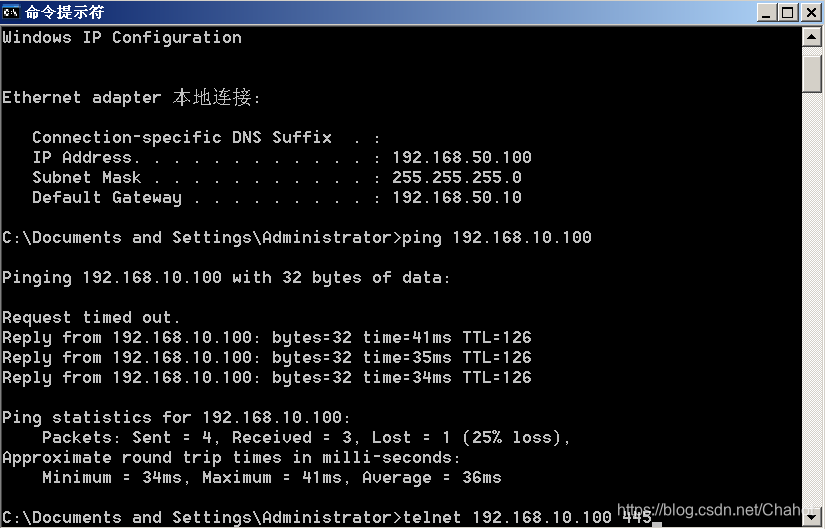

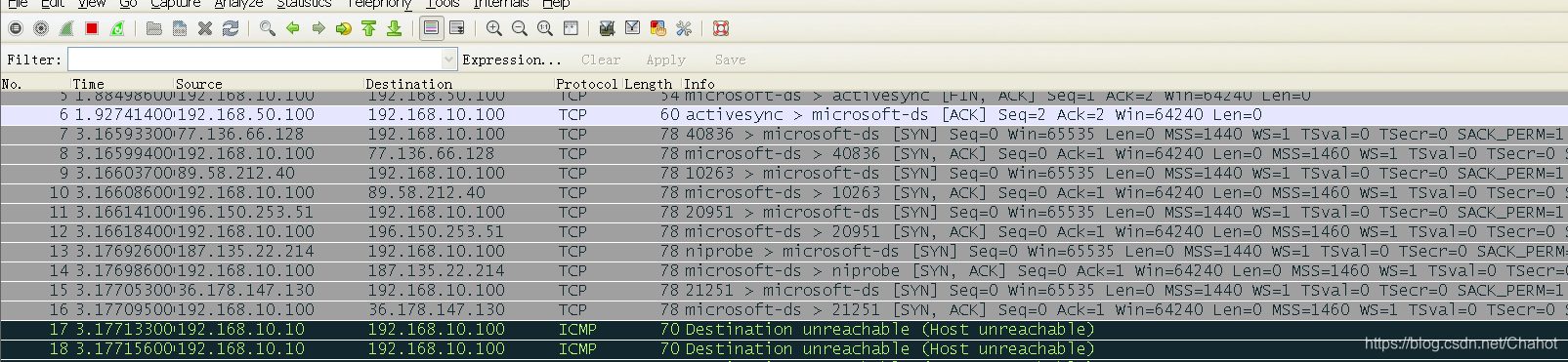

第一步,确认攻击端口是否开启和网络连通性。使用telnet命令。确认开启后,开始使用Syn攻击攻击目标445端口。

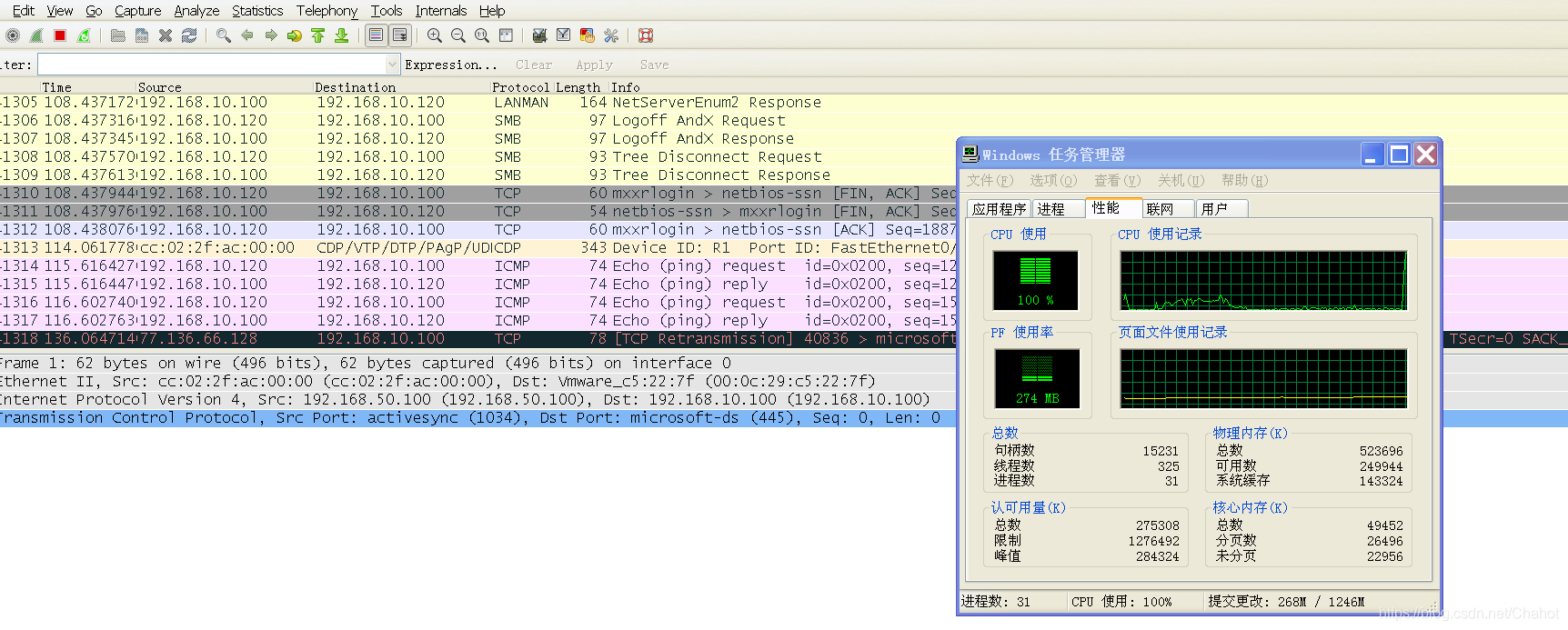

首先,目标CPU利用率大幅度上升,且收到了很多来源不明的数据包。

验证了SYN攻击的特性,就是消耗目标计算机系统资源从而令计算机效率大大下降。

PS)如果使用GNS3配置,因为流量会流经物理机的虚拟网卡,会对物理机的CPU造成一定的负荷。

Land攻击

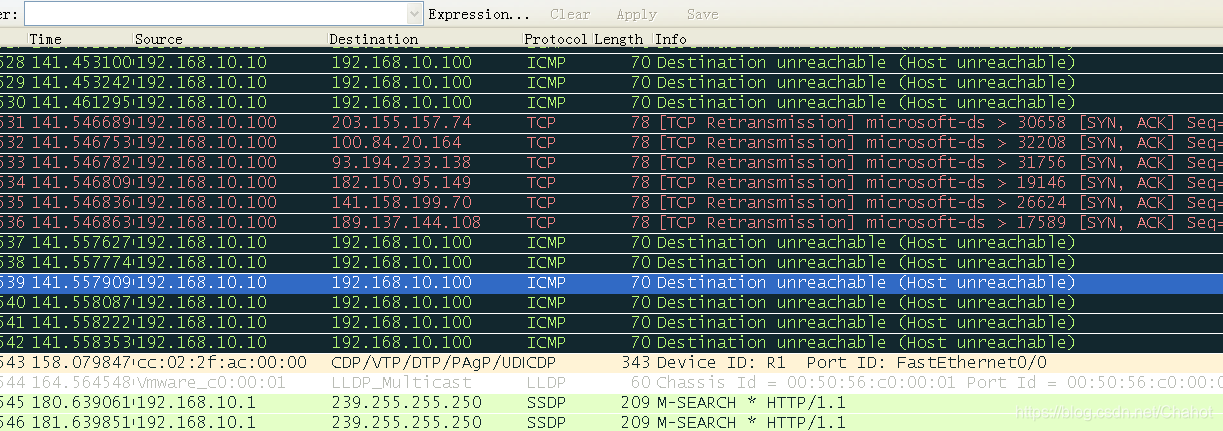

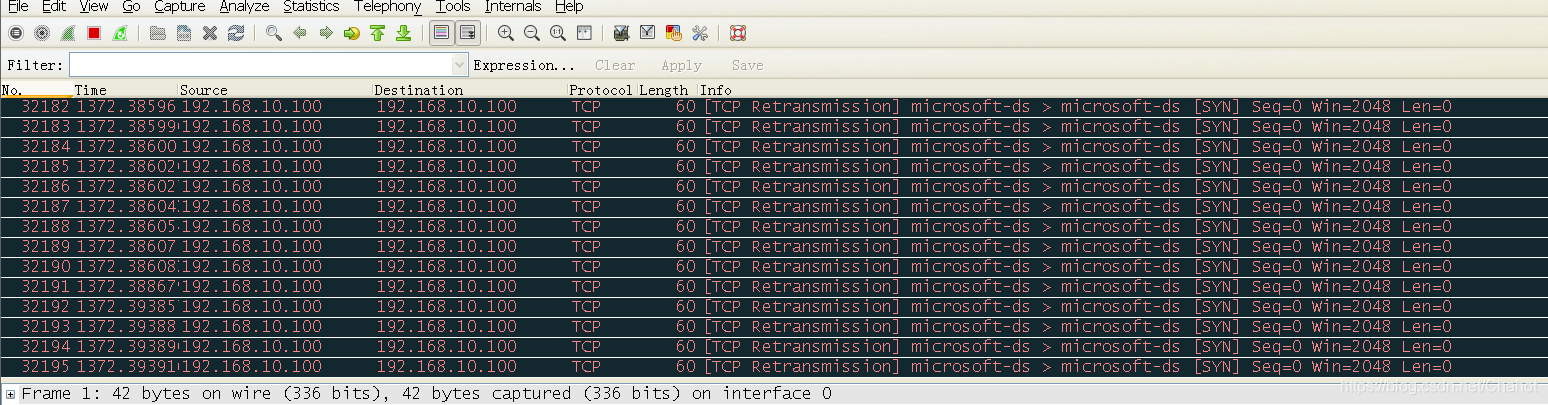

Land攻击的原理比较简单:就是向目标机发送源地址与目的地址一样的数据包,造成目标机解析Land包占用太多资源,从而使网络功能完全瘫痪。具体的讲,在Land攻击中,一个特别打造的SYN包它的原地址和目标地址都被设置成某一个服务器地址,此举将导致接受服务器向它自己的地址发送SYN-ACK消息,结果这个地址又发回ACK消息并创建一个空连接,每一个这样的连接都将保留直到超时掉,对Land攻击反应不同,许多UNIX实现将崩溃,NT变的极其缓慢(大约持续五分钟)。

Land已被发现对Linux、路由器以及其他大量的UNIX操作系统都具有相当的攻击能力。

系统被攻击时,近乎卡死,无法执行操作。停止攻击后方能查看抓包结果。清一色的自己发给自己的数据包。CPU利用率100%且无法执行任务管理器。

2652

2652

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?