目录

一、前言

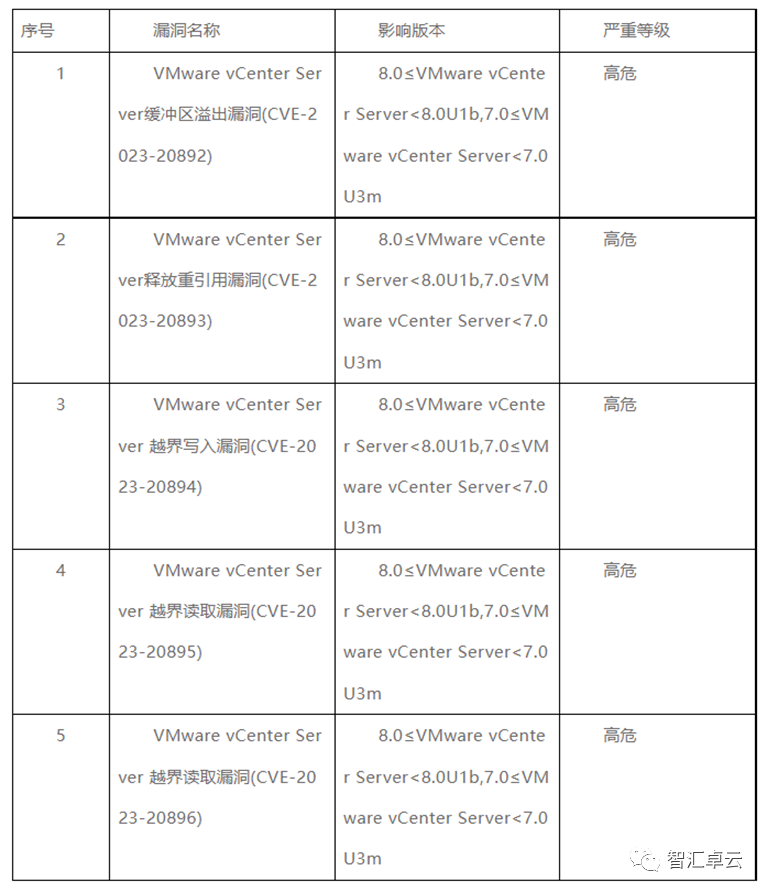

近期安全部门监测到VMware 2023年6月22日发布了5个安全公告,有4个高危及以上漏洞(CVE-2023-20892、CVE-2023-20893、CVE-2023-20894、CVE-2023020895),漏洞主要存在于DCERPC协议的实现,漏洞影响较大,需要客户着重关注。当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下:

https://www.vmware.com/security/advisories/VMSA-2023-0014.html

二、影响版本

三、漏洞描述

1.VMware vCenter Server缓冲区溢出漏洞(CVE-2023-20892)

该漏洞是由于vCenter Server在DCERPC协议的实现中包含越界读取,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行越界读取攻击,最终造成服务器拒绝服务。

2.VMware vCenter Server释放重引用漏洞(CVE-2023-20893)

该漏洞是由于vCenter Server在DCERPC协议的实现中包含释放后引用,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行越界读取攻击,最终在服务器上执行任意代码。

3.VMware vCenter Server 越界写入漏洞(CVE-2023-20894)

该漏洞是由于vCenter Server在DCERPC协议的实现中包含越界写入,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行越界写入攻击,最终可造成服务器拒绝服务。

4.VMware vCenter Server 越界读取漏洞(CVE-2023-20895)

该漏洞是由于vCenter Server在DCERPC协议的实现中包含越界读取,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行越界读取攻击,最终可造成绕过身份认证。

5.VMware vCenter Server 越界读取漏洞(CVE-2023-20896)

该漏洞是由于vCenterServer在DCERPC协议的实现中包含越界读取,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行越界读取攻击,最终可造成服务器拒绝服务。

四、影响范围

VMware vCenter Server是较为流行的虚拟机集群平台之一,由于其丰富的功能被广泛使用。可能受漏洞影响的资产广泛分布于世界各地,此次曝出的漏洞都是高危漏洞,涉及用户量大,导致漏洞影响力高。

受影响的VMware vCenter Server版本:

8.0≤VMwarevCenter Server<8.0U1b,

7.0≤VMwarevCenter Server<7.0U3m

五、升级前准备

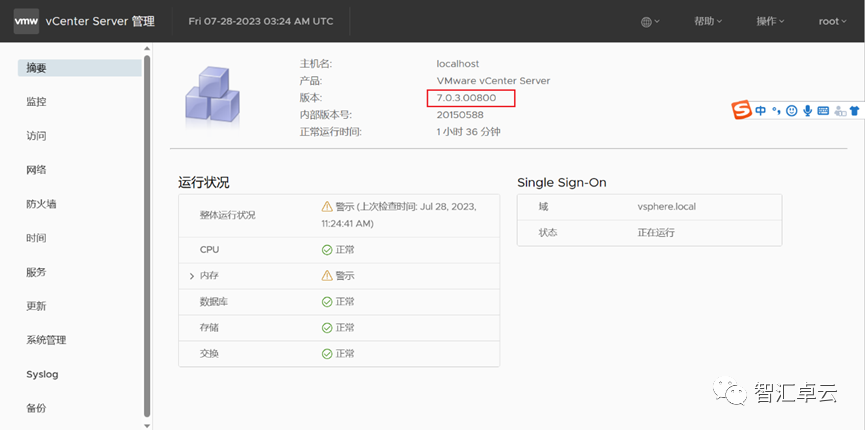

1.我们此次主要演示升级vCenter-7.0.3-00800版本

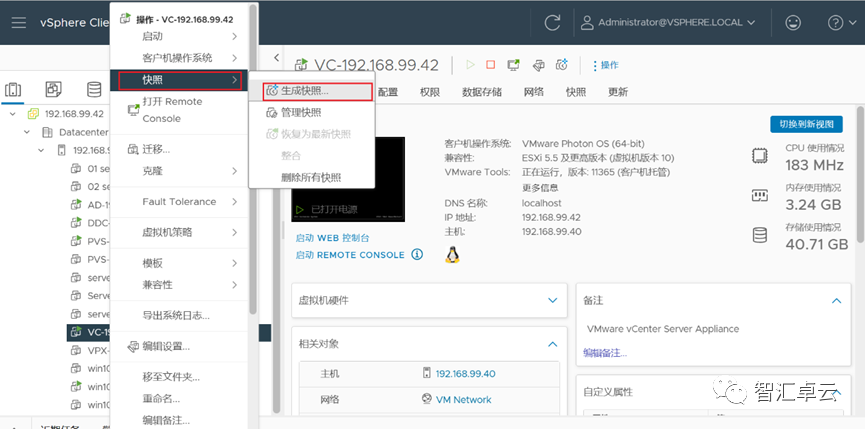

2.创建虚拟机快照

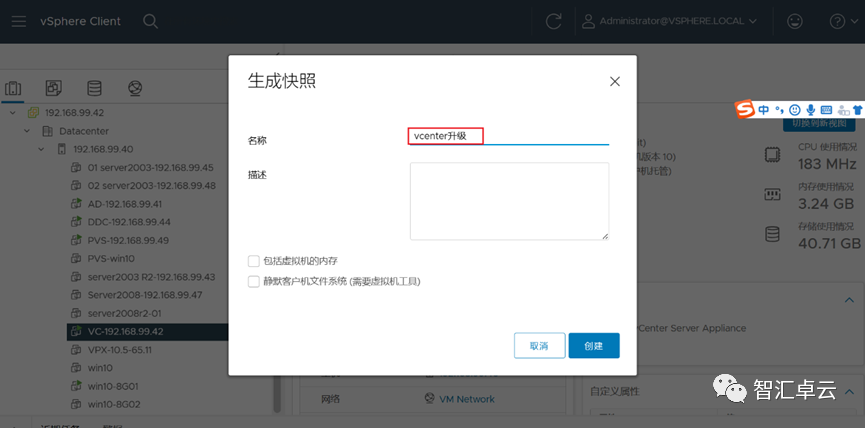

3.命名快照名称

六、vCenter详细升级步骤

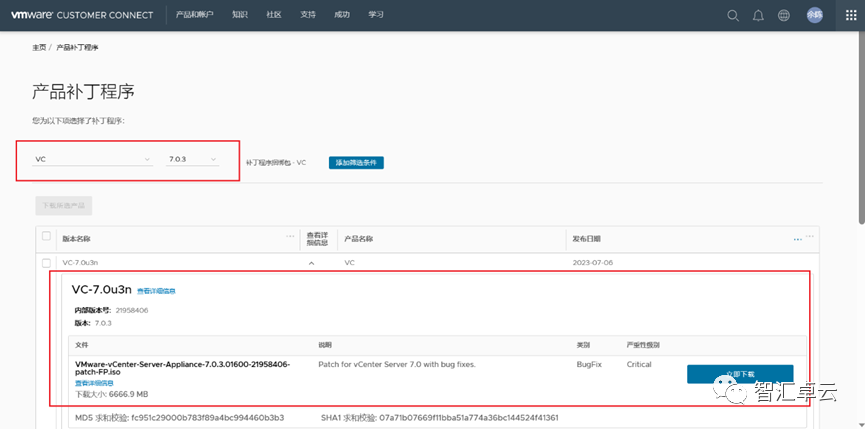

1.下载VMware官方补丁包(根据当前vCenter环境下载合适版本的补丁包)

https://my.vmware.com/cn/group/vmware/patch#search

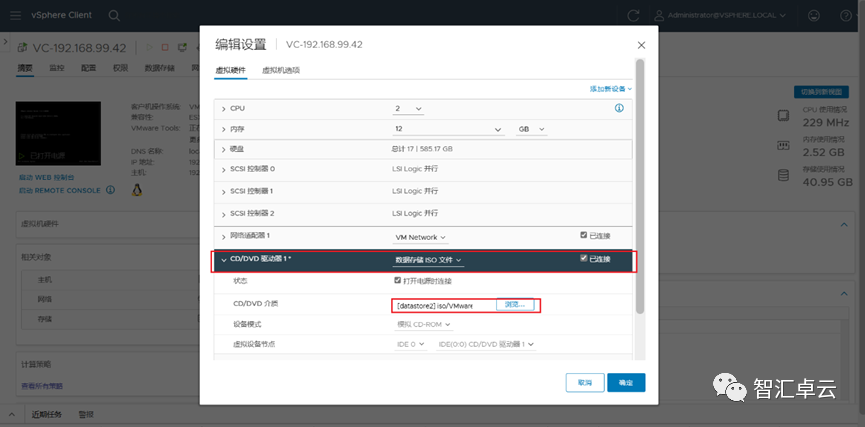

2.将下载好的补丁包挂载至vCenter虚拟机中

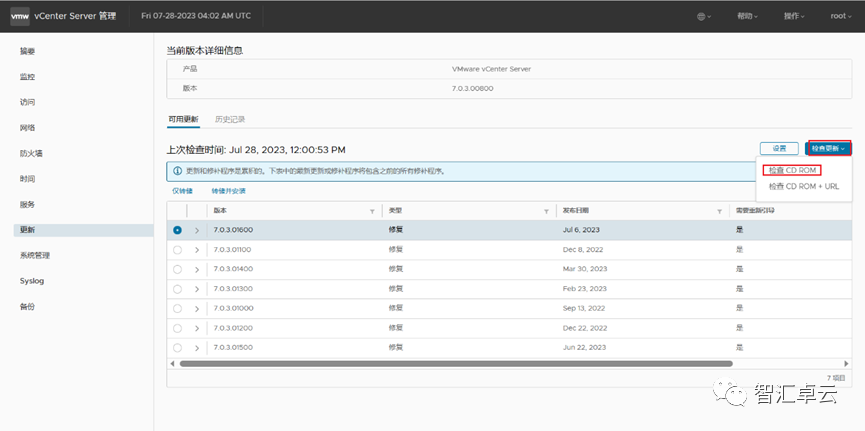

3.登录5480端口进行更新,时间可能会比较久。此处选择从CD ROM中更新

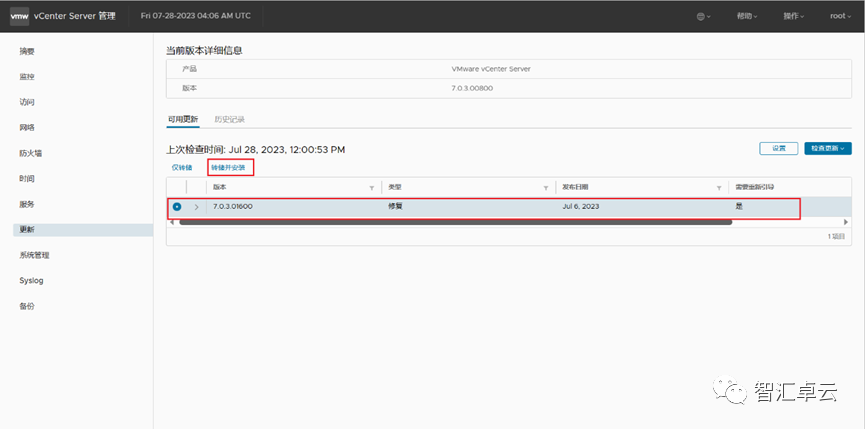

4.选择挂载上去的升级包,并点击转储并安装

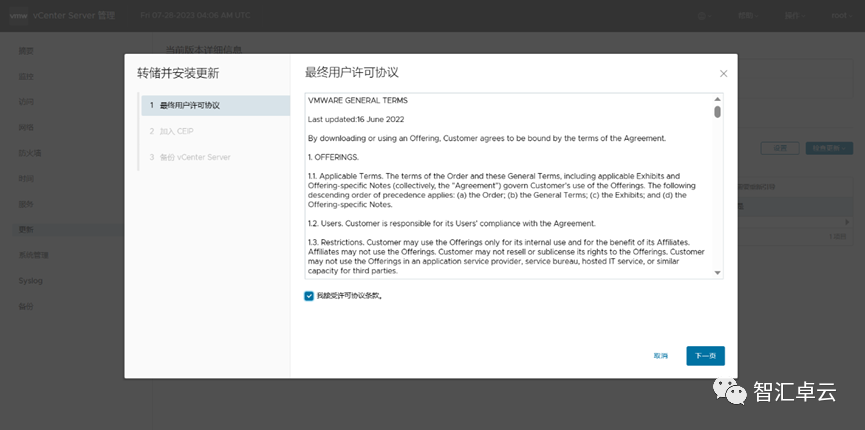

5.勾选“我接受许可协议条款”

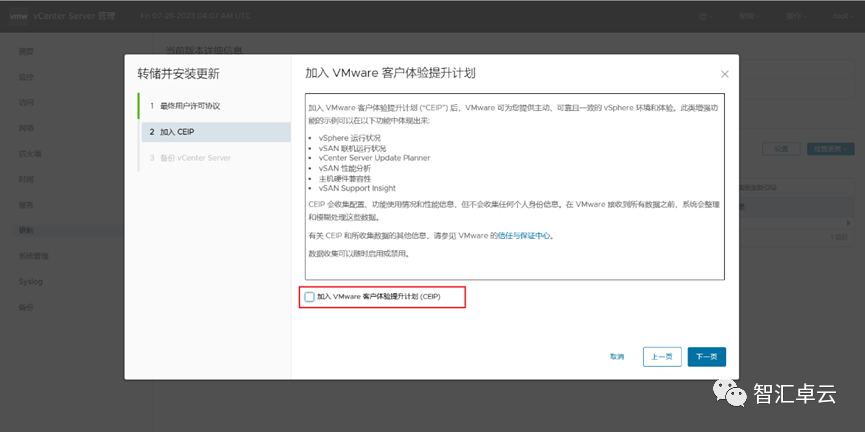

6.取消勾选“加入VMware客户体验提升计划”

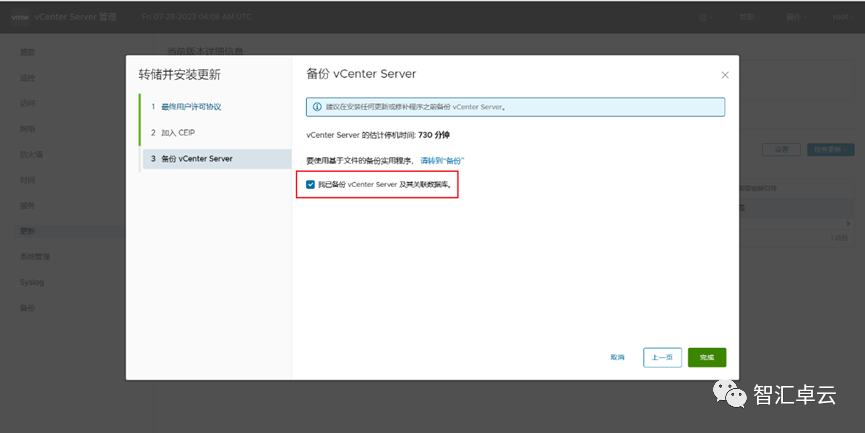

7.勾选“我已备份vCenter Server及其关联数据库”

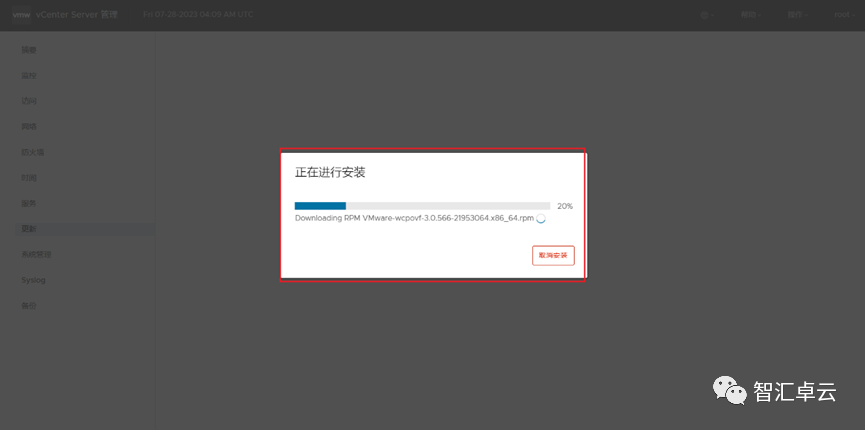

8.开始进行更新,更新过程请勿刷新页面并且保证网页正常

七、实施后验证

注意:vCenter版本升级完成后需查看与vCenter对接的各类业务平台是否正常,例如:备份系统、桌面云系统

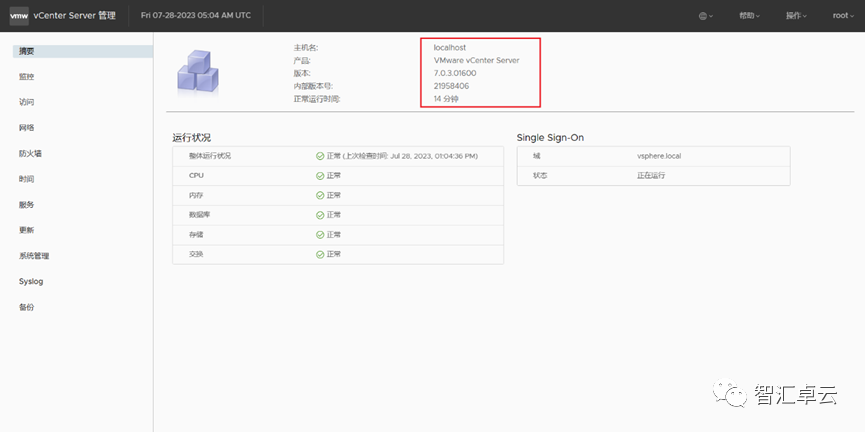

1.查看5480端口界面系统版本是否已升级到指定版本(注意:vCenter版本升级完成后需查看与vCenter对接的各类业务平台是否正常,例如:备份系统、桌面云系统)

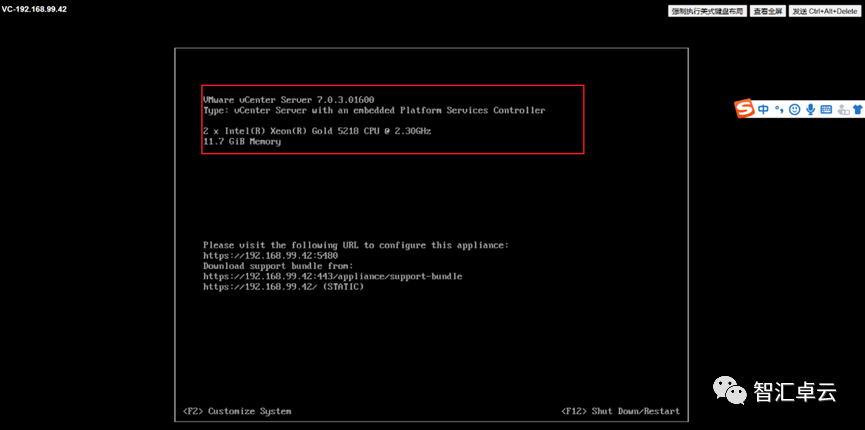

2.可正常进入系统

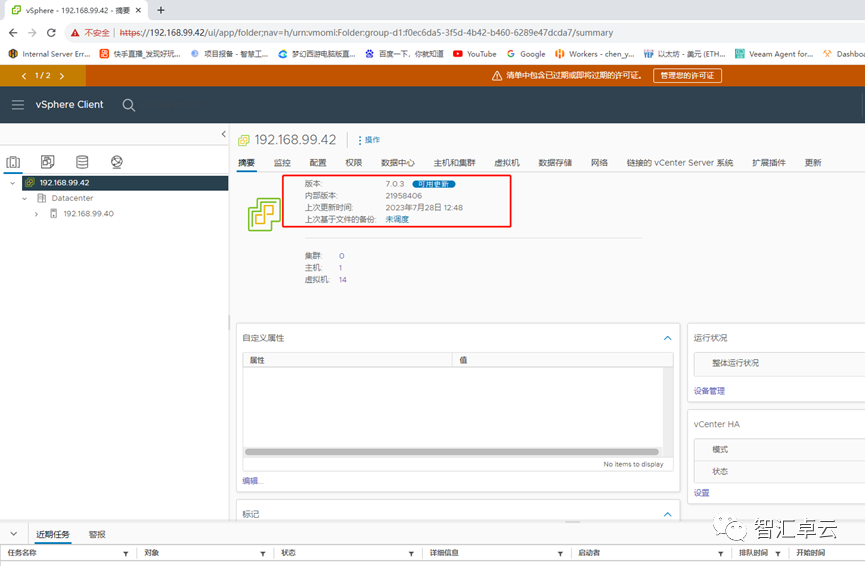

3. 可正常进入系统

八 公司介绍

杭州智汇卓云信息科技有限公司成立于2019年7月,注册资金500万人民币。公司自成立以来,一直服务于运营商和集成商,是一家以技术为核心的企业,公司以“一站式IT专业技术服务”为运营商、企业提供技术实施、技术支持和软件开发等外包服务。公司目前拥有多名VCP、CCA、MCSE、项目经理和云计算工程师。智汇卓云与Dell、浪潮、安恒信息、思杰Citrix、VMware、Nutanix、Veeam、Veritas和Microsoft等知名厂家也建立了良好的合作关系。我们秉承“开拓、创新、诚信、务实”的企业宗旨,以诚信、共赢、开创的经营理念,准确把握产品及技术的市场发展发向,并坚持以“客户满意才是企业的效益根源”为轴心,实现共创、共赢。 联系方式:陈先生,18072726638

2949

2949

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?