文件地址: http://pan.baidu.com/s/1bnGWbqJ

提取码:oe6w

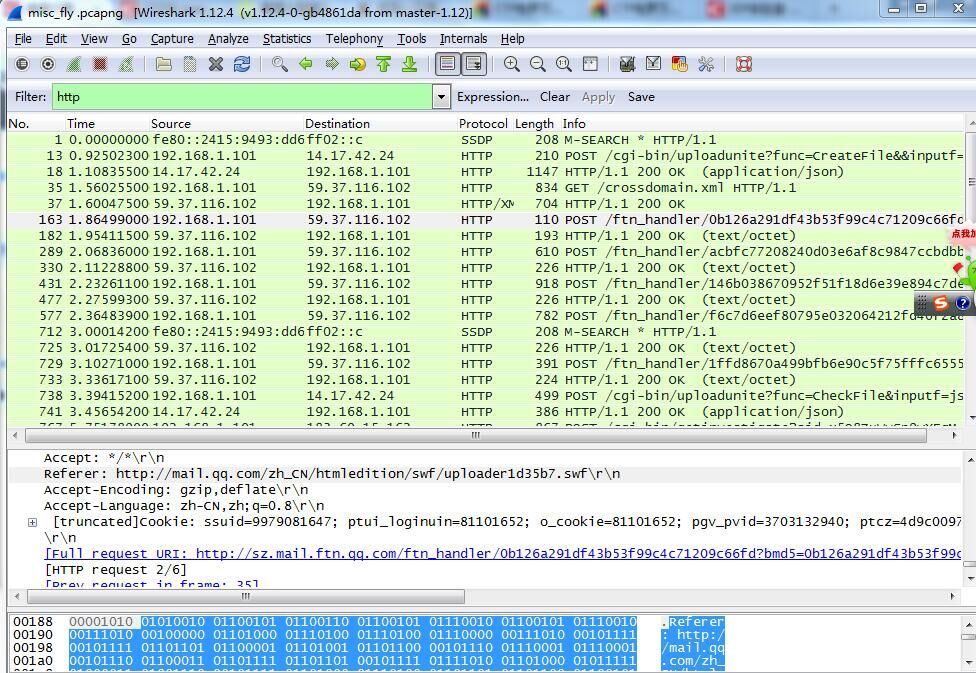

1.下载文件misc_fly .pcapng,如果安装了Wireshark,则会自动打开该文件,目标web协议:HTTP。

看到里面有POST行为,对此再进行进一步分析:

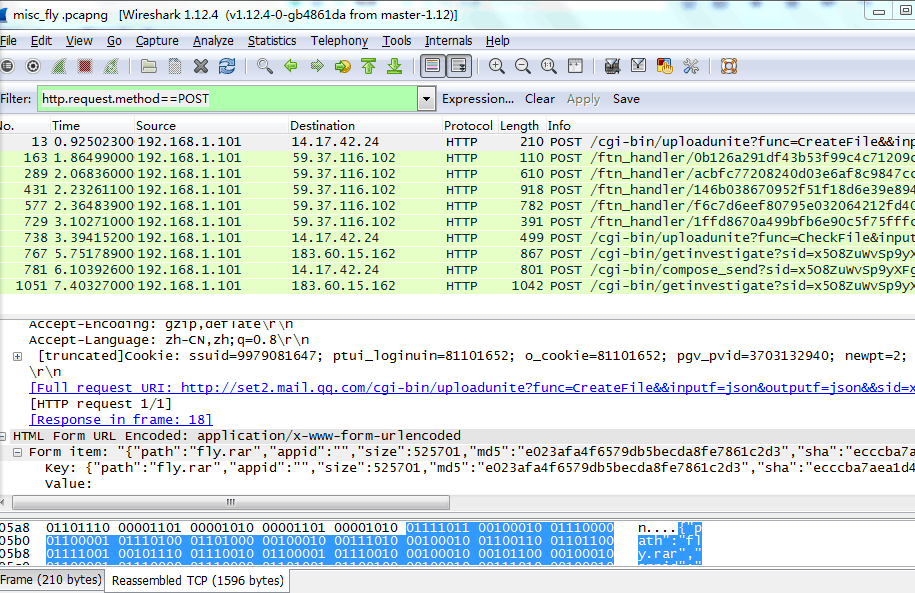

http.request.method==POST (此处是POST不是”POST”)

可看到上传文件的各内容

{“path”:”fly.rar”,”appid”:”“,”size”:525701,”

md5”:”e023afa4f6579db5becda8fe7861c2d3”,

“sha”:”ecccba7aea1d482684374b22e2e7abad2ba86749”,”sha3”:”“}

应该是上传一个压缩文件,而且给出了文件大小和md5值,

这里应该存在对文件完整性校验的小问题。

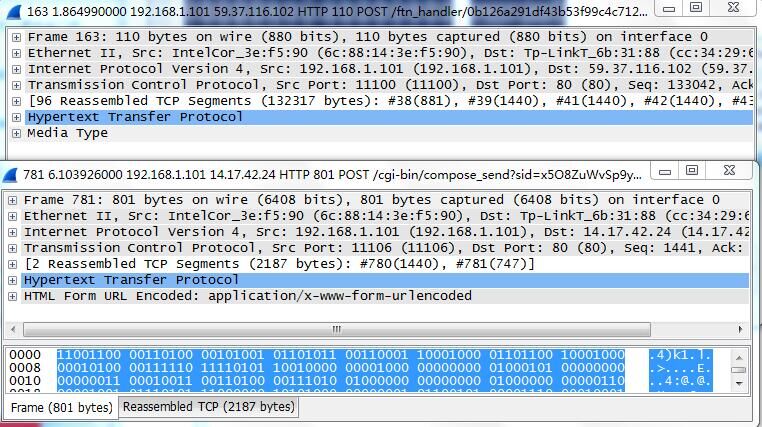

2.找出上传的文件

对比POST行为,查看每个包,分两种类型。

2-6包 :Media Type域:application/octet-stream (bytes

这篇博客介绍了通过Wireshark分析网络包,捕获了一个名为fly.rar的文件,经过文件完整性校验、去除多余部分、合并文件、解压并修复头文件损坏的问题,最终得到一个包含乱码文本和隐藏二维码的png图片,揭示了一段解密过程。

这篇博客介绍了通过Wireshark分析网络包,捕获了一个名为fly.rar的文件,经过文件完整性校验、去除多余部分、合并文件、解压并修复头文件损坏的问题,最终得到一个包含乱码文本和隐藏二维码的png图片,揭示了一段解密过程。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2337

2337

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?