考察点:

考点是robots.txt文件、考点phps文件泄露、考察代码泄露、考察git代码泄露、考察信息svn泄露、考察vim缓存信息泄露、邮箱泄露、考察PHP探针、sql文件泄露信息

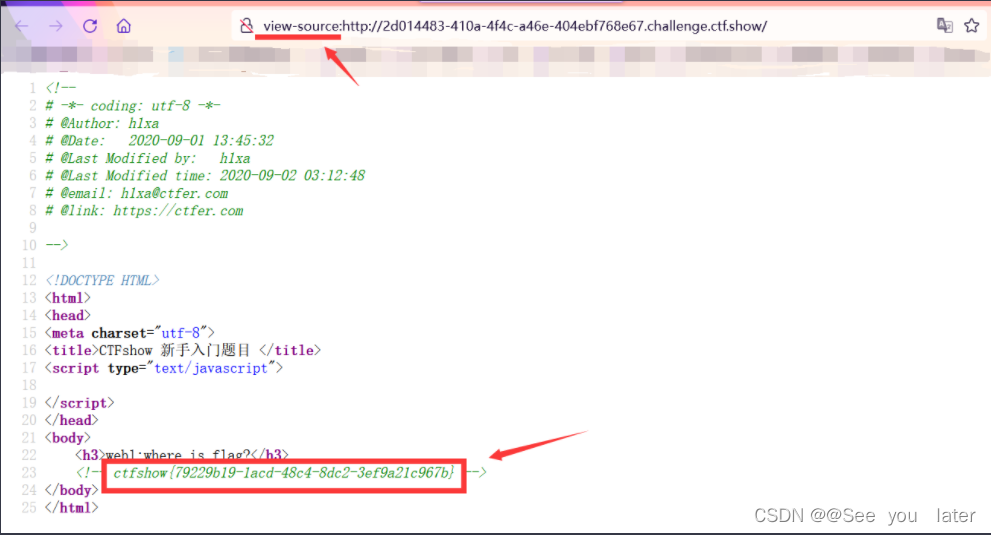

web1

第一题提示开发注释未及时删除

打开题目

没有什么按钮和输入框,直接查看源码,发现html注释中含有flag。

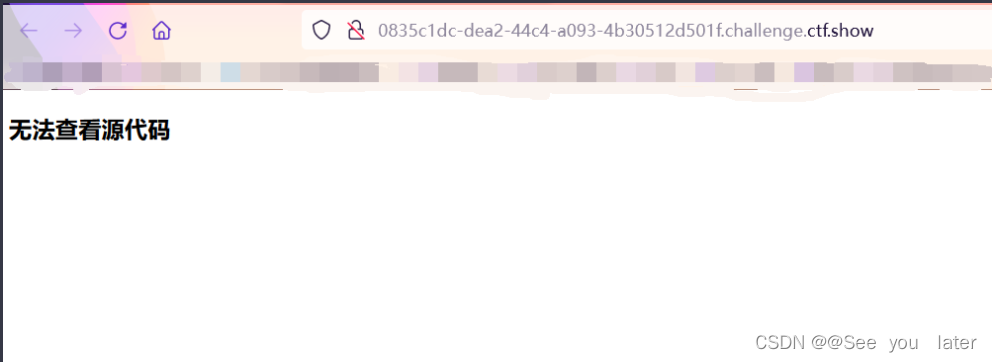

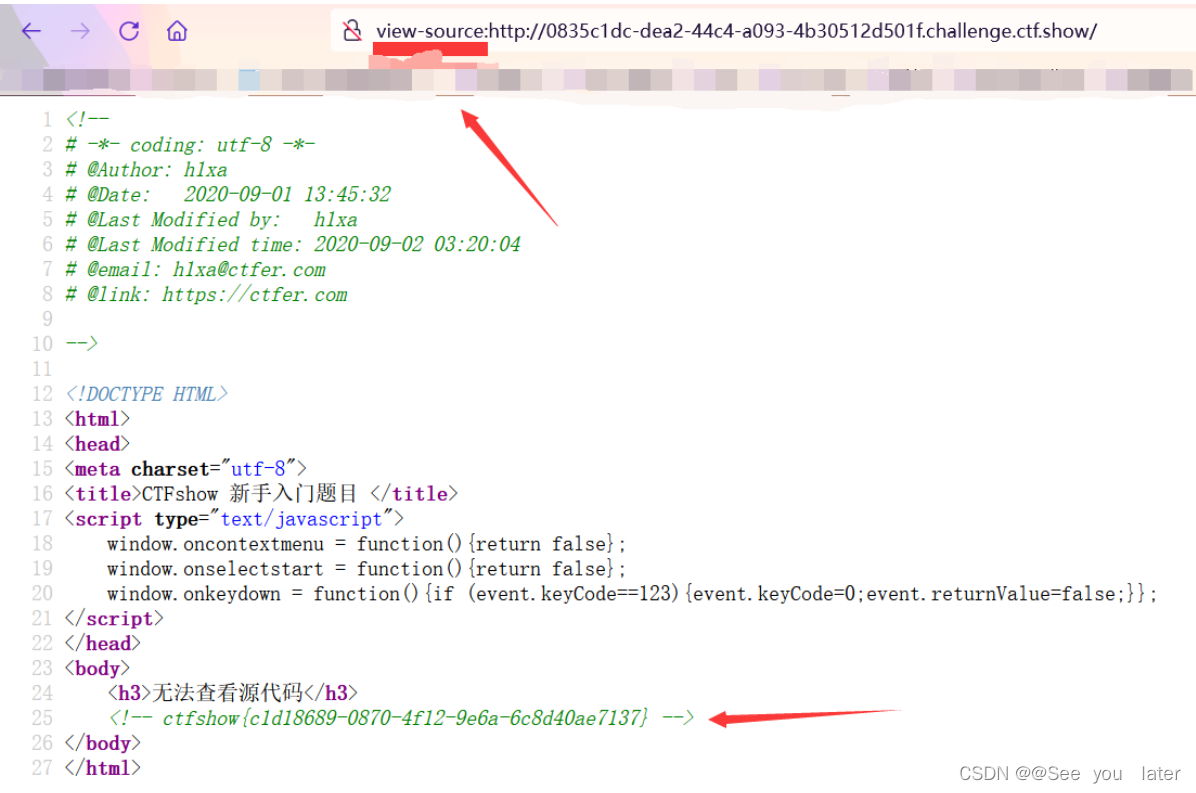

web2

由于js前台拦截,无法右键,和按F12

可以手动在URL前面加入view-source:

还有其他方法:

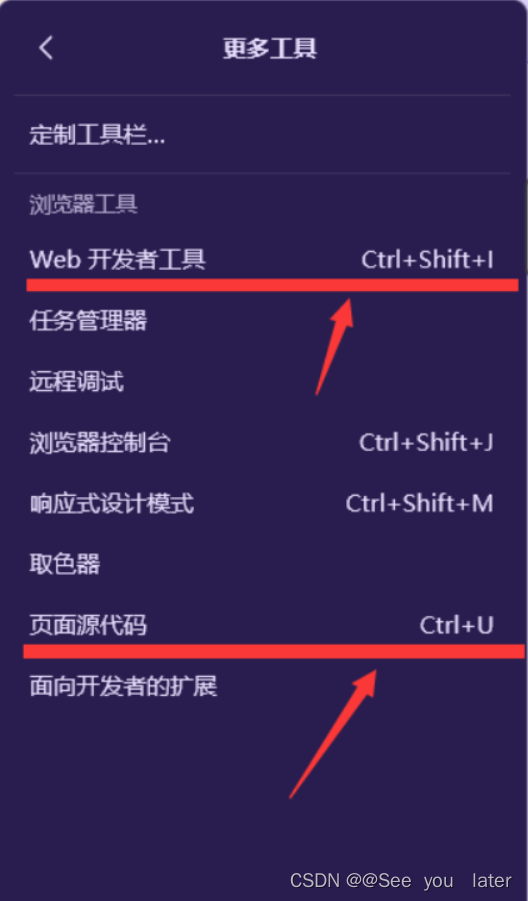

打开浏览器的应用程序菜单

知道快捷键就不需要进行查找了

方法一:通过快捷键 Ctrl+U查看源码

方法二:通过快捷键 Ctrl+Shift+i查看源码

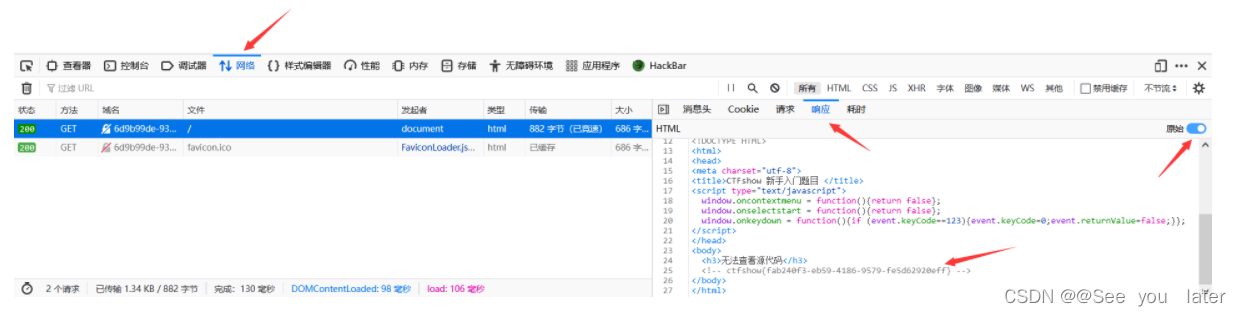

方法三:开发者工具中 网络,响应中也可以看到源码

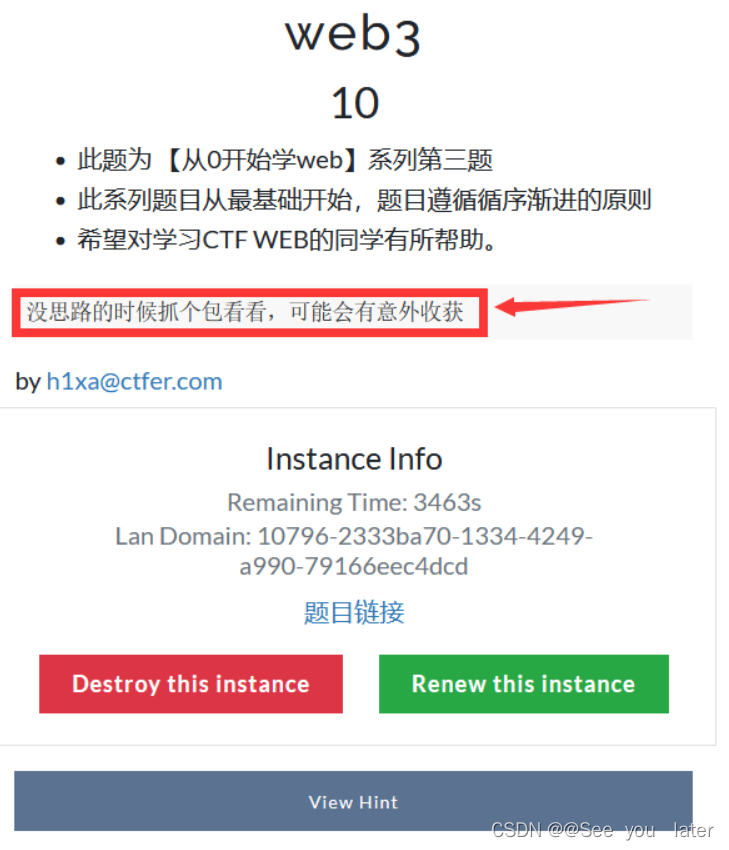

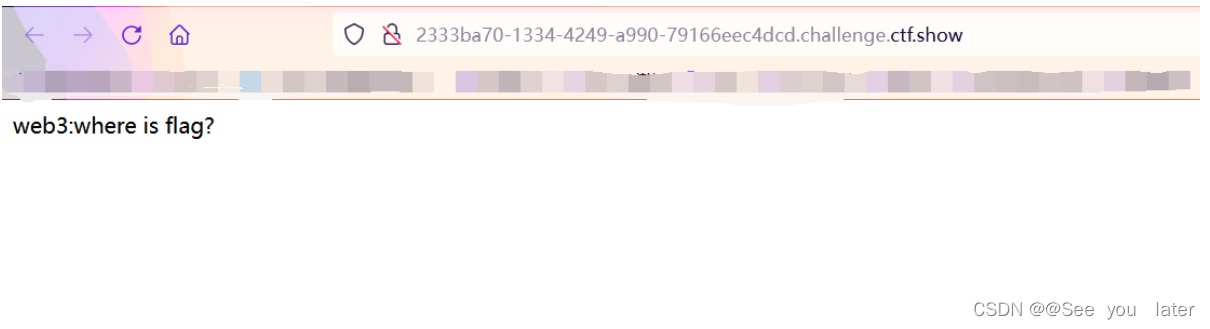

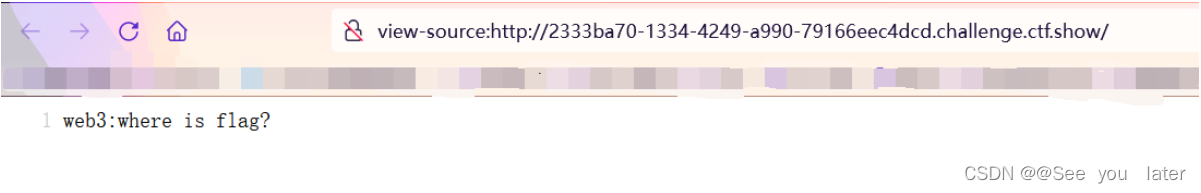

web3

查看源码试一试

然而并没有得到什么有用的信息

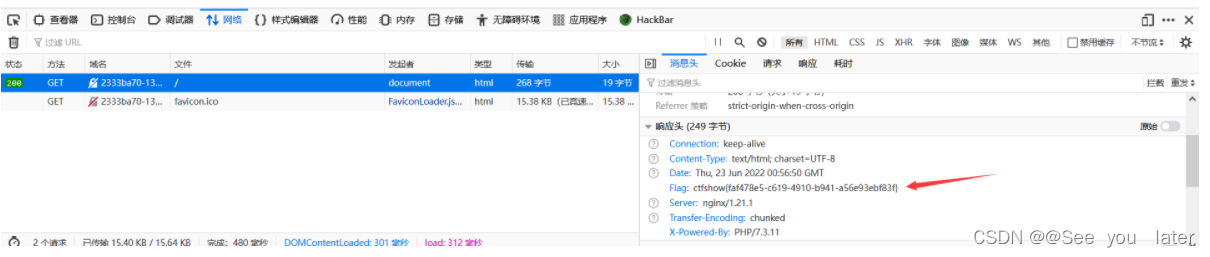

提示说使用抓包,看看。抓包目的也是看http协议头

可以使用开发者工具F12,查看。

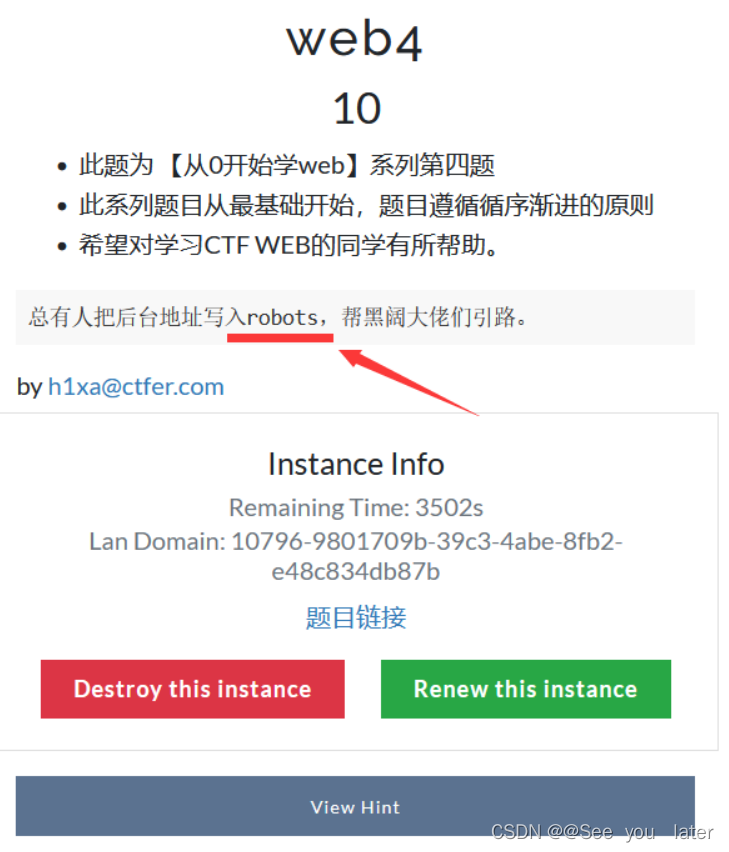

web4

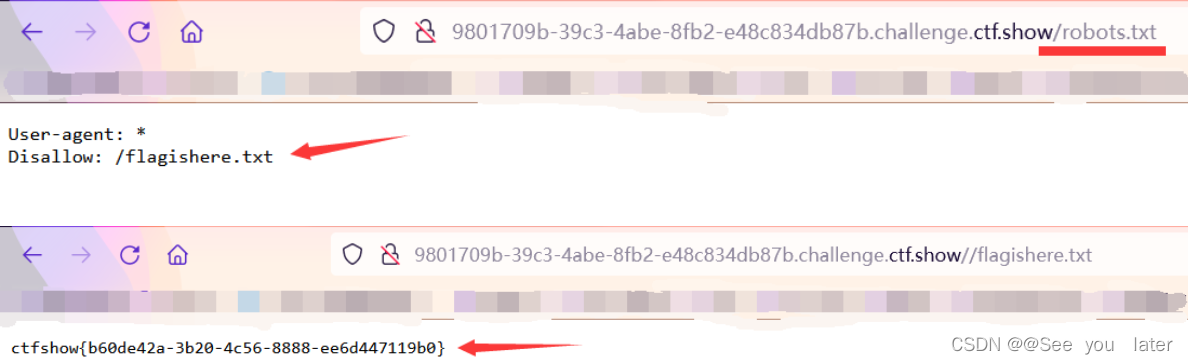

这里先访问robots.txt,robots.txt是一个协议,是搜索引擎中访问网站的时候要查看的第一个文件。robot.txt文件告诉蜘蛛程序在服务器上什么文件是可以被查看的。

这里先访问robots.txt,robots.txt是一个协议,是搜索引擎中访问网站的时候要查看的第一个文件。robot.txt文件告诉蜘蛛程序在服务器上什么文件是可以被查看的。

这里访问之后,出现了一个文件。

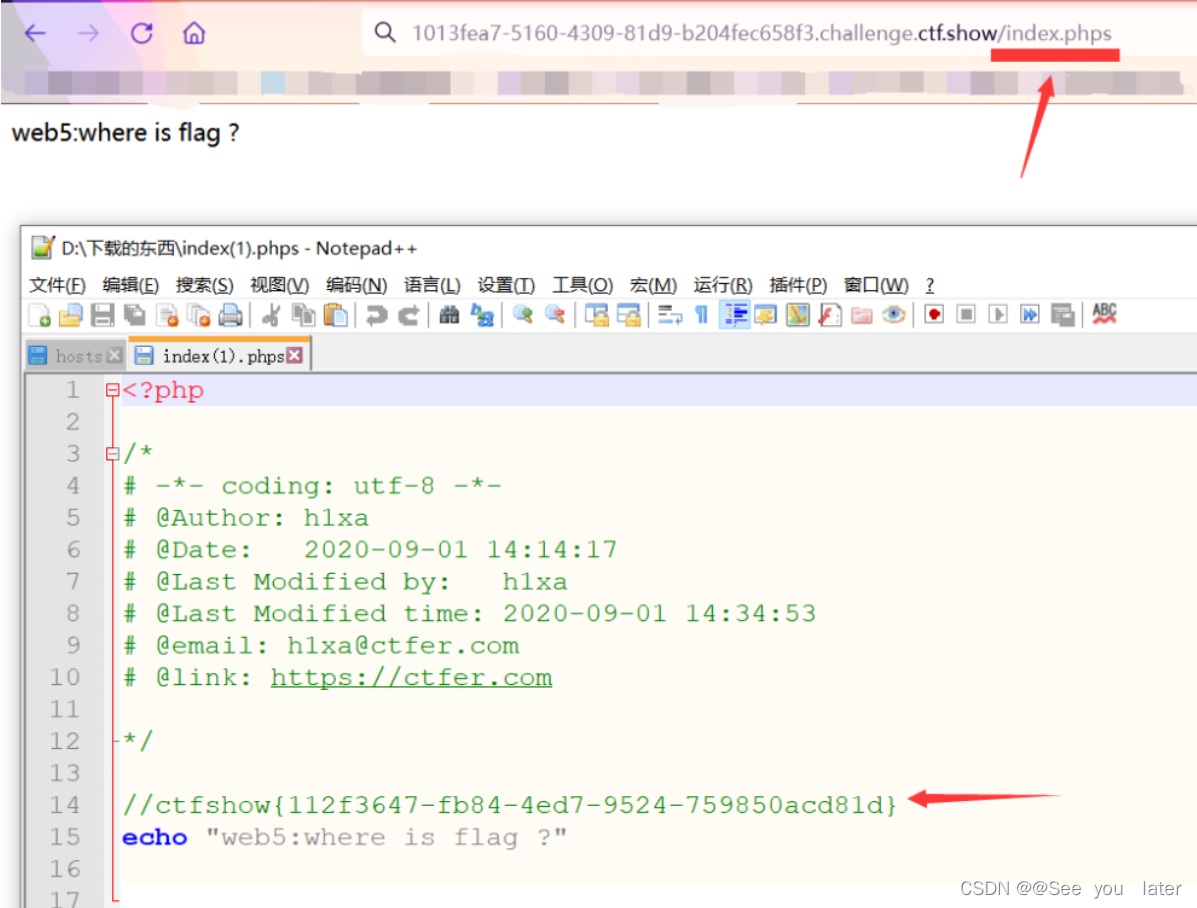

web5

直接在url中添加index.phps。

这里为啥是index.phps而不是index.php,phps文件是php的源代码文件,通常用来提供给用户(访问者)查看php代码,因为用户无法直接通过web浏览器看到php文件的内容,所以需要用phps文件代替。

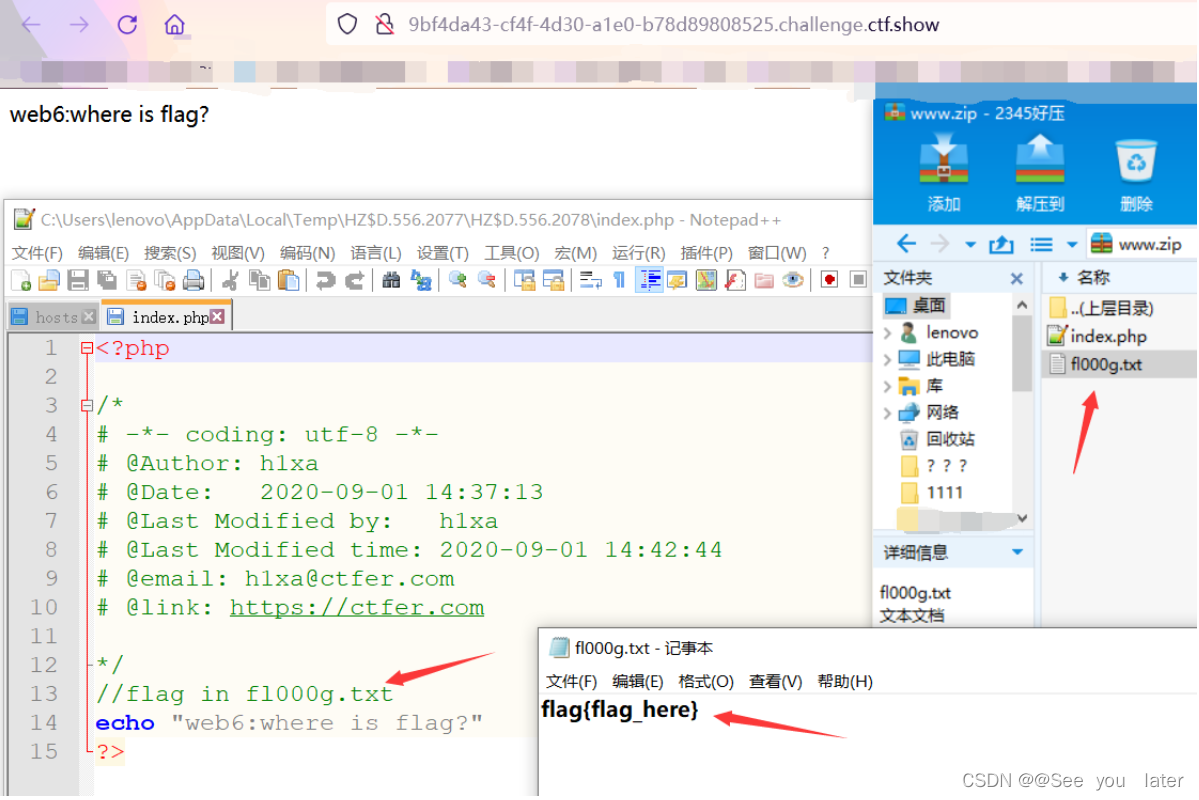

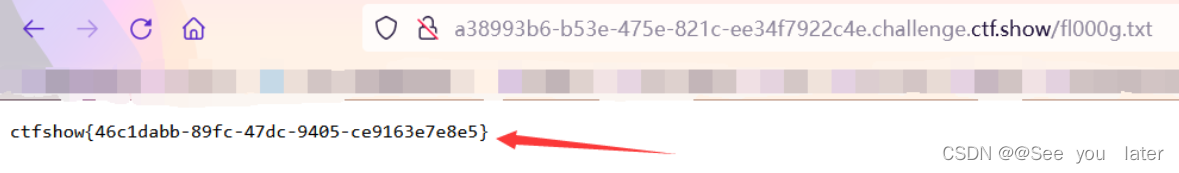

web6

提示说,解压源码到目录,那在URL后面加上www.zip

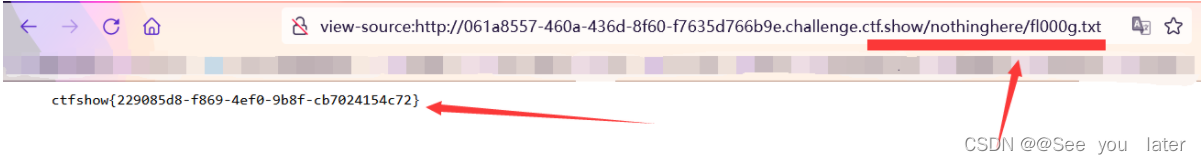

显示的不是flag,在URL上添加fl000g.txt

web7

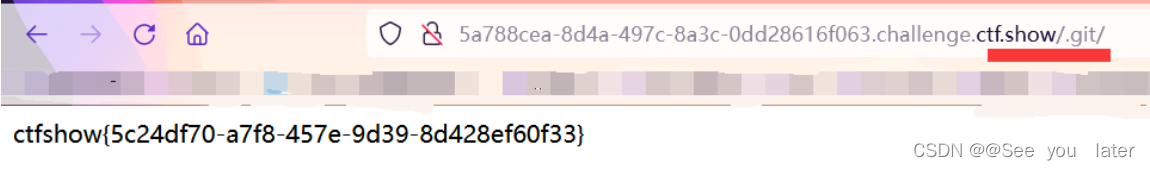

这里提示的是版本控制, .git文件导致的源码泄露,.git文件是开发人员在开发过程中使用 Git(分布式版本控制系统)做开发时产生的隐藏目录,该文件包含一些版本信息和网站源码,数据库信息等敏感信息。

原理利用

1、通常开发人员在开发时,通常将源码提交到远程的托管网站(如Github)方便管理与交互,等到开发最后阶段,再将源码从远程服务器上下载到 web 目录下, 如果开发人员忘记将其中的 .git文件删除,则可以通过 .git文件恢复网站源码,来获取一些敏感信息;

2、开发人员对站点使用 Git 对版本进行控制,实现自动部署,如果配置不当,直接将 .git文件加载到线上环境,这样便引起了.git文件泄露。

如何利用这个漏洞呢。

一般的情况是利用在获取 GitHacker 工具包:

git clone https://github.com/WangYihang/GitHacker.git

cd GitHacker

下载 .git 文件并使用python脚本自动恢复该目录下的文件:

python GitHacker.py http://6c7e2a80-81d9-4ac0-a658-d349a99b5b43.node3.buuoj.cn/.git/

获取到文件之后使用grep查找字符串。

这道题直接访问url/.git/index.php

web8

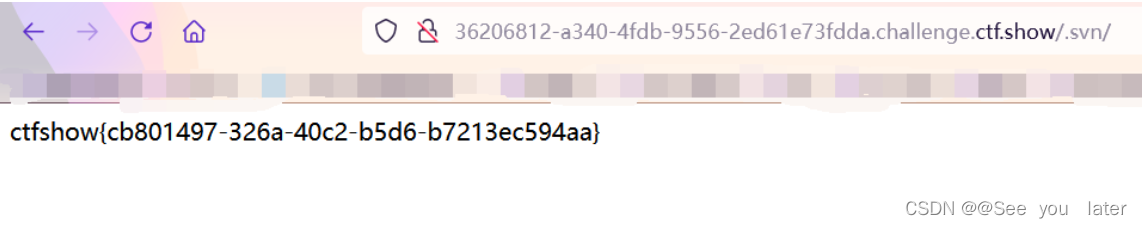

考察信息svn泄露

访问url/.svn/

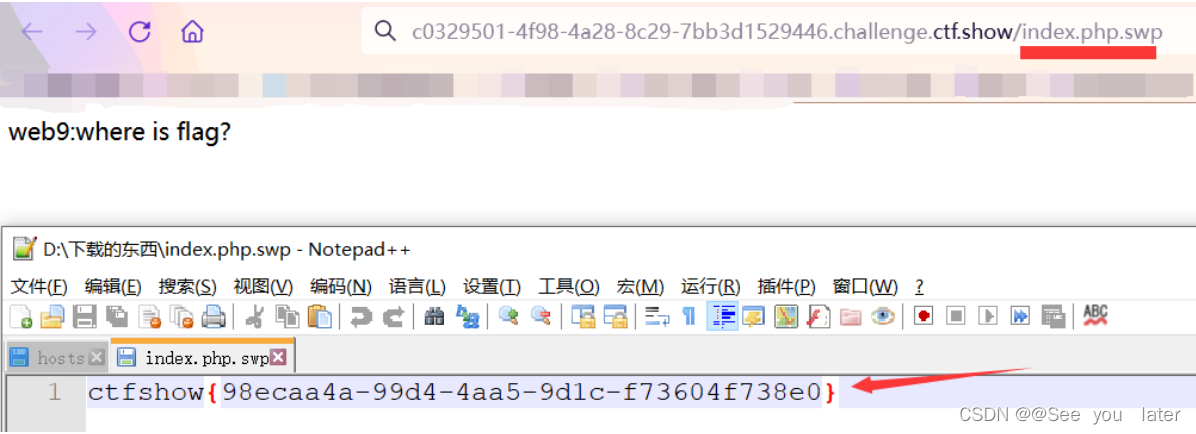

web9

考察vim缓存信息泄露,直接访问url/index.php.swp

注:上面的信息泄露可以参考 https://blog.csdn.net/a597934448/article/details/105431367

web10

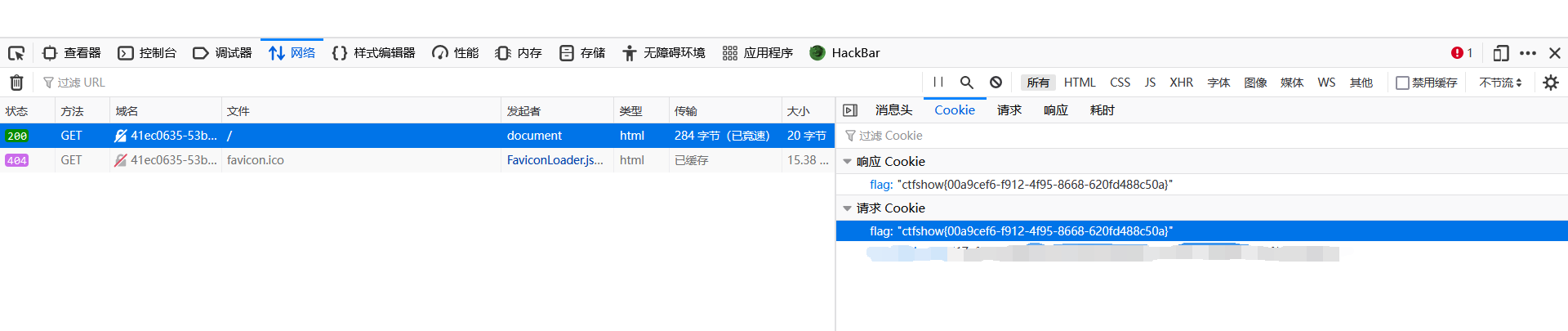

提示cookie,所以查看cookie即可发现flag

使用burp工具或者使用开发者工具F12,或快捷键Ctrl+Shift+i

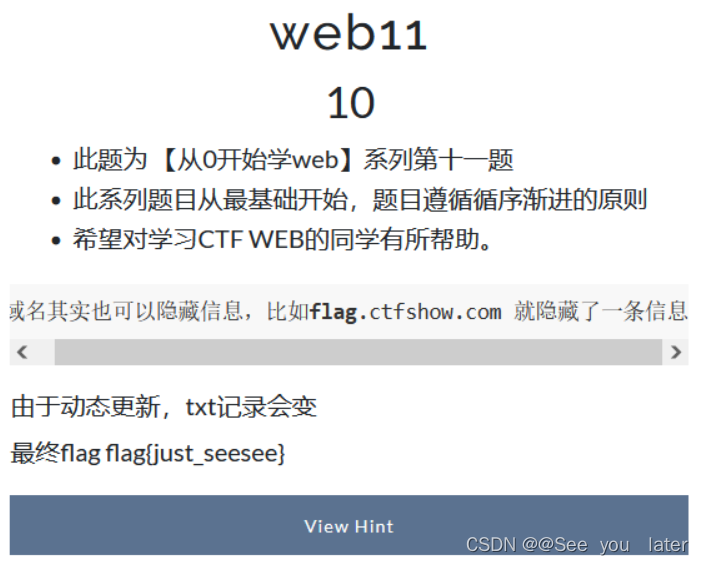

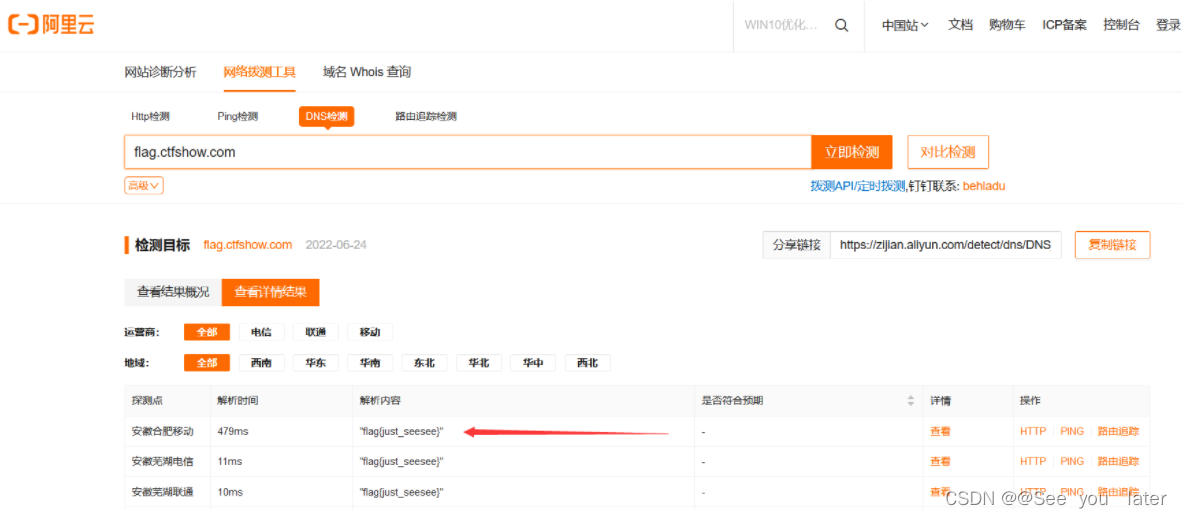

web11

提示,域名其实也可以隐藏信息。

通过dns检查查询flag https://zijian.aliyun.com/ TXT 记录,一般指为某个主机名或域名设置的说明。

查找flag.ctfshow.com域名下的txt记录。

或者还有一个网站,http://dbcha.com

同样也可以得到flag

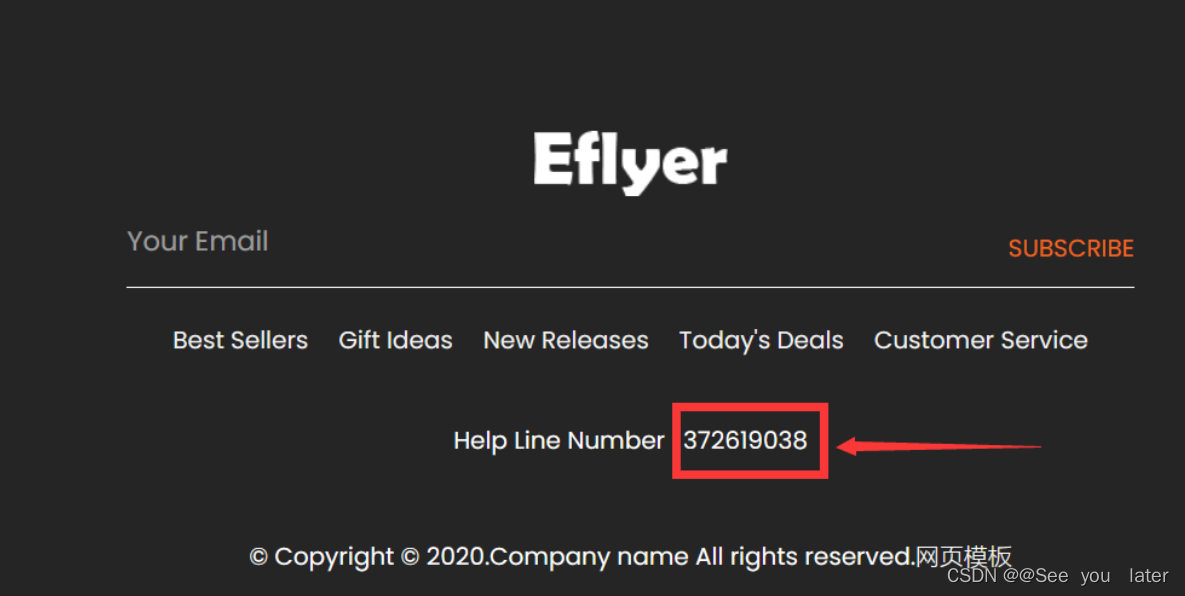

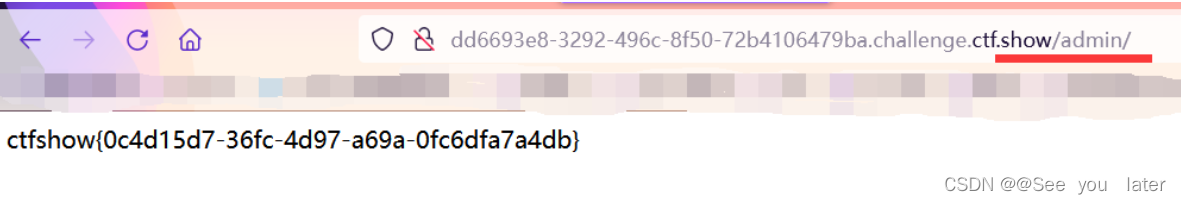

web12

提示说公开信息就是管理员常用密码

在URL后面加上robots.txt

得到用户名为 admin

web13

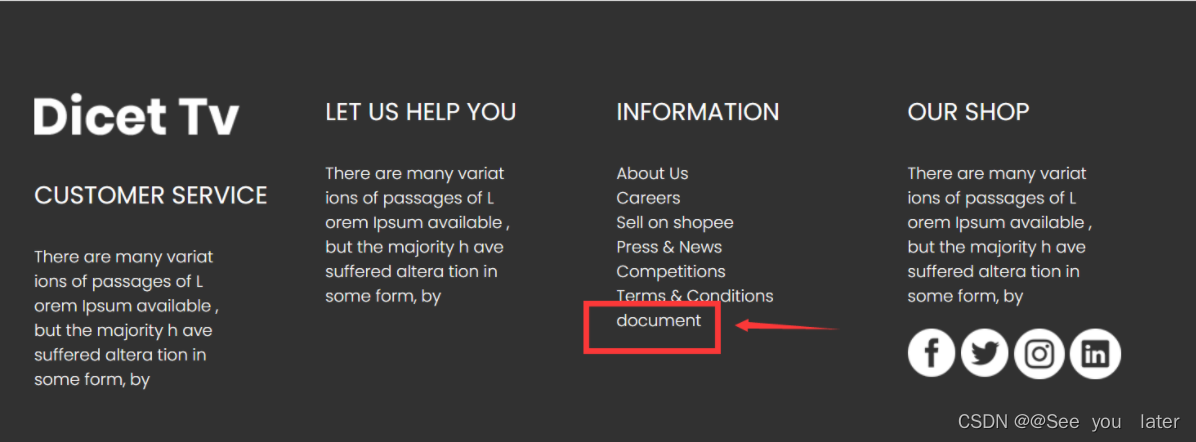

往下翻,发现第三列有一个小写的document文件

打开是一个pdf文件

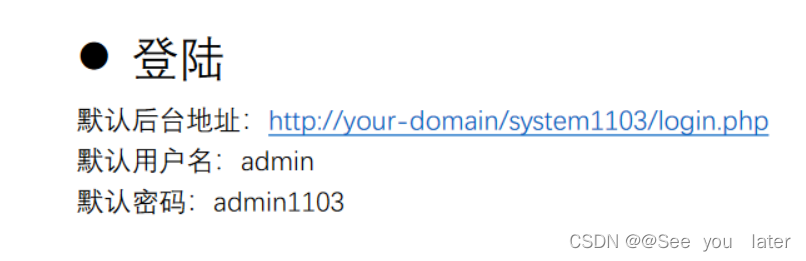

发现用户名和密码

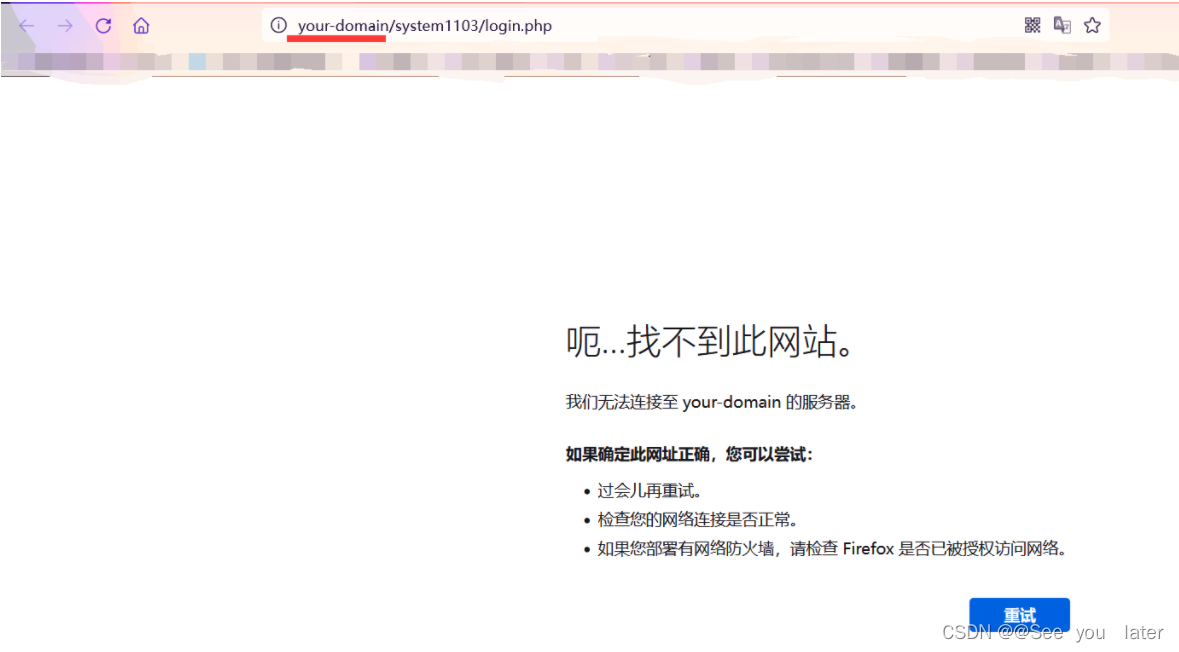

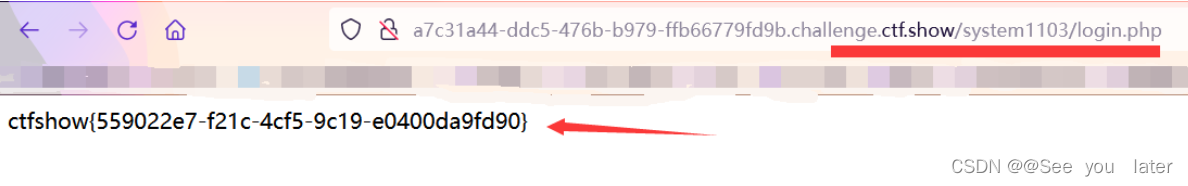

可是打开是404,上网查,得知your-domain是域名

而这时的域名是靶机的ip

web14

打开后

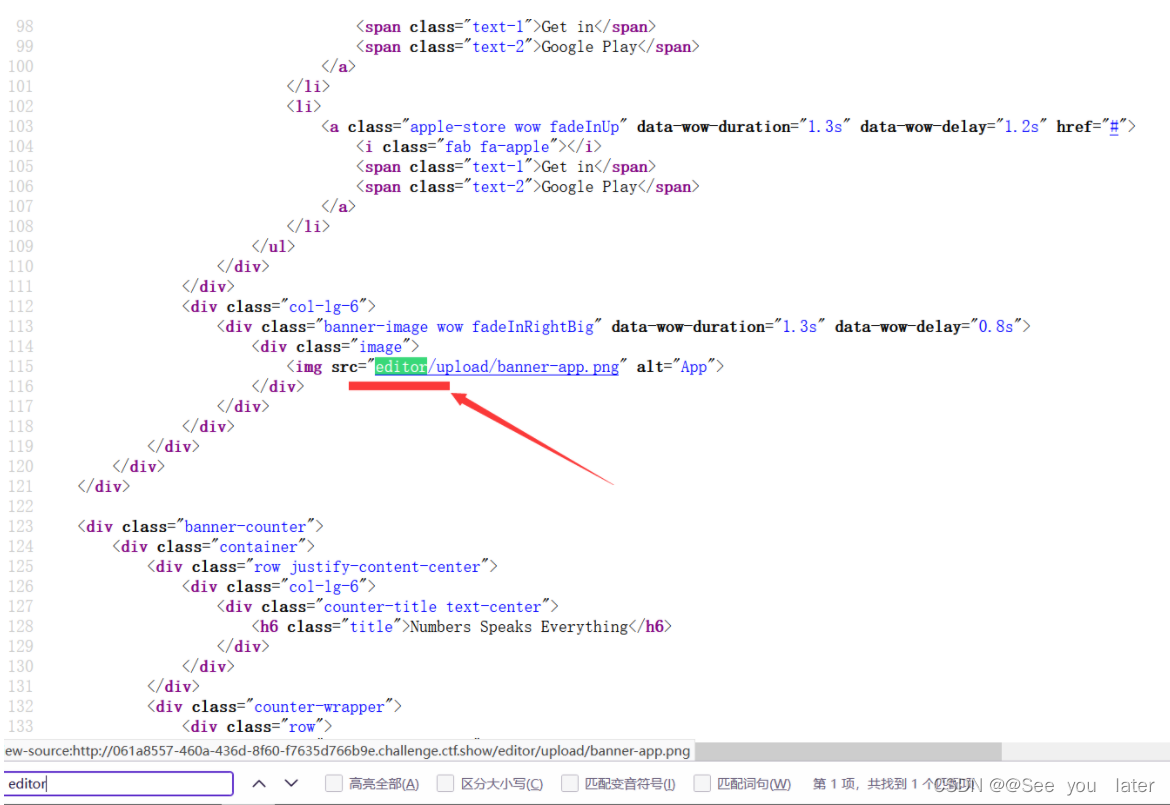

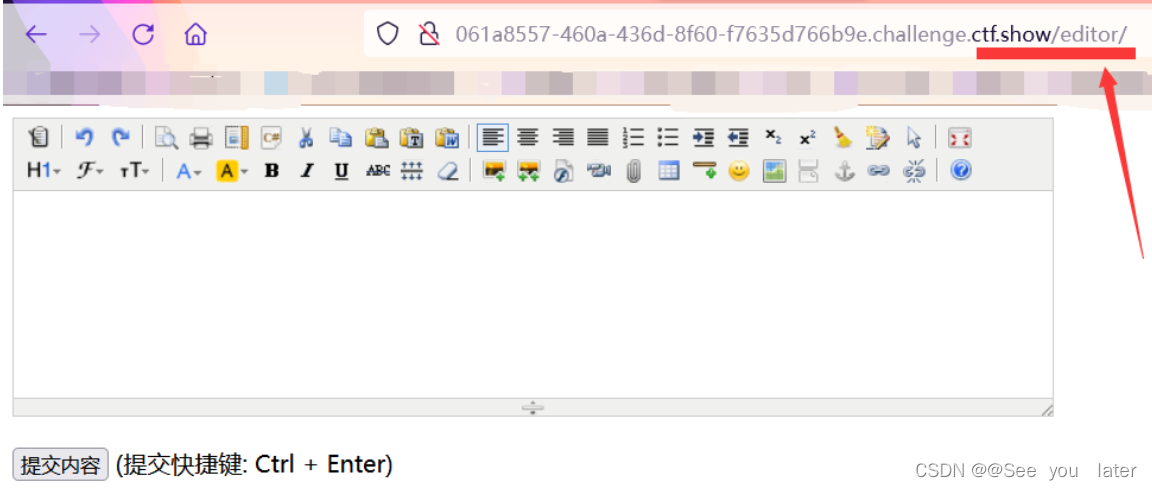

得到提示:查看源码,且注意editor

在URL后加上editor得

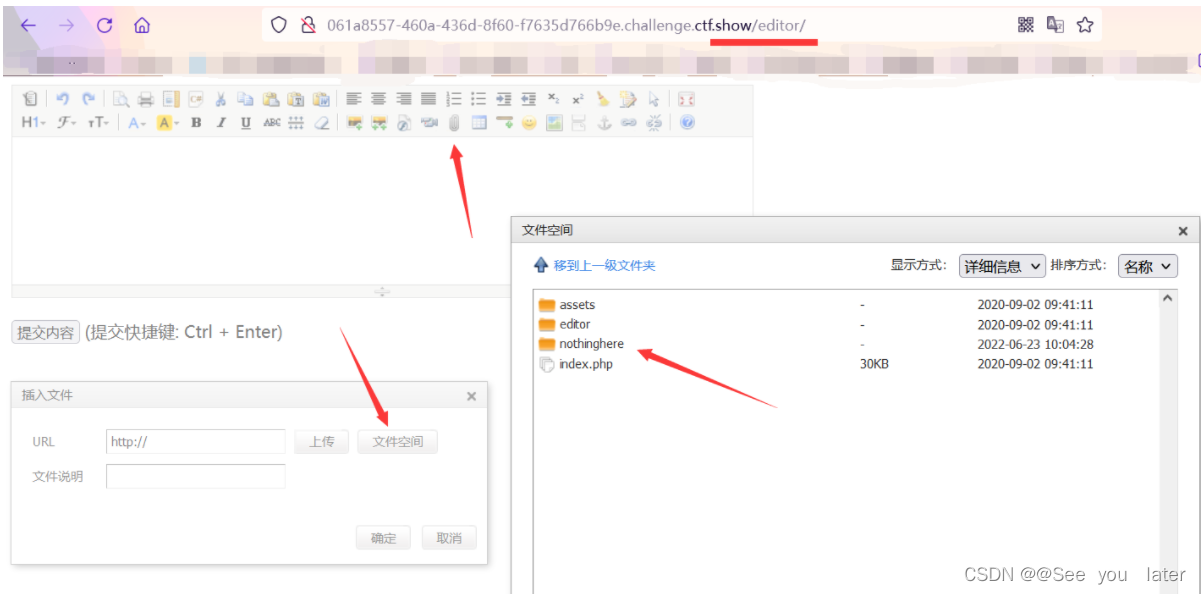

里面有一个插入文件,有一个文件空间,默认情况下,有一个默认配置,直接用的话,服务器不一定存在这个目录。如果浏览一个不存在的目录的话,这边就会显示根目录的所有内容。

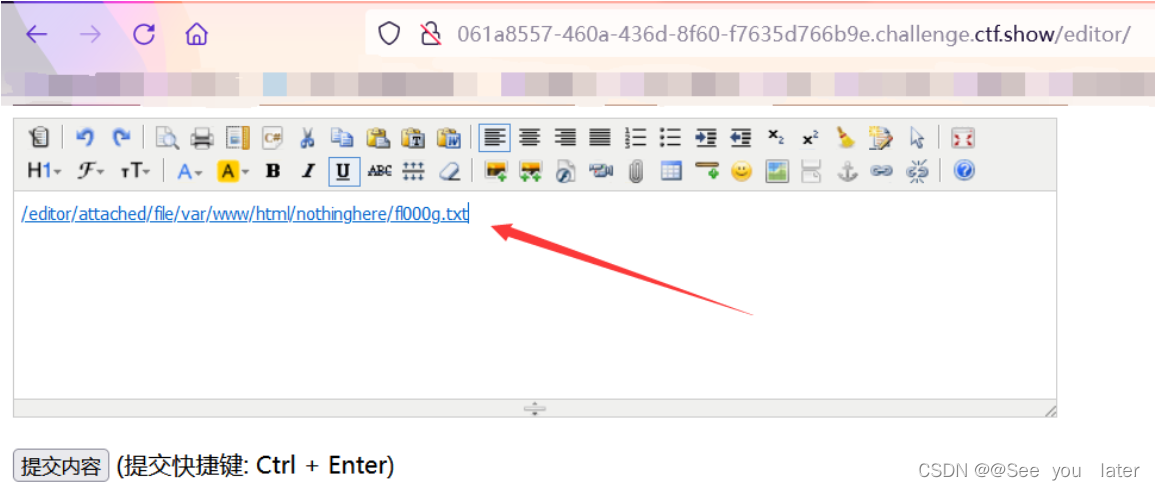

注意/editor/attached/file/var/www/html/nothinghere/fl000g.txt是绝对地址

/editor/attached/file/是编译器的路径

var/www/html/nothinghere/fl000g.txt是服务器的路径

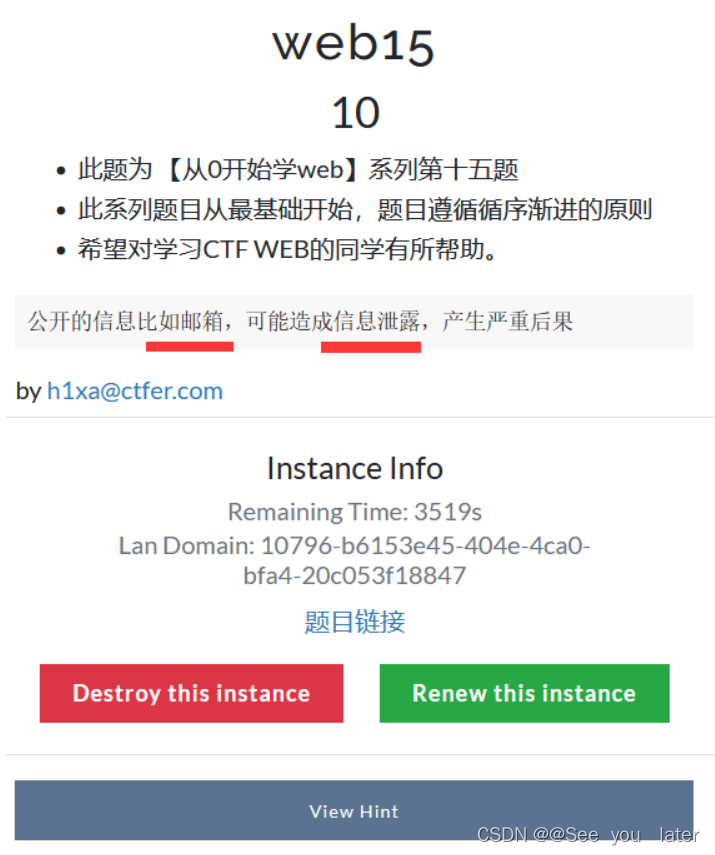

web15

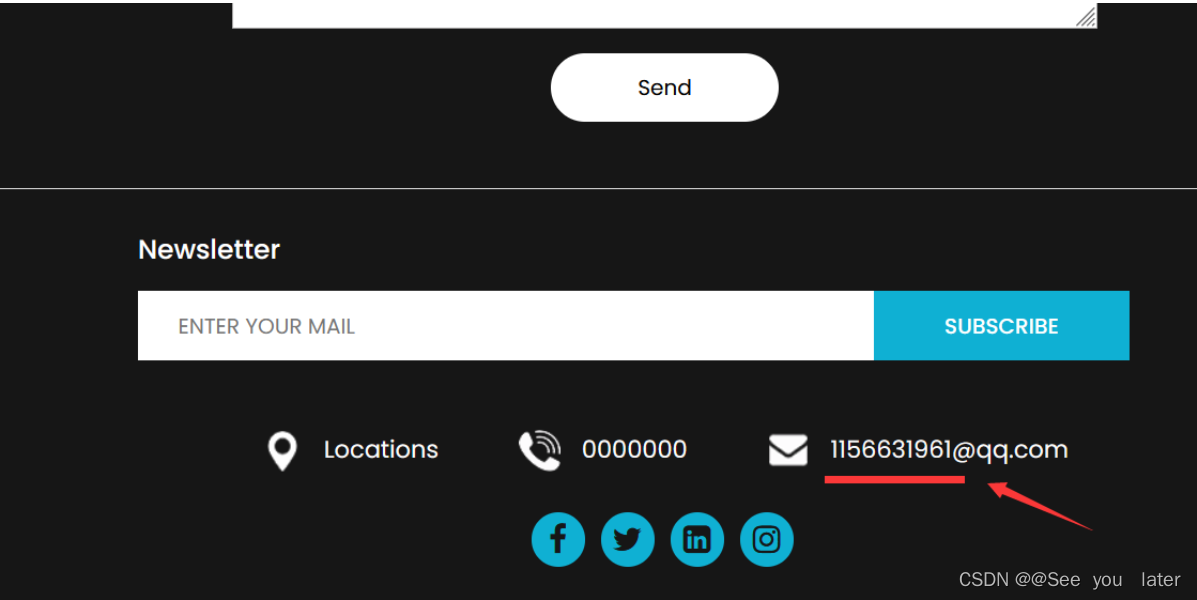

提示是邮箱泄露,往下翻有一个邮箱。记住它,或许用户密码是邮箱号

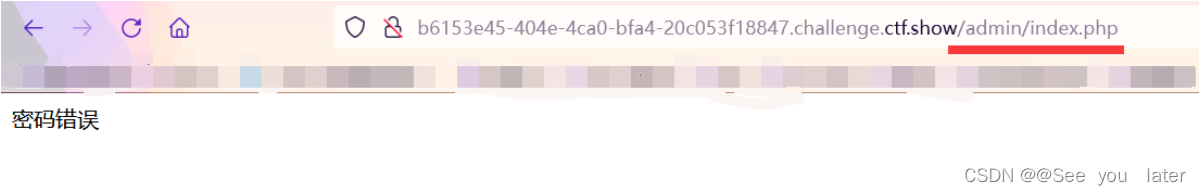

竟然密码不对

有一个忘记密码,试一试

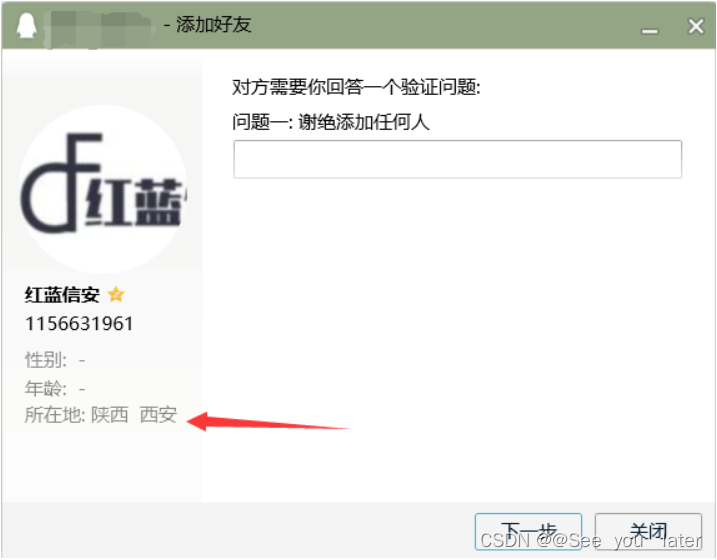

竟然问是哪个城市,我咋知道?!等等,好像知道他的QQ号

加他QQ试试,嚯,他是西安的

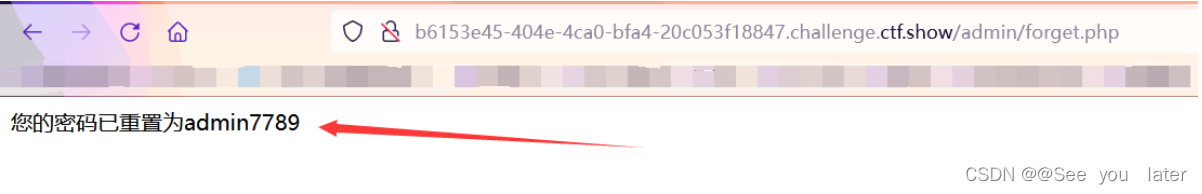

得到新密码 admin7789

得到 flag,欧耶!

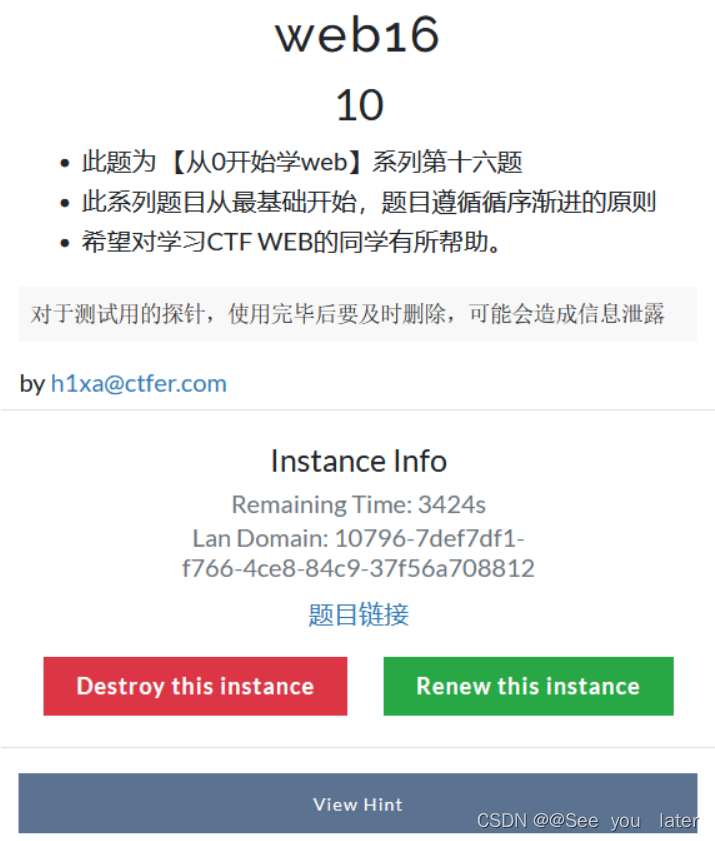

web16

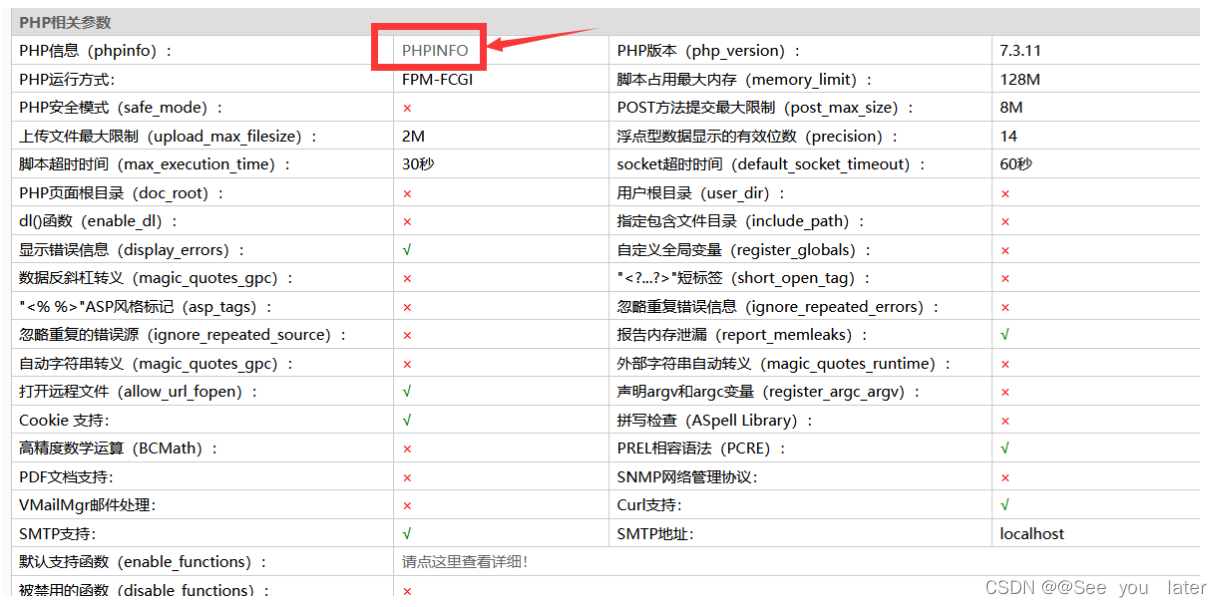

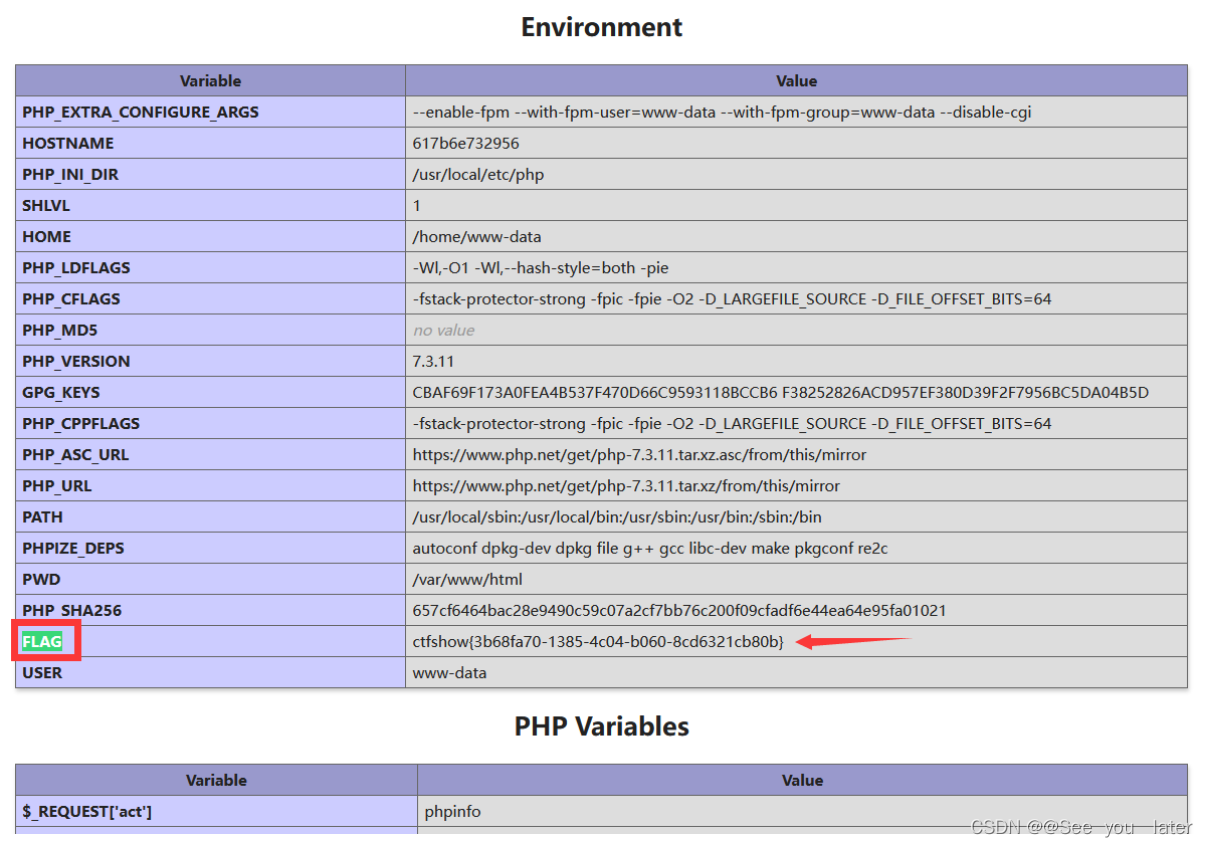

提示PHP探针的考点。

补充一下知识:考察PHP探针php探针是用来探测空间、服务器运行状况和PHP信息用的,探针可以实时查看服务器硬盘资源、内存占用、网卡 流量、系统负载、服务器时间等信息。

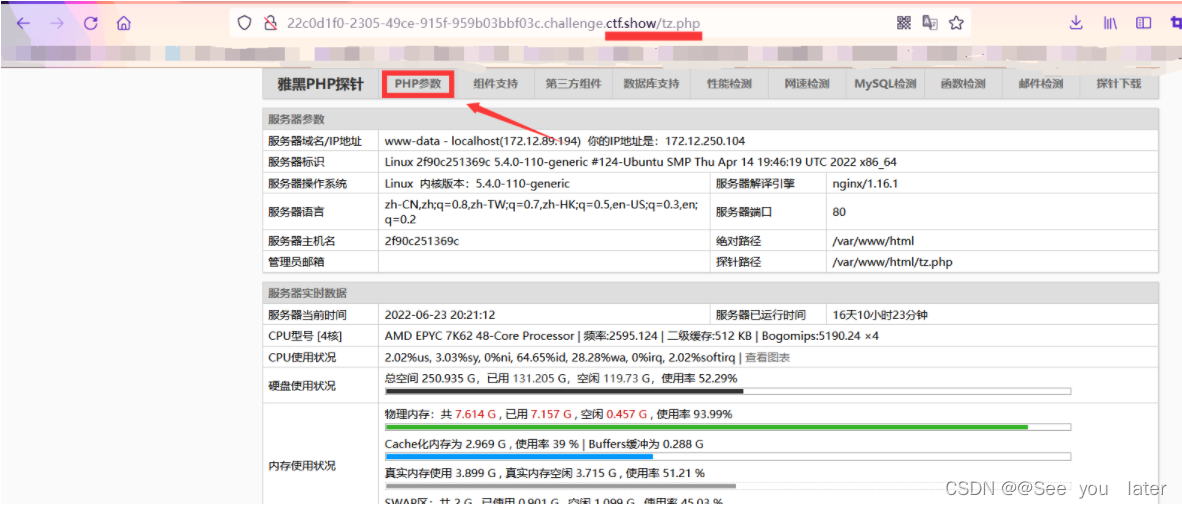

URL后缀名添加/tz.php 版本是雅黑PHP探针

查看phpinfo

得到 flag

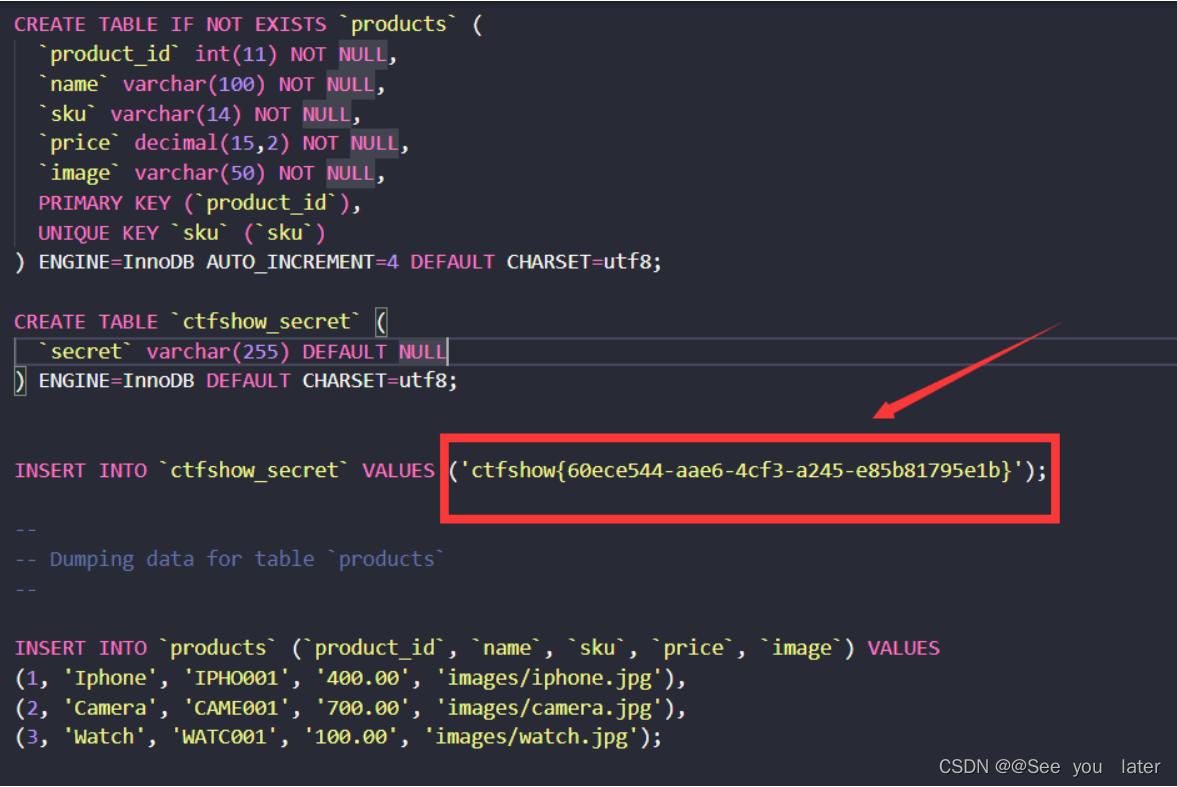

web17

提示sql文件泄露信息,在URL后面加上/backup.sql

得到 backup.sql 文件,并查看,找到 flag

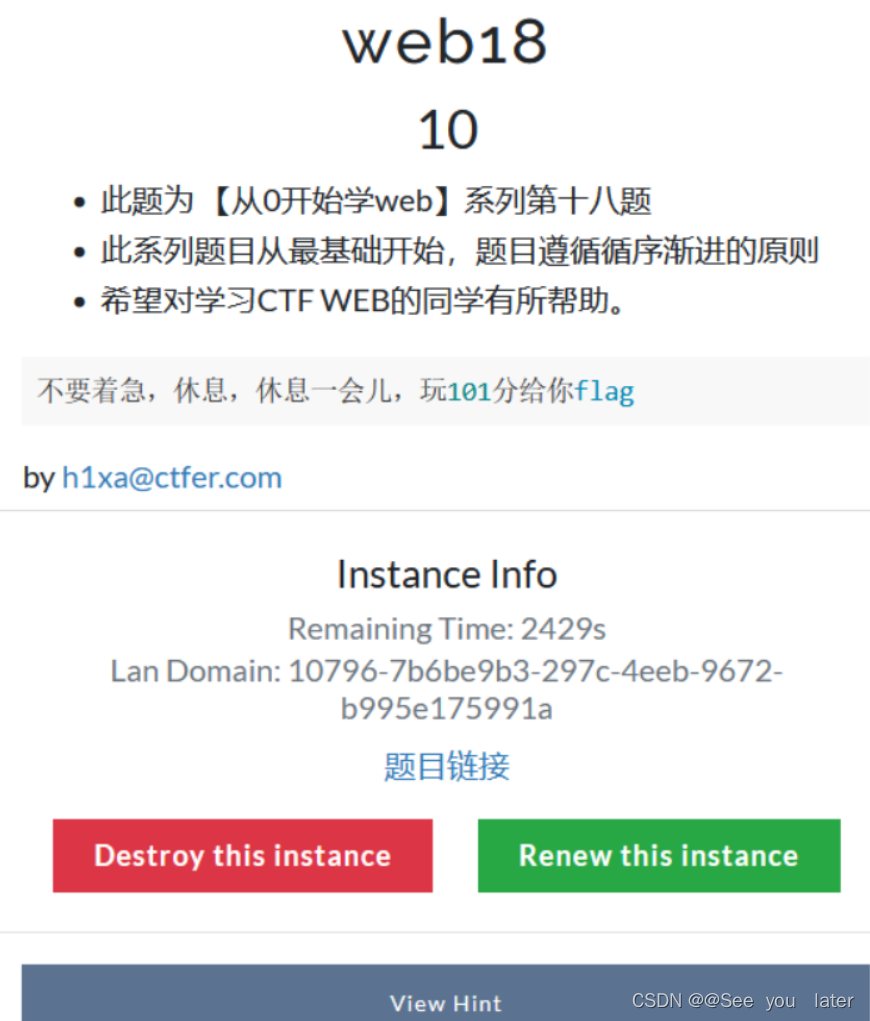

web18

是一个小游戏

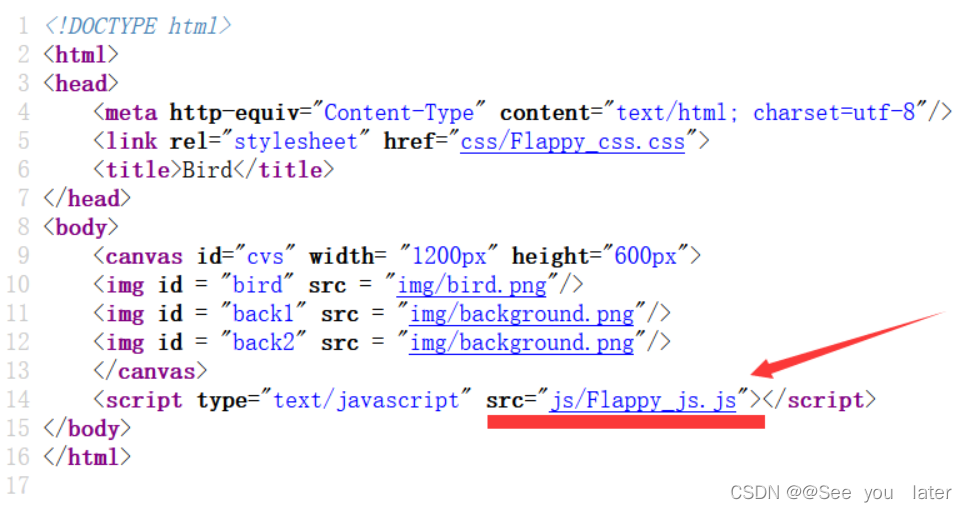

查看源码

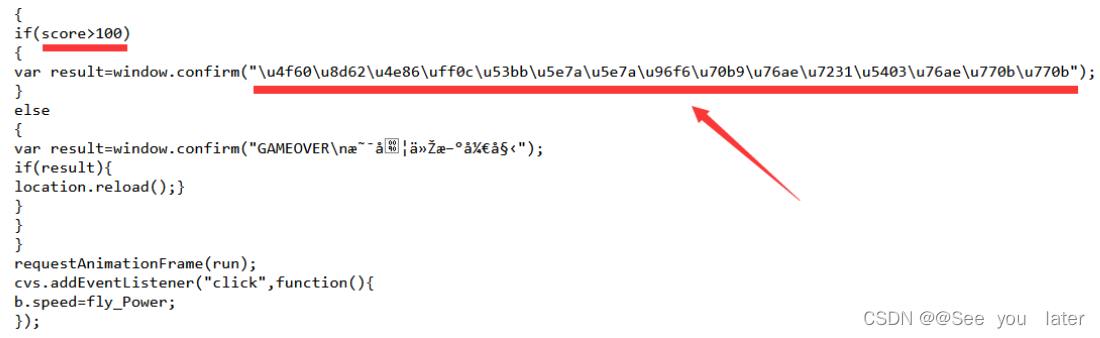

查看js代码

这是Unicode编码

\u4f60\u8d62\u4e86\uff0c\u53bb\u5e7a\u5e7a\u96f6\u70b9\u76ae\u7231\u5403\u76ae\u770b\u770b

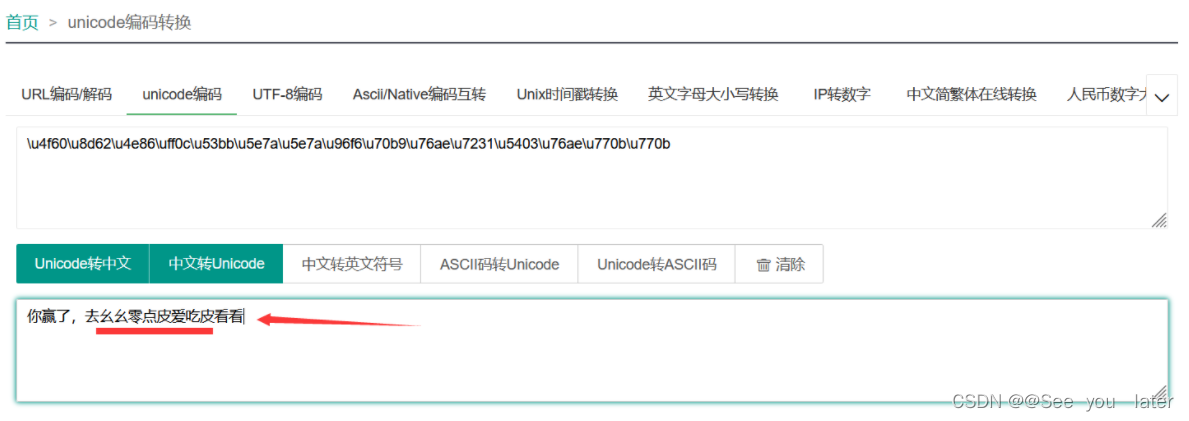

使用Unicode编码在线解码工具进行解码

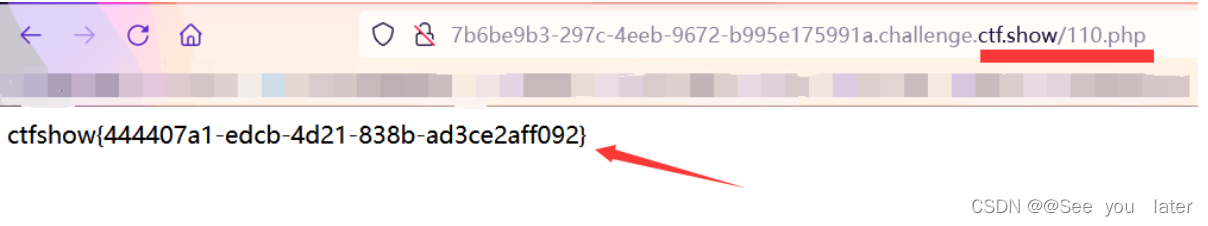

去110.php得到flag

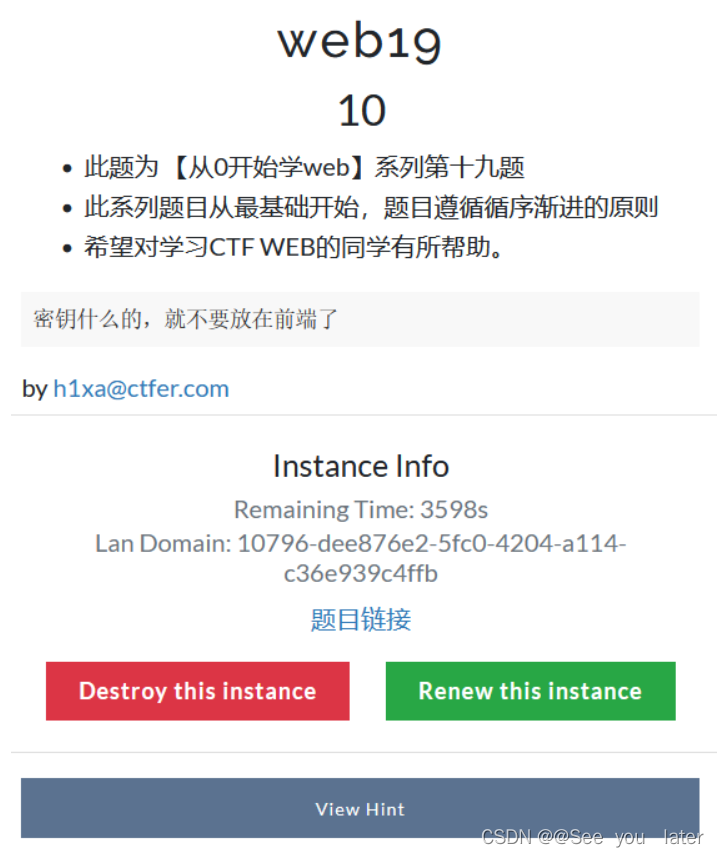

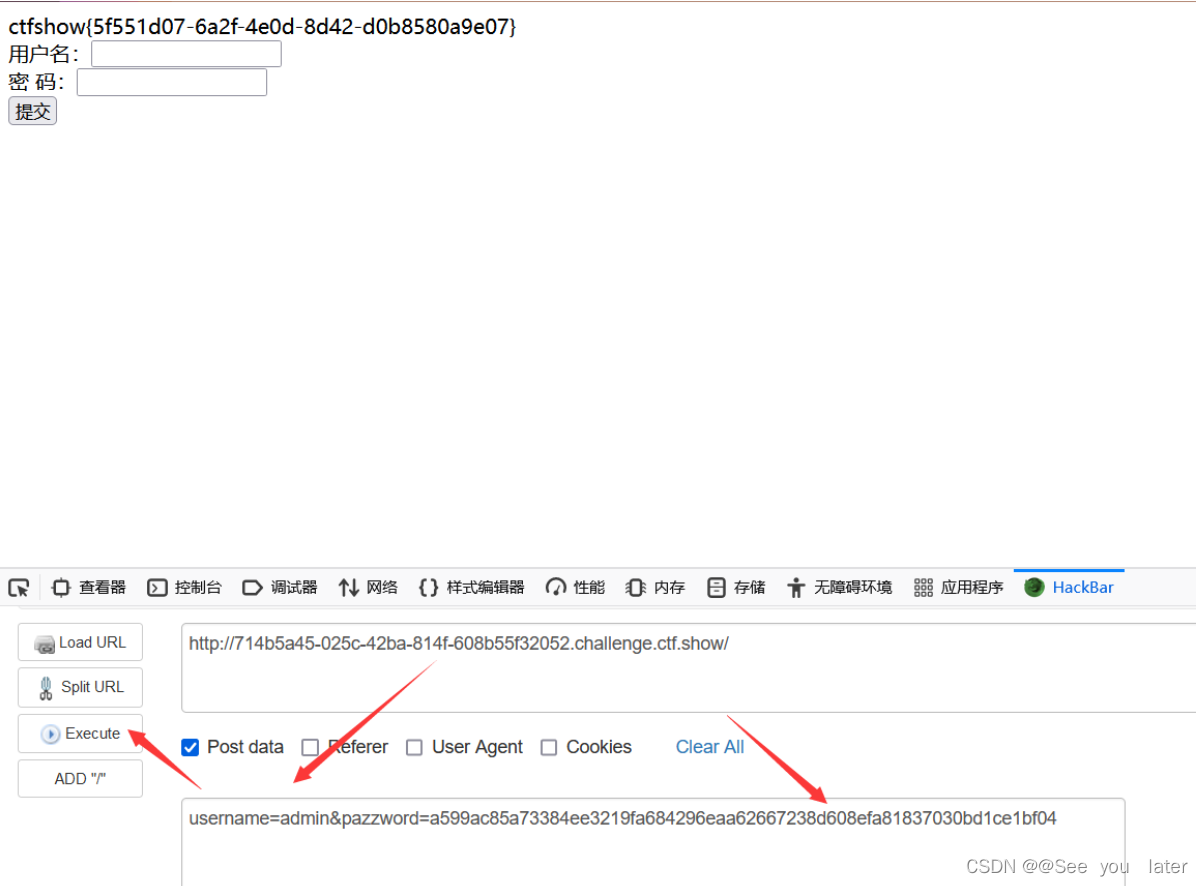

web19

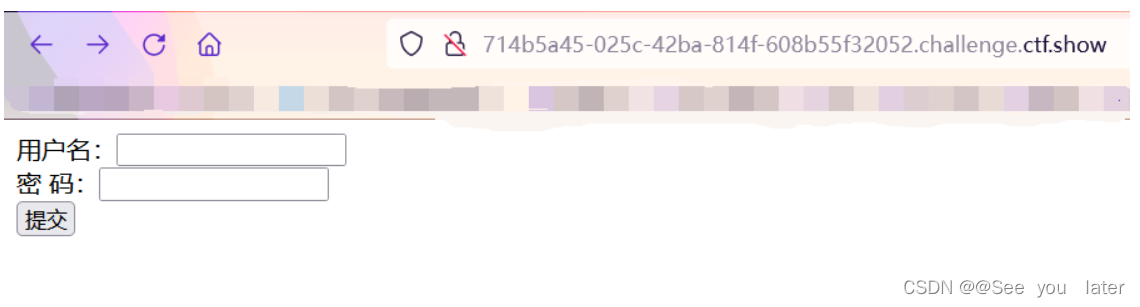

是一个表单

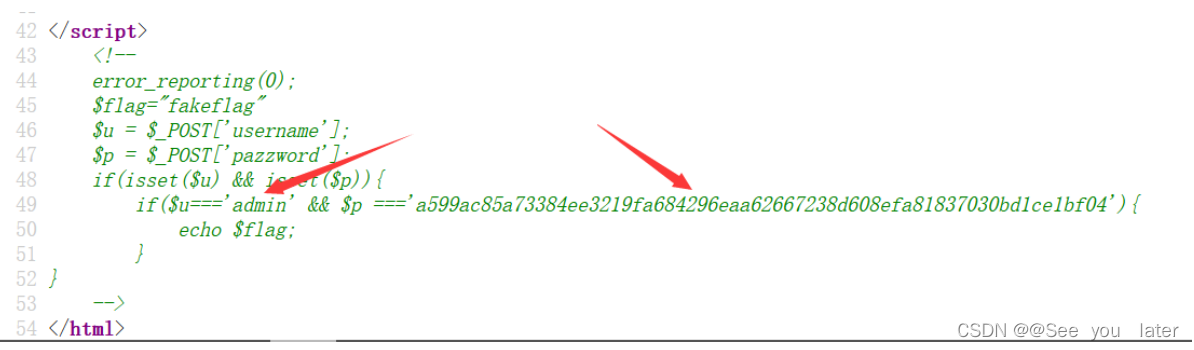

查看源代码可得

表单是POST传参,传入的username为admin,password为a599ac85a73384ee3219fa684296eaa62667238d608efa81837030bd1ce1bf04

使用开发者工具,HackBar插件进行POST传参,得到flag

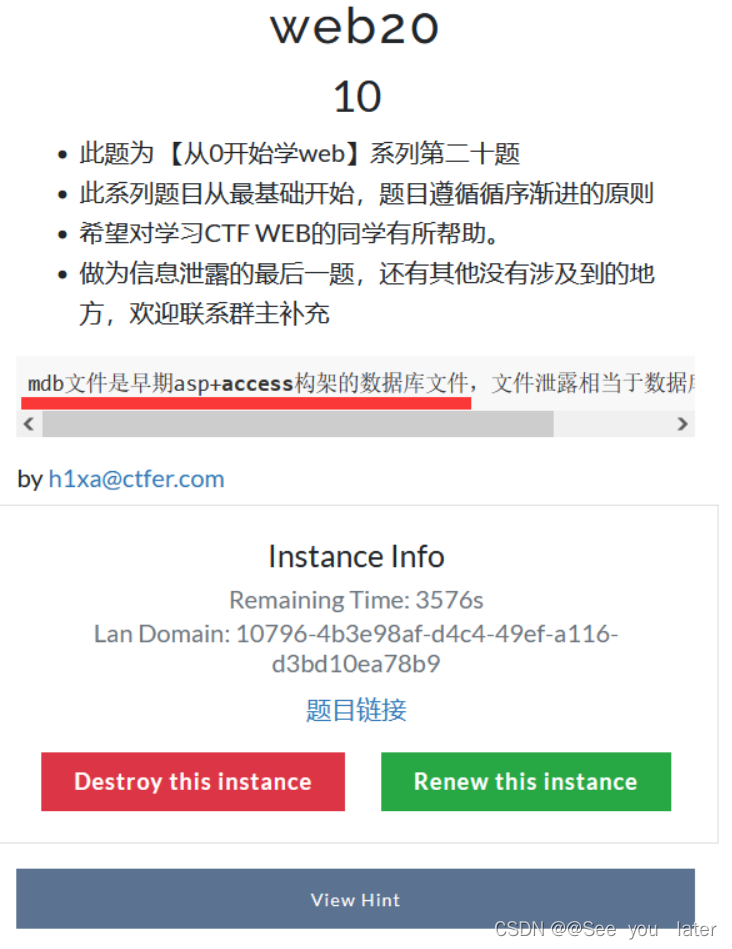

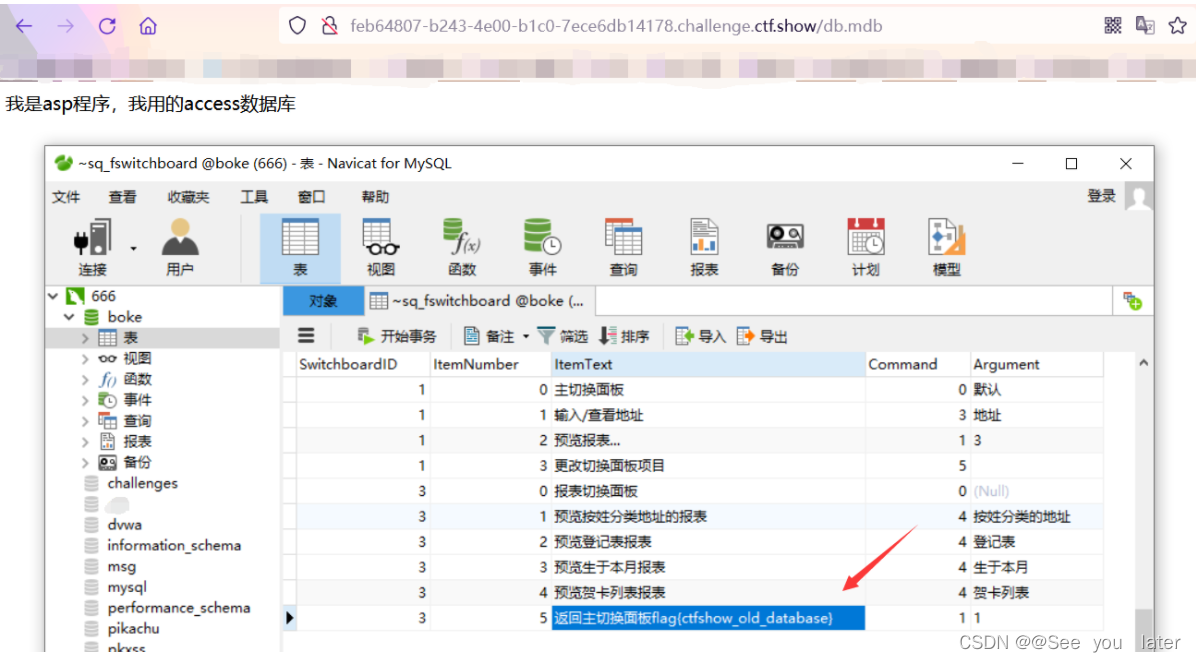

web20

提示是mdb文件,数据库泄露。

mdb文件是早期asp+access构架的数据库文件 直接查看url路径添加/db/db.mdb 下载文件通过可以打开数据库的软件打开查看。

747

747

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?