前言:本周因为好奇比赛的题型和难度就去搜了一些往年题目,然后做了三四道后,觉得自己命令执行的一些绕过方法有点遗忘就又去回顾了一些命令执行的题,也学到了一些以前不知道的东西。

一:比赛题

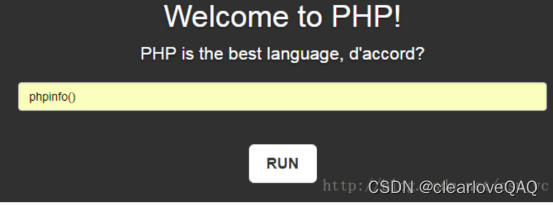

有界面就可以知道这是一个php命令执行的题然后就先输入phpinfo()看看ban了啥函数

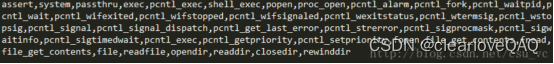

发现ban了很多但扫了一眼还是没ban上周我学的glob协议于是还是通过glob协议扫目录

得到目录,然后就有很多方法读文件,比如高亮和var_dump等也可以直接cp或rm等就不赘述了

(接下来就是我自己随便找的几道中的两道)

2.

(无意中看到这类题就重新回来重温发现了其他的姿势就又总结一下)

题目ban了很多读取文件的方式因此最容易想到的就是找其他没被ban的读取方式

姿势一:通过vi 和 vim 也可查看文件

?c=vi${IFS}f???????

姿势二:通过grep test *file 在当前目录里查找后缀有file字样的文件中包含test字符串的文件并打印出该字符串的行

?c=grep${IFS}’{’${IFS}f??????

另类姿势:

姿势三:思路正如题目ban了后缀读取方式和文件名,所以我们可以把flag信息的文件改名成txt可直接读取的文件

?c=mv{IFS}f???.php{IFS}a.txt

姿势四:通配符

?c=/bin/c??${IFS}f???????

3.

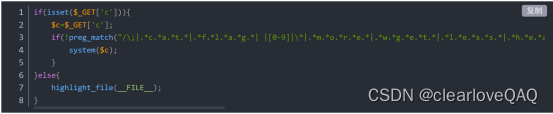

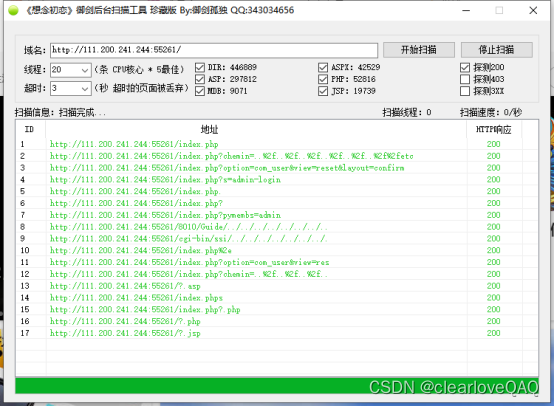

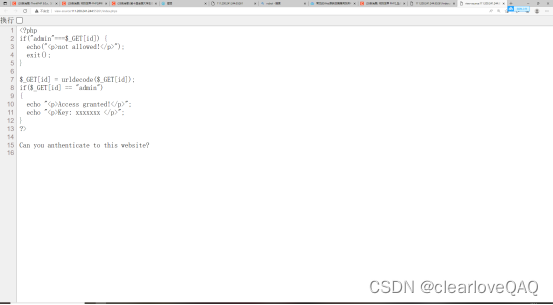

看见这个我的第一反应是会不会是信息搜集的题,于是试了一下git和svn和robot但都是404,所以就用御剑去扫了一下,但是没扫到有用的东西,就去看了一眼wp,发现这次居然是放在了phps的文件里,于是更新了一波字典重新扫得到了源码如图

(phps文件就是php的源代码文件,通常用于提供给用户(访问者)查看php代码,因为用户无法直接通过Web浏览器看到php文件的内容,所以需要用phps文件代替。其实,只要不用php等已经在服务器中注册过的MIME类型为文件即可,但为了国际通用,所以才用了phps文件类型)

这就回到了很简单的php弱类型题目了,细节就不说了

总结:

以后还是得时不时回顾一些以前做的题,以前没懂的现在看可能很容易理解,然后上周订的学反序列化任务还是因为时间安排原因没学,下周我会好好订一下时间规划,

1113

1113

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?