一、题目描述

1、主界面

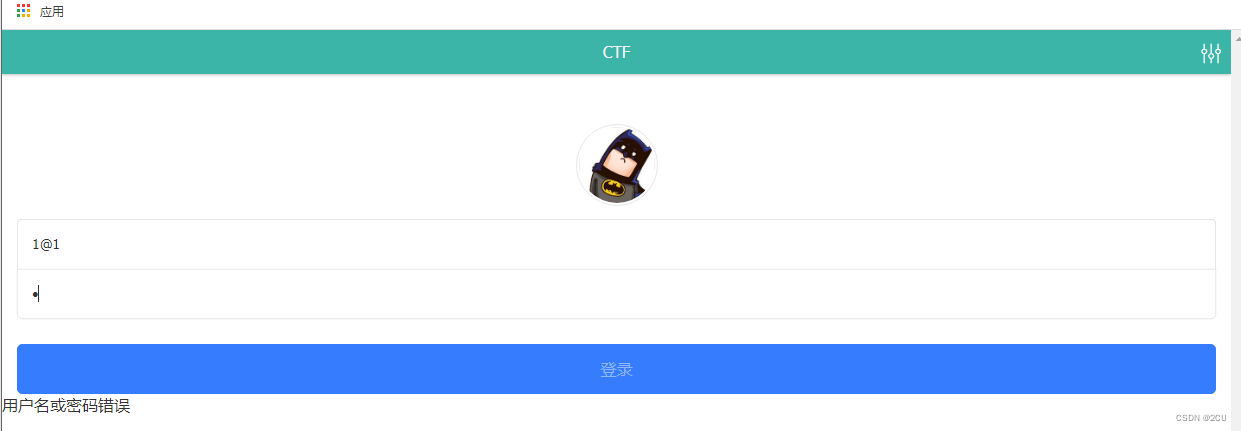

2、随意输入邮箱、密码

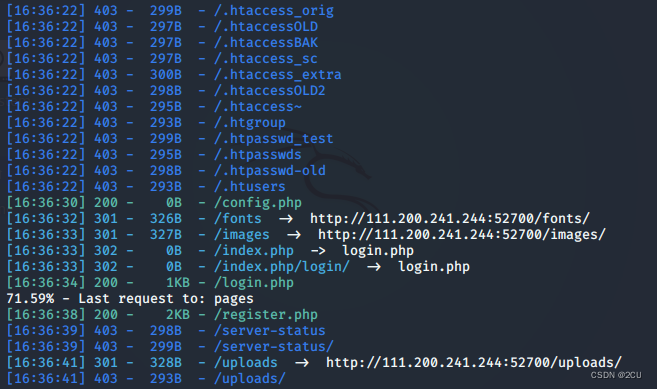

3、目录扫描

3、目录扫描

4、注册界面

1@1

1

1

上述用户名登录

回显用户名

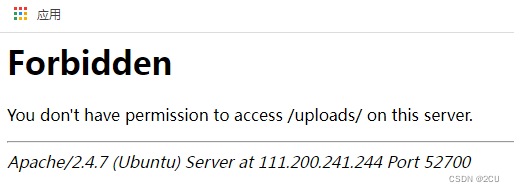

5、uploads界面

提示:You don't have permission to access /uploads/ on this server

二、解题步骤

二次注入:在第一次进行数据库插入数据的时候(注册时),仅仅只是使用了 addslashes 或者是借助 get_magic_quotes_gpc 对其中的特殊字符进行了转义,在写入数据库的时候还是保留了原来的数据,但是数据本身还是脏数据

在将数据存入到了数据库中之后,开发者就认为数据是可信的。在下一次进行需要进行查询的时候(登录后),直接从数据库中取出了脏数据,没有进行进一步的检验和处理,这样就会造成SQL的二次注入。比如在第一次插入数据的时候,数据中带有单引号,直接插入到了数据库中;然后在下一次使用中在拼凑的过程中,就形成了二次注入

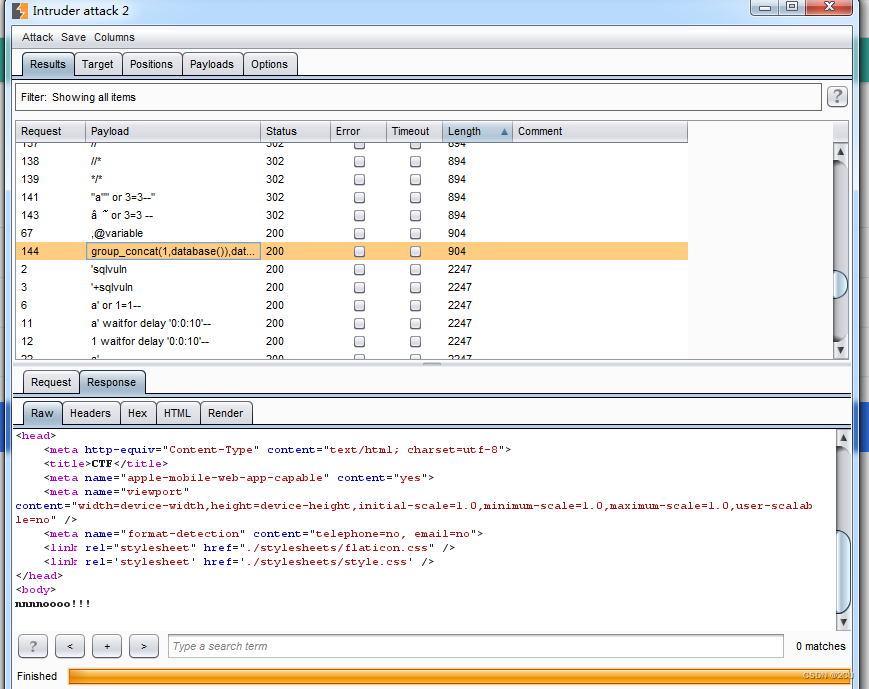

1、FUZZ

2、单引号注册用户名失败,双引号注册用户名成功 -> 使用单引号闭合

注册:

1@1

1' and '0

1

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

470

470

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?