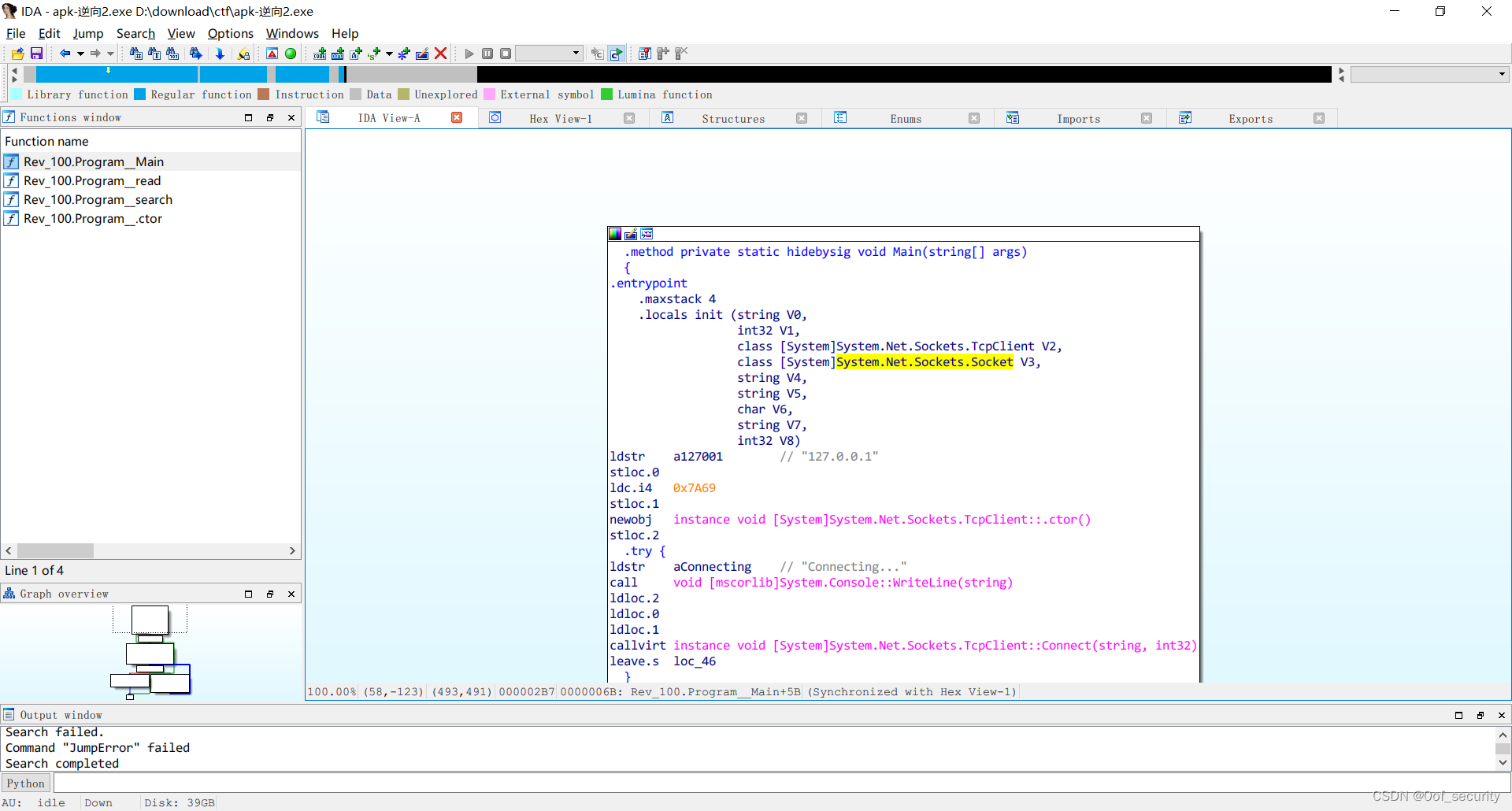

首先下载附件,是一个exe文件。用IDA打开,发现是个C#程序

先看入口部分

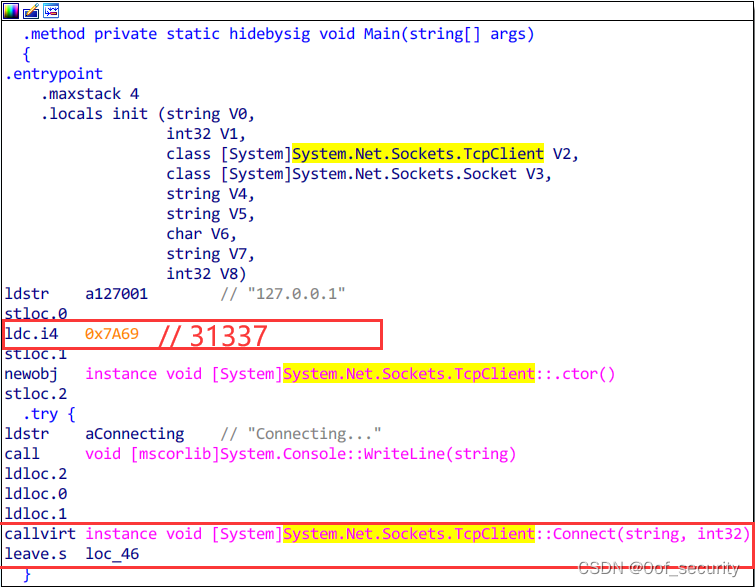

这里创建了一个本地tcp连接,地址是127.0.0.1,端口是0X9A69(31337)

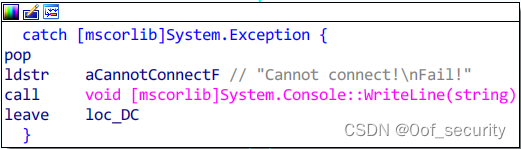

连接失败捕获异常catch中打印信息

连接成功则发送flag字符串

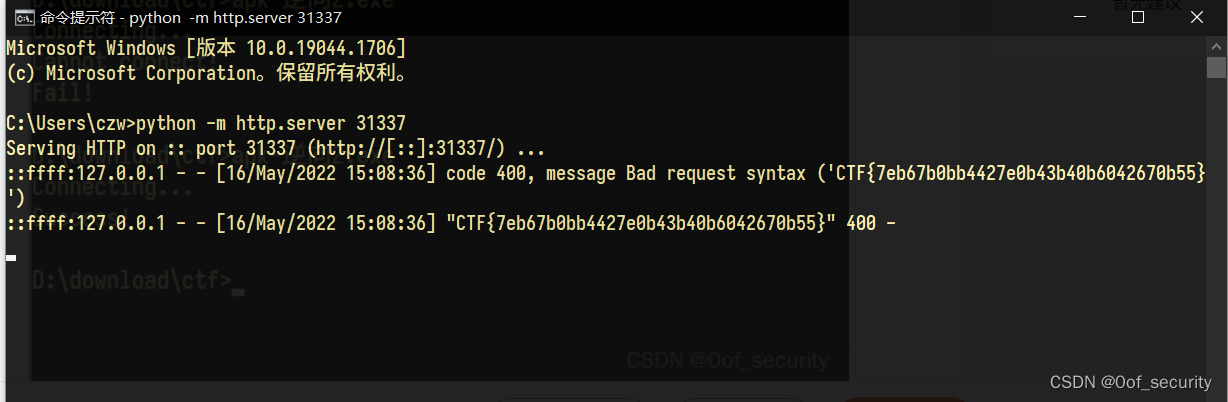

那么我们用python简单的创建一个http服务监听31337端口(http也是兼容tcp协议)

python -m http.server 31337再次执行exe

可以看到这次python服务器成功接受到了exe发送过来的flag字符串

CTF{7eb67b0bb4427e0b43b40b6042670b55}

1563

1563

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?