运行,随手一输

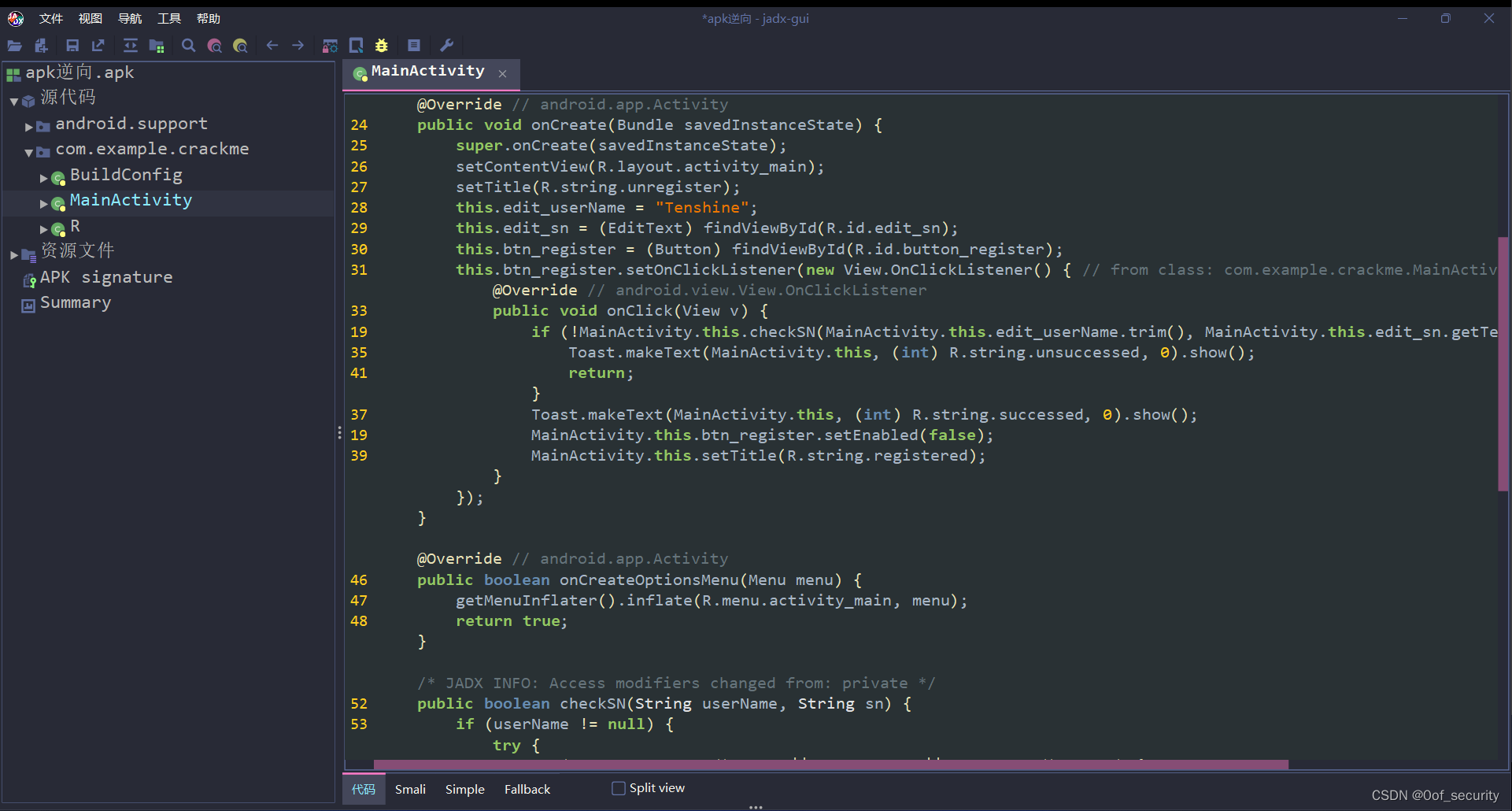

丢尽jadx看反编译代码。

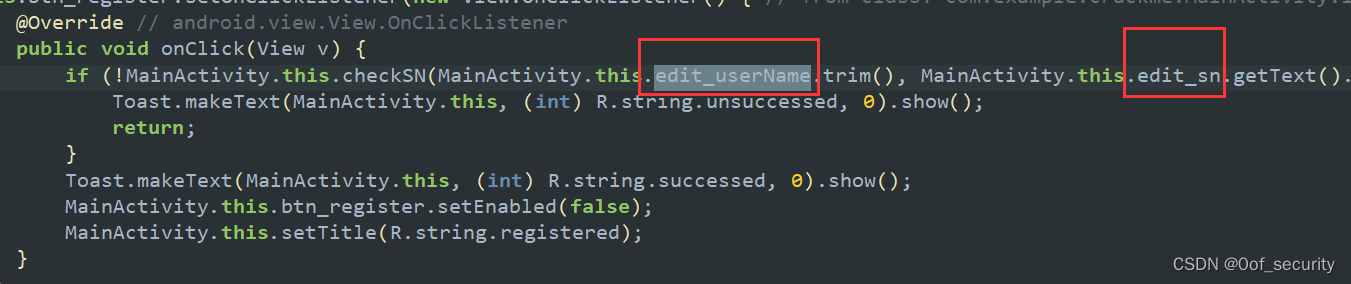

直奔onClick事件

这个UserName是固定写死的,="Tenshine",然后把这个userName和用户输入的sn交给checkSN函数校验。

先直接把代码拷出到IDA,

package xctf.mobile;

import org.junit.jupiter.api.Test;

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

public class ApkRE {

@Test

void click(){

System.out.println(checkSN("1","1"));

}

public boolean checkSN(String userName, String sn) {

博客讲述了对代码进行反编译分析的过程。通过jadx查看反编译代码,找到onClick事件,发现UserName固定,和用户输入的sn交给checkSN函数校验。还提到sn长度要求及加密比较规则,最终得出要输入的SN。

博客讲述了对代码进行反编译分析的过程。通过jadx查看反编译代码,找到onClick事件,发现UserName固定,和用户输入的sn交给checkSN函数校验。还提到sn长度要求及加密比较规则,最终得出要输入的SN。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

586

586

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?