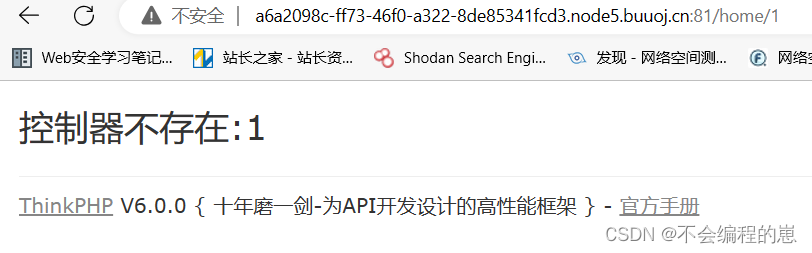

看标题就知道,这大概率是关于thinkphp的题目。先尝试错误目录使其报错查看版本号

thinkphp v6.0.0,在网上搜索一下,这个版本有一个任意文件上传漏洞。参考以下文章。

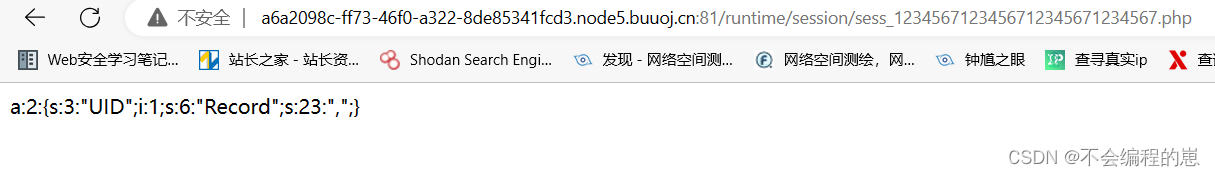

https://blog.csdn.net/god_zzZ/article/details/104275241先注册一个账户,登录时顺手抓包。

修改phpsessid=1234567123456712345671234567.php,长度一定要32位

登录后搜索一句话木马即可

文件保存在/runtime/session下

因为源码里还有拼接,最后的路径是

/runtime/session/sess_1234567123456712345671234567.php

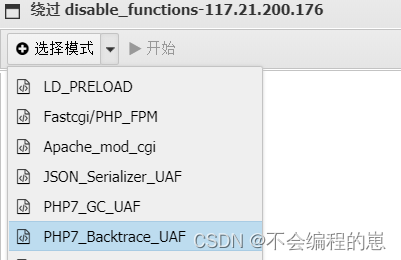

这一步就直接上蚁剑吧,欸,它又开了disable_function

回到上一步搜索一下<?= phpinfo();?>,看一下php版本

en,7.3.11版本的。

用蚁剑插件绕过

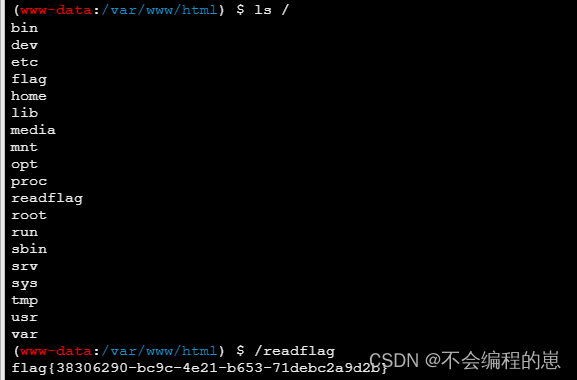

flag在根目录下,同时还有readflag,直接读取应该不行,执行readflag即可

本文讲述了如何利用ThinkPHPv6.0.0的任意文件上传漏洞进行攻击,包括修改phpsessid、使用蚁剑插件绕过disable_function限制,以及在特定版本PHP中找到flag的过程。

本文讲述了如何利用ThinkPHPv6.0.0的任意文件上传漏洞进行攻击,包括修改phpsessid、使用蚁剑插件绕过disable_function限制,以及在特定版本PHP中找到flag的过程。

828

828

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?