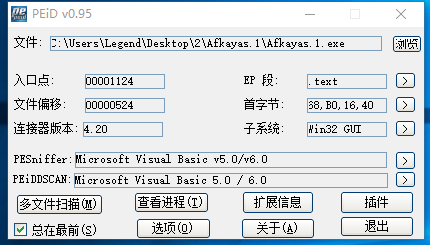

首先,同样的操作,PEID查壳:

VB的程序,没有壳,OK,注意一下VB中的函数就可以了,这里推荐一个微博,总结了在逆向中常用到的VB的函数

VB程序逆向反汇编常见的函数

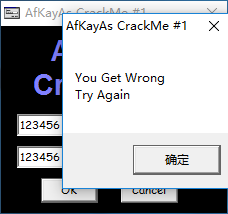

试着自己运行:

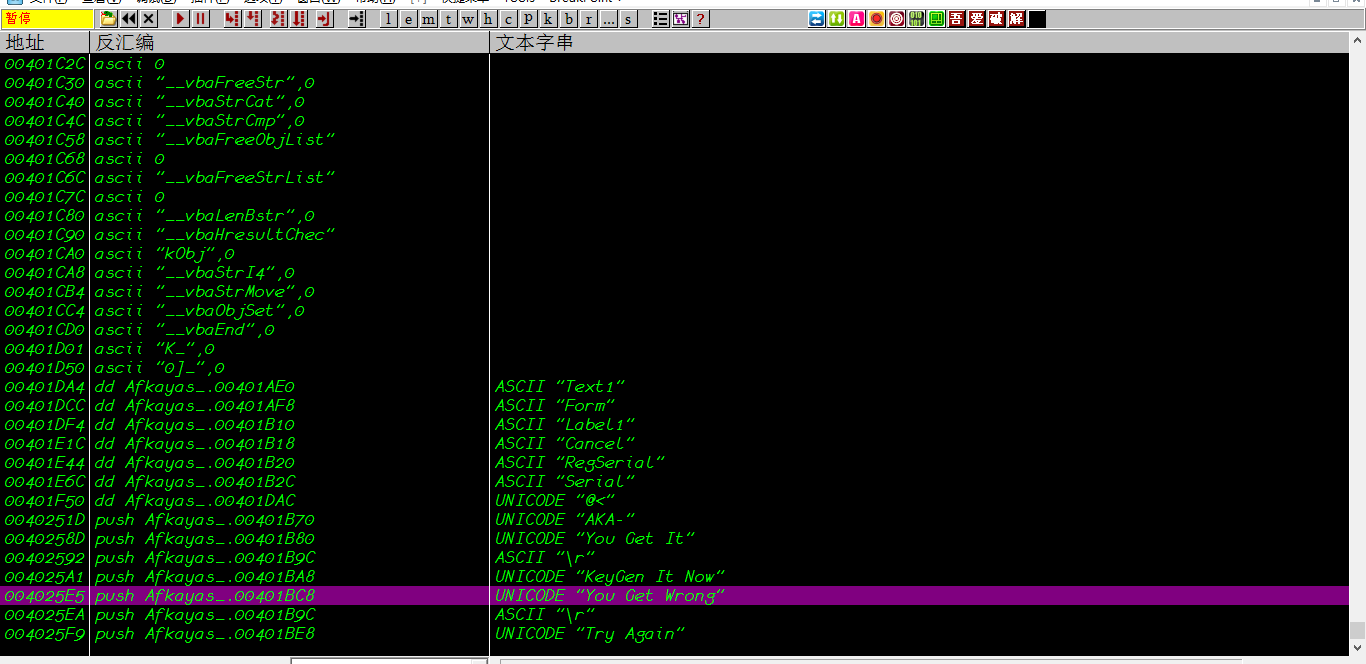

OD运行起来,右键,查找,查找所有参考文本字符串,找到错误字符串的位置

看到我们的错误字符串了,You Get Wrong,并且在上面还发现了应该是正确的字符串,两个字符串相距不远,嗯嗯,这个题目应该不难(至少跳转会少些..)

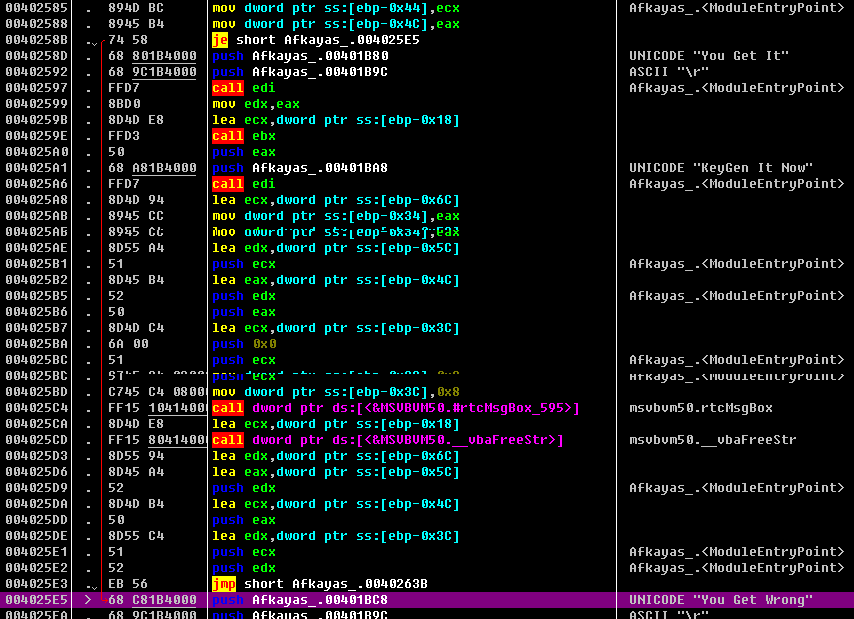

双击字符串进入位置,发现了跳转指令

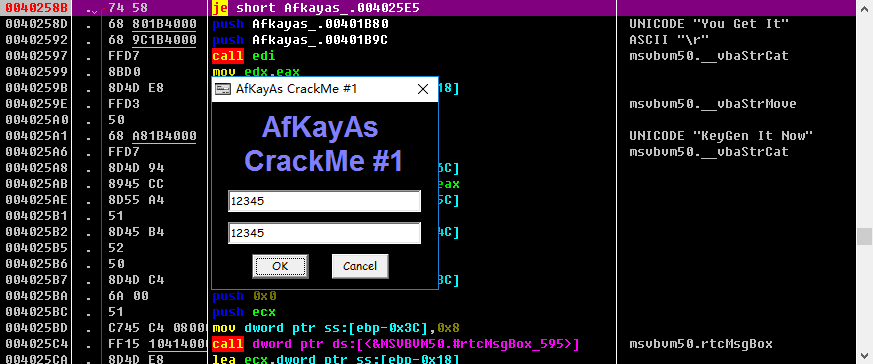

在跳转的位置F2下断,重新运行程序,输入我们瞎扯的字符串上去:

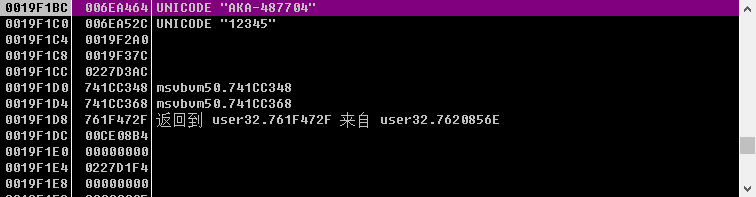

好,停住,向上分析代码,找到及其关键的函数_vbastrcmp()字符串比较函数

这样的话说明在这时的序列号已经生成了,所以对输入的name和生成的name比较,序列号生成代码就在这片汇编代码中

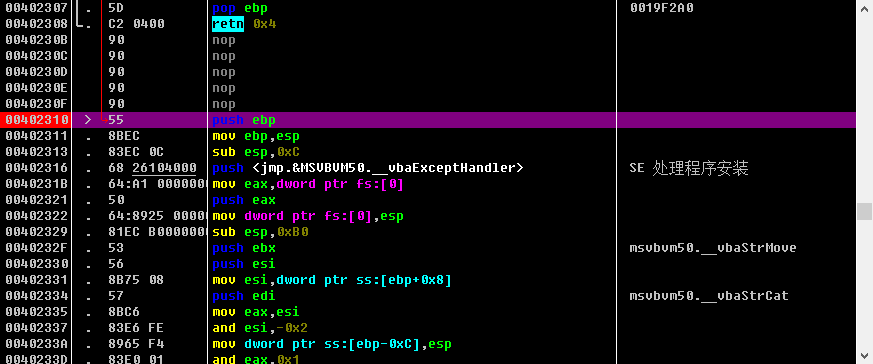

于是我丧心病狂的找到了这个函数的头部,F2下断:

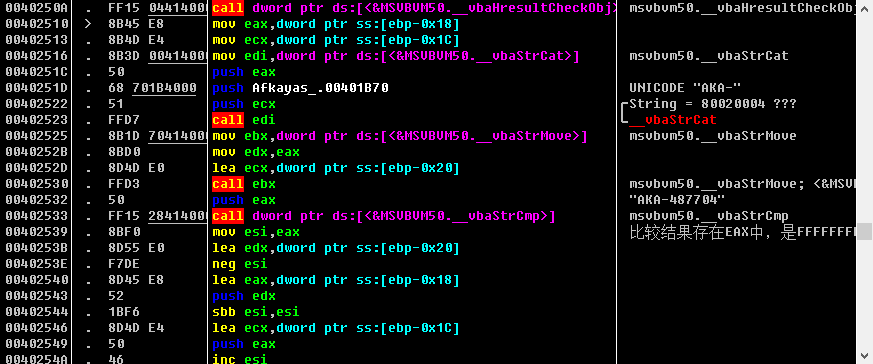

重新运行起来,F9到断点的位置,F8一步一步地调试,遇到重要的不认识的VB函数,就去博客上查,知道它是做什么用的就可以,具体分析的过程就不说了,耐心,很简单,分析源码:

其中在这个位置的函数_VbaStrI4()

它的作用我简单查了一下,没有找到(当然我努力找肯定能找到),但是

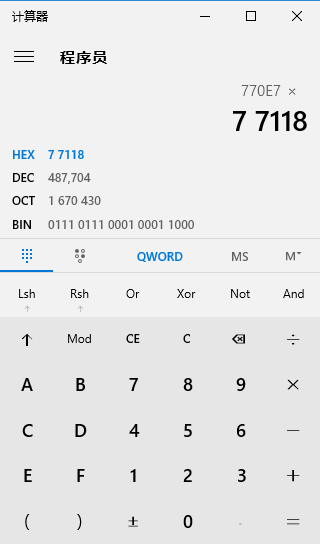

和第一题一样的套路...16进制转10进制字符串

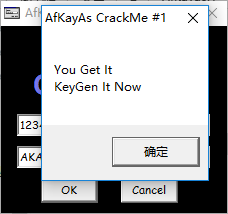

将本例的结果试验一下:

成功!

算法分析:

最终生成的serial是

AKA-((name的长度)*0x17CFB+第一个字符的ASCII码值)转成10进制字符串)

OK,写注册机,我要用python

最后还有的几个JO命令的地方是判断是否溢出的,溢出就直接ERROR。这个我心算了一下...,应该很难溢出,就不考虑了..

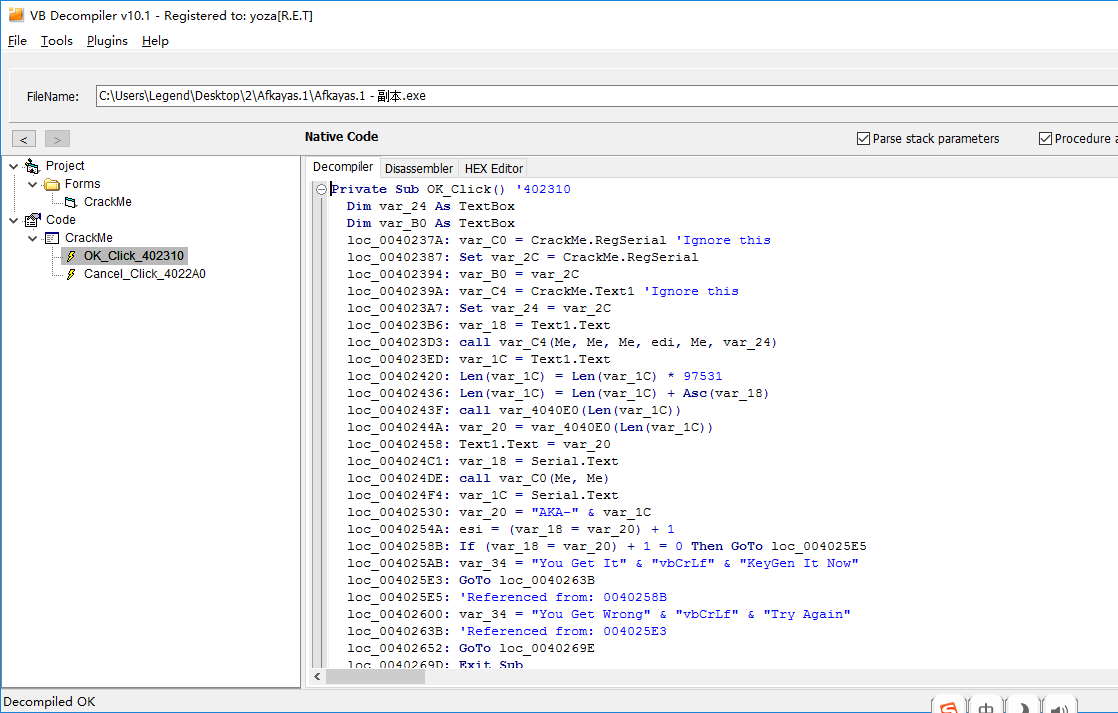

这题目还可以用VB的反汇编工具,例如:VB Decompiler

直接看VB源码:

这个是不是很简单

源码:

377

377

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?